Ai grijă! Nu vă îndrăgostiți de acest atac de phishing în mod periculos și convingător. Recent, cercetătorii în domeniul securității au descoperit o nouă campanie de phishing care vizează utilizatorii Gmail.

Recent, cercetătorii în domeniul securității au descoperit o nouă campanie de phishing care vizează utilizatorii Gmail și campania de phishing a fost atât de avansată și eficientă încât chiar și oamenii din domeniul tehnologiei ar putea fi păcălit ușor.

Hackerul de aici compromite contul Gmail al unei victime și, după ce a obținut accesul deplin la contul Gmail, începe să treacă prin căsuțe de e-mail pentru a lansa atacuri ulterioare pentru a răspândi atacul.

Hackerii au folosit un mod dificil de a iniția atacul, iar hackerii caută mai întâi un atașament pe care victimele l-au trimis contactelor lor, apoi le adună toate contactele și le trimite o imagine (captură de ecran) a acelui atașament și include-o ca răspuns la expeditor cu același subiect sau relevant pentru e-mail.

Ceea ce face ca această campanie de phishing să aibă succes este că e-mailurile de phishing provin de la cineva cunoscut de victimă. După ce victima face clic pe imagine, se așteaptă ca Gmail să le ofere o previzualizare a atașamentului. În schimb, se deschide o filă nouă care îi solicită utilizatorilor să se conecteze din nou cu contul Google. E o capcana!

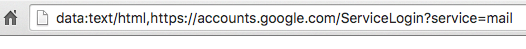

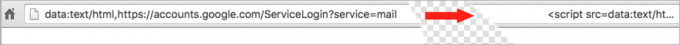

Subdomeniul paginii de autentificare Fake Gmail este accounts.google.com, ceea ce este suficient pentru a păcăli majoritatea utilizatorilor Gmail să creadă că se află pe o pagină Google legitimă.

CEO-ul WordFence, Mark Maunder, care a raportat campania de phishing a scris într-un postare pe blog:

„Această tehnică de phishing folosește ceva numit„ URI de date ”pentru a include un fișier complet în bara de locație a browserului. Când priviți în sus la bara de localizare a browserului și vedeți „date: text / html… ..”, acesta este de fapt un șir foarte lung de text. ”

„În acest [atac]„ date: text / html ”și numele de gazdă de încredere au aceeași culoare. Acest lucru sugerează percepția noastră că acestea sunt înrudite, iar partea „date: text / html” fie nu contează, fie poate avea încredere. ”

Așadar, asigurați-vă că vă conectați printr-o pagină Google legitimă și activarea autentificării în doi factori vă va asigura că nu cădeați în această capcană.

Deci, ce crezi despre asta? Împărtășiți-vă părerile cu privire la caseta de comentarii de mai jos.