Conform ultimelor rapoarte, recent a fost descoperit un nou malware care a infectat deja 500.000 de utilizatori Android, iar cel mai interesant lucru despre acest nou malware este

că acest malware a fost găsit în aplicațiile de cod QR aparent inocente.

Acesta este încă un alt caz de „știință machiavelică” executat de infractori care folosesc așa-numita inginerie socială pentru a fura cel mai nebănuit utilizator.

În același timp, avem două probleme de cod QR diferite care afectează dispozitivele Android și iOS. În cazul Android este malware, în timp ce în iOS este un bug.

Ieri s-a făcut cunoscut faptul că iOS mai are o eroare și de data aceasta ceva care poate determina utilizatorul să cadă într-o schemă rău intenționată. După cum am văzut ieri în detaliu, iOS, odată cu sosirea versiunii iOS 11, a adus utilizatorului o creștere mică și interesantă a aplicației camerei.

De atunci a devenit posibil să citești (în mod nativ) un cod QR fără a fi nevoie să apelezi la aplicații de la terți. Cu toate acestea, site-ul german Infosec a descoperit că această caracteristică poate fi utilizată de infractorii cibernetici pentru a efectua atacuri, de la citirea unui Codul QR afișează informațiile unui site, dar utilizatorul poate fi redirecționat către un alt site (de exemplu, un site web cu malware).

Așa cum ne referim în prezent, nu inocent, avem două probleme de cod QR diferite care afectează dispozitivele Android și iOS. Dacă în cazul iOS este un bug al sistemului de operare în sine, deja în cazul Android este chiar malware în unele aplicații.

Cine se referă la aceasta este compania de securitate SophosLabs, care a descoperit câteva aplicații pentru Android cu programe malware și care erau disponibile în Play Store. Aceste aplicații ascund programe malware cu funcții de citire a codurilor QR și alte acțiuni care sunt înșelătoare pentru utilizator.

Deși nu este primul caz de aplicații infectate cu programe malware din Google Play Store, Andr / HiddnAd-AJ malware ascuns în aceste aplicații este conceput pentru a arăta ca o programare Android bibliotecă. În acest fel, au reușit să înșele sistemul de filtrare Google.

În plus, aceste aplicații nu își dezvăluie adevăratele intenții decât la șase ore după instalare. După aceea, încep să inunde dispozitivele cu reclame.

Gigantul tehnologic Google a eliminat deja aceste aplicații cu programe malware, cel puțin cele care au fost indicate dar pentru o idee, în timp ce erau expuși în Play Store, au fost descărcați peste 500.000 ori. Înșelăciunea folosită de programatori pentru a păcăli sistemul „Play Protect” de la Google pare surprinzător de simplă.

În primul rând, aplicațiile erau, cel puțin superficiale, ceea ce pretindeau că sunt de fapt: șase erau aplicații de citire a codului QR și una era așa-numita „Busolă inteligentă”. Cu alte cuvinte, dacă doar testați aplicațiile pentru distracție sau din alt motiv, ați fi înclinați să le judecați după descrieri.

În al doilea rând, infractorii nu au activat imediat partea adware a aplicațiilor lor, ascunzându-se nevinovat câteva ore înainte de a declanșa o ploaie de reclame.

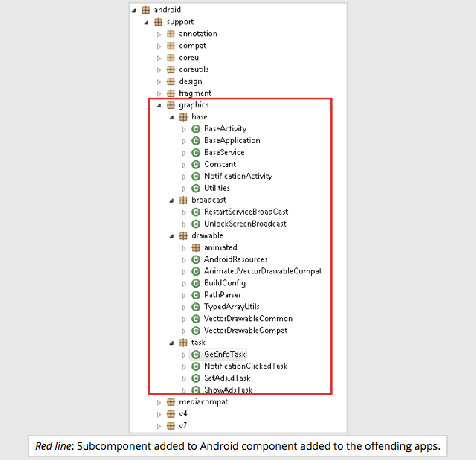

În al treilea rând, partea adware a fiecărei aplicații a fost încorporată, la prima vedere, ca o bibliotecă standard de programare Android care a fost încorporată în software.

Prin adăugarea unei subcomponente „grafice” cu aspect inocent la o colecție de rutine de programare pe care le-ați face așteptați să găsiți într-o aplicație standard pentru Android, motorul adware din cadrul aplicației este eficient camuflat.

Cu toate aparentele sale nevinovății, totuși, acest malware nu afișează numai pagini de publicitate pe web, ci poate și trimiteți notificări Android, inclusiv linkuri care pot fi făcute clic, pentru a vă atrage să generați venituri din publicitate pentru criminali.

Deci, ce crezi despre asta? Pur și simplu împărtășiți toate opiniile și gândurile dvs. în secțiunea de comentarii de mai jos.