Recentemente, a empresa de software de segurança de internet Bitdefender descobriu que os sistemas de computador da Apple, Mac OS X, enfrentam uma nova ameaça que permite que os invasores assumam o controle total do sistema de forma imperceptível e coletem todas as informações confidenciais dos infectados computadores.

Recentemente, o Bitdefender encontrou um novo malware que instala backdoors no sistema operacional Mac, o que concede aos atacantes acesso total aos sistemas Mac. O malware foi chamado de “Backdoor. MAC.Elanor ”e foi descoberto por pesquisadores da segurança do Bitdefender.

Como já mencionamos, nos dedicamos a instalar backdoors no sistema operacional para que o os invasores podem ter acesso total, incluindo dados do usuário ou podem assumir o controle da webcam, executar código arbitrário e muito mais.

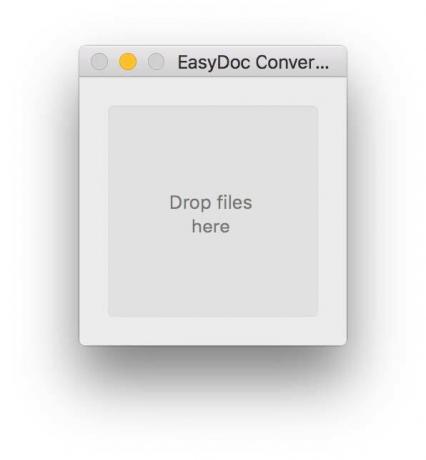

Como meio de distribuição, usamos um aplicativo de conversão de arquivos falsos conhecido como EasyDoc Converter.app, que pode ser encontrados em locais amplamente utilizados por usuários de Mac quando procuram aplicativos para instalar, de acordo com o Bitdefender segurança.

Inicialmente, os pesquisadores acharam difícil determinar com precisão os meios pelos quais a infecção ocorre. Provavelmente, o backdoor é distribuído por meio de mensagens de spam, mas também pode entrar no sistema por meio de aplicativos baixados de fontes não confiáveis. Conforme explicado pelos especialistas, um dos componentes do carregador distribuído via arquivo ZIP.

Como o arquivo ZIP contém o arquivo executável no formato Mach-O, que se disfarça como um arquivo de texto ou JPEG. Porém, no final da expansão, há um espaço, ao clicar duas vezes no “ZIP-file” o arquivo abre no Terminal, e não no TextEdit ou Preview como arquivos normais. Como o gerenciador de arquivos do Finder identifica o ícone do arquivo executável como JPEG ou TXT, o usuário provavelmente não suspeitará de que algo estava errado e provavelmente o abrirá.

O backdoor, embalado com uma versão modificada do UPX, buscando persistência no sistema, configurando o arquivo PLIST em o “/ Library / LaunchAgents / (se disponível superusuário) ou $ USER” e “/ Library / LaunchAgents / (sem root Acesso)". O arquivo executável Icloudsyncd é armazenado no diretório “Library / Application Support / com.apple.iCloud.sync.daemon”.

No entanto, o Mac tem uma etapa de segurança aumentada conhecida como “Gatekeeper”, que está localizada nas Preferências do Sistema em Segurança e Privacidade. Por padrão, ele impede a execução de qualquer aplicativo não assinado de fontes ou desenvolvedores não identificados. Portanto, se você baixar um aplicativo não assinado de qualquer fonte não identificada, a Mac App Store irá tente executá-lo, mas, no final das contas, você receberá uma mensagem de que “declarar que o aplicativo não pode ser aberto". Portanto, o Gatekeeper teria bloqueado o malware, se estivesse ativado.