Em sistemas Unix / Linux, o raiz A conta de usuário é a conta de superusuário e, portanto, pode ser usada para fazer tudo e qualquer coisa que seja possível no sistema.

No entanto, isso pode ser muito perigoso de muitas maneiras - uma pode ser que o raiz o usuário pode digitar um comando errado e quebrar todo o sistema ou um invasor obtém acesso à conta do usuário root e assume o controle de todo o sistema e quem sabe o que ele / ela pode possivelmente fazer.

Com base neste contexto, em Ubuntu e seus derivados, o raiz a conta do usuário está bloqueada por padrão, os usuários regulares (administradores de sistema ou não) só podem obter privilégios de superusuário usando o sudo comando.

E uma das piores coisas que podem acontecer a um administrador do sistema Ubuntu é perder privilégios para usar o sudo comando, uma situação comumente referida como “sudo quebrado”. Isso pode ser absolutamente devastador.

Um quebrado sudo pode ser causado por qualquer um dos seguintes:

Para realizar tarefas cruciais em seu sistema, como visualizar ou alterar arquivos importantes do sistema, ou atualizar o sistema, você precisa do sudo comando para obter privilégios de superusuário. E se você for negado o uso de sudo devido a um ou mais dos motivos mencionados acima.

Abaixo está uma imagem que mostra um caso em que o usuário do sistema padrão está sendo impedido de executar sudo comando:

[email protegido] ~ $ sudo visudo. [sudo] senha para aaronkilik: aaronkilik não está no arquivo sudoers. Este incidente será relatado. [email protegido] ~ $ sudo apt install vim. [sudo] senha para aaronkilik: aaronkilik não está no arquivo sudoers. Este incidente será relatado.

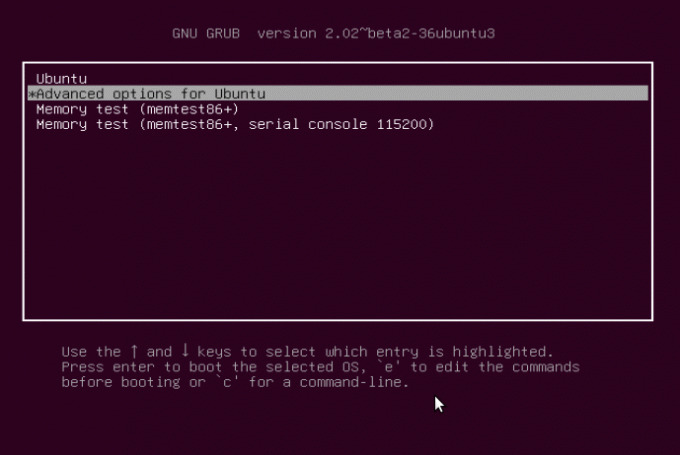

Se você estiver correndo apenas Ubuntu em sua máquina, depois de ligá-la, pressione o Mudança chave por alguns segundos para obter o Grub menu de inicialização. Por outro lado, se você estiver executando uma inicialização dupla (Ubuntu junto com Windows ou Mac OS X), então você deverá ver o menu de inicialização do Grub por padrão.

Usando o Seta para baixo, selecione “Opções avançadas para Ubuntu”E pressione Digitar.

Você estará na interface abaixo, selecione o kernel com “modo de recuperação”Opção abaixo e pressione Digitar para avançar para o “Menu de recuperação”.

Abaixo está o “Menu de recuperação”, Indicando que o sistema de arquivos raiz está montado como somente leitura. Passe para a linha “root Ir para o prompt do shell root”, Então aperte Digitar.

Em seguida, pressione Digitar para manutenção:

Neste ponto, você deve estar no raiz prompt de shell. Como vimos antes, o sistema de arquivos é montado como somente leitura, portanto, para fazer alterações no sistema que precisamos remontar é como leitura / gravação executando o comando abaixo:

# mount -o rw, remount /

Supondo que um usuário foi removido do grupo sudo, para adicionar o usuário de volta ao grupo sudo, execute o comando abaixo:

# adduser username sudo.

Observação: Lembre-se de usar o nome de usuário real no sistema, no meu caso, é Aaronkilik.

Ou então, sob a condição de que um usuário tenha sido removido do grupo admin, execute o seguinte comando:

# adduser nome de usuário admin.

Partindo do pressuposto de que o /etc/sudoers arquivo foi alterado para evitar que usuários em sudo ou admin grupo de elevar seus privilégios para o de um superusuário, em seguida, faça um backup do sudoers arquivos da seguinte forma:

# cp / etc / sudoers /etc/sudoers.orginal.

Posteriormente, abra o sudoers Arquivo.

# visudo.

e adicione o conteúdo abaixo:

# # Este arquivo DEVE ser editado com o comando 'visudo' como root. # # Considere adicionar conteúdo local em /etc/sudoers.d/ em vez de. # modificar diretamente este arquivo. # # Consulte a página do manual para obter detalhes sobre como escrever um arquivo sudoers. # Padrões env_reset. Padrões mail_badpass. Padrões secure_path = "/ usr / local / sbin: / usr / local / bin: / usr / sbi $ # Especificação de alias de host # Especificação de alias de usuário # Especificação de alias de cmnd # Especificação de privilégio de usuário. root ALL = (ALL: ALL) ALL # Os membros do grupo admin podem obter privilégios de root. % admin ALL = (ALL) ALL # Permite que os membros do grupo sudo executem qualquer comando. % sudo ALL = (ALL: ALL) ALL # Veja sudoers (5) para mais informações sobre as diretivas "#include": #includedir /etc/sudoers.d.

Supondo que a permissão em /etc/sudoers arquivo não está definido para 0440e execute o seguinte comando para corrigir:

# chmod 0440 / etc / sudoers.

Por último, mas não menos importante, depois de executar todos os comandos necessários, digite o saída comando para voltar ao “Menu de recuperação”:

# saída

Use o Seta direita selecionar e acertar Digitar:

Aperte para continuar com a sequência de inicialização normal:

Este método deve funcionar bem, especialmente quando se trata de uma conta de usuário administrativo envolvida, onde não há outra opção a não ser usar o modo de recuperação.

No entanto, se não funcionar para você, tente entrar em contato conosco expressando sua experiência por meio da seção de feedback abaixo. Você também pode oferecer sugestões ou outras maneiras possíveis de resolver o problema em questão ou de melhorar totalmente este guia.