SSH apoia Capsula segura é um protocolo de rede, usado para acessar máquinas remotas a fim de executar serviços de rede de linha de comando e outros comandos em uma rede. SSH é conhecido por sua alta segurança, comportamento criptográfico e é mais amplamente usado por administradores de rede para controlar servidores web remotos principalmente.

Aqui neste Questões de entrevista artigo da série, estamos apresentando alguns 10 perguntas SSH (Secure Shell) e suas respostas.

Responder :SSH é configurado na porta 22, por padrão. Podemos alterar ou definir o número da porta personalizada para SSH no arquivo de configuração.

Podemos verificar o número da porta do SSH executando o script de linha abaixo, diretamente no terminal.

# grep Port / etc / ssh / sshd_config [On chapéu vermelho sistemas baseados] # grep Port / etc / ssh / ssh_config [On Debian sistemas baseados]

Para alterar a porta do SSH, precisamos modificar o arquivo de configuração do SSH que está localizado em ‘

/etc/ssh/sshd_config' ou '/etc/ssh/ssh_config‘.# nano / etc / ssh / sshd_config [On chapéu vermelho sistemas baseados] # nano / etc / ssh / ssh_config [On Debian sistemas baseados]

Procure a linha.

Porta 22

E substitua '22‘Com qualquer número de porta UN-contratado diga‘1080‘. Salve o arquivo e reinicie o serviço SSH para que as alterações tenham efeito.

# service sshd restart [On chapéu vermelho sistemas baseados] # service ssh restart [On Debian sistemas baseados]

Responder :A ação acima pode ser implementada no arquivo de configuração. Precisamos alterar o parâmetro ‘PermitRootLogin’ para ‘no’ no arquivo de configuração para desativar o login root direto.

Para desativar o login raiz SSH, abra o arquivo de configuração localizado em ‘/etc/ssh/sshd_config' ou '/etc/ssh/ssh_config‘.

# nano / etc / ssh / sshd_config [On chapéu vermelho sistemas baseados] # nano Port / etc / ssh / ssh_config [On Debian sistemas baseados]

Altere o parâmetro ‘PermitRootLogin' para 'não‘E reinicie o serviço SSH conforme mostrado acima.

Responder :SSH e Telnet são protocolos de rede. Ambos os serviços são usados para se conectar e se comunicar com outra máquina pela rede. O SSH usa a porta 22 e o Telnet usa a porta 23 por padrão. O Telnet envia dados em texto simples e formato não criptografado que todos podem entender, enquanto o SSH envia dados em formato criptografado. Sem mencionar que o SSH é mais seguro do que o Telnet e, portanto, o SSH é preferível ao Telnet.

Responder :Sim! É possível fazer login em um servidor SSH remoto sem inserir a senha. Precisamos usar a tecnologia ssh-keygen para criar chaves públicas e privadas.

Crio ssh-keygen usando o comando abaixo.

$ ssh-keygen

Copie as chaves públicas para o host remoto usando o comando abaixo.

$ ssh-copy-id -i /home/USER/.ssh/id_rsa.pub REMOTE-SERVER

Observação: Substituir DO UTILIZADOR com nome de usuário e SERVIDOR REMOTO por endereço de servidor remoto.

Na próxima vez que tentarmos fazer o login no servidor SSH, ele permitirá o login sem solicitar a senha, usando o keygen. Para obter instruções mais detalhadas, leia como fazer login no servidor SSH remoto sem senha.

Responder :Sim! É possível permitir que usuários e grupos tenham acesso ao servidor SSH.

Aqui, novamente, precisamos editar o arquivo de configuração do serviço SSH. Abra o arquivo de configuração e adicione usuários e grupos na parte inferior conforme mostrado abaixo e reinicie o serviço.

AllowUsers Tecmint Tecmint1 Tecmint2. Permitir grupos grupo_1 grupo_2 grupo_3

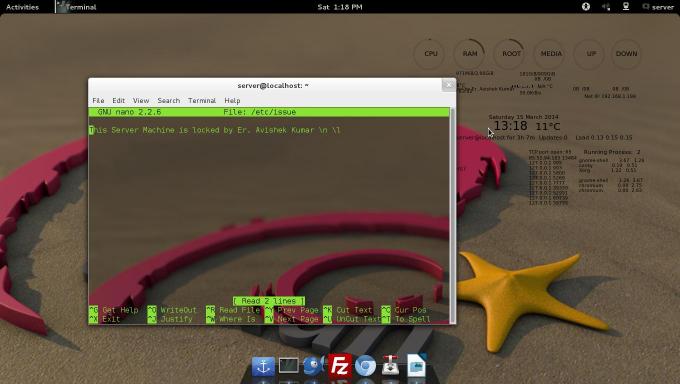

Responder :Para adicionar uma mensagem de boas-vindas / aviso assim que um usuário fizer login no servidor SSH, precisamos editar o arquivo chamado ‘/ etc / issue’ e adicionar a mensagem lá.

# nano / etc / issue

E adicione sua mensagem personalizada neste arquivo. Veja, abaixo, uma captura de tela que mostra uma mensagem personalizada assim que o usuário se loga no servidor.

Responder :O SSH usa dois protocolos - Protocolo 1 e Protocolo 2. O protocolo 1 é mais antigo que o protocolo 2. O protocolo 1 é menos seguro do que o protocolo 2 e deve ser desabilitado no arquivo de configuração.

Novamente, precisamos abrir o arquivo de configuração SSH e adicionar / editar as linhas conforme mostrado abaixo.

# protocolo 2,1 para o protocolo 2

Salve o arquivo de configuração e reinicie o serviço.

Responder :Sim! podemos encontrar as tentativas de login com falha no arquivo de log criado no local ‘/ var / log / secure’. Podemos fazer um filtro usando o comando grep conforme mostrado abaixo.

# cat / var / log / secure | grep “Falha na senha de”

Observação: O comando grep pode ser ajustado de qualquer outra maneira para produzir o mesmo resultado.

Responder :Sim! Podemos copiar arquivos por SSH usando o comando SCP, que significa ‘Secure CopY’. O SCP copia o arquivo usando SSH e é muito seguro em funcionamento.

Um comando SCP fictício em ação é descrito abaixo:

$ scp text_file_to_be_copied [email protegido]_Host_server: / Caminho / Para / Remoto / Diretório

Para obter exemplos mais práticos sobre como copiar arquivos / pastas usando o comando scp, leia o 10 comandos SCP para copiar arquivos / pastas no Linux.

Responder :Sim! Podemos passar a entrada para SSH de um arquivo local. Podemos fazer isso simplesmente como fazemos na linguagem de script. Aqui está um comando de linha simples, que passará a entrada de arquivos locais para o SSH.

# ssh [email protegido]SSH é um tópico muito quente do ponto de vista da entrevista, de todos os tempos. As perguntas acima certamente aumentariam seu conhecimento.

É tudo por agora. Em breve estarei aqui com outro artigo interessante. Até então, fique atento e conectado à Tecmint. Não se esqueça de nos fornecer seus valiosos comentários em nossa seção de comentários.