As senhas são o único critério do sistema Segurança para a maior parte do Sistema. E quando se trata de Linux, se você conhece o senha de root você possui a máquina. Senhas são como um Segurança medir para BIOS, Conecte-se, Disco, Aplicativoetc.

Linux é considerado o mais Sistema operacional seguro para ser hackeado ou crackeado e na realidade é, ainda estaremos discutindo algumas das brechas e explorações de um Sistema Linux. Estaremos usando CentOS Linux ao longo do artigo como um artigo para quebrar a segurança de nossa própria máquina.

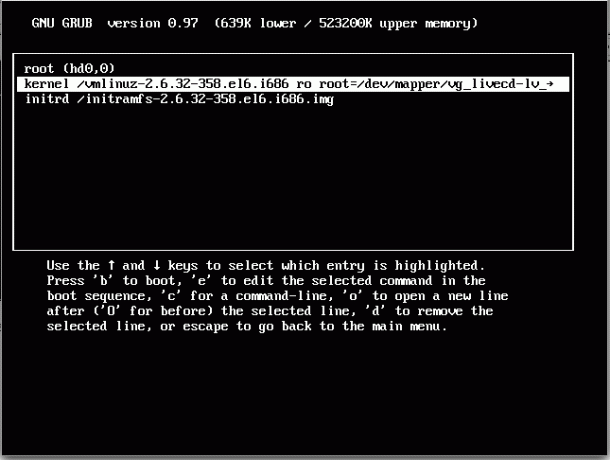

Pressione qualquer tecla para interromper a inicialização, assim que Linux a máquina inicializa e você obterá um GRUB cardápio.

Aperte 'e‘Para editar e ir para a linha começando com kernel (Geralmente 2ª linha).

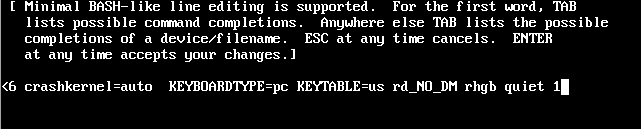

Agora pressione ‘e‘Para editar o kernel e adicionar‘1'No final da linha (após um espaço em branco), forçando-o a iniciar no modo de usuário único e, portanto, proibindo-o de entrar no nível de execução padrão. Aperte '

Digitar' para fechar a edição do kernel e então inicializar com a opção alterada. Para inicializar, você precisa pressionar ‘b‘

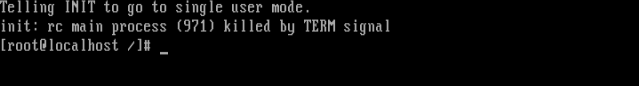

Agora você está logado em Único usuário modo.

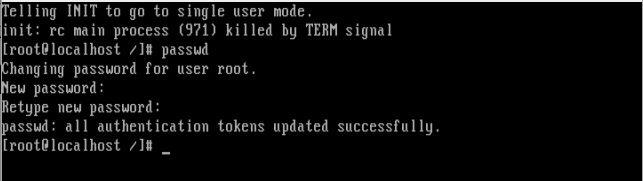

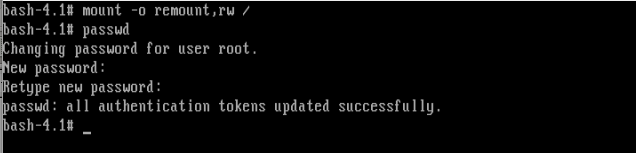

Sim! Agora usando 'senha‘Comando, podemos mudar o senha de root. E uma vez que você tenha a senha de root, você possui o Máquina Linux - Você não lembra? Agora você pode mudar para a tela gráfica para editar tudo e qualquer coisa.

Observação: No caso do acima ‘senha'Comando não funciona para você e você não obteve qualquer saída, simplesmente significa que seu SELinux está no modo obrigatório e você precisa desabilitá-lo primeiro, antes de prosseguir. Execute o seguinte comando em seu prompt.

# setenforce 0

Em seguida, execute o 'senha‘Comando, para mudar senha de root. Além disso, comando.

Use o comando “init 5” (Fedora Baseados) em sistemas e “gdm3” (Debian Baseados em) sistemas.

Então esta não foi uma caminhada fácil para hackear um Caixa Linux? Pense no cenário se alguém fizesse isso com o seu servidor, Pânico! Agora estaremos aprendendo como proteger nossa Máquina Linux de ser modificado usando o modo de usuário único.

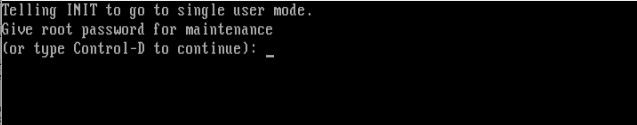

Como invadimos o sistema? Usando Único usuário modo. OK, então a brecha aqui era - fazer login no modo de usuário único sem a necessidade de inserir nenhuma senha.

Corrigindo essa lacuna, ou seja, proteção de senha a Único usuário modo.

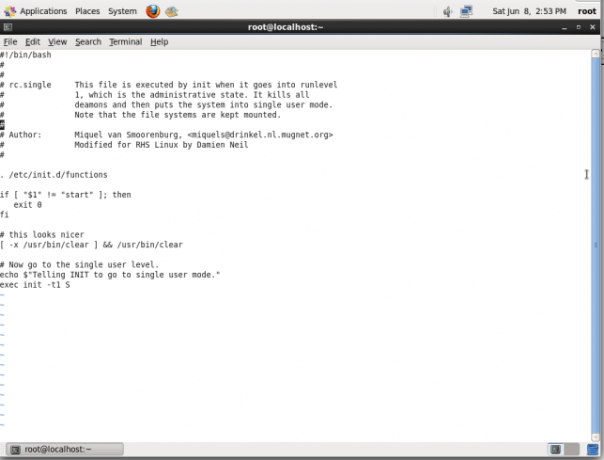

abrir arquivo "/etc/rc1.d/S99single”Em seu editor favorito e pesquise por linha.

exec init -t1 s

Basta adicionar a seguinte linha acima dela. salve-o como uma saída.

exec sbin / sulogin

Agora, antes de entrar no modo de usuário único, você precisará fornecer a senha de root para continuar. Verifique novamente tentando entrar no modo de usuário único após essas alterações acima referido arquivo.

Por que você não verifica você mesmo.

OK, agora você se sentirá melhor, pois seu sistema está seguro. No entanto, isso é parcialmente verdade. É verdade que o seu Linux Box não pode ser crackeado usando o modo de usuário único, mas ainda pode ser hackeado de outra maneira.

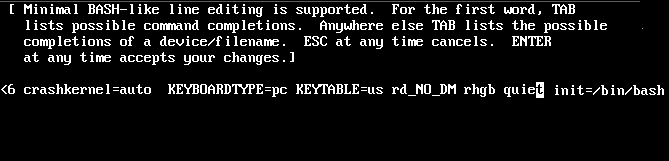

Na etapa acima, modificamos o kernel para entrar no modo de usuário único. Desta vez também estaremos editando o kernel, mas com um parâmetro diferente, vamos ver como?

Como um parâmetro do kernel, adicionamos ‘1‘No processo acima, porém agora iremos adicionar‘init = / bin / bash ’ e inicialize usando ‘b‘.

E OOPS você invadiu novamente o seu sistema e o prompt é suficiente para justificar isso.

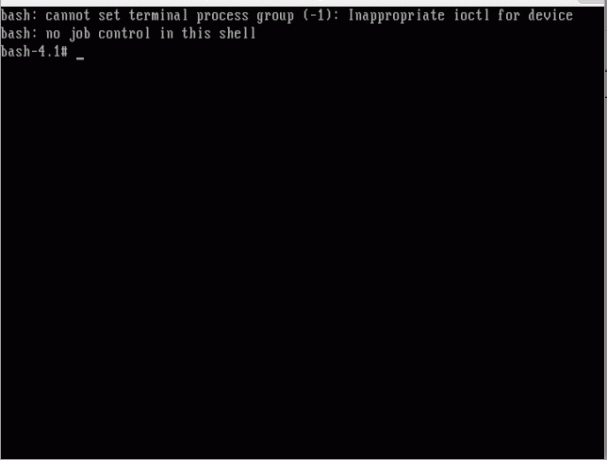

Agora tentando mudar o senha de root usando o mesmo processo indicado no primeiro método usando 'senha‘Comando, temos algo como.

Para montar o partição raiz com ler escrever permissão. Digite exatamente o seguinte comando.

# mount -o remount, rw /

Agora tente novamente alterar a senha do root usando ‘senha‘Comando.

Viva! Você invadiu seu Sistema Linux outra vez. Ohhh o homem é o sistema tão fácil de explorar. Não! a resposta é não. Tudo que você precisa é configurar seu sistema.

Todos os dois processos acima envolveram ajustes e passagem de parâmetros para o kernel. Portanto, se fizermos algo para impedir os ajustes do kernel, obviamente nossa máquina Linux seria segura e não tão fácil de quebrar. E para parar a edição do kernel na inicialização, devemos fornecer uma senha para carregador de boot, ou seja, proteger com senha a comida (Lilo é outro bootloader para Linux mas não discutiremos isso aqui) carregador de boot.

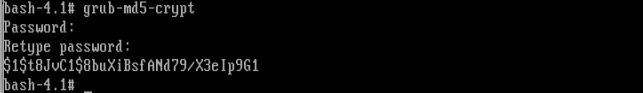

Forneça uma senha criptografada para bootloader usando 'grub-md5-crypt‘Seguido de sua senha. Primeiro criptografe a senha

Copie a senha criptografada acima, exatamente como está e mantenha-a segura, pois a usaremos em nossa próxima etapa. Agora abra o seugrub.conf‘Arquivo usando seu editor favorito (o local pode ser: /etc/grub.conf) e adicione a linha.

senha --md5 $ 1 $ t8JvC1 $ 8buXiBsfANd79 / X3elp9G1

Mudar "$ 1 $ t8JvC1 $ 8buXiBsfANd79 / X3elp9G1”Com sua senha criptografada que você gerou acima e copiou com segurança para algum outro local.

O "grub.confApós inserir a linha acima, salve e saia.

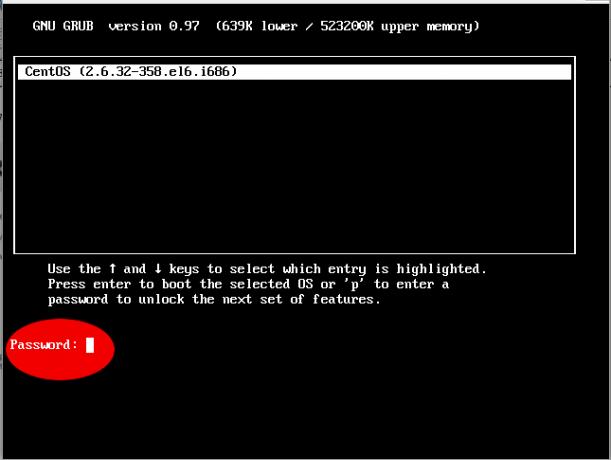

Agora Cross Checking, editando o kernel na inicialização, nós temos.

Agora você estaria respirando que seu sistema está totalmente seguro agora e não propenso a hack, mas o jogo ainda não acabou.

É melhor você saber que pode impor o modo de resgate para remover e modificar a senha usando uma imagem inicializável.

Basta colocar sua instalação CD / DVD em sua unidade e selecione Rescue Installed System ou usar qualquer outra imagem de resgate, você pode até usar um Live Linux Distro, monte o HDD e editar o ‘grub.conf‘Arquivo para remover a linha de senha, reinicie e novamente você está logado.

Observação: Em modo de resgate Sua HDD é montado sob '/mnt/sysimage‘.

# chroot / mnt / sysimage. # vi grub.conf (remova a linha de senha) # reinício

Eu sei que você estaria perguntando- então onde é o fim. Bem, eu diria que é.

Este guia foi apenas para informá-lo dos fatos e dizer-lhe como proteger o seu sistema. Tecmint.com e a escritor deste artigo desencoraja fortemente este guia como uma base para explorar o sistema de outros. É de responsabilidade exclusiva do leitor se ele se envolver em qualquer atividade e por esse tipo de ato nem a escrita, nem Tecmint.com será responsável.

Sua comentários positivos Nos faz sentir bem e nos encoraja e isso é sempre procurado de você. Aproveitar e Fique atento.