Założona w kwietniu 2016 r. przez Electronic Frontier Foundation (EFF), Szyfrujmy to bezpłatny i zautomatyzowany certyfikat cyfrowy, który zapewnia TLS szyfrowanie stron internetowych bez żadnych kosztów.

Cel Szyfrujmy certyfikat ma na celu zautomatyzowanie walidacji, tworzenia, podpisywania oraz automatycznego odnawiania certyfikatu bezpieczeństwa. Ten certyfikat umożliwia szyfrowane połączenia z serwerami internetowymi za pomocą HTTPS protokół w prosty, bezproblemowy sposób bez żadnych komplikacji. Certyfikat jest ważny tylko 90 dni, w których można aktywować automatyczne odnawianie.

Zalecane przeczytanie:Jak zabezpieczyć Apache za pomocą certyfikatu Let’s Encrypt SSL na CentOS 8?

W tym artykule pokażemy, jak można zainstalować Szyfrujmy uzyskać bezpłatny certyfikat SSL w celu zabezpieczenia Nginx serwer WWW włączony CentOS 8 (ta sama instrukcja działa również na RHEL 8). Wyjaśnimy Ci również, jak automatycznie odnowić certyfikat SSL.

Zanim przejdziemy, upewnij się, że masz następujące rzeczy w szachu.

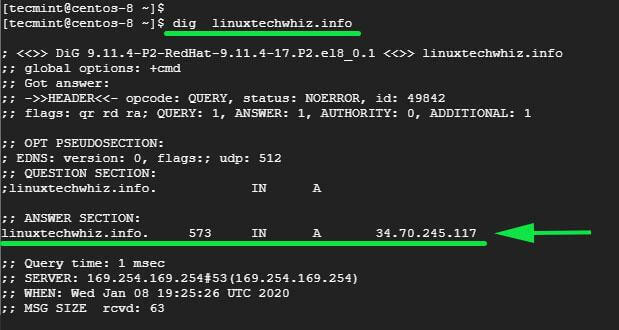

1. A W pełni kwalifikowana nazwa domeny (FQDN) wskazując na dedykowany adres IP serwera WWW. Należy to skonfigurować w obszarze klienta dostawcy hostingu internetowego DNS. W tym samouczku używamy nazwy domeny linuxtechwhiz który wskazuje na adres IP 34.70.245.117.

2. Możesz to również potwierdzić, wykonując wyszukiwanie do przodu za pomocą polecenie kopania jak pokazano.

$ dig linuxtechwhiz.info.

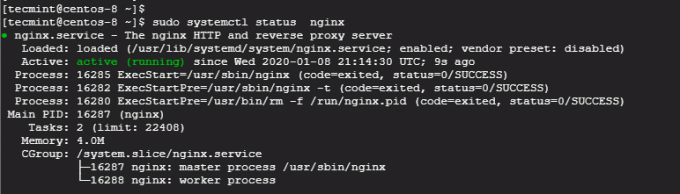

3.Nginx zainstalowany i uruchomiony na serwerze WWW. Możesz to potwierdzić, logując się do terminala i uruchamiając poniższe polecenie. Jeśli Nginx nie jest zainstalowany, postępuj zgodnie z naszym artykułem, aby Zainstaluj Nginx na CentOS 8.

$ sudo systemctl status nginx.

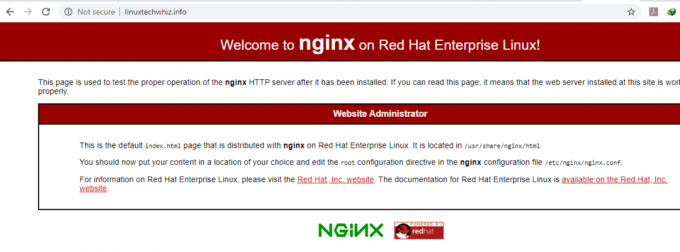

4. Możesz również zweryfikować, odwiedzając adres URL serwera WWW w przeglądarce internetowej.

http://server-IP-or-hostname.

Z adresu URL wyraźnie widać, że strona nie jest bezpieczna, a co za tym idzie nie jest zaszyfrowana. Oznacza to, że wszelkie żądania skierowane do serwera internetowego mogą zostać przechwycone, w tym krytyczne i poufne informacje, takie jak nazwy użytkownika, hasła, numery ubezpieczenia społecznego i informacje o karcie kredytowej do wspomnij o kilku.

Teraz ubrudźmy sobie ręce i zainstalujmy Szyfrujmy.

Żeby zainstalować Szyfrujmy certyfikat, który musisz mieć przede wszystkim certbot zainstalowany. Jest to rozszerzalny klient, który pobiera certyfikat bezpieczeństwa z Zaszyfrujmy urząd i pozwala zautomatyzować walidację i konfigurację certyfikatu do użytku przez serwer WWW.

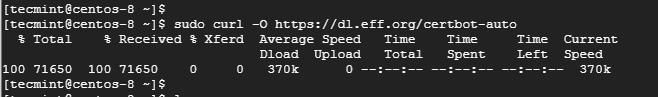

Pobierać certbot używając polecenie curl.

$ sudo curl -O https://dl.eff.org/certbot-auto.

Następnie przenieś certyfikat do /usr/local/bin informator.

$ sudo mv certbot-auto /usr/local/bin/certbot-auto.

Następnie przypisz uprawnienia do pliku certbotowi, jak pokazano.

$ chmod 0755 /usr/local/bin/certbot-auto.

Blok serwera w Nginx jest odpowiednikiem wirtualnego hosta w Apache. Konfiguracja bloków serwerów pozwala nie tylko skonfigurować wiele stron internetowych na jednym serwerze, ale także umożliwia certbotowi udowodnienie własności domeny Urząd certyfikacji – CA.

Aby utworzyć blok serwera, uruchom pokazane polecenie.

$ sudo vim /etc/nginx/conf.d/www.linuxtechwhiz.info.

Pamiętaj, aby zastąpić nazwę domeny własną nazwą domeny. Następnie wklej konfigurację poniżej.

serwer { nazwa_serwera www.linuxtechwhiz.info; root /opt/nginx/www.linuxtechwhiz.info; lokalizacja / { index index.html index.htm index.php; } access_log /var/log/nginx/www.linuxtechwhiz.infodziennik.dostępu; dziennik_błędów /var/log/nginx/www.linuxtechwhiz.info.dziennik.błędów; lokalizacja ~ \.php$ { include /etc/nginx/fastcgi_params; fastcgi_pass 127.0.0.1:9000; fastcgi_index index.php; fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name; } }

Zapisz plik i wyjdź z edytora tekstu.

Teraz użyj certbot polecenie, aby zainicjować pobieranie i konfigurację certyfikatu bezpieczeństwa Let’s Encrypt.

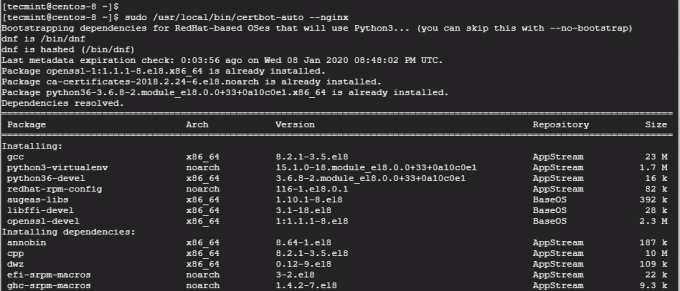

$ sudo /usr/local/bin/certbot-auto --nginx.

To polecenie uruchomi i zainstaluje wiele pakietów Pythona i ich zależności, jak pokazano.

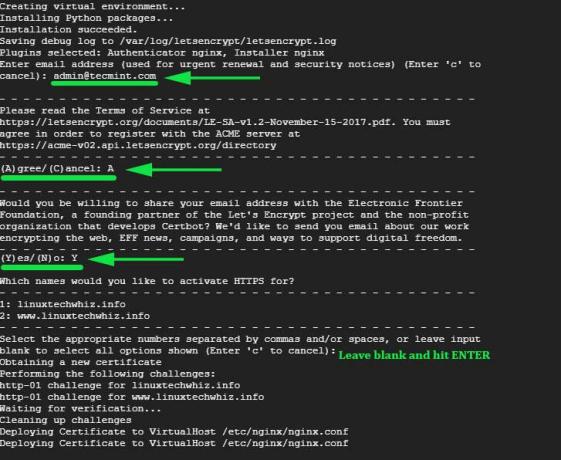

Następnie pojawi się interaktywny monit, jak pokazano:

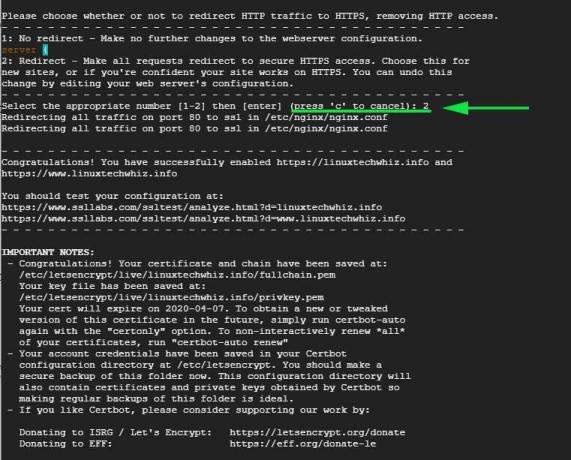

Jeśli wszystko poszło dobrze, na samym końcu powinieneś zobaczyć wiadomość z gratulacjami.

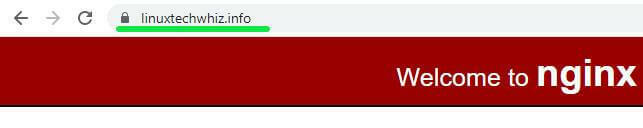

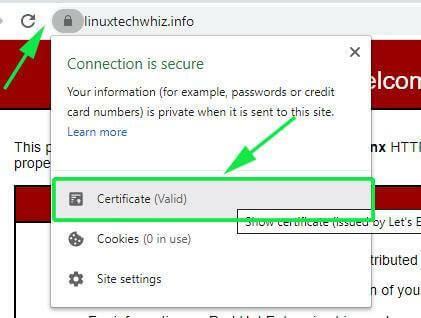

Aby potwierdzić, że Twoja witryna Nginx jest zaszyfrowana, załaduj ponownie stronę internetową i obserwuj symbol kłódki na początku adresu URL. Oznacza to, że witryna jest zabezpieczona za pomocą SSL/TLS szyfrowanie.

Aby uzyskać więcej informacji o certyfikacie bezpieczeństwa, kliknij symbol kłódki i wybierz „Certyfikat' opcja.

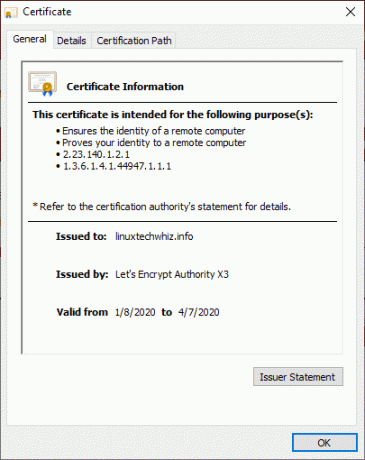

Więcej informacji o certyfikacie bezpieczeństwa zostanie wyświetlonych, jak pokazano poniżej.

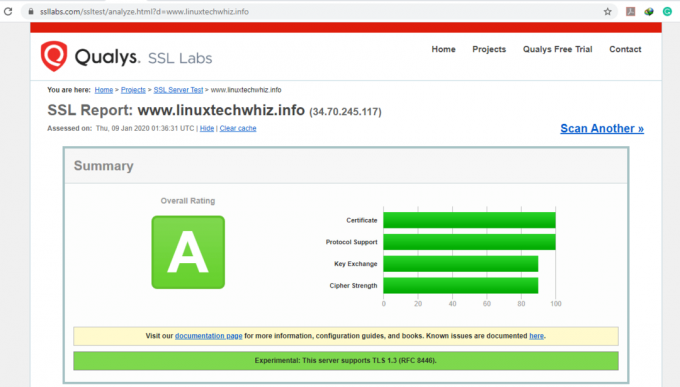

Dodatkowo, aby sprawdzić siłę certyfikatu bezpieczeństwa, udaj się do https://www.ssllabs.com/ssltest/ i znaleźć dokładniejszą i dogłębniejszą analizę statusu certyfikatu bezpieczeństwa.

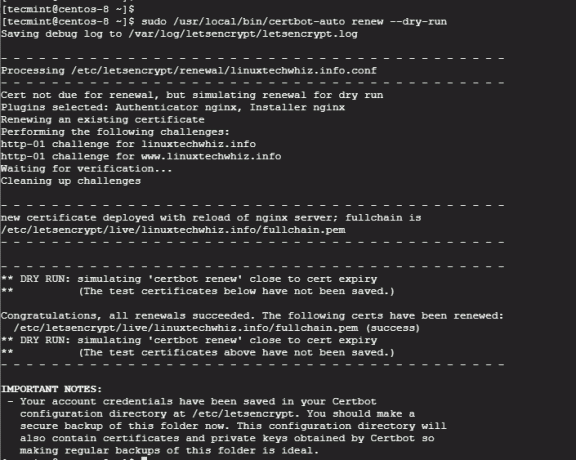

Jak widzieliśmy wcześniej, certyfikat bezpieczeństwa jest ważny tylko przez okres 90 dni i wymaga odnowienia przed wygaśnięciem.

Możesz zasymulować lub przetestować proces odnawiania certyfikatu, uruchamiając polecenie:

$ sudo /usr/local/bin/certbot-auto renew --dry-run.

To kończy samouczek dotyczący zabezpieczania Nginx z Szyfrujmy na CentOS 8. Szyfrujmy oferuje skuteczny i bezproblemowy sposób zabezpieczenia serwera WWW Nginx, który w innym przypadku byłby skomplikowaną sprawą do wykonania ręcznie.

Twoja witryna powinna być teraz w pełni zaszyfrowana. Kilka tygodni do daty wygaśnięcia certyfikatu, EFF powiadomi Cię e-mailem, aby odnowić certyfikat, aby uniknąć przerw, które mogą wyniknąć z powodu wygaśnięcia certyfikatu. To wszystko chłopaki na dziś!