Nettfilter som vi alle vet er det en brannmur i Linux. Firewalld er en dynamisk demon for å administrere brannmurer med støtte for nettverkssoner. I den tidligere versjonen, RHEL & CentOS 6 vi har brukt iptables som en demon for pakkefiltrering. I RHEL/CentOS 7/8, Fedora og openSUSE - rong> iptables -grensesnittet blir erstattet av firewalld.

Det anbefales å begynne å bruke Firewalld i stedet for iptables da dette kan slutte i fremtiden. Men, iptables støttes fortsatt og kan installeres med yum kommando. Vi kan ikke beholde Firewalld og iptables begge i samme system som kan føre til konflikt.

I iptables, brukte vi til å konfigurere som INNGANG, UTGANG OG FREMKJEDE men her inne Firewalld, bruker begrepet Soner. Som standard er det forskjellige soner tilgjengelig i firewalld, som vil bli diskutert i denne artikkelen.

Grunnsonen som er som offentlig sone og privat sone. For å få ting til å fungere med disse sonene, må vi legge til grensesnittet med den angitte sonestøtten, og deretter kan vi legge til tjenestene i firewalld.

Som standard er det mange tjenester tilgjengelig, en av de beste funksjonene i firewalld er, det kommer med forhåndsdefinerte tjenester, og vi kan ta disse tjenestene som et eksempel for å legge til våre tjenester ved å bare kopiere dem.

Firewalld fungerer bra med IPv4, IPv6, og Ethernet -broer også. Vi kan ha en egen kjøretid og permanent konfigurasjon i firewalld.

La oss komme i gang med hvordan vi jobber med soner og lager våre egne tjenester og mye mer spennende bruk av firewalld.

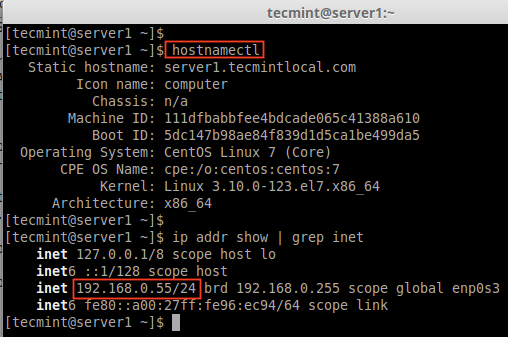

Operativsystem: CentOS Linux -utgivelse 7.0.1406 (Core) IP adresse: 192.168.0.55. Vertsnavn: server1.tecmintlocal.com.

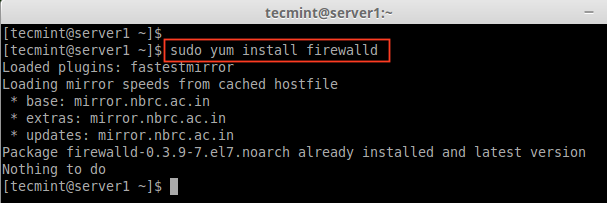

1.Firewalld pakken er installert som standard i RHEL/CentOS 7/8, Fedora og openSUSE. Hvis ikke, kan du installere det ved hjelp av følgende yum kommando.

# yum installer firewalld -y.

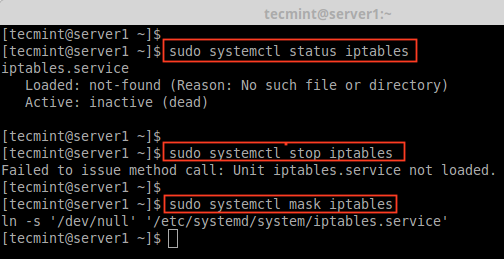

2. Etter firewalld pakken er installert, er det på tide å kontrollere om iptables tjenesten kjører eller ikke. Hvis du kjører, må du stoppe og maskere (ikke bruke lenger) iptables -tjenesten med kommandoene nedenfor.

# systemctl status iptables. # systemctl stopp iptables. # systemctl mask iptables.

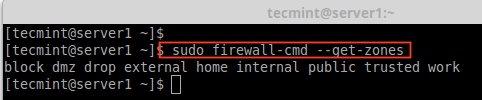

3. Før jeg går over til firewalld -konfigurasjon, vil jeg gjerne diskutere hver sone. Som standard er det noen soner tilgjengelig. Vi må tilordne grensesnittet til sonen. En sone definerer at sonen som ble klarert eller nektet nivået til grensesnittet for å få en tilkobling. En sone kan inneholde tjenester og porter.

Her skal vi beskrive hver son som er tilgjengelig i Firewalld.

Nå har du fått en bedre ide om soner, la oss nå finne ut tilgjengelige soner, standardsoner og liste alle soner ved å bruke følgende kommandoer.

# brannmur-cmd-få-soner.

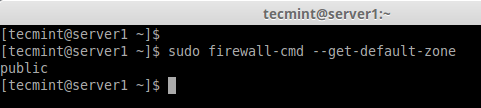

# firewall-cmd-get-default-zone.

# brannmur-cmd-liste-alle-soner.

Merk: Utdataene fra den ovennevnte kommandoen passer ikke inn på en enkelt side, da dette vil liste alle soner som blokk, dmz, slipp, ekstern, hjem, intern, offentlig, klarert og arbeid. Hvis sonene har noen rike regler, vil aktiverte tjenester eller porter også bli oppført med den respektive soneinformasjonen.

4. Hvis du vil angi standardsonen som intern, ekstern, slipp, arbeid eller en annen sone, kan du bruke kommandoen nedenfor for å angi standardsonen. Her bruker vi "innvendig”Sone som standard.

# brannmur-cmd-sett-standard-sone = intern.

5. Etter at du har angitt sonen, bekrefter du standardsonen ved å bruke kommandoen nedenfor.

# firewall-cmd-get-default-zone.

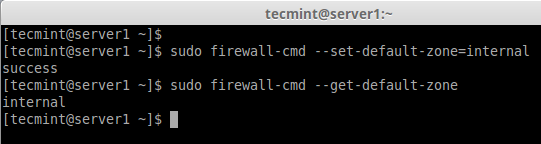

6. Her er grensesnittet vårt enp0s3, Hvis vi trenger å sjekke vår sone som grensesnittet er begrenset til, kan vi bruke kommandoen nedenfor.

# brannmur-cmd-get-zone-of-interface = enp0s3.

7. Et annet interessant trekk ved firewalld er ‘icmptype'Er en av icmp -typene som støttes av firewalld. For å få oversikten over støttede icmp -typer kan vi bruke kommandoen nedenfor.

# brannmur-cmd-get-icmptypes.

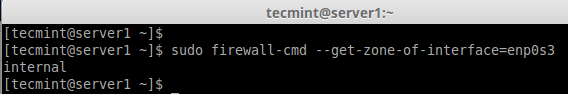

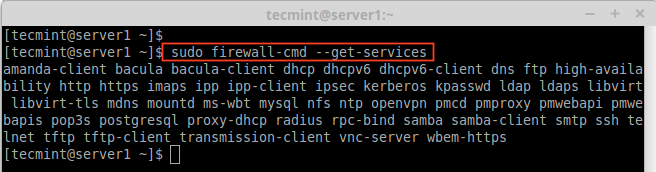

8. Tjenester er et sett med regler med porter og alternativer som brukes av Firewalld. Tjenester som er aktivert, lastes automatisk når Firewalld service i gang.

Som standard er mange tjenester tilgjengelige. Bruk følgende kommando for å få listen over alle tilgjengelige tjenester.

# brannmur-cmd-get-services.

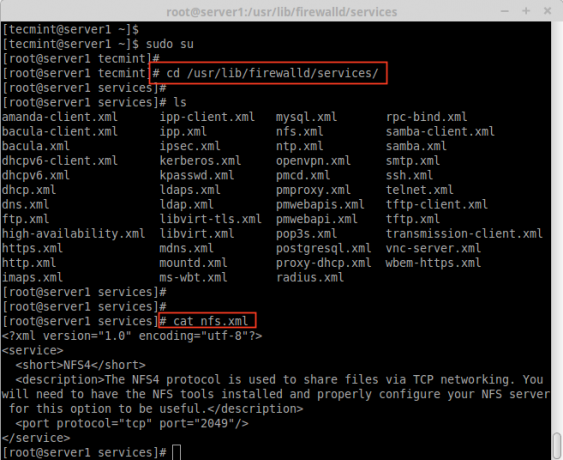

9. For å få listen over alle standard tilgjengelige tjenester, gå til følgende katalog, her får du listen over tjenester.

# cd/usr/lib/firewalld/services/

10. For å lage din egen tjeneste må du definere den på følgende sted. For eksempel, her vil jeg legge til en tjeneste for RTMP havn 1935, ta først en kopi av noen av tjenestene.

# cd/etc/firewalld/services/ # cp /usr/lib/firewalld/services/ssh.xml/etc/firewalld/services/

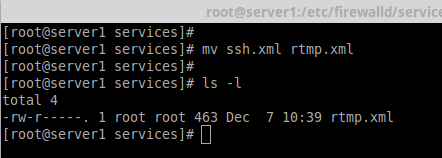

Deretter navigerer du til stedet der tjenestefilen vår ble kopiert, og deretter gir du filen nytt navn.ssh.xml' til 'rtmp.xml'Som vist på bildet under.

# cd/etc/firewalld/services/

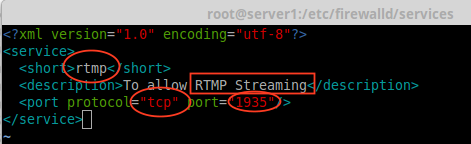

11. Åpne og rediger deretter filen som Overskrift, beskrivelse, protokoll og portnummer, som vi må bruke for RTMP -tjenesten som vist på bildet nedenfor.

12. For å gjøre disse endringene aktivere, start firewallld -tjenesten på nytt eller last inn innstillingene på nytt.

# brannmur-cmd-last inn på nytt.

13. For å bekrefte om tjenesten er lagt til eller ikke, kjør kommandoen nedenfor for å få en liste over tilgjengelige tjenester.

# brannmur-cmd-get-services.

14. Her skal vi se hvordan du administrerer brannmuren ved hjelp av brannmur-cmd-kommando. For å vite den nåværende tilstanden til brannmuren og alle aktive soner, skriver du inn følgende kommando.

# brannmur-cmd --stat. # brannmur-cmd-bli-aktive-soner.

15. For å få den offentlige sonen for grensesnitt enp0s3, dette er standardgrensesnittet, som er definert i /etc/firewalld/firewalld.conf fil som DefaultZone = offentlig.

For å vise alle tilgjengelige tjenester i denne standard grensesnittsonen.

# brannmur-cmd-get-service.

16. I eksemplene ovenfor har vi sett hvordan vi lager våre egne tjenester ved å lage rtmp service, her ser vi hvordan du legger til rtmp service til sonen også.

# firewall-cmd --add-service = rtmp.

17. For å fjerne den ekstra sonen, skriver du inn.

# brannmur-cmd --zone = offentlig --remove-service = rtmp.

Trinnet ovenfor var bare en midlertidig periode. For å gjøre det permanent må vi kjøre kommandoen nedenfor med alternativet -fast.

# firewall-cmd --add-service = rtmp --permanent. # brannmur-cmd-last inn på nytt.

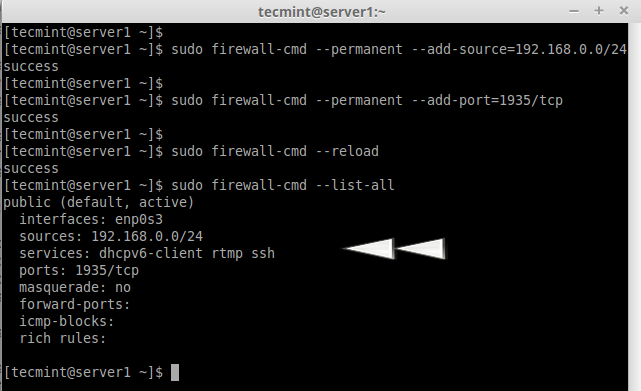

18. Definer regler for nettverkskildeområdet og åpne en av portene. For eksempel, hvis du vil åpne et nettverksområde, si '192.168.0.0/24'Og havn'1935"Bruk følgende kommandoer.

# brannmur-cmd-permanent-add-source = 192.168.0.0/24. # brannmur-cmd-permanent-legge til-port = 1935/tcp.

Sørg for å laste inn firewalld -tjenesten på nytt etter at du har lagt til eller fjernet tjenester eller porter.

# brannmur-cmd-last inn på nytt # brannmur-cmd-liste-alt.

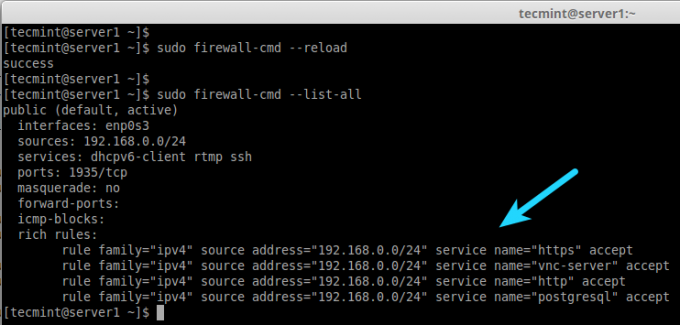

19. Hvis jeg vil tillate tjenestene som http, https, vnc-server, PostgreSQL, bruker du følgende regler. Legg først til regelen og gjør den permanent og last inn reglene på nytt og sjekk statusen.

# firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "http" accept' # firewall-cmd --add-rich-rule 'rule family = "ipv4" kilde adresse = "192.168.0.0/24" tjenestenavn = "http" godta '-permanent # brannmur-cmd --add-rich-rule' regel familie = "ipv4" kildeadresse = "192.168.0.0/24" tjenestenavn = "https" aksepterer' # firewall-cmd --add-rich-rule 'rule family = "ipv4" kildeadresse = "192.168.0.0/24" tjenestenavn = "https" godta' --permanent # firewall-cmd --add-rich-rule 'rule family = "ipv4" kildeadresse = "192.168.0.0/24" tjenestenavn = "vnc-server" aksepterer' # firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "vnc-server" accept " --permanent # firewall-cmd --add-rich-rule 'rule family = "ipv4" kildeadresse = "192.168.0.0/24" tjenestenavn = "postgresql" aksepterer' # firewall-cmd --add-rich-rule 'rule family = "ipv4" source address = "192.168.0.0/24" service name = "postgresql" accept' --permanent.

Nå, nettverksområdet 192.168.0.0/24 kan bruke tjenesten ovenfor fra serveren min. Valget -fast kan brukes i hver regel, men vi må definere regelen og sjekke med klienttilgangen etter at vi må gjøre den permanent.

20. Etter å ha lagt til reglene ovenfor, ikke glem å laste inn brannmurreglene på nytt og liste opp reglene med:

# brannmur-cmd-last inn på nytt. # brannmur-cmd-liste-alt.

For å vite mer om Firewalld.

# mann firewalld.

Det er det, vi har sett hvordan du konfigurerer et nettfilter ved hjelp av Firewalld i RHEL/CentOS og Fedora.

Net-filter er rammen for en brannmur for hver Linux-distribusjon. Tilbake i hver RHEL og CentOS utgaver, brukte vi iptables men i nyere versjoner har de introdusert Firewalld. Det er lettere å forstå og bruke firewalld. Håper du likte å skrive.