Teknologi i dag er sterkt avhengig av nettverksutstyr og riktig konfigurasjon av nettverksutstyret. Administratorer har som oppgave å sørge for at konfigurasjonsendringer ikke bare testes grundig før implementering, men også det eventuelle konfigurasjonsendringer utføres av enkeltpersoner som er autoriserte til å gjøre endringer, i tillegg til å sørge for at endringene er det logget.

Dette sikkerhetsprinsippet er kjent som AAA (Triple-A) eller Godkjenning, Autorisasjon, og Regnskap. Det er to veldig fremtredende systemer som tilbyr AAA -funksjonalitet for administratorer for å sikre tilgang til enheter og nettverk disse enhetene betjener.

RADIUS (Remote Access Dial-In User Service) og TACACS+ (Terminal Access Controller Access-Control System Plus).

Radius brukes tradisjonelt for å autentisere brukere for å få tilgang til nettverket som står i kontrast til TACACS ved at TACACS tradisjonelt brukes til enhetsadministrasjon. En av de store forskjellene mellom disse to protokollene er TACACSs evne til å skille AAA -funksjonene til uavhengige funksjoner.

Fordelen med TACACS -separasjon av AAA -funksjonene er at en brukers evne til å utføre visse kommandoer kan kontrolleres. Dette er veldig fordelaktig for organisasjoner som ønsker å gi nettverkspersonell eller andre IT -administratorer forskjellige kommandoprivilegier på et veldig detaljert nivå.

Denne artikkelen vil gå gjennom å sette opp en Debian system for å fungere som en TACACS+ system.

Det første trinnet i å sette opp denne nye TACACS server vil være å skaffe programvaren fra depotene. Dette oppnås lett ved bruk av 'Treffende' kommando.

# apt-get install tacacs+

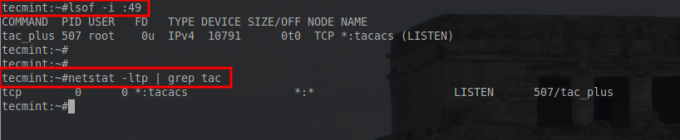

Kommandoen ovenfor vil installere og starte servertjenesten på porten 49. Dette kan bekreftes med flere verktøy.

# lsof -i: 49. # netstat -ltp | grep tac.

Disse to kommandoene skal returnere en linje som angir TACACS hører på port 49 på dette systemet.

På dette punktet TACACS lytter etter tilkoblinger på denne maskinen. Nå er det på tide å konfigurere TACACS service og brukere.

Det er generelt en god idé å binde tjenester til bestemte IP -adresser hvis serveren tilfeldigvis har flere adresser. For å utføre denne oppgaven kan standarddemonalternativene endres for å angi en IP -adresse.

# nano/etc/default/tacacs+

Denne filen spesifiserer alle demoninnstillingene TACACS systemet bør starte. Standardinstallasjonen angir bare konfigurasjonsfilen. Ved å legge til en '-B' argumentet til denne filen, kan en spesifikk IP -adresse brukes for TACACS å lytte.

tacacs+ Konfigurer fil

DAEMON_OPTS = " -C /etc/tacacs+/tac_plus.conf" - Original linje DAEMON_OPTS = "-C /etc/tacacs+/tac_plus.conf -B X.X.X.X " - Ny linje, hvor X.X.X.X er IP -adressen å lytte til.

Spesiell merknad i Debian: Av en eller annen grunn prøver du å starte TACACS+ service for å lese de nye demonalternativene mislykkes (via service tacacs_plus starter på nytt).

Problemet her ser ut til å være når TACACS startes via i det manus, det PID er statisk satt til “PIDFILE =/var/run/tac_plus.pid” imidlertid når “-B X.X.X.X” er angitt som et demon -alternativ, endres navnet på pid -filen til “/Var/run/tac_plus.pid. X.X.X.X ”.

Jeg er ikke helt sikker på om dette er en feil eller ikke, men for å bekjempe situasjonen midlertidig kan man sette den PIDFILE i i det manus ved å endre linjen til “PIDFILE =/var/run/tac_plus.pid. X.X.X.X ” der X.X.X.X er IP -adressen TACACS skal lytte på og deretter starte tjenesten med:

# service tacacs_plus start.

Ved omstart av tjenesten vil lsof kommando kan brukes igjen for å bekrefte at TACACS -tjenesten lytter på riktig IP -adresse.

# lsof -i: 49.

Som sett ovenfor, TACACS hører på en IP -adresse på en bestemt IP -adresse som angitt i TACACS -standardfilen ovenfor. På dette tidspunktet må brukere og spesifikke kommandosett opprettes.

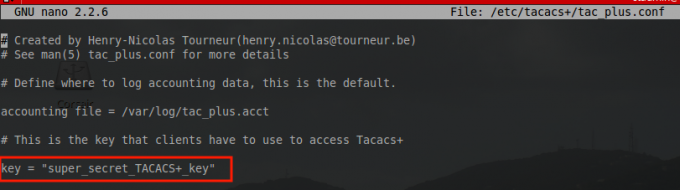

Denne informasjonen administreres av en annen fil: '/etc/tacacs+/tac_plus.conf‘. Åpne denne filen med et tekstredigeringsprogram for å gjøre de riktige endringene.

# nano /etc/tacacs+/tac_plus.conf.

Denne filen er der alle TACACS spesifikasjonene bør ligge (brukertillatelser, tilgangskontrollister, vertsnøkler, osv.). Det første som må lages er en nøkkel for nettverksenhetene.

Det er mye fleksibilitet i dette trinnet. En enkelt nøkkel kan konfigureres for alle nettverksenheter, eller flere nøkler kan konfigureres per enhet. Alternativet er opp til brukeren, men denne veiledningen vil bruke en enkelt nøkkel for enkelhets skyld.

tac_plus.conf - Lag en nettverksnøkkel

key = "super_secret_TACACS+_key"

Når en nøkkel er konfigurert, grupper bør bygges som bestemmer tillatelsene som brukere vil bli tildelt senere. Opprettelse av grupper gjør delegering av tillatelser mye enklere. Nedenfor er et eksempel på tildeling av fulle administratorrettigheter.

tac_plus.conf - Opprett en gruppetillatelse

group = admins {default service = permit service = exec {priv-lvl = 15} }

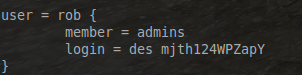

Nå må en bruker tilordnes til admin -gruppen.

tac_plus.conf - Opprett en bruker

bruker = rob {member = admins login = des mjth124WPZapY. }

Viktig: Det er generelt en god praksis å plassere krypterte passord i denne filen i stedet for ren tekst som den legger til en liten grad av sikkerhet i tilfelle noen skulle lese denne filen og ikke nødvendigvis burde ha det adgang.

Et godt forebyggende tiltak for dette er å i det minste fjerne verdens lesetilgang på konfigurasjonsfilen også. Dette kan oppnås via følgende kommando:

# chmod o-r /etc/tacacs+/tac_plus.conf. # service tacacs_plus laste om.

På dette tidspunktet er serversiden klar for tilkoblinger fra nettverksenheter. La oss gå over til Cisco bytt nå og konfigurer den til å kommunisere med dette Debian TACACS+ server.