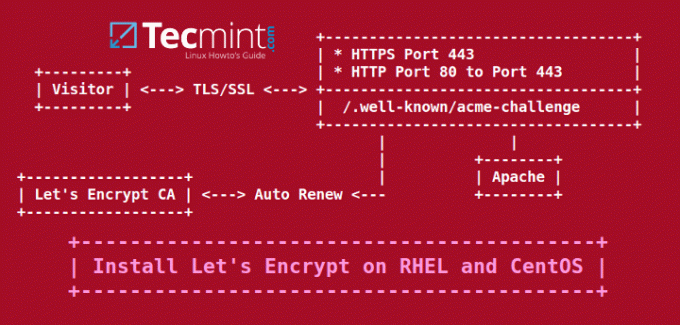

De laatste verlengen Let's Encrypt tutorial met betrekking tot gratis SSL/TLS-certificaten, laten we in dit artikel zien hoe u gratis SSL/TLS-certificaten kunt verkrijgen en installeren die zijn uitgegeven door Laten we de certificeringsinstantie versleutelen voor Apache webserver aan CentOS/RHEL 7/6 en Fedora-distributies ook.

Als u Let's Encrypt for Apache op Debian en Ubuntu wilt installeren, volgt u deze handleiding hieronder:

Setup Let's Encrypt om Apache op Debian en Ubuntu te beveiligen

EEN records om terug te verwijzen naar het openbare IP-adres van uw server.1. Indien nog niet geïnstalleerd, kan httpd daemon worden geïnstalleerd door het onderstaande commando uit te voeren:

# yum installeer httpd.

2. Om ervoor te zorgen dat Let's Encrypt-software met Apache werkt, moet u ervoor zorgen dat de SSL/TLS-module is geïnstalleerd door de onderstaande opdracht uit te voeren:

# yum -y installeer mod_ssl.

3. Start ten slotte de Apache-server met de volgende opdracht:

# systemctl start httpd.service [Op RHEL/CentOS 7] # service httpd start [Op RHEL/CentOS 6]

4. De eenvoudigste methode om te installeren: Laten we versleutelen client is door de github-repository in uw bestandssysteem te klonen. Om git op je systeem te installeren, moet je Epel-repository's inschakelen met de volgende opdracht.

# yum installeer epel-release.

5. Zodra Epel-repo's aan uw systeem zijn toegevoegd, kunt u doorgaan en git-client installeren door de onderstaande opdracht uit te voeren:

# yum installeer git.

6. Als u nu alle vereiste afhankelijkheden hebt geïnstalleerd om met Let's Encrypt om te gaan, gaat u naar /usr/local/ directory en begin met het ophalen van de Let's Encrypt-client uit de officiële github-repository met de volgende opdracht:

# cd /usr/local/ # git kloon https://github.com/letsencrypt/letsencrypt.

7. Het proces voor het verkrijgen van een gratis Let's Encrypt-certificaat voor Apache is geautomatiseerd voor: CentOS/RHEL dankzij de apache-plug-in.

Laten we rennen Laten we versleutelen script commando om een SSL Certificaat te verkrijgen. Ga naar Let's Encrypt installatiemap van /usr/local/letsencrypt en voer de letencrypt-auto commando door te geven --apache optie en de -NS flag voor elk subdomein heb je een certificaat nodig.

# cd /usr/local/letsencrypt. # ./letsencrypt-auto --apache -d uw_domein.tld

8. Geef het e-mailadres op dat door Let's Encrypt zal worden gebruikt om uw verloren sleutel te herstellen of voor dringende mededelingen en druk op Binnenkomen doorgaan.

9. Ga akkoord met de voorwaarden van de licentie door op Enter te drukken.

10. Op CentOS/RHEL, gebruikt de Apache-server standaard niet het concept van het scheiden van mappen voor ingeschakelde hosts van beschikbare (inactieve) hosts als Debian gebaseerde distributie doen.

Ook is virtuele hosting standaard uitgeschakeld. De Apache-instructie die de naam van de server specificeert (Server naam) het is niet aanwezig in het SSL-configuratiebestand.

Om deze instructie te activeren, zal Let's Encrypt u vragen om een virtuele host te selecteren. Omdat er geen Vhost beschikbaar is, selecteert u de ssl.conf bestand automatisch worden gewijzigd door Let's Encrypt client en druk op Binnenkomen doorgaan.

11. Kies vervolgens de Eenvoudig methode voor HTTP verzoeken en druk op Binnenkomen vooruit gaan.

12. Ten slotte, als alles soepel verliep, zou er een felicitatiebericht op het scherm moeten worden weergegeven. druk op Binnenkomen om de prompt los te laten.

Dat is het! Je hebt met succes een afgegeven SSL/TLS certificaat voor uw domein. Nu kunt u beginnen met browsen op uw website met HTTPS protocol.

13. Om de rechtheid van uw domein SSL/TLS-handshake te testen, bezoekt u de onderstaande link en test u uw certificaat op uw domein.

https://www.ssllabs.com/ssltest/analyze.html.

14. Als u tijdens de uitgevoerde tests een reeks rapporten ontvangt over uw domeinkwetsbaarheid, moet u die beveiligingslekken dringend verhelpen.

Een algemene beoordeling van C class maakt uw domein erg onveilig. Om deze beveiligingsproblemen op te lossen, opent u het Apache SSL-configuratiebestand en brengt u de volgende wijzigingen aan:

# vi /etc/httpd/conf.d/ssl.conf.

Zoek naar regel met SSLProtocol verklaring en voeg toe -SSLv3 aan het einde van de lijn.

Ga dieper in het bestand, zoek en becommentarieer de regel met SSLCipherSuite door een te plaatsen # ervoor en voeg de volgende inhoud toe onder deze regel:

SSLCipherSuite ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA DHE-DSS-AES128-GCM-SHA256:kEDH+AESGCM: ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA: ECDHE-ECDSA-AES128-SHA: ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES84256-SHE84256-SHE RSA-AES256-SHA: ECDHE-ECDSA-AES256-SHA: DHE-RSA-AES128-SHA256:DHE-RSA-AES128-SHA: DHE-DSS-AES128-SHA256:DHE-RSA-AES256-SHA256:DHE-DSS-AES256-SHA: DHE- RSA-AES256-SHA: AES128-GCM-SHA256:AES256-GCM-SHA384:AES128-SHA256:AES256-SHA256:AES128-SHA: AES256-SHA: AES: CAMELLIA: DES-CBC3-SHA:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!aECDH:!EDH-DSS-DES-CBC3-SHA:!EDH-RSA-DES-CBC3- SHA:!KRB5-DES-CBC3-SHA. SSLHonorCipherBestel op. SSLOpties +StrictRequire.

15. Nadat u alle bovenstaande wijzigingen hebt aangebracht, slaat u het bestand op en sluit u het en start u Apache-daemon opnieuw om de wijzigingen toe te passen.

# systemctl herstart httpd.service [op RHEL/CentOS 7] # service httpd herstart [Op RHEL/CentOS 6]

16. Test nu opnieuw de status van uw domeincodering door dezelfde link als hierboven te bezoeken. Om nieuwe tests uit te voeren, klikt u op de link Cache wissen van de website.

https://www.ssllabs.com/ssltest/analyze.html

Nu zou je les moeten krijgen EEN algemene beoordeling, wat betekent dat uw domein zeer goed beveiligd is.

17. Deze bètaversie van Let's Encrypt-software geeft certificaten vrij met een vervaldatum na 90 dagen. Dus om het SSL-certificaat te vernieuwen, moet u de letencrypt-auto opdracht opnieuw vóór de vervaldatum, met dezelfde opties en vlaggen die zijn gebruikt om het oorspronkelijke certificaat te verkrijgen.

Hieronder vindt u een voorbeeld van hoe u het certificaat handmatig kunt vernieuwen.

# cd /usr/local/letsencrypt. # ./letsencrypt-auto certonly --apache --renew-by-default -d uw_domein.tld.

18. Om dit proces te automatiseren, maakt u het volgende bash-script van: github erikaheidi, in /usr/local/bin/ map met de volgende inhoud. (het script is enigszins aangepast om onze letsencrypt-installatiemap weer te geven).

#vi /usr/local/bin/le-renew-centos.

Voeg de volgende inhoud toe aan: le-renew-centos het dossier:

!/bin/bash domein=$1. le_path='/usr/local/letsencrypt' le_conf='/etc/letsencrypt' exp_limit=30; get_domain_list(){ certdomain=$1 config_file="$le_conf/renewal/$certdomain.conf" if [! -f $config_file]; dan echo "[ERROR] Het configuratiebestand voor het certificaat $certdomain is niet gevonden." uitgang 1; fi domains=$(grep --only-matching --perl-regex "(?<=domains \= ).*" "${config_file}") last_char=$(echo "${domains}" | awk '{ print substr($0,length, 1)}') if [ "${last_char}" = "," ]; dan domains=$(echo "${domains}" |awk '{print substr($0, 1, length-1)}') fi echo $domains; } if [ -z "$domein"]; dan echo "[ERROR] u moet de domeinnaam opgeven voor de certificaatvernieuwing." uitgang 1; fi cert_file="/etc/letsencrypt/live/$domain/fullchain.pem" if [! -f $cert_file]; dan echo "[ERROR] certificaatbestand niet gevonden voor domein $domain." uitgang 1; fi exp=$(date -d "`openssl x509 -in $cert_file -text -noout|grep "Niet na"|cut -c 25-`" +%s) datenow=$(datum -d "nu" +%s) days_exp=$(echo \( $exp - $datenow \) / 86400 |bc) echo "Controleer de vervaldatum voor $domain..." if [ "$days_exp" -gt "$exp_limit" ]; dan echo "Het certificaat is up-to-date, vernieuwing is niet nodig ($days_exp dagen over)." uitgang 0; else echo "Het certificaat voor $domain verloopt binnenkort. Verlengingsverzoek starten..." domain_list=$( get_domain_list $domain ) "$le_path"/letsencrypt-auto certonly --apache --renew-by-default --domains "${domain_list}" echo "Apache opnieuw starten..." /usr/bin/systemctl restart httpd echo "Vernieuwingsproces voltooid voor domein $domain" uitgang 0; vb.

19. Verleen uitvoeringsmachtigingen voor het script, installeer bc pakket en voer het script uit om het te testen. Gebruik uw domeinnaam als positionele parameter voor het script. Voer de onderstaande opdrachten uit om deze stap te voltooien:

# yum installeer bc. # chmod +x /usr/local/bin/le-renew-centos. # /usr/local/bin/le-renew-centos uw_domein.tld.

20. Voeg ten slotte, met behulp van Linux-planning, een nieuwe cron-taak toe om het script elke twee maanden uit te voeren, zodat uw certificaat vóór de vervaldatum wordt bijgewerkt.

# crontab -e.

Voeg de volgende regel toe aan de onderkant van het bestand.

0 1 1 */2 * /usr/local/bin/le-renew-centos uw_domein.tld >> /var/log/uw_domein.tld-renew.log 2>&1.

Dat is het! Uw Apache-server draait bovenop CentOS/RHEL systeem biedt nu SSL-inhoud aan met behulp van een gratis Let's Encrypt SSL-certificaat.