Deze tutorial zal je helpen om deel te nemen aan een Ubuntu-bureaublad machine in een Samba4 Active Directory domein met SSSD en Realmd services om gebruikers te authenticeren tegen een Active Directory.

1. Voordat u begint met het toevoegen van Ubuntu aan een Active Directory, moet u ervoor zorgen dat de hostnaam correct is geconfigureerd. Gebruik maken van hostnamectl commando om de machinenaam in te stellen of handmatig te bewerken /etc/hostname het dossier.

$ sudo hostnamectl set-hostname your_machine_short_hostname. $ cat /etc/hostnaam. $ hostnaamctl.

2. Bewerk in de volgende stap de instellingen van de netwerkinterface van de machine en voeg de juiste IP-configuraties toe en de correcte DNS IP-serveradressen om naar de Samba AD-domeincontroller te verwijzen, zoals hieronder wordt geïllustreerd: schermafbeelding.

Als u een DHCP-server bij u op locatie hebt geconfigureerd om automatisch IP-instellingen toe te wijzen aan uw LAN-machines met de juiste AD DNS IP-adressen, kunt u deze stap overslaan en doorgaan.

Op de bovenstaande schermafbeelding, 192.168.1.254 en 192.168.1.253 staat voor de IP-adressen van de Samba4 Domain Controllers.

3. Start de netwerkservices opnieuw om de wijzigingen toe te passen met behulp van de GUI of vanaf de opdrachtregel en geef een reeks van ping commando tegen uw domeinnaam om te testen of de DNS-resolutie werkt zoals verwacht. Gebruik ook gastheer commando om de DNS-resolutie te testen.

$ sudo systemctl herstart networking.service. $ host uw_domein.tld. $ ping -c2 uw_domeinnaam. $ ping -c2 adc1. $ ping -c2 adc2.

4. Zorg er ten slotte voor dat de machinetijd synchroon loopt met Samba4 AD. Installeren ntpdate pakket en synchroniseer de tijd met de AD door de onderstaande opdrachten uit te voeren.

$ sudo apt-get install ntpdate. $ sudo ntpdate uw_domeinnaam.

5. Installeer bij deze stap de benodigde software en vereiste afhankelijkheden om Ubuntu toe te voegen aan Samba4 AD DC: Realmd en SSSD Diensten.

$ sudo apt install adcli realmd krb5-user samba-common-bin samba-libs samba-dsdb-modules sssd sssd-tools libnss-sss libpam-sss packagekit policykit-1

6. Voer de naam van de standaard realm in met hoofdletters en druk op Binnenkomen toets om de installatie voort te zetten.

7. Maak vervolgens de SSSD configuratiebestand met de volgende inhoud.

$ sudo nano /etc/sssd/sssd.conf.

Voeg de volgende regels toe aan sssd.conf het dossier.

[nss] filter_groepen = root. filter_users = root. reconnection_retries = 3 [pam] reconnection_retries = 3 [sssd] domeinen = tecmint.lan. config_file_version = 2. diensten = nss, pam. default_domain_suffix = TECMINT.LAN [domein/tecmint.lan] ad_domain = tecmint.lan. krb5_realm = TECMINT.LAN. realmd_tags = beheert-systeem samen-met-samba. cache_credentials = Waar. id_provider = advertentie. krb5_store_password_if_offline = Waar. default_shell = /bin/bash. ldap_id_mapping = Waar. use_fully_qualified_names = Waar. fallback_homedir = /home/%d/%u. access_provider = advertentie auth_provider = advertentie. chpass_provider = advertentie. access_provider = advertentie. ldap_schema = advertentie. dyndns_update = waar. dyndns_refresh_interval = 43200. dyndns_update_ptr = waar. dyndns_ttl = 3600.

Zorg ervoor dat u de domeinnaam overeenkomstig de volgende parameters vervangt:

domeinen = tecmint.lan. default_domain_suffix = TECMINT.LAN. [domein/tecmint.lan] ad_domain = tecmint.lan. krb5_realm = TECMINT.LAN.

8. Voeg vervolgens de juiste machtigingen voor het SSSD-bestand toe door de onderstaande opdracht uit te voeren:

$ sudo chmod 700 /etc/sssd/sssd.conf.

9. Nu openen en bewerken Realmd configuratiebestand en voeg de volgende regels toe.

$ sudo nano /etc/realmd.conf.

Realmd.conf bestand uittreksel:

[active-directory] os-naam = Linux Ubuntu. os-versie = 17.04 [service] automatisch installeren = ja [gebruikers] standaard-home = /home/%d/%u. default-shell = /bin/bash [tecmint.lan] gebruiker-principaal = ja. volledig gekwalificeerde namen = nee.

10. Het laatste bestand dat u moet wijzigen, behoort tot de Samba-daemon. Open /etc/samba/smb.conf bestand om te bewerken en voeg het volgende codeblok toe aan het begin van het bestand, na de [globaal] sectie zoals geïllustreerd op de afbeelding hieronder.

workgroup = TECMINT cliëntondertekening = ja cliëntgebruik spnego = ja kerberos methode = geheimen en keytab realm = TECMINT.LAN beveiliging = advertenties.

Zorg ervoor dat u de vervangt domeinnaam waarde, vooral de rijkswaarde om uw domeinnaam te matchen en uit te voeren testparm commando om te controleren of het configuratiebestand geen fouten bevat.

$ sudo testparm.

11. Nadat u alle vereiste wijzigingen hebt aangebracht, test u Kerberos-verificatie met een AD-beheerdersaccount en geeft u het ticket weer door de onderstaande opdrachten uit te voeren.

$ sudo kinit [e-mail beveiligd]

$ sudo-klist.

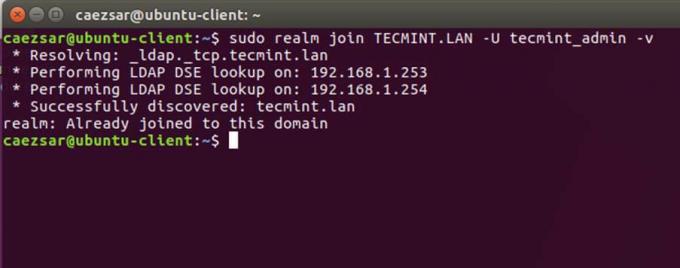

12. Om Ubuntu-machine toe te voegen aan Samba4 Active Directory, volgt u een reeks opdrachten zoals hieronder geïllustreerd. Gebruik de naam van een AD DC-account met beheerdersbevoegdheden zodat de binding aan realm werkt zoals verwacht en vervang de domeinnaamwaarde dienovereenkomstig.

$ sudo rijk ontdekken -v DOMAIN.TLD. $ sudo rijk lijst. $ sudo realm join TECMINT.LAN -U ad_admin_user -v. $ sudo net advertenties join -k.

13. Nadat de domeinbinding heeft plaatsgevonden, voert u de onderstaande opdracht uit om ervoor te zorgen dat alle domeinaccounts zich op de computer mogen verifiëren.

$ sudo rijksvergunning --all.

Vervolgens kunt u de toegang voor een domeingebruikersaccount of een groep toestaan of weigeren met behulp van de realm-opdracht, zoals weergegeven in de onderstaande voorbeelden.

$ sudo rijk weigeren -a. $ realm permit --groups ‘domain.tld\Linux Admins’ $ rijksvergunning[e-mail beveiligd]

$ rijksvergunning DOMAIN\\Gebruiker2.

14. Vanaf een Windows-machine met RSAT-tools geïnstalleerd je kunt openen AD UC en navigeer naar Computers container en controleer of er een objectaccount met de naam van uw machine is aangemaakt.

15. Om te authenticeren op de Ubuntu-machine met domeinaccounts moet u uitvoeren pam-auth-update commando met root-privileges en schakel alle PAM-profielen in, inclusief de optie om automatisch homedirectory's te maken voor elk domeinaccount bij de eerste login.

Controleer alle invoer door op te drukken [de ruimte] toets en druk op OK configuratie toe te passen.

$ sudo pam-auth-update.

16. Op systemen handmatig bewerken /etc/pam.d/common-account bestand en de volgende regel om automatisch huizen te maken voor geverifieerde domeingebruikers.

sessie vereist pam_mkhomedir.so skel=/etc/skel/ umask=0022.

17. Als Active Directory-gebruikers hun wachtwoord niet kunnen wijzigen vanaf de opdrachtregel in Linux, open /etc/pam.d/common-password bestand en verwijder de use_authtok verklaring van de wachtwoordregel om er uiteindelijk uit te zien zoals in het onderstaande fragment.

wachtwoord [success=1 default=negeren] pam_winbind.so try_first_pass.

18. Start ten slotte opnieuw op en schakel de Realmd- en SSSD-service in om wijzigingen toe te passen door de onderstaande opdrachten uit te voeren:

$ sudo systemctl herstart realmd sssd. $ sudo systemctl activeer realmd sssd.

19. Om te testen of de Ubuntu-machine met succes is geïntegreerd om realm te installeren, installeert u het winbind-pakket en voert u uit wbinfo commando om domeinaccounts en groepen weer te geven, zoals hieronder geïllustreerd.

$ sudo apt-get install winbind. $ wbinfo -u. $ wbinfo -g.

20. Controleer ook de Winbind nsswitch-module door de getent commando tegen een specifieke domeingebruiker of -groep.

$ sudo getent passwd uw_domein_gebruiker. $ sudo getent groep 'domeinbeheerders'

21. Je kunt ook Linux gebruiken ID kaart opdracht om informatie over een AD-account te krijgen, zoals geïllustreerd in de onderstaande opdracht.

$ id tecmint_user.

22. Om te authenticeren op Ubuntu-host met een Samba4 AD-account, gebruikt u de parameter domein gebruikersnaam na zo - commando. Loop ID kaart commando om extra informatie over het AD-account te krijgen.

$ su - uw_ad_gebruiker.

Gebruik maken van pwd commando om de huidige werkmap van uw domeingebruiker en passwd-opdracht te zien als u het wachtwoord wilt wijzigen.

23. Om een domeinaccount met rootrechten op uw Ubuntu-machine te gebruiken, moet u de AD-gebruikersnaam toevoegen aan de sudo-systeemgroep door de onderstaande opdracht uit te voeren:

$ sudo usermod -aG sudo [e-mail beveiligd]

Log in op Ubuntu met het domeinaccount en werk uw systeem bij door het uitvoeren van geschikte update commando om root-rechten te controleren.

24. Om rootrechten voor een domeingroep toe te voegen, open einde bewerken /etc/sudoers bestand met behulp van visudo commando en voeg de volgende regel toe zoals geïllustreerd.

%domein\ [e-mail beveiligd] ALLES=(ALL: ALLES) ALLES.

25. Domeinaccountverificatie gebruiken voor Ubuntu Desktop wijzigen: LightDM weergavebeheer door te bewerken /usr/share/lightdm/lightdm.conf.d/50-ubuntu.conf bestand, voeg de volgende twee regels toe en start de lightdm-service opnieuw of start de machine opnieuw op om de wijzigingen toe te passen.

greeter-show-manual-login=true. greeter-hide-users=true.

Log in op Ubuntu Desktop met een domeinaccount met behulp van een van beide uw_domein_gebruikersnaam of [e-mail beveiligd]_domein.tld syntaxis.

26. Om de korte naam-indeling voor Samba AD-accounts te gebruiken, bewerkt u: /etc/sssd/sssd.conf bestand, voeg de volgende regel toe in [sssd] blok zoals hieronder afgebeeld.

full_name_format = %1$s.

en herstart SSSD-daemon om wijzigingen toe te passen.

$ sudo systemctl herstart sssd.

U zult merken dat de bash-prompt zal veranderen in de korte naam van de AD-gebruiker zonder de tegenhanger van de domeinnaam toe te voegen.

27. Als u niet kunt inloggen vanwege: enumerate=true argument ingesteld in sssd.conf u moet de sssd-database in de cache wissen door de onderstaande opdracht uit te voeren:

$ rm /var/lib/sss/db/cache_tecmint.lan.ldb.

Dat is alles! Hoewel deze handleiding voornamelijk is gericht op integratie met een Samba4 Active Directory, kunnen dezelfde stappen ook zijn: toegepast om Ubuntu met Realmd- en SSSD-services te integreren in een Microsoft Windows Server Active Directory.