Firewalld biedt een manier om dynamische firewallregels in Linux te configureren die direct kunnen worden toegepast, zonder de noodzaak van het opnieuw opstarten van de firewall en het ondersteunt ook D-BUS- en zoneconcepten waardoor configuratie mogelijk is; eenvoudig.

Firewalld de oude firewall van Fedora vervangen (Fedora 18 verder) mechanisme, RHEL/CentOS 7 en andere nieuwste distributies vertrouwen op dit nieuwe mechanisme. Een van de grootste redenen voor de introductie van een nieuw firewallsysteem is dat de oude firewall na elke wijziging opnieuw moet worden opgestart, waardoor alle actieve verbindingen worden verbroken. Zoals hierboven vermeld, ondersteunt de nieuwste firewalld dynamische zones, wat handig is bij het configureren: verschillende reeks zones en regels voor uw kantoor- of thuisnetwerk via een opdrachtregel of met behulp van een GUI methode.

Aanvankelijk lijkt het firewalld-concept erg moeilijk te configureren, maar services en zones maken het gemakkelijker door beide bij elkaar te houden, zoals beschreven in dit artikel.

In ons eerdere artikel, waar we hebben gezien hoe te spelen met firewalld en zijn zones, nu hier, in dit artikel, zullen we enkele nuttige firewalld-regels zien om uw huidige Linux-systemen te configureren met behulp van de opdrachtregel manier.

Alle voorbeelden in dit artikel zijn praktisch getest op CentOS 7 distributie, en werkt ook op RHEL- en Fedora-distributies.

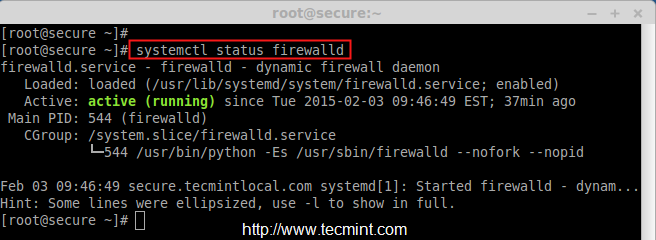

Voordat u firewalld-regels implementeert, moet u eerst controleren of de firewalld-service is ingeschakeld en actief is.

# systemctl-status firewalld.

De bovenstaande afbeelding laat zien dat firewalld actief is en actief is. Nu is het tijd om alle actieve zones en actieve services te controleren.

# firewall-cmd --get-active-zones. # firewall-cmd --get-services.

Als u niet bekend bent met de opdrachtregel, kunt u ook firewalld beheren vanuit de GUI, voor: hiervoor moet het GUI-pakket op het systeem zijn geïnstalleerd, zo niet, installeer het dan als volgt: opdracht.

# yum installeer firewalld firewall-config.

Zoals hierboven vermeld, is dit artikel speciaal geschreven voor liefhebbers van de opdrachtregel en alle voorbeelden die we gaan behandelen, zijn alleen gebaseerd op de opdrachtregel, geen GUI-manier..sorry…..

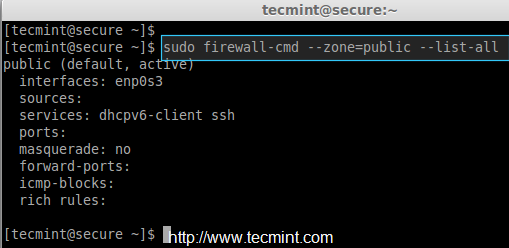

Voordat u verder gaat, moet u eerst bevestigen in welke openbare zone u de Linux-firewall gaat configureren en alle actieve services, poorten en uitgebreide regels voor de openbare zone weergeven met behulp van de volgende opdracht.

# firewall-cmd --zone=public --list-all.

In de bovenstaande afbeelding zijn er nog geen actieve regels toegevoegd, laten we kijken hoe u regels kunt toevoegen, verwijderen en wijzigen in het resterende deel van dit artikel….

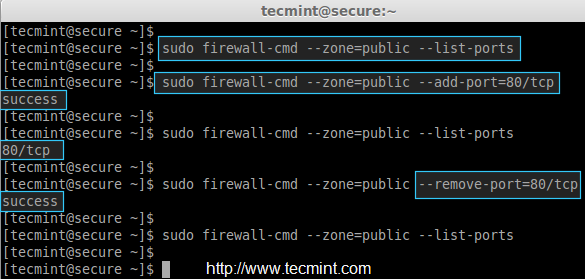

Gebruik de volgende opdracht om een poort voor de openbare zone te openen. De volgende opdracht opent bijvoorbeeld poort 80 voor de openbare zone.

# firewall-cmd --permanent --zone=public --add-port=80/tcp.

Evenzo, om de toegevoegde poort te verwijderen, gebruikt u gewoon de '-verwijderen' optie met firewalld commando zoals hieronder getoond.

# firewall-cmd --zone=public --remove-port=80/tcp.

Controleer na het toevoegen of verwijderen van specifieke poorten of de poort is toegevoegd of verwijderd met '–lijst-poorten' keuze.

# firewall-cmd --zone=public --list-ports.

Standaard wordt firewalld geleverd met vooraf gedefinieerde services, als u een lijst met specifieke services wilt toevoegen, moet u een nieuwe xml maken bestand met alle services die in het bestand zijn opgenomen, of u kunt elke service ook handmatig definiëren of verwijderen door het volgende uit te voeren: commando's.

De volgende opdrachten helpen u bijvoorbeeld om specifieke services toe te voegen of te verwijderen, zoals we hier in dit voorbeeld voor FTP hebben gedaan.

# firewall-cmd --zone=public --add-service=ftp. # firewall-cmd --zone=public --remove-service=ftp. # firewall-cmd --zone=public --list-services.

Als u inkomende of uitgaande verbindingen wilt blokkeren, moet u een 'paniekerig'-modus om dergelijke verzoeken te blokkeren. Met de volgende regel wordt bijvoorbeeld elke bestaande tot stand gebrachte verbinding op het systeem verbroken.

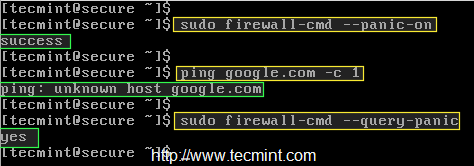

# firewall-cmd --panic-on.

Probeer na het inschakelen van de paniekmodus een willekeurig domein te pingen (zeg: google.com) en controleer of de paniekmodus is AAN gebruik makend van '–vraag-paniek' optie zoals hieronder vermeld.

# ping google.com -c 1. # firewall-cmd --query-panic.

Zie je in de bovenstaande afbeelding, de paniekvraag zegt "Onbekende host google.com“. Probeer nu de paniekmodus uit te schakelen en ping opnieuw en controleer.

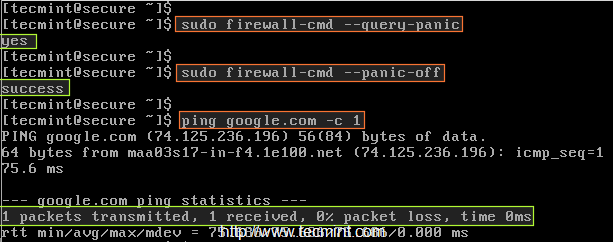

# firewall-cmd --query-panic. # firewall-cmd --panic-off. # ping google.com -c 1.

Nu is er deze keer een ping-verzoek van google.com..