Opgericht in april 2016 door de Electronic Frontier Foundation (EFF), Laten we versleutelen is een gratis en geautomatiseerd digitaal certificaat dat voorziet in: TLS encryptie voor websites helemaal gratis.

Het doel van Laten we versleutelen certificaat is om de validatie, creatie, ondertekening en automatische verlenging van het beveiligingscertificaat te automatiseren. Dit certificaat maakt versleutelde verbindingen met webservers mogelijk met behulp van de HTTPS protocol op een eenvoudige, probleemloze manier zonder enige complexiteit. Het certificaat is alleen geldig voor: 90 dagen waarop automatische verlenging kan worden geactiveerd.

Aanbevolen lezen:Apache beveiligen met Let's Encrypt SSL-certificaat op CentOS 8

In dit artikel laten we zien hoe u kunt installeren Laten we versleutelen om een gratis SSL-certificaat te verkrijgen om de Nginx webserver aan CentOS 8 (dezelfde instructies werken ook op) RHEL 8). Ook leggen we je uit hoe je je SSL-certificaat automatisch verlengt.

Voordat we verder gaan om ervoor te zorgen dat u het volgende onder controle heeft.

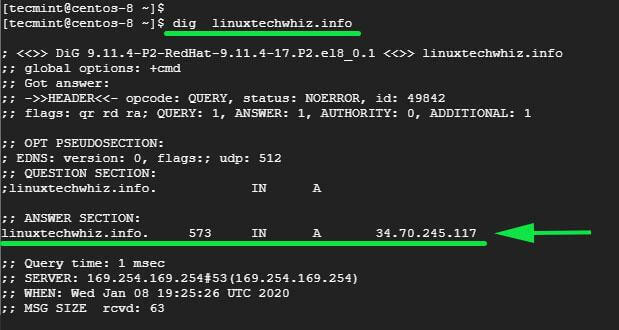

1. EEN Volledig gekwalificeerde domein naam (FQDN) verwijzend naar een dedicated IP-adres van de webserver. Dit moet worden geconfigureerd in het klantengedeelte van uw DNS-webhostingprovider. Voor deze tutorial gebruiken we de domeinnaam linuxtechwhiz die naar het IP-adres verwijst 34.70.245.117.

2. U kunt dit ook bevestigen door een forward lookup uit te voeren met de graaf commando zoals getoond.

$ graaf linuxtechwhiz.info.

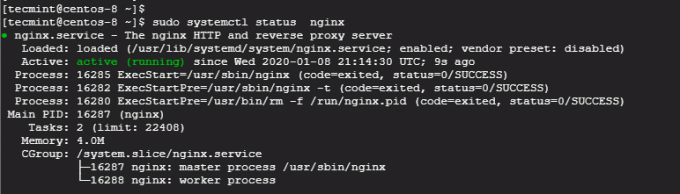

3.Nginx geïnstalleerd en draait op de webserver. U kunt dit bevestigen door in te loggen op de terminal en de onderstaande opdracht uit te voeren. Als Nginx niet is geïnstalleerd, volg dan ons artikel om: Installeer Nginx op CentOS 8.

$ sudo systemctl-status nginx.

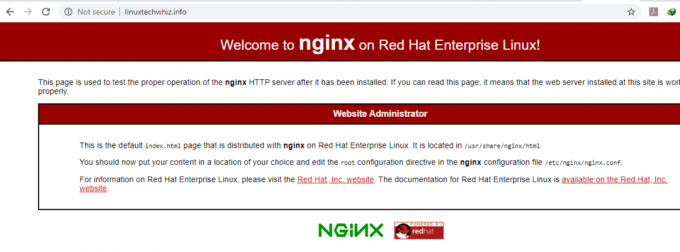

4. U kunt dit ook verifiëren door de URL van de webserver in een webbrowser te bezoeken.

http://server-IP-or-hostname.

Aan de URL kunnen we duidelijk zien dat de site niet veilig is, en dus niet versleuteld. Dit houdt in dat alle verzoeken aan de webserver kunnen worden onderschept, waaronder kritische en vertrouwelijke informatie zoals gebruikersnamen, wachtwoorden, burgerservicenummers en creditcardgegevens om noem er een paar.

Laten we nu onze handen vuil maken en installeren Laten we versleutelen.

Installeren Laten we versleutelen certificaat, moet u in de eerste plaats beschikken over: certbot geïnstalleerd. Dit is een uitbreidbare client die een beveiligingscertificaat ophaalt van: Laten we autoriteit versleutelen en laat u de validatie en configuratie van het certificaat automatiseren voor gebruik door de webserver.

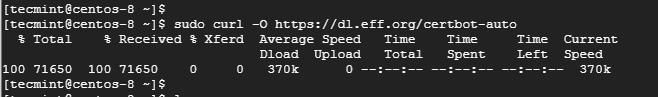

Downloaden certbot de... gebruiken curl commando.

$ sudo curl -O https://dl.eff.org/certbot-auto.

Verplaats vervolgens het certificaat naar de /usr/local/bin map.

$ sudo mv certbot-auto /usr/local/bin/certbot-auto.

Wijs vervolgens de bestandsmachtiging toe aan het certbot-bestand, zoals weergegeven.

$ chmod 0755 /usr/local/bin/certbot-auto.

Een serverblok in Nginx is het equivalent van een virtuele host in Apache. Door serverblokken in te stellen, kunt u niet alleen meerdere websites op één server opzetten, maar kan certbot ook het eigendom van het domein bewijzen aan Certificaatautoriteit – CA.

Voer de getoonde opdracht uit om een serverblok te maken.

$ sudo vim /etc/nginx/conf.d/www.linuxtechwhiz.info.

Zorg ervoor dat u de domeinnaam vervangt door uw eigen domeinnaam. Plak vervolgens de onderstaande configuratie.

server { servernaam www.linuxtechwhiz.info; root /opt/nginx/www.linuxtechwhiz.info; locatie / { index index.html index.htm index.php; } access_log /var/log/nginx/www.linuxtechwhiz.info.toegang.log; error_log /var/log/nginx/www.linuxtechwhiz.info.fout.log; locatie ~ \.php$ { include /etc/nginx/fastcgi_params; fastcgi_pass 127.0.0.1:9000; fastcgi_index index.php; fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name; } }

Sla het bestand op en verlaat de teksteditor.

Gebruik nu certbot commando om het ophalen en configureren van het Let's Encrypt-beveiligingscertificaat te initialiseren.

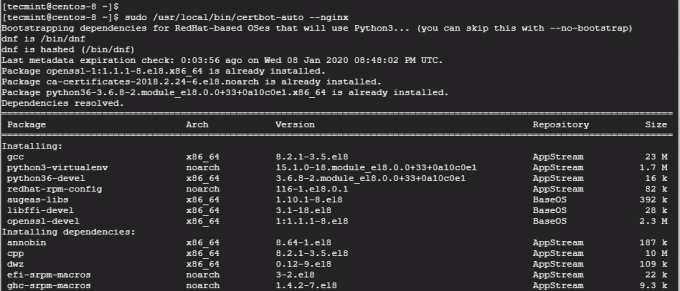

$ sudo /usr/local/bin/certbot-auto --nginx.

Met deze opdracht worden meerdere Python-pakketten en hun afhankelijkheden uitgevoerd en geïnstalleerd, zoals weergegeven.

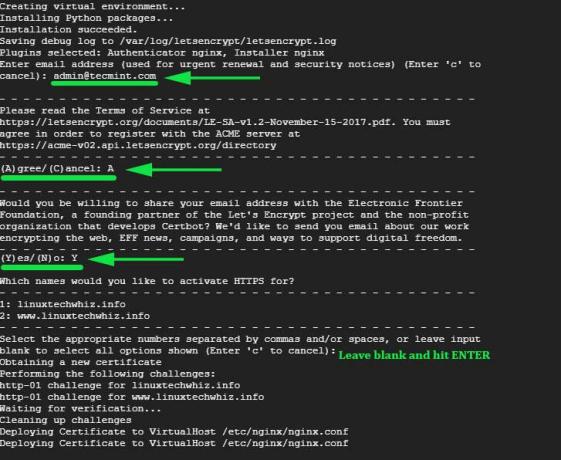

Dit wordt daarna gevolgd door een interactieve prompt zoals weergegeven:

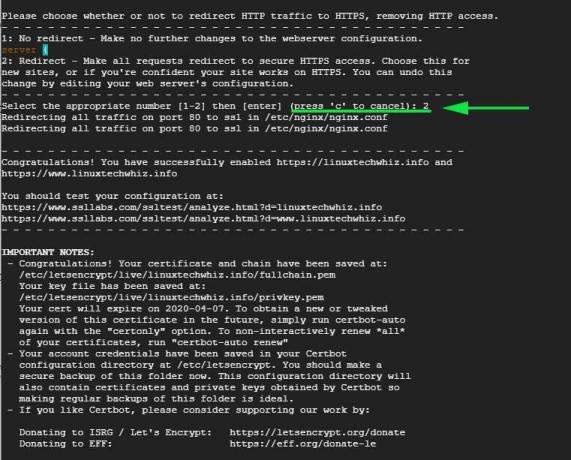

Als alles goed is gegaan, zou je helemaal aan het einde een felicitatiebericht moeten kunnen zien.

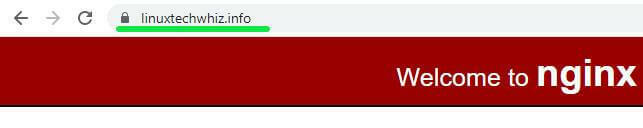

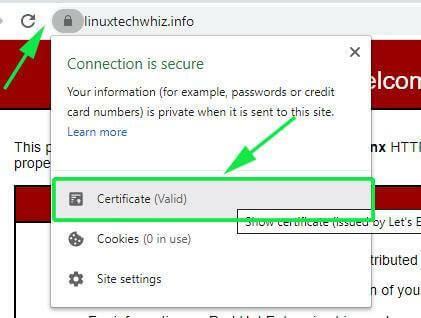

Om te bevestigen dat je Nginx-site versleuteld is, laad je de webpagina opnieuw en let je op het hangslotsymbool aan het begin van de URL. Dit geeft aan dat de site is beveiligd met een SSL/TLS encryptie.

Voor meer informatie over het beveiligingscertificaat, klikt u op het hangslotsymbool en selecteert u de 'Certificaat' keuze.

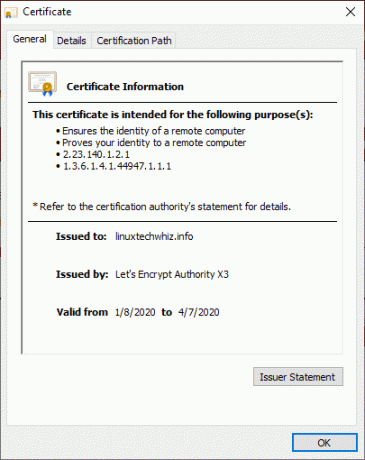

Meer informatie over het beveiligingscertificaat wordt weergegeven zoals hieronder weergegeven.

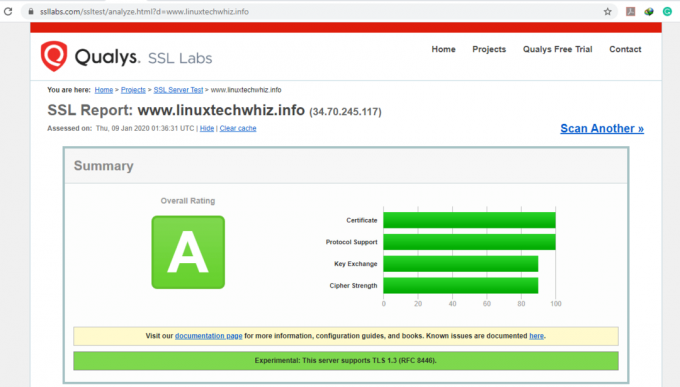

Om de sterkte van het beveiligingscertificaat te testen, gaat u bovendien naar: https://www.ssllabs.com/ssltest/ en vind een nauwkeurigere en diepgaandere analyse van de status van het beveiligingscertificaat.

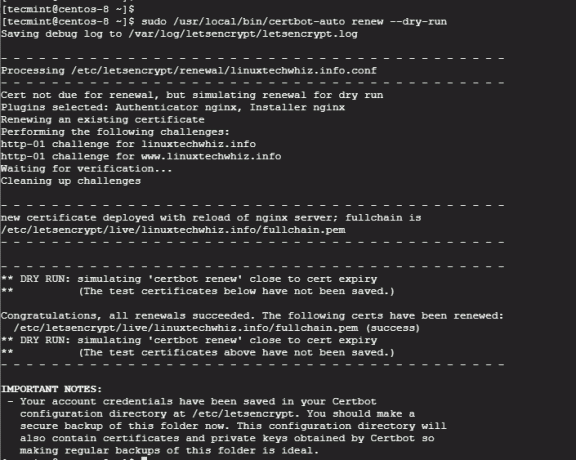

Zoals we eerder zagen, is het beveiligingscertificaat slechts geldig voor een duur van 90 dagen en moet vóór de vervaldatum worden verlengd.

U kunt het certificaatvernieuwingsproces simuleren of testen door de opdracht uit te voeren:

$ sudo /usr/local/bin/certbot-auto renew --dry-run.

Hiermee is deze tutorial over beveiligen afgerond Nginx met Laten we versleutelen Aan CentOS 8. Laten we versleutelen biedt een effectieve en probleemloze manier om uw Nginx-webserver te beveiligen, wat anders een complexe aangelegenheid zou zijn om handmatig te doen.

Uw site zou nu volledig versleuteld moeten zijn. Een paar weken tot de vervaldatum van het certificaat, EF zal u via e-mail waarschuwen om het certificaat te vernieuwen om onderbrekingen te voorkomen die kunnen optreden als gevolg van een verlopen certificaat. Dat waren alle jongens voor vandaag!