In ons eerste deel van dit artikel hebben we in detail uitgelegd hoe u de nieuwste Nagios 4.4.5 op RHEL/CentOS 8/7 en Fedora 30 server. In dit artikel laten we u zien hoe u kunt toevoegen Linux op afstand machine en zijn diensten aan Nagios Monitoring host met behulp van NRPE tussenpersoon.

We hopen dat je dat al hebt Nagios geïnstalleerd en werkt naar behoren. Als dit niet het geval is, gebruik dan de volgende installatiegids om het op het systeem te installeren.

Nadat je hebt geïnstalleerd, kun je verder gaan met installeren NRPE agent op uw Linux op afstand gastheer. Voordat we verder gaan, willen we u eerst een korte beschrijving geven van: NRPE.

De NRPE (Nagios Remote Plugin Executor) plug-in stelt u in staat om elke afstandsbediening te controleren Linux/Unix services of netwerkapparaten. Deze NRPE add-on staat toe Nagios om lokale bronnen te controleren, zoals:

CPU-belasting, Ruil, Geheugengebruik, Online gebruikers, enz. op externe Linux-machines. Deze lokale bronnen worden immers niet meestal blootgesteld aan externe machines, en NRPE agent moet worden geïnstalleerd en geconfigureerd op de externe machines.Opmerking: De NRPE add-on vereist dat Nagios-plug-ins moet op de externe Linux-machine zijn geïnstalleerd. Zonder deze, NRPE daemon zal niet werken en zal niets controleren.

Om de. te gebruiken NRPE, moet u een aantal extra taken uitvoeren op zowel de Nagios Monitoring-host en Externe Linux-host waarop de NRPE is geïnstalleerd. We zullen beide installatiedelen afzonderlijk behandelen.

We gaan ervan uit dat u de NRPE op een host die ondersteunt TCP-wrappers en Xinted daemon erop geïnstalleerd. Tegenwoordig hebben de meeste moderne Linux-distributies deze twee standaard geïnstalleerd. Als dit niet het geval is, zullen we het later tijdens de installatie installeren wanneer dat nodig is.

Gebruik de onderstaande instructies om te installeren: Nagios-plug-ins en NRPE daemon op de Externe Linux-host.

We moeten de vereiste bibliotheken installeren zoals: gcc, glibc, glibc-common en GD en zijn ontwikkelingsbibliotheken voordat u deze installeert.

[[e-mail beveiligd]]# yum install -y gcc glibc glibc-common gd gd-devel maak net-snmp openssl-develop Fedora [[e-mail beveiligd]]# dnf install -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-devel

Maak een nieuw nagios-gebruikersaccount en stel een wachtwoord in.

[[e-mail beveiligd]]# useradd nagios. [[e-mail beveiligd]]# paswd nagios

Maak een map voor installatie en alle toekomstige downloads.

[[e-mail beveiligd]]# cd /root/nagios

Download nu de nieuwste Nagios-plug-ins 2.1.2 pakket met wget commando.

[[e-mail beveiligd] nagios~]# wget https://www.nagios-plugins.org/download/nagios-plugins-2.1.2.tar.gz

Voer het volgende uit: tar commando om de broncode tarball te extraheren.

[[e-mail beveiligd] nagios~]# tar -xvf nagios-plugins-2.1.2.tar.gz

Daarna zal het uitpakken van een nieuwe map in die map verschijnen.

[[e-mail beveiligd] nagios ~]# ls -l totaal 2640. drwxr-xr-x. 15 wortel wortel 4096 1 aug 21:58 nagios-plugins-2.1.2

-rw-r--r--. 1 root root 2695301 1 aug 21:58 nagios-plugins-2.1.2.tar.gz.

Compileer en installeer vervolgens met behulp van de volgende opdrachten:

[[e-mail beveiligd] nagios]# cd nagios-plugins-2.1.2. [[e-mail beveiligd] nagios-plugins-2.1.2]# ./configure [[e-mail beveiligd] nagios-plugins-2.1.2]# make. [[e-mail beveiligd] nagios-plugins-2.1.2]# make install.

Stel de machtigingen in op de plug-inmap.

[[e-mail beveiligd] nagios-plugins-2.1.2]# chown nagios.nagios /usr/local/nagios. [[e-mail beveiligd] nagios-plugins-2.1.2]# chown -R nagios.nagios /usr/local/nagios/libexec

De meeste systemen zijn standaard geïnstalleerd. Zo niet, installeer xinetd pakket met behulp van volgende: jammie opdracht.

[[e-mail beveiligd] nagios-plugins-2.1.2]# yum install xinetd op Fedora [[e-mail beveiligd] nagios-plugins-2.1.2]# dnf installeer xinetd.

Download de laatste NRPE-plug-in 3.2 pakketten met wget opdracht.

[[e-mail beveiligd] nagios-plugins-2.1.2]# cd /root/nagios. [[e-mail beveiligd] nagios]# wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz.

Pak de NRPE-broncode tarball uit.

[[e-mail beveiligd] nagios]# tar xzf nrpe-3.2.1.tar.gz. [[e-mail beveiligd] nrpe-3.2]# cd nrpe-3.2.1.

Compileer en installeer de NRPE-add-on.

[[e-mail beveiligd] nrpe-3.2.1]# ./configure. [[e-mail beveiligd] nrpe-3.2.1]# alles maken

Installeer vervolgens de NRPE-plug-in-daemon en een voorbeeld van een daemon-configuratiebestand.

[[e-mail beveiligd] nrpe-3.2]# make install-plugin. [[e-mail beveiligd] nrpe-3.2.1]# make install-daemon. [[e-mail beveiligd] nrpe-3.2.1]# make install-daemon-config

Installeer de NRPE daemon onder xinetd als een service.

[[e-mail beveiligd] nrpe-3.2.1]# make install-xinetd. OF. [[e-mail beveiligd] nrpe-3.2.1]# make install-inetd.

Nu open /etc/xinetd.d/nrpe bestand en voeg de localhost en IP adres van de Nagios-bewakingsserver.

alleen_vanaf = 127.0.0.1 localhost

Open vervolgens /etc/services bestand voeg het volgende item toe voor de NRPE daemon onderaan het bestand.

nrpe 5666/tcp NRPE

Start de xinetd-service opnieuw.

[[e-mail beveiligd]]# service xinetd herstart

Voer het volgende commando uit om te controleren of de NRPE-daemon correct werkt onder xinetd.

[[e-mail beveiligd]]# netstat -at | grep nrpe tcp 0 0 *:nrpe *:* LUISTER

Als u een uitvoer krijgt die vergelijkbaar is met hierboven, betekent dit dat deze correct werkt. Zo niet, controleer dan de volgende zaken.

Controleer vervolgens of de NRPE-daemon goed werkt. Voer de... uit "check_nrpe” commando dat eerder is geïnstalleerd voor testdoeleinden.

[[e-mail beveiligd]]# /usr/local/nagios/libexec/check_nrpe -H localhost

U krijgt de volgende string op het scherm, deze laat zien welke versie van NRPE is geïnstalleerd:

NRPE v3.2

Zorg ervoor dat de Firewall op de lokale machine zal de NRPE daemon toegankelijk zijn vanaf externe servers. Voer hiervoor de volgende iptables-opdracht uit.

Op RHEL/CentOS 6/5 en Fedora [[e-mail beveiligd]]# iptables -A INPUT -p tcp -m tcp --dport 5666 -j ACCEPTEREN Op RHEL/CentOS 8/7 en Fedora 19 en later [[e-mail beveiligd]]# firewall-cmd --permanent --zone=public --add-port=5666/tcp.

Voer de volgende opdracht uit om de nieuwe iptables-regel op te slaan, zodat deze zal overleven bij het opnieuw opstarten van het systeem.

Op RHEL/CentOS 6/5 en Fedora [[e-mail beveiligd]]# service iptables opslaan.

Het standaard NRPE-configuratiebestand dat is geïnstalleerd, heeft verschillende opdrachtdefinities die worden gebruikt om deze machine te bewaken. Het voorbeeldconfiguratiebestand op.

[[e-mail beveiligd]]# vi /usr/local/nagios/etc/nrpe.cfg

Hieronder volgen de standaardopdrachtdefinities die zich onderaan het configuratiebestand bevinden. Voorlopig gaan we er vanuit dat je deze commando's gebruikt. U kunt ze controleren met behulp van de volgende opdrachten.

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_users GEBRUIKERS OK - 1 gebruikers momenteel ingelogd |users=1;5;10;0

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_load OK - laad gemiddelde: 3.90, 4.37, 3.94|load1=3.900;15.000;30.000;0; belasting5=4.370;10.000;25.000;0; belasting15=3.940;5.000;20.000;0;

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_hda1 SCHIJF OK - vrije ruimte: /boot 154 MB (84% inode=99%);| /boot=29MB; 154;173;0;193

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_total_procs KRITIEK PROCS: 297 processen

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_zombie_procs PROCS OK: 0 processen met STATE = Z

U kunt nieuwe opdrachtdefinities bewerken en toevoegen door het NRPE-configuratiebestand te bewerken. Eindelijk, je hebt met succes de NRPE-agent geïnstalleerd en geconfigureerd op de Externe Linux-host. Nu is het tijd om een te installeren NRPE component en voeg enkele services toe aan uw Nagios-bewakingsserver…

Log nu in op uw Nagios-bewakingsserver. Hier moet je de volgende dingen doen:

Ga naar de nagios-downloadmap en download de nieuwste NRPE-plug-in met wget opdracht.

[[e-mail beveiligd]]# cd /root/nagios. [[e-mail beveiligd]]# wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz

Pak de NRPE-broncode tarball uit.

[[e-mail beveiligd]]# tar xzf nrpe-3.2.1.tar.gz. [[e-mail beveiligd]]# cd nrpe-3.2

Compileer en installeer de NRPE-add-on.

[[e-mail beveiligd]]# ./configureren. [[e-mail beveiligd]]# Maak alle. [[e-mail beveiligd]]# make install-daemon

Zorg ervoor dat de check_nrpe plug-in kan communiceren met de NRPE daemon op de afstandsbediening Linux gastheer. Voeg de. toe IP adres in de onderstaande opdracht met het IP-adres van uw Remote Linux gastheer.

[[e-mail beveiligd]]# /usr/local/nagios/libexec/check_nrpe -H

U krijgt een string terug die u laat zien welke versie van NRPE op de externe host is geïnstalleerd, zoals deze:

NRPE v3.2

Als u een time-outfout voor de plug-in krijgt, controleer dan de volgende zaken.

Om een externe host toe te voegen, moet u twee nieuwe bestanden maken "hosts.cfg" en "diensten.cfg" onder "/usr/local/nagios/etc/" plaats.

[[e-mail beveiligd]]# cd /usr/local/nagios/etc/ [[e-mail beveiligd]]# raak hosts.cfg aan. [[e-mail beveiligd]]# touch services.cfg

Voeg nu deze twee bestanden toe aan het hoofdconfiguratiebestand van Nagios. Open nagios.cfg bestand met een willekeurige editor.

[[e-mail beveiligd]]# vi /usr/local/nagios/etc/nagios.cfg

Voeg nu de twee nieuw gemaakte bestanden toe zoals hieronder weergegeven.

# U kunt individuele objectconfiguratiebestanden specificeren zoals hieronder getoond: cfg_file=/usr/local/nagios/etc/hosts.cfg. cfg_file=/usr/local/nagios/etc/services.cfg

Nu open hosts.cfg bestand en voeg de standaard hostsjabloonnaam en externe hosts definiëren zoals hieronder weergegeven. Zorg ervoor dat u vervangt hostnaam, alias en adres met uw externe hostservergegevens.

[[e-mail beveiligd]]# vi /usr/local/nagios/etc/hosts.cfg

## Standaard Linux-hostsjabloon ## definieer gastheer{ naam linux-box; Naam van deze sjabloon. gebruik generieke-host; Standaardwaarden overnemen. check_period 24x7 check_interval 5 retry_interval 1 max_check_attempts 10 check_command check-host-alive. notificatieperiode 24x7 notificatieinterval 30 notificatieopties d, r contactgroepen admins registreren 0; REGISTREER DIT NIET - HET IS EEN SJABLOON. } ## Standaard. definieer gastheer{ gebruik linux-box; Standaardwaarden overnemen van een sjabloon.hostnaam tecmint; De naam die we aan deze server gevenalias CentOS 6; Een langere naam voor de serveradres 5.175.142.66; IP-adres van externe Linux-host

}

Volgende openen diensten.cfg bestand en voeg de volgende services toe die moeten worden gecontroleerd.

[[e-mail beveiligd]]# vi /usr/local/nagios/etc/services.cfg

service definiëren {gebruik generieke service hostnaam tecmint service_description CPU Load check_command check_nrpe!check_load} definieer service{ gebruik generic-service host_name tecmint service_description Totaal Processen check_command check_nrpe!check_total_procs } service definiëren{ use generic-service host_name tecmint service_description Huidige gebruikers check_command check_nrpe!check_users } service definiëren{ use generic-service host_name tecmint service_description SSH Controle check_command check_nrpe!check_ssh } dienst definiëren{ use generic-service host_name tecmint service_description FTP Controle check_command check_nrpe!check_ftp }

Nu moet de NRPE-opdrachtdefinitie worden gemaakt in commands.cfg het dossier.

[[e-mail beveiligd]]# vi /usr/local/nagios/etc/objects/commands.cfg

Voeg de volgende NRPE-opdrachtdefinitie toe onderaan het bestand.

############################################################################### # NRPE CONTROLEER OPDRACHT. # # Opdracht om NRPE te gebruiken om externe hostsystemen te controleren. ################################################## ############################# commando definiëren{ command_name check_nrpe command_line $USER1$/check_nrpe -H $HOSTADDRESS$ -c $ARG1$ }

Controleer ten slotte de Nagios-configuratiebestanden op eventuele fouten.

[[e-mail beveiligd]]# /usr/local/nagios/bin/nagios -v /usr/local/nagios/etc/nagios.cfg Totaal aantal waarschuwingen: 0. Totaal aantal fouten: 0

Herstart Nagios:

[[e-mail beveiligd]]# service nagios herstart

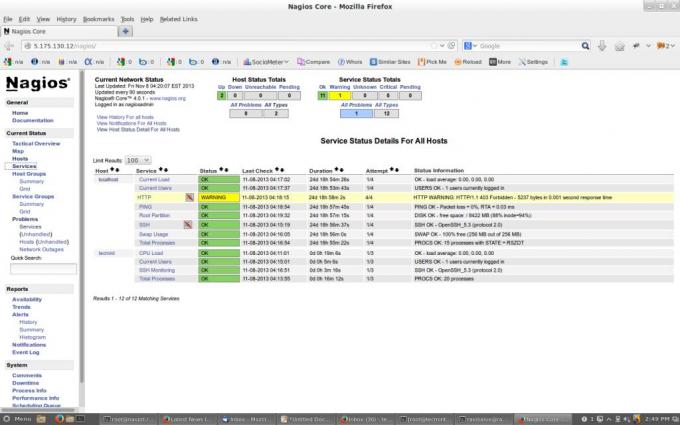

Dat is het. Ga nu naar Nagios Monitoring-web interface bij "http://Your-server-IP-address/nagios" of "http://FQDN/nagios” en Geef de gebruikersnaam "nagiosadmin" en wachtwoord. Controleer of de Externe Linux-host toegevoegd en wordt gecontroleerd.

Dat is het! voor nu zal ik je in ons komende artikel laten zien hoe je kunt toevoegen Windows-host tot Nagios-bewakingsserver. Als u problemen ondervindt bij het toevoegen van de externe host aan: Nagios. Reageer alstublieft op uw vragen of probleem via het opmerkingengedeelte, tot dan, blijf op de hoogte van Tecmint.com voor meer van dergelijke waardevolle artikelen.