samba is gratis Open Source-software die een standaard interoperabiliteit biedt tussen: Windows-besturingssysteem en Linux/Unix Besturingssystemen.

Samba kan werken als een standalone bestands- en printserver voor Windows- en Linux-clients via de MKB/CIFS protocolsuite of kan fungeren als een Active Directory-domeincontroller of lid geworden van een Rijk als een Domeinlid. De hoogste AD DC domein- en forestniveau dat momenteel Samba4 kan emuleren is Windows 2008 R2.

De serie krijgt de titel Samba4 Active Directory-domeincontroller instellen, die de volgende onderwerpen behandelt voor: Ubuntu, CentOS, en ramen:

Deel 1: Installeer Active Directory Infrastructure met SAMBA4 op Ubuntu

Deze tutorial begint met het uitleggen van alle stappen die je moet nemen om te installeren en configureren Samba4 als een Domein controller Aan Ubuntu 16.04 en Ubuntu 14.04.

Deze configuratie biedt een centraal beheerpunt voor gebruikers, machines, volumeshares, machtigingen en andere bronnen in een gemengde Windows-Linux-infrastructuur.

1. Voordat u verder gaat met uw Samba4 AD DC installatie laten we eerst een paar vooraf vereiste stappen uitvoeren. Zorg er eerst voor dat het systeem up-to-date is met de laatste beveiligingsfuncties, kernels en pakketten door het onderstaande commando uit te voeren:

$ sudo apt-get update $ sudo apt-get upgrade. $ sudo apt-get dist-upgrade.

2. Open vervolgens de machine /etc/fstab bestand en zorg ervoor dat het bestandssysteem van uw partities: ACL's ingeschakeld zoals geïllustreerd op de onderstaande schermafbeelding.

Gewoonlijk zijn veelgebruikte moderne Linux-bestandssystemen zoals ext3, ext4, xfs of btrfs ondersteuning en hebben ACL's standaard ingeschakeld. Als dat niet het geval is met uw bestandssysteem, open dan gewoon /etc/fstab bestand om te bewerken en toe te voegen acl string aan het einde van de derde kolom en opnieuw opstarten de machine om wijzigingen door te voeren.

3. Eindelijk stel de hostnaam van uw machine in met een beschrijvende naam, zoals adc1 gebruikt in dit voorbeeld, door te bewerken /etc/hostname dossier of door afgifte.

$ sudo hostnamectl set-hostname adc1.

EEN opnieuw opstarten is nodig nadat u uw machinenaam hebt gewijzigd om wijzigingen toe te passen.

4. Om uw server om te zetten in een Active Directory-domeincontroller, installeren samba en alle vereiste pakketten op uw computer door het onderstaande commando te geven met: wortel privileges in een console.

$ sudo apt-get install samba krb5-user krb5-config winbind libpam-winbind libnss-winbind.

5. Terwijl de installatie wordt uitgevoerd, zal het installatieprogramma een reeks vragen stellen om de domeincontroller te configureren.

Op het eerste scherm moet u een naam toevoegen voor Kerberos standaard RIJK in hoofdletters. Voer de naam in die u voor uw domein gaat gebruiken in hoofdletters en druk op Binnenkomen doorgaan..

6. Voer vervolgens de. in hostnaam van Kerberos server voor uw domein. Gebruik dezelfde naam als voor uw domein, deze keer met kleine letters en druk op Binnenkomen doorgaan.

7. Specificeer tot slot de hostnaam voor de administratieve server van uw Kerberos rijk. Gebruik hetzelfde als uw domein en druk op Binnenkomen om de installatie te voltooien.

8. Voordat u begint met configureren: samba voor uw domein, voer eerst de onderstaande opdrachten uit om alle samba-daemons te stoppen en uit te schakelen.

$ sudo systemctl stop samba-ad-dc.service smbd.service nmbd.service winbind.service. $ sudo systemctl schakel samba-ad-dc.service smbd.service nmbd.service winbind.service uit.

9. Hernoem of verwijder vervolgens de originele configuratie van de samba. Deze stap is absoluut vereist voor het inrichten Samba AD omdat op het moment van levering samba maakt een nieuw configuratiebestand vanaf het begin en geeft enkele fouten weer voor het geval het een oude. vindt smb.conf het dossier.

$ sudo mv /etc/samba/smb.conf /etc/samba/smb.conf.initial.

10. Start nu interactief de domeinprovisioning door de onderstaande opdracht met rootrechten uit te geven en accepteer de standaardopties die Samba u biedt.

Zorg er ook voor dat u het IP-adres opgeeft voor een DNS-forwarder bij u op locatie (of extern) en kies een sterk wachtwoord voor het beheerdersaccount. Als u een weekwachtwoord kiest voor het beheerdersaccount, mislukt de domeinregistratie.

$ sudo samba-tool domeinbepaling --use-rfc2307 --interactive.

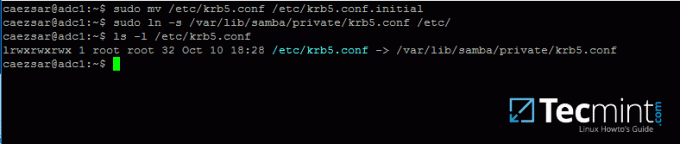

11. Hernoem of verwijder ten slotte het hoofdconfiguratiebestand van Kerberos van /etc directory en vervang het met behulp van een symbolische link met het nieuw gegenereerde Kerberos-bestand van Samba in /var/lib/samba/private pad door de onderstaande opdrachten uit te voeren:

$ sudo mv /etc/krb5.conf /etc/krb5.conf.initial. $ sudo ln -s /var/lib/samba/private/krb5.conf /etc/

12. Starten en inschakelen Samba Active Directory-domeincontroller demonen.

$ sudo systemctl start samba-ad-dc.service. $ sudo systemctl-status samba-ad-dc.service. $ sudo systemctl activeer samba-ad-dc.service.

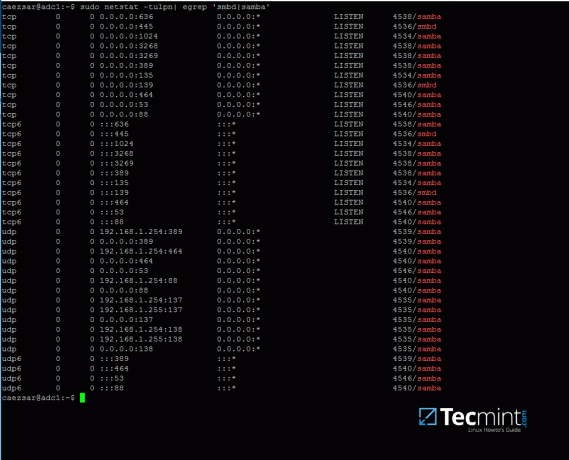

13. Volgende, gebruik de opdracht netstat om de lijst van alle diensten die vereist zijn door een Active Directory goed te lopen.

$ sudo netstat –tulpn| egrep 'smbd|samba'

14. Op dit moment samba moet volledig operationeel zijn op uw locatie. Het hoogste domeinniveau samba is emuleren zou moeten zijn Windows AD DC 2008 R2.

Het kan worden geverifieerd met behulp van samba-tool nut.

$ sudo samba-tool domeinniveau show.

15. in opdracht van DNS resolutie om lokaal te werken, moet u de netwerkinterface-instellingen openen en de DNS-resolutie aanwijzen door te wijzigen dns-naamservers verklaring naar het IP-adres van uw Domein controller (gebruik maken van 127.0.0.1 voor lokale DNS-resolutie) en dns-zoeken verklaring om naar je te wijzen rijk.

$ sudo cat /etc/network/interfaces. $ sudo cat /etc/resolv.conf.

Wanneer je klaar bent, opnieuw opstarten uw server en bekijk uw resolverbestand om er zeker van te zijn dat het terugverwijst naar de juiste DNS-naamservers.

16. Test ten slotte de DNS-resolver door query's en pings uit te voeren tegen sommige AD DC cruciale records, zoals in het onderstaande fragment. Vervang de domeinnaam dienovereenkomstig.

$ ping -c3 tecmint.lan #Domeinnaam $ ping -c3 adc1.tecmint.lan #FQDN $ ping -c3 adc1 #Gastheer

Voer de volgende paar vragen uit tegen Samba Active Directory Domain Controller..

$ host -t Een tecmint.lan. $ host -t Een adc1.tecmint.lan. $ host -t SRV _kerberos._udp.tecmint.lan # UDP Kerberos SRV-record. $ host -t SRV _ldap._tcp.tecmint.lan # TCP LDAP SRV-record.

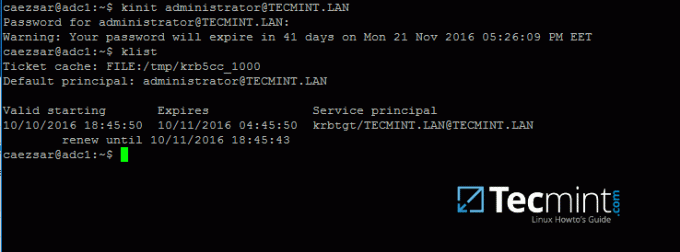

17. Controleer ook Kerberos authenticatie door een ticket aan te vragen voor het domeinbeheerdersaccount en het in de cache opgeslagen ticket weer te geven. Schrijf het domeinnaamgedeelte met hoofdletters.

$ kinit [e-mail beveiligd]

$ kl.

Dat is alles! Nu heb je een volledig operationeel AD-domeincontroller geïnstalleerd in uw netwerk en u kunt beginnen met integreren ramen of Linux machines in Samba AD.

In de volgende serie zullen we andere behandelen Samba AD onderwerpen, zoals hoe u kunt beheren dat u de domeincontroller bent vanaf de Samba-opdrachtregel, hoe u integreer Windows 10 in de domeinnaam en beheer Samba AD op afstand met behulp van RSAT en andere belangrijke onderwerpen.