Wachtwoorden zijn de enige criteria van het systeem Veiligheid voor de meeste Systeem. En als het gaat om Linux, als je de kent root wachtwoord u bent eigenaar van de machine. Wachtwoorden zijn als een Veiligheid maat voor BIOS, Log in, Schijf, Sollicitatie, enz.

Linux wordt als de meest beschouwd Beveiligd besturingssysteem worden gehackt of gekraakt en in werkelijkheid is het, toch zullen we enkele van de mazen en exploits van een Linux-systeem. We zullen gebruiken CentOS Linux door het hele artikel heen als een artikel om de beveiliging van onze eigen machine te kraken.

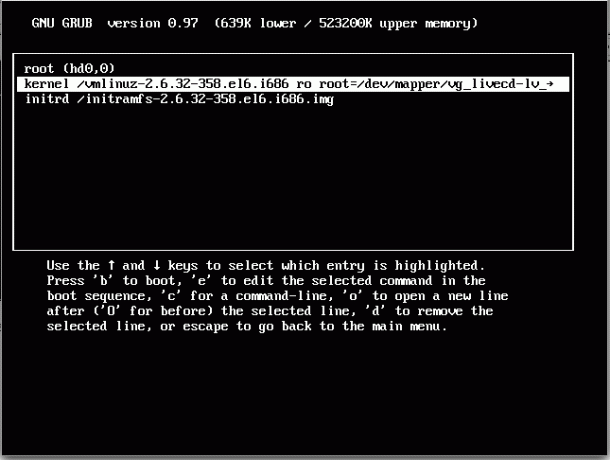

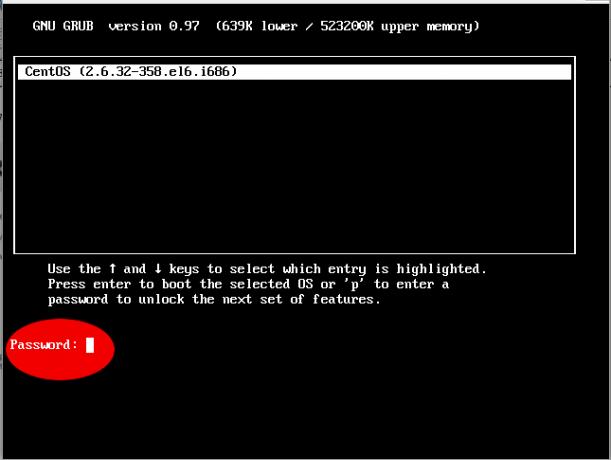

Druk op een willekeurige toets om het opstarten te onderbreken, zodra: Linux machine laarzen en je krijgt een ETEN menu.

Druk op 'e' om te bewerken en naar de regel te gaan die begint met kernel (Over het algemeen 2e lijn).

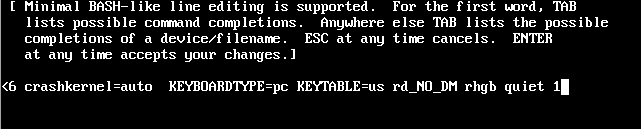

Druk nu op ‘e' om de kernel te bewerken en toe te voegen '1' aan het einde van de regel (na één spatie) waardoor het wordt gedwongen te starten in de modus voor één gebruiker en het dus verbiedt om naar het standaard run-level te gaan. Druk op '

Binnenkomen' om de kernelbewerking te sluiten en vervolgens op te starten met de gewijzigde optie. Om op te starten moet je op ‘B‘

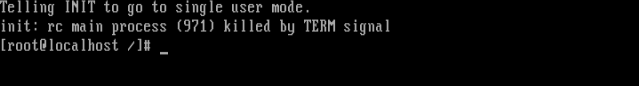

Nu bent u ingelogd op een gebruiker modus.

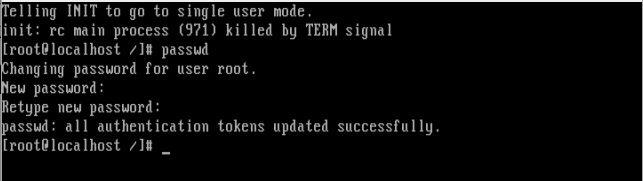

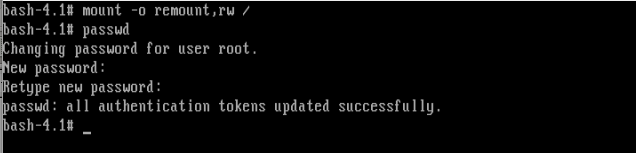

Ja! Nu met behulp van 'passwd' commando we kunnen de. veranderen root wachtwoord. En als je eenmaal het root-wachtwoord hebt, bezit je de Linux-machine – Weet je het niet meer? U kunt nu overschakelen naar het grafische scherm om van alles en nog wat te bewerken.

Opmerking: In het geval dat het bovenstaande ‘passwd' opdracht werkt niet voor u en u hebt geen uitvoer gekregen, het betekent gewoon dat uw SELinux bevindt zich in de handhavingsmodus en u moet deze eerst uitschakelen voordat u verder gaat. Voer de volgende opdracht uit op uw prompt.

# setenforce 0

Voer vervolgens de 'passwd' commando, om te veranderen root wachtwoord. Bovendien commando.

Gebruik commando "init 5” (Fedora gebaseerde) systemen en “gdm3” (Debian gebaseerde) systemen.

Dus was dit geen cake-walk om te hacken? Linux-box? Denk aan het scenario als iemand dit op je server heeft gedaan, Paniek! Nu zullen we leren hoe we onze Linux-machine niet worden gewijzigd met de modus voor één gebruiker.

Hoe hebben we ingebroken in het systeem? Gebruik makend van Een gebruiker modus. OK, dus de maas in de wet hier was - inloggen in de modus voor één gebruiker zonder dat u een wachtwoord hoeft in te voeren.

Deze maas in de wet oplossen, d.w.z. wachtwoordbeveiliging de een gebruiker modus.

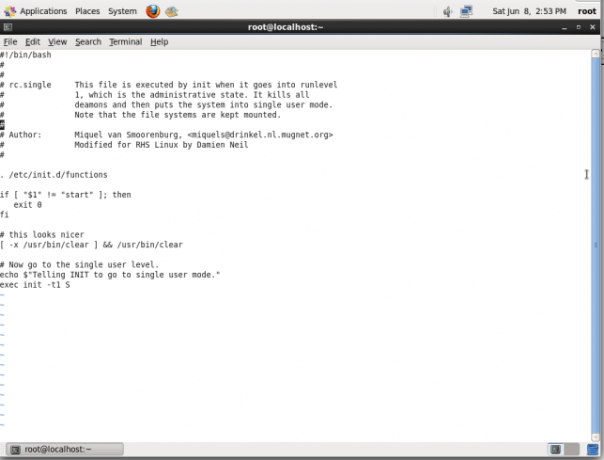

open bestand "/etc/rc1.d/S99single” in uw favoriete editor en zoek naar regel.

exec init -t1 s

Voeg gewoon de volgende regel erboven toe. sla het een uitgang op.

exec sbin/sulogin

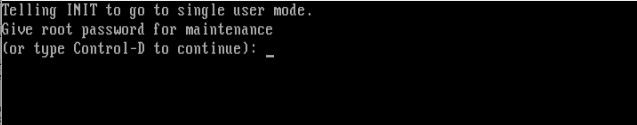

Voordat u naar de modus voor één gebruiker gaat, moet u het root-wachtwoord opgeven om door te gaan. Controleer nogmaals om de modus voor één gebruiker te openen nadat deze boven het bestand zijn gewijzigd.

Waarom controleer je het niet zelf.

OK, dus nu zul je je beter voelen dat je systeem veilig is. Dit is echter gedeeltelijk waar. Het is waar dat uw Linux-box kan niet worden gekraakt met de modus voor één gebruiker, maar het kan toch op de andere manier worden gehackt.

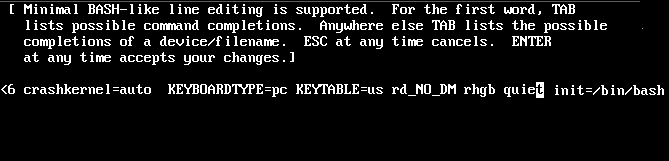

In de bovenstaande stap hebben we de kernel aangepast om de modus voor één gebruiker te openen. Deze keer zullen we ook de kernel bewerken, maar met een andere parameter, laten we eens kijken hoe?

Als kernelparameter hebben we toegevoegd ‘1' in het bovenstaande proces zullen we nu echter toevoegen 'init=/bin/bash' en start op met 'B‘.

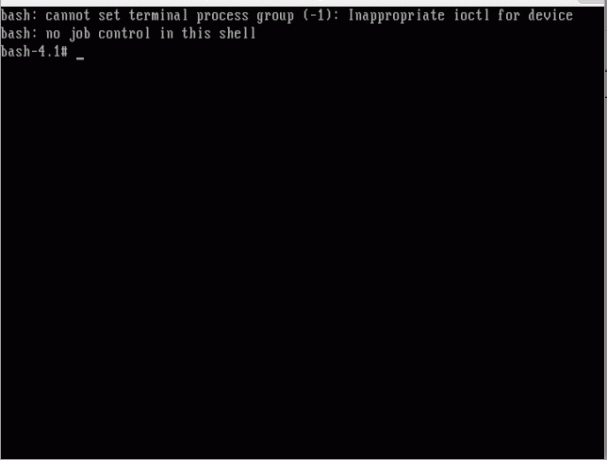

En OEPS je hebt opnieuw je systeem gehackt en de prompt is voldoende om dit te rechtvaardigen.

Probeer nu de te veranderen root wachtwoord met behulp van hetzelfde proces als vermeld in de eerste methode met 'passwd' commando, we hebben zoiets als.

Om de. te monteren root partitie met lezen schrijven toestemming. Typ de volgende opdracht precies.

# mount -o remount, rw /

Probeer nu opnieuw het wachtwoord van root te wijzigen met 'passwd' opdracht.

Hoera! Je hebt gehackt in je Linux-systeem nog eens. Ohh man is het systeem zo gemakkelijk te misbruiken. Nee! het antwoord is nee. U hoeft alleen uw systeem te configureren.

Alle bovenstaande twee processen omvatten het aanpassen en doorgeven van parameters aan de kernel. Dus als we iets doen om het tweaken van de kernel te stoppen, zou onze Linux-box natuurlijk veilig zijn en niet zo gemakkelijk te breken. En om het bewerken van de kernel bij het opstarten te stoppen, moeten we een wachtwoord opgeven voor: bootloader, d.w.z. wachtwoord beveiligen de eten (Lilo is een andere bootloader voor Linux maar we zullen het hier niet bespreken) bootloader.

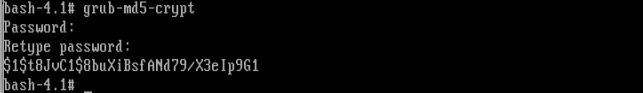

Geef een gecodeerd wachtwoord op aan: bootloader gebruik makend van 'grub-md5-crypt' gevolgd door uw wachtwoord. Versleutel eerst het wachtwoord

Kopieer het bovenstaande gecodeerde wachtwoord, precies zoals het is en bewaar het veilig, we zullen het in onze volgende stap gebruiken. Open nu je ‘grub.conf' bestand met uw favoriete editor (locatie kan zijn: /etc/grub.conf) en voeg de regel toe.

wachtwoord --md5 $1$t8JvC1$8buXiBsfANd79/X3elp9G1

Verandering "$1$t8JvC1$8buXiBsfANd79/X3elp9G1” met uw gecodeerde wachtwoord dat u hierboven hebt gegenereerd en veilig naar een andere locatie hebt gekopieerd.

De "grub.conf”-bestand na het invoegen van de bovenstaande regel, opslaan en afsluiten.

Nu hebben we Cross Checking, het bewerken van de kernel bij het opstarten.

Nu zou je ademen dat je systeem nu volledig veilig is en niet vatbaar voor hacken, maar het spel is nog steeds niet voorbij.

Je kunt maar beter weten dat je het kunt reddingsmodus afdwingen tot verwijderen en aanpassen het wachtwoord met behulp van een opstartbare afbeelding.

Zet gewoon uw installatie cd/dvd in uw schijf en selecteer Geïnstalleerd systeem redden of een ander reddingsbeeld gebruiken, je zou zelfs een. kunnen gebruiken Live Linux Distro, monteer de HDD en bewerk de 'grub.conf' bestand om de wachtwoordregel te verwijderen, herstart en opnieuw bent u ingelogd.

Opmerking: In reddingsmodus Uw HDD is gemonteerd onder '/mnt/sysimage‘.

# chroot /mnt/sysimage. # vi grub.conf (verwijder de wachtwoordregel) # opnieuw opstarten

Ik weet dat je zou vragen, dus waar is het einde. Nou, ik zou zeggen is.

Deze gids was alleen bedoeld om u op de hoogte te stellen van feiten en u te vertellen hoe u uw systeem kunt beveiligen. Tecmint.com en de auteur van dit artikel raden deze handleiding ten zeerste af als basis voor het misbruiken van andermans systeem. Het is de exclusieve verantwoordelijkheid van de lezer als hij zich inlaat met een dergelijke activiteit en voor een dergelijke handeling noch het schrijven noch de Tecmint.com verantwoordelijk zal zijn.

Uw positieve opmerkingen maakt ons goed voelen en moedigt ons aan en dat wordt altijd van je gevraagd. Genieten van en Blijf kijken.