Netfilter zoals we allemaal weten, is het een firewall in Linux. Firewalld is een dynamische daemon om firewalls te beheren met ondersteuning voor netwerkzones. In de eerdere versie, RHEL & CentOS 6 we hebben gebruikt iptables als een daemon voor pakketfiltering framework. In RHEL/CentOS 7/8, Fedora en openSUSE – rong>iptables interface wordt vervangen door firewalld.

Het wordt aanbevolen om te beginnen met gebruiken Firewalld in plaats van iptables aangezien dit in de toekomst kan stoppen. Echter, iptables worden nog steeds ondersteund en kunnen worden geïnstalleerd met de jammie commando. We kunnen het niet houden Firewalld en iptables beide in hetzelfde systeem, wat tot conflicten kan leiden.

In iptables, gebruikten we om te configureren als INGANG, UITGANG & VOORWAARTSE KETTINGEN maar hier binnen Firewalld, het concept gebruikt Zones. Standaard zijn er verschillende zones beschikbaar in firewalld, die in dit artikel worden besproken.

De basiszone die lijkt op:

openbare zone en privé zone. Om met deze zones te werken, moeten we de interface met de gespecificeerde zone-ondersteuning toevoegen en dan kunnen we de services toevoegen aan firewalld.Standaard zijn er veel services beschikbaar, een van de beste functies van firewalld is, het wordt geleverd met vooraf gedefinieerde services en we kunnen deze services als voorbeeld nemen om onze services toe te voegen door ze eenvoudigweg te kopiëren.

Firewalld werkt geweldig met IPv4, IPv6, en Ethernet-bruggen te. We kunnen een aparte runtime en permanente configuratie hebben in firewalld.

Laten we beginnen met het werken met zones en het maken van onze eigen services en het nog veel spannender gebruik van firewalld.

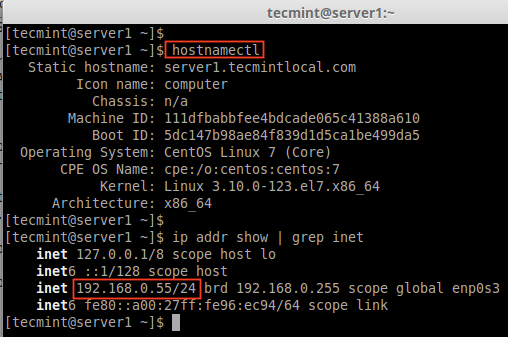

Besturingssysteem: CentOS Linux-versie 7.0.1406 (kern) IP adres: 192.168.0.55. Hostnaam: server1.tecmintlocal.com.

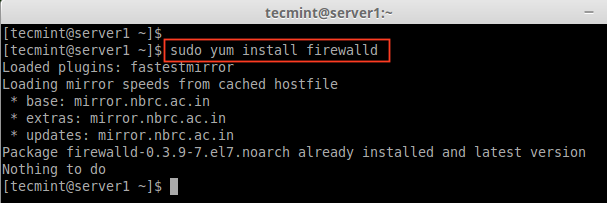

1.Firewalld pakket is standaard geïnstalleerd in RHEL/CentOS 7/8, Fedora en openSUSE. Als dat niet het geval is, kunt u het als volgt installeren: jammie commando.

# yum installeer firewalld -y.

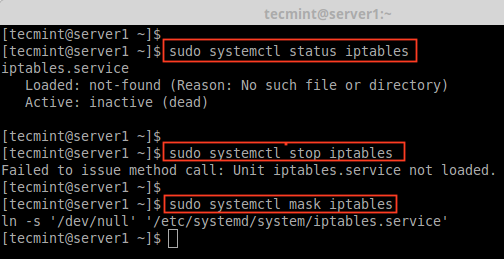

2. Na de firewalld pakket is geïnstalleerd, is het tijd om te controleren of de iptables service actief is of niet, indien actief, moet u de iptables-service stoppen en maskeren (niet meer gebruiken) met de onderstaande opdrachten.

# systemctl-status iptables. # systemctl stop iptables. # systemctl mask iptables.

3. Alvorens op weg te gaan naar firewalld-configuratie, zou ik elke streken willen bespreken. Standaard zijn er enkele zones beschikbaar. We moeten de interface aan de zone toewijzen. Een zone definieert dat de zone die werd vertrouwd of geweigerd, een niveau naar de interface haalt om een verbinding te krijgen. Een zone kan services & poorten bevatten.

Hier gaan we elke zone beschrijven die beschikbaar is in Firewalld.

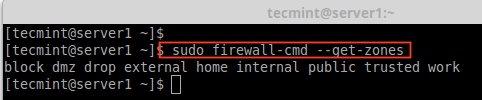

Nu heb je een beter idee over zones, laten we nu de beschikbare zones en standaardzones ontdekken en alle zones weergeven met behulp van de volgende opdrachten.

# firewall-cmd --get-zones.

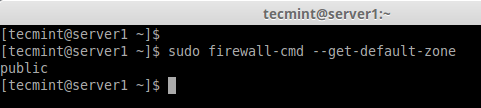

# firewall-cmd --get-default-zone.

# firewall-cmd --list-all-zones.

Opmerking: De uitvoer van de bovenstaande opdracht past niet op een enkele pagina, omdat hier alle zones worden weergegeven, zoals block, dmz, drop, external, home, internal, public, trusted en work. Als de zones rich-regels hebben, worden ingeschakelde services of poorten ook weergegeven met die respectieve zone-informatie.

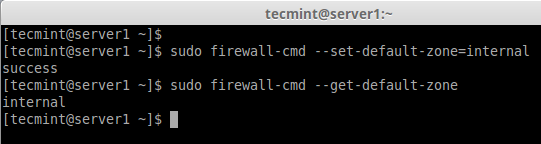

4. Als u de standaardzone wilt instellen als intern, extern, drop, werk of een andere zone, kunt u de onderstaande opdracht gebruiken om de standaardzone in te stellen. Hier gebruiken we de "intern”-zone als standaard.

# firewall-cmd --set-default-zone=internal.

5. Controleer na het instellen van de zone de standaardzone met behulp van de onderstaande opdracht.

# firewall-cmd --get-default-zone.

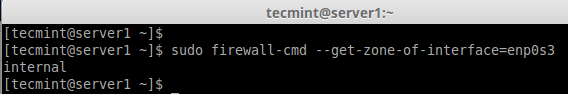

6. Hier, onze interface is: enp0s3, Als we onze zone moeten controleren waarin de interface is begrensd, kunnen we de onderstaande opdracht gebruiken.

# firewall-cmd --get-zone-of-interface=enp0s3.

7. Een ander interessant kenmerk van firewalld is ‘icmptype' is een van de icmp-typen die door firewalld worden ondersteund. Om de lijst met ondersteunde icmp-typen te krijgen, kunnen we de onderstaande opdracht gebruiken.

# firewall-cmd --get-icmptypes.

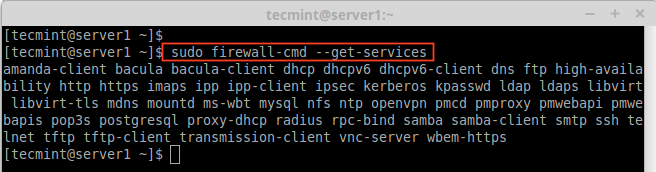

8. Services zijn een set regels met poorten en opties die door Firewalld wordt gebruikt. Services die zijn ingeschakeld, worden automatisch geladen wanneer de Firewalld dienst aan de gang.

Standaard zijn veel services beschikbaar. Gebruik de volgende opdracht om de lijst met alle beschikbare services te krijgen.

# firewall-cmd --get-services.

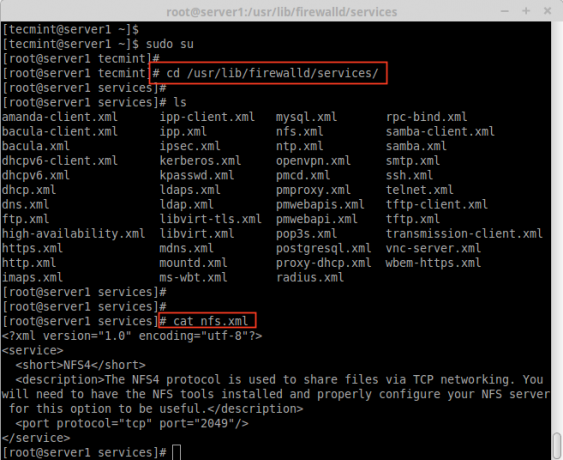

9. Om de lijst met alle standaard beschikbare services te krijgen, gaat u naar de volgende map, hier krijgt u de lijst met services.

# cd /usr/lib/firewalld/services/

10. Om uw eigen service te creëren, moet u deze op de volgende locatie definiëren. Hier wil ik bijvoorbeeld een service toevoegen voor: RTMP haven 1935, maak eerst een kopie van een van de services.

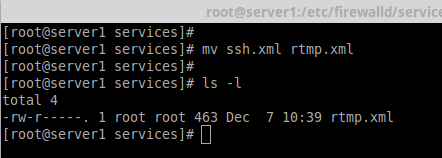

# cd /etc/firewalld/services/ # cp /usr/lib/firewalld/services/ssh.xml /etc/firewalld/services/

Navigeer vervolgens naar de locatie waar ons servicebestand is gekopieerd, hernoem vervolgens het bestand 'ssh.xml' tot 'rtmp.xml' zoals weergegeven in de onderstaande afbeelding.

# cd /etc/firewalld/services/

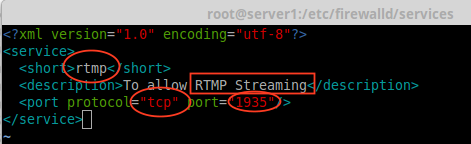

11. Open en bewerk vervolgens het bestand als Kop, beschrijving, protocol en poortnummer, die we moeten gebruiken voor de RTMP-service zoals weergegeven in de onderstaande afbeelding.

12. Om deze wijzigingen te activeren, start u de firewalld-service opnieuw of laadt u de instellingen opnieuw.

# firewall-cmd --reload.

13. Om te bevestigen of een service is toegevoegd of niet, voert u de onderstaande opdracht uit om een lijst met beschikbare services te krijgen.

# firewall-cmd --get-services.

14. Hier gaan we zien hoe u de firewall kunt beheren met behulp van de firewall-cmd-opdracht. Typ de volgende opdracht om de huidige status van de firewall en alle actieve zones te kennen.

# firewall-cmd --state. # firewall-cmd --get-active-zones.

15. Om de openbare zone voor interface te krijgen enp0s3, dit is de standaardinterface, die is gedefinieerd in /etc/firewalld/firewalld.conf bestand als DefaultZone=openbaar.

Om alle beschikbare services in deze standaardinterfacezone weer te geven.

# firewall-cmd --get-service.

16. In de bovenstaande voorbeelden hebben we gezien hoe we onze eigen services kunnen maken door de rtmp service, hier zullen we zien hoe u de. kunt toevoegen rtmp ook service aan de zone.

# firewall-cmd --add-service=rtmp.

17. Typ om de toegevoegde zone te verwijderen.

# firewall-cmd --zone=public --remove-service=rtmp.

De bovenstaande stap was slechts een tijdelijke periode. Om het permanent te maken, moeten we het onderstaande commando uitvoeren met optie –permanente.

# firewall-cmd --add-service=rtmp --permanent. # firewall-cmd --reload.

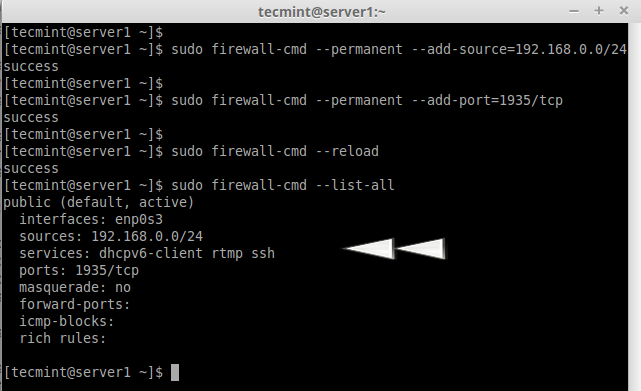

18. Definieer regels voor het netwerkbronbereik en open een van de poorten. Als u bijvoorbeeld een netwerkbereik wilt openen, zegt u '192.168.0.0/24' en poort '1935' gebruik de volgende commando's.

# firewall-cmd --permanent --add-source=192.168.0.0/24. # firewall-cmd --permanent --add-port=1935/tcp.

Zorg ervoor dat u de firewalld-service opnieuw laadt nadat u services of poorten hebt toegevoegd of verwijderd.

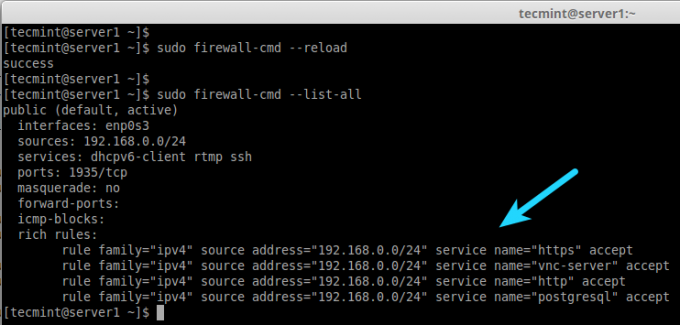

# firewall-cmd --reload # firewall-cmd --list-all.

19. Als ik de services zoals http, https, vnc-server, PostgreSQL wil toestaan, gebruik je de volgende regels. Voeg eerst de regel toe en maak deze permanent en laad de regels opnieuw en controleer de status.

# firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="http" accept' # firewall-cmd --add-rich-rule 'rule family = "ipv4" bron address="192.168.0.0/24" service name="http" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" servicenaam ="https" aanvaarden' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="https" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="vnc-server" aanvaarden' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="vnc-server" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="postgresql" aanvaarden' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="postgresql" accept' --permanent.

Nu, het netwerkbereik 192.168.0.0/24 kan de bovenstaande service van mijn server gebruiken. De optie –permanente kan in elke regel worden gebruikt, maar we moeten de regel definiëren en controleren bij de toegang van de klant, daarna moeten we deze permanent maken.

20. Vergeet na het toevoegen van de bovenstaande regels niet om de firewallregels opnieuw te laden en de regels op te sommen met:

# firewall-cmd --reload. # firewall-cmd --list-all.

Meer weten over Firewalld.

#man firewalld.

Dat is alles, we hebben gezien hoe u een netfilter kunt instellen met Firewalld in RHEL/CentOS en Fedora.

Net-filter is het raamwerk voor een firewall voor elke Linux-distributie. Terug in elke RHEL en CentOS edities, we gebruikten iptables maar in nieuwere versies hebben ze geïntroduceerd Firewalld. Het is gemakkelijker te begrijpen en te gebruiken firewalld. Hopelijk heb je genoten van het schrijven.