Een belangrijke taak in een netwerk is het controleren en beheren van het websurfverkeer van het personeel, er zijn er veel! oplossingen die dit probleem aankunnen, is een van de beste oplossingen het gebruik van squid-cache op een Linux machine. Squid kan webverkeer van het ene netwerk naar een ander netwerk inspecteren, beperken en cachen, bijvoorbeeld van een LAN naar internet.

Er zijn een paar manieren om de webverzoeken van de klant om te leiden naar de squid-machine. In dit artikel laten we u zien hoe u webverkeer van een CISCO-router naar een Squid Cache-machine kunt omleiden met WCCP protocol.

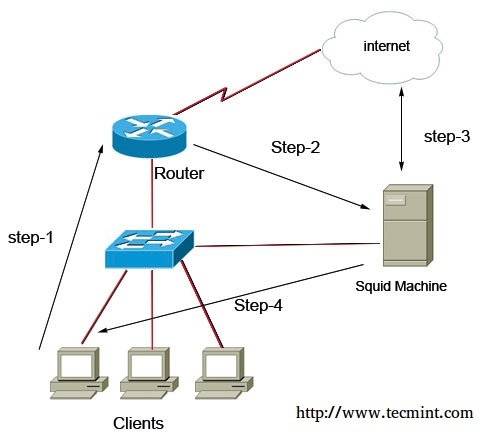

Onderstaande afbeelding is een voorbeeld van een basisscenario.

Zoals u op de bovenstaande afbeelding ziet, gaat het webverkeer van alle klanten eerst naar: Cisco-router (Dat is hun standaardgateway), waarna de router pakketten stilletjes omleidt naar de squid-machine, nu kan squid zijn rol spelen, de belangrijkste rollen zijn het cachen van webinhoud, de toegang beperken op basis van domeinen, tijdsintervallen, ip-adressen, grootte van bestanden, enz.

We bekijken de configuratie van dit scenario in twee belangrijke stappen, eerst moeten we squid en Linux installeren en configureren, en vervolgens de router configureren om webverkeerpakketten om te leiden naar squid met behulp van WCCP protocol.

In dit scenario gebruik ik CENTOS 6.5 als mijn LINUX-server en Cisco 2691 als mijn routersysteem.

Besturingssysteem: CENTOS 6.5. Sollicitatie: Inktvis. Router: Cisco2691.

Squid is beschikbaar in de standaard repository van CENTOS, we installeren het eerst met lovely jammie commando en start vervolgens hun services en stel ten slotte de automatische start van de inktvisservice in.

# yum -y installeer inktvis. # service inktvis start. # chkconfig inktvis aan.

Nu moeten we enkele standaardgedragingen van het centos-besturingssysteem wijzigen, we moeten pakketdoorsturing inschakelen en omgekeerde padfilter uitschakelen (RPF), schakelen we packet forwarding in om de centos te laten fungeren als een transparante forwarder (zoals a router).

Laat me in meer detail uitleggen, wanneer verkeer in centos komt, heeft het hun bron- en bestemmingsadressen, bijvoorbeeld wanneer een klant binnenkomt www.voorbeeld.com in zijn/haar browser wordt een http-verzoekpakket gegenereerd en het heeft het bron-ip-adres van de clientmachine (zoals 192.168.1.20) en bestemmings-ip-adres van voorbeeld.com server (zoals 2.2.2.2).

Dus wanneer het pakket wordt ontvangen door centos, wordt het gedetecteerd als een verkeerd pakket omdat het ip-adres van centos niet als bestemming is adres van het pakket, om veiligheidsredenen laten centos het pakket vallen, maar we willen dat inktvis transparant handelt modus. We vertellen deze situatie aan centos door het doorsturen van pakketjes in te schakelen.

Vervolgens moeten we Reverse Path Filtering uitschakelen om de cento's pakketten te laten accepteren die niet toegankelijk zijn voor de squid-machine of it-pakketten die geen ip-adres hebben in hetzelfde subnet van de squid-machine.

# nano /etc/sysctl.conf.

net.ipv4.ip_forward = 1 #stel in op 1 om de functie voor het doorsturen van pakketten in te schakelen. net.ipv4.conf.default.rp_filter = 0 # ingesteld op 0 om het filtergedrag van het omgekeerde pad uit te schakelen.

Vervolgens moeten we een. maken GRE interface op de CENTOS-machine, waarvoor?? Laat me meer uitleggen, de WCCP protocol werkt via een GRE Tunnel, dit betekent dat de taal tussen router en Squid GRE is, dus cento's moeten een GRE-interface hebben om GRE-pakketten uit te kapselen.

We moeten het configuratiebestand voor de GRE-interface maken in "/etc/sysconfig/network-script/ifcfg-gre0” pad.

Voer onderstaande codes in ifcfg-gre0 configuratiebestand.

APPARAAT=gre0. BOOTPROTO=statisch. IPADDR=10.0.0.2 #ongebruikt ip-adres in uw netwerk. NETMASK=255.255.255.252. ONBOOT=ja. IPV6INIT=nee.

Na het maken van een GRE interface moeten we de netwerkservice opnieuw starten.

# servicenetwerk opnieuw opstarten.

We moeten de inktvis vertellen dat hij het accepteert WCCP pakketten van de router. Voer onderstaande codes in /etc/squid/squid.conf het dossier.

http_port 3128 intercept # Definieer SQUID luisterpoort. wccp2_router 192.168.1.254 #ip-adres van de router. wccp2_forwarding_method gre. wccp2_return_method gre. wccp2_service standaard 0.

Sla het configuratiebestand op en start de squid-service opnieuw.

# service squid herstart.

Inktvis luistert naar pakketten in 3128 poort, maar het bestemmingspoortnummer van ons pakket is 80, dus voor het wijzigen van de bestemmingspoort 80 tot 3128, we moeten een maken NAT regel op de geïntegreerde CENTOS-firewall (met de naam iptable).

# iptables -t nat -A PREROUTING -i gre0 -p tcp --dport 80 -j REDIRECT --to-port 3128. # iptables -t nat -A POSTROUTING -j MASQUERADE.

Eerst moeten we inschakelen WCCP op cisco-router.

R1(config)# ip wccp versie 2. Dan moeten we een ACL gebruiken om de SQUID-cachemachine aan de router te introduceren. R1(config)# ip-toegangslijst standaard SQUID-MACHINE. R1(config-std-nacl)# staat host 192.168.1.10 toe.

Vervolgens definiëren we een andere toegangslijst voor twee verschillende doeleinden, eerst moeten we behalve INKTVIS verkeer wordt niet omgeleid door WCCP protocol (zo niet, dan vallen we in een oneindige lus!!) Ten tweede bepalen we welke LAN verkeer dat we willen passeren WCCP en INKTVIS.

R1(config)#ip toegangslijst LAN-TRAFFICS. R1(config-ext-nacl)#deny ip host 192.168.1.10 elke #Voorkom dat SQUID in een lus komt. R1(config-ext-nacl)#permit tcp 192.168.1.0 0.0.0.255 gelijk aan www #define LAN Traffics.

Nadat we onze toegangslijst hebben gemaakt, moeten we het WCCP-protocol op de router configureren.

R1(config)# ip wccp web-cache omleidingslijst LAN-TRAFFIC groepslijst SQUID-MACHINE.

Alles is klaar voor de laatste stap, we moeten de router vertellen in welke interface/interfaces het verkeer moet omleiden met behulp van hun WCCP-configuratie.

R1(config)#interface fastEthernet 0/0. R1((config-if)# ip wccp webcache-omleiding in.

Het is tijd om alle commando's en teksten in een paar regels samen te vatten voor een beter begrip, volgens het scenario dat we de websurfpakketten van het personeel (dat is op TCP-poort 80) van de ROUTER (dat is de standaardgateway van de clients) naar de squid-cachemachine met behulp van het WCCP-protocol.

Al deze processen zijn stil verlopen en er is geen extra configuratie aan de kant van de klant. We kunnen dus het webverkeer in het LAN controleren en instellen. We kunnen bijvoorbeeld in een beperkte tijd toegang krijgen tot surfen op het web, de maximale downloadgrootte beperken, onze aangepaste zwarte lijst en witte lijst definiëren, volledige rapporten genereren over het gebruik van internetactiviteit en dergelijke.

een van de interessante feiten in dit scenario is dat wanneer de squid-machine uitvalt, de router dit probleem detecteert en stopt met het omleiden van pakketten ernaar, zodat u kunt genieten van nul-downtime in uw netwerk.

Als je vragen hebt over dit artikel, laat dan een reactie achter via het onderstaande opmerkingenveld.