Volgens de laatste rapporten is onlangs een onderzoek uitgevoerd door de onderzoekers van enkele bekende universiteiten waaruit duidelijk blijkt dat het Android-ontgrendelingspatroon eenvoudig kan worden gehackt door eenvoudig dit te gebruiken methode.

Een sonar werkt door onder water akoestische signalen uit te zenden, dit zijn dus de golven die zich voortplanten in de mariene omgeving en wanneer ze tegen een object botsen, stuiteren ze en keren zo terug naar het begin punt. Gewoonlijk interpreteert een onderzeeër of een schip de signalen eenvoudig en brengt de bodemopname in kaart om de mogelijke gevaren te herkennen.

De technologie ontwikkelde zich snel tijdens Eerste Wereldoorlog en is door de jaren heen geperfectioneerd. Een eeuw later, een team van onderzoekers uit de Universiteit van Lancaster (Verenigd Koninkrijk) en Linköping (Zweden) praten over het hacken van een Android-telefoon door binnen te komen via het ontgrendelingspatroon.

Om dit te bereiken, hebben ze eerder de telefoon moeten ombouwen tot een sonar. Niets vreemds als we er rekening mee houden dat een smartphone geen geluidsgolven uitzendt, maar radiogolven.

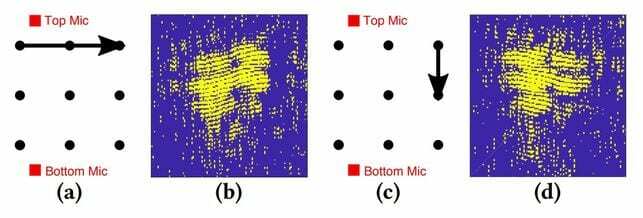

Om dit "probleem" op te lossen, sturen onderzoekers geluiden (onhoorbaar voor mensen) door de luidsprekers en verzamel (via de microfoon) de echo die optreedt wanneer iemand zijn ontgrendelpatroon tekent op de scherm. Stuur de gegevens vervolgens naar een externe server, train ze met machine learning (automatisch leren) en binnen een paar minuten retourneert het systeem het wachtwoord om in te voeren op het Android-apparaat.

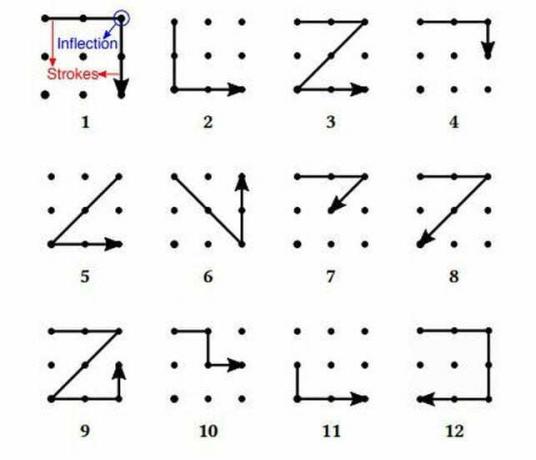

In een ontgrendelpatroon zijn er 400.000 mogelijke combinaties. Onderzoekers van beide universiteiten hebben vertrouwd op een eerdere studie die ervoor zorgde dat slechts door 12 combinaties in te voeren, 20% van de Android-apparaten die momenteel op de markt zijn, kunnen worden gehackt. Vanaf hier hebben ze sonarSnoop (de naam die ze aan de software hebben gegeven) ontwikkeld en getraind, waarbij ze in slechts vier pogingen een van die 12 combinaties konden raden. Hiervoor moet de aanvaller de telefoon van het slachtoffer binnendringen of in ieder geval toegang krijgen tot de luidspreker en microfoon.

Pas in augustus vorig jaar, meer dan 300 apps die toegestaan DDoS-aanvallen tegen andere apparaten over de hele wereld zwermden de schappen van de Google Play Store. In mei 2017 publiceerde een team van onafhankelijke onderzoekers dat de Play Store tot 234 applicaties had die toegang vroegen tot de microfoon van de telefoon.

Om het onderzoek uit te voeren, "namen we aan dat malware die zich voordeed als een goede applicatie, werd gedownload naar de smartphone van het slachtoffer", Peng Cheng, een van de auteurs van de studie gepubliceerd op arxiv.org.

De malware hoeft de telefoon niet te blokkeren, hem te vertragen of permanente banners te tonen, hij hoeft alleen maar toegang te krijgen tot de microfoon en de luidspreker. "Het is niet ongebruikelijk dat een geïnstalleerde applicatie ze gebruikt, het is zeer waarschijnlijk dat de gebruiker de aanval niet opmerkt", vervolgt hij.

Zodra de mobiel is geïnfecteerd, wordt de luidsprekers beginnen geluiden uit te zenden met een frequentie tussen 18 en 20 KHz, zodat, elke keer dat het slachtoffer het patroon tekent, de resulterende echo weerkaatst op de audiogolven en het sonareffect optreedt.

Het is geen instant-techniek omdat "de aanvaller een reeks deblokkeringen zal moeten observeren", aldus Peng. Ook al duurt het maar een paar seconden om het te tekenen, het analyseren van de gegevens duurt langer: hier komt automatisch leren om de hoek kijken.

"Dit gebeurt nadat de gegevens zijn opgeslagen en verzonden naar een externe server die wordt beheerd door de aanvaller", vervolgt de onderzoeker. Dit is waar de software is getraind en de efficiëntie ervan is verbeterd in het licht van toekomstige aanvallen.

Op de vraag of ze hun techniek al geprobeerd hebben om beveiligde mobiele telefoons te ontgrendelen met een ontgrendelcode, zei Peng nee. Daarom hebben ze het nog op geen enkele getest Apple iPhones. De iPhones van de techgigant Apple zijn echter niet onmogelijk: nog een Chinees team van onderzoekers slaagde erin ze een jaar geleden te hacken door middel van echografie.

Ibrahim Ethem Bagci, Utz Roedig en Jeff Van zijn de andere drie onderzoekers die het werk met Peng ondertekenen. Afgezien van het feit dat zijn techniek haalbaar is en dient om ontgrendelingspatronen te onthullen, zijn de implicaties zorgwekkender.

Het is tegenwoordig niet moeilijk om te denken aan intelligente sprekers zoals: Google huis of Amazon Echo permanent of op het internet der dingen verbonden met het netwerk, gematerialiseerd in televisies, ovens, magnetrons, koelkasten, klokken en tal van alledaagse voorwerpen.

“Als een aanvaller het audiosysteem van deze apparaten bestuurt, kan hij/zij ze gebruiken om de gebruikers te observeren (bewegingen, posities, gebaren enz.) Daarom zal dit enkele beveiligingsimplicaties hebben waarmee rekening moet worden gehouden”, concludeert de onderzoeker van de Universiteit van Lancaster.

Dus, wat vind je hiervan? Deel eenvoudig al uw mening en gedachten in het commentaargedeelte hieronder.