Tiešā nozīmē hakeri parasti atļauj valdības amatpersonas, lai izsekotu vainīgo vai kādu aizdomās turamo. Internetā ir pieejami daudzi rīki, un mēs pieminēsim 25 labākos hakeru uzlaušanas rīkus.

Kiberdrošības pasaulē internetā ir pieejami daudzi rīki, daudzi no tiem ir bezmaksas, bet citi maksā. mēs esam diezgan pārliecināti, ka cilvēki visā pasaulē izmanto šos rīkus, lai dažādos aspektos sevi slavētu, bet arī vārds uzlaušana uzskata, ka noteikumi ir nelikumīgi, kas nozīmē bez iepriekšējas pārstāvja atļaujas, tāpēc, to darot, jūs varētu saskarties ar likumu izpildi.

Lasiet arī: Kā aizsargāt savu Android no hakeriem

Aircrack-ng.org ir 802.11 WEP un WPA-PSK atslēgu laušanas programma, kas var atrisināt atslēgas, tiklīdz ir pietiekami daudz informācijas par nozagto vārdu. Tas veic standarta FMS uzbrukumu līdzās dažiem uzlabojumiem, piemēram, KoreK pārkāpums un papildus pilnīgi jauns PTW uzbrukums, tādējādi uzbrukumu padarot daudz ātrāku, atšķirībā no citām WEP sadalīšanas ierīcēm. Patiesībā Aircrack-ng ir programmatūras izkārtojums attālo sistēmu novērtēšanai.

sqlmap ir atvērtā koda iefiltrēšanās testēšanas ierīce, kas robotizēja SQL infūzijas nepilnību atpazīšanas un ļaunprātīgas izmantošanas un datu bāzes serveru vadības pieņemšanas procedūru. Pilnīgs atbalsts MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase, SAP MaxDB un HSQLDB datu bāzes pārvaldības sistēmām.

Tas papildina efektīvu identifikācijas programmu, daudzus stūra elementus galīgajam infiltrācijas analizatoram un plašu izmaiņu apjomu, kas ilgst no datu bāzes pirkstu nospiedumu noņemšana, informācijas pārsūtīšana no datubāzes, piekļuve ierakstu pamatsistēmai un pasūtījumu izpilde darba sistēmā, izmantojot ārpus joslas tīklā.

Lasiet arī: Iepazīstieties ar 5 pasaules visbīstamākajiem bērnu hakeriem

John Ripper ir bezmaksas slepenas paroles uzlaušanas rīks. Sākumā tas tika izveidots Unix darba ietvaram, tagad tas darbojas ar piecpadsmit atšķirīgiem posmi (no kuriem vienpadsmit ir Unix, DOS, Win32, BeOS un OpenVMS).

Tas ir izcils starp galvenajiem atslēgvārdu testēšanas un izjaukšanas projektiem, kad tas pievienojas dažādi slepeno vārdu vafeles vienā saišķī, automātiski atrod atslēgvārdu jaucējkrānus un iekļauj regulējams. To var turpināt darboties pret dažādām kodētām slepeno vārdu organizācijām, tostarp dažām kapa atslēgas vārdu jaucējkrāzēm visbiežāk sastopami dažādos Unix variantos (ņemot vērā DES, MD5 vai Blowfish), Kerberos AFS un Windows NT / 2000 / XP / 2003 LM hash. Papildu moduļi ir paplašinājuši tā spēju iekļaut MD4 balstītas slepeno atslēgu jaucējdiskus un paroles, kas ievietotas LDAP, MySQL un citās.

Nmap ir ‘System Mapper’ saraušanās, tāpat kā ārkārtīgi droši saprotama bezmaksas atvērtā koda programmētāju ierīce. Nmap tiek izmantots sistēmas atklāšanai un drošības pārbaudei. Daudzi sistēmu administratori izmanto Nmap sistēmas krājumiem, atvērtajām ostām, administrācijas atjaunināšanas grafiku uzraudzībai un resursdatora vai administrācijas darbības laika novērošanai.

Aparāts izmanto neapstrādātus IP pakas kā daļu no novatoriskas pieejas, lai noskaidrotu, kādi resursdatori sistēmā ir pieejami, kādas administrācijas (lietojumprogrammas nosaukums un forma) šie resursdatori izvirza, kādus darba ietvarus (un operētājsistēmas versijas un iespējamos ielāpus) un kāda veida un veida saišķa kanālus / ugunsmūrus izmanto objektīvs.

Nmap turpina darboties visos reālajos datoru darba ietvaros, un Linux, Windows un Mac OS X ir pieejami paralēli autortiesību komplekti. Neskatoties uz fantastisko Nmap izpildāmo uzlādes līniju, Nmap komplektā ir iekļauta virzāma GUI un skatītāja rezultāts - pielāgojams informācijas apmaiņas, novirzīšanas un izmeklēšanas aparāts, lietderība izejas rezultātu aplūkošanai un saišķa laikmets un reakcijas pārbaude ierīci.

Lasiet arī: Kā nodrošināt datoru no hakeriem, kas seko līdzi jūsu aktivitātēm

THC Hydra ir vēl viens parauga atslēgas vārdu sadalīšanas aparāts. Pilnībā runājot, Hydra ir sistēmas pieteikšanās paroles sadalīšanas aparāts, kas ir ļoti ātrs. Ārkārtas elements par Hydra ir tas, ka varat pievienot moduļus, lai paplašinātu šī uzlaušanas instrumenta lietderību.

Kad jums ir jāpieliek milzīga jauda, jāpārtrauc attālinātas asociācijas administrācija, Hydra regulāri ir lēmuma pieņemšanas instruments. Tas var veikt ātrus vārdu atsauces uzbrukumus vairāk nekā 50 konvencijām, ieskaitot telnet, FTP, HTTP, https, smb, dažas datubāzes un vēl daudz vairāk. Tāpat kā THC Amap, šī izlāde ir no smalkiem cilvēkiem THC. Citas tiešsaistes vafeles ir Medusa un Ncrack. Nmap drošības skeneris papildus satur daudz tiešsaistes savvaļas jaudas slepeno atslēgu sadalīšanas moduļus.

Burp Suite ir iestrādāts posms, kas tika izgatavots, lai uzbruktu (pentest) tīmekļa lietojumprogrammām. Šajā posmā ir daudz uzlaušanas ierīču ar dažādām GUI saskarnēm, kas veicina un paātrina lietojumprogrammas uzbrukuma procedūru. Kā vienmēr, aparātam ir paredzēts līdzīgs skats, kā to darītu tumšā vāciņa programmētājs.

Burp Suite ir saskaņots posms tīmekļa lietojumprogrammu drošības testēšanai. Tās dažādi instrumenti pastāvīgi darbojas kopā, lai atbalstītu visu testēšanas procedūru, sākot no kartēšanas lietojumprogrammas uzbrukuma virsmas izpēte, lai atklātu un ļaunprātīgi izmantotu drošību ievainojamības.

Keins un Ābels (regulāri saīsināti ar Keinu) ir Microsoft Windows slepeno atslēgu atjaunošanas instruments. Tas var atgūt daudzu veidu paroles, izmantojot paņēmienus, piemēram, sistēmas paku izmantošanu, lai šņāktu, dažādu slepeno atslēgu jaukšanas kārtību pārkāpšana, piemēram, leksikas uzbrukumi, dzīvnieku spēks un kriptanalīze uzbrukumi.

Kriptanalīzes uzbrukumi tiek veikti, izmantojot varavīksnes galdus, kurus var izveidot ar winrtgen.exe projektu, kas deva Keinam un Ābelam. Keinu un Ābelu uztur Masimiliano Montoro un Šons Babkoks. VoIP diskusiju ierakstīšana, jauktu paroļu tulkošana, attālo sistēmas atslēgu atkopšana, slepeno atslēgu kastīšu atklāšana, uzglabāto paroļu atklāšana un vadības konvenciju sadalīšana.

Sistēma nelieto ļaunprātīgi nevienu produktu ievainojamību vai kļūdas, kuras nevarētu mainīt ar nelielu piepūli. Tas aptver dažus drošības aspektus / trūkumus konvencijas normās, verifikācijas rutīnā un rezervēšanas komponentos; tā primārais dizains ir atdalīta dažādu paroļu un kvalifikāciju atgūšana no avotiem, no otras puses, tas tāpat nosūta dažas "nav standarta" utilītas Microsoft Windows klientiem.

Lasiet arī: Kā izveidot īpaši drošu paroli, lai uzvarētu hakerus

OWASP Zed Attack Proxy (ZAP) ir vienkārši lietojams integrēts iespiešanās pārbaudes rīks, lai atrastu ievainojamības tīmekļa lietojumprogrammās. Zed Attack Proxy (ZAP) pašlaik ir izcilākais starp galvenajiem OWASP uzņēmumiem. Šī uzlaušana un pentesta rīks ir ārkārtīgi prasmīga un ‘vienkārši lietojama’ programma, kas atklāj vājās vietas tīmekļa lietojumprogrammās.

To ir paredzēts izmantot personām ar plašu drošības pieredzi un kā tas, kas norādīts, ir ideāli piemērots dizaineriem un noderīgiem analizatoriem, kuriem ir jauna pieeja testēšana. ZAP ir galvenā ierīce, pamatojoties uz to, ka tai ir daudz stiprinājumu, un OWASP grupa ir patiešām pārsteidzošs līdzeklis tiem, kas strādā kiberdrošībā. ZAP nodrošina robotizētus skenerus un instrumentu izvietojumu, kas ļauj fiziski atklāt drošības ievainojamības.

Maltego ir datorizēts juridisko zinātņu posms, kas tika veikts, lai nodotu digitālu briesmu attēlu uz zemes, kurā darbojas asociācija. Vienīgais viedoklis, ko Maltego piedāvā gan sistēmām, gan uz aktīviem balstītām vielām, ir visur tīmeklī publicēto datu uzkrāšana neatkarīgi no tā, vai tas ir pašreizējais slēdža izvietojums, kas līdzsvarots jūsu sistēmas malā, vai pašreizējā jūsu viceprezidenta atrašanās vieta viņa globālajās vizītēs, Maltego var atrast, kopējo un attēlu šie dati.

Maltego ir unikāls posms, kas izveidots, lai nodotu nepārprotamu briesmu ainu asociācijas rīcībā un darbā esošajai videi. Maltego interesantā rīcības brīvība ir parādīt viena mērķa daudzpusīgo kvalitāti un nopietnību vilšanās un papildus uzticēšanās saiknes, kas šobrīd pastāv jūsu bāzes robežās.

Metasploit ir daudz populārāks rīks. Kiberdrošība iespiešanās testerim un hakeriem ļauj izmantot šo rīku, tā funkcija ir meklēt tīkla drošību, padarot ievainojamību kopā ar sistēmu arī. Turklāt Metasploit uzliek par pienākumu produktīvi ievadīt un pārbaudīt ielaušanās detektēšanas sistēmas.

Vispazīstamākais šīs “vairāku iemeslu uzlaušanas ierīces” “iedalījums” ir atvērtā koda Metasploit Framework projekts, par kuru parasti tiek dēvēts kā “Metasploit”.

Šis aparāts palīdz klientam izveidot un izpildīt (zināmu vai vispārīgi) piedzīvojumu kodu pret attālo mērķa mašīnu. Daudzi Metasploit klienti izmanto aparātu naidīgiem kriminoloģiskiem un izvairīšanās mērķiem, un daudzi no tiem ir iekļauti Metasploit Framework.

Wireshark ir iespējams, vispazīstamākais “Programmers Tool”. Wireshark darbojas jau diezgan ilgu laiku, un to izmanto milzīgs skaits drošības ekspertu, lai novērstu sistēmas un veiktu problēmu novēršanu. Wireshark ir pasakains programmēšanas un sarakstes konvencijas uzlabojums un instrukcijas. Sākotnēji nosaukums bija Ethereal, 2006. gada maijā uzdevums tika pārdēvēts par Wireshark preču zīmju problēmu dēļ. Tas ir bezmaksas un atvērtā koda paku analizators.

No otras puses, dusmīgais IP skeneris, kas pazīstams kā ipscan, ir atvērtā koda un starppakāpju sistēmas skeneris, kas paredzēts ātri un viegli lietojams. Tas pārbauda IP adreses un porti, un tam ir daudz dažādu elementu.

To parasti izmanto sistēmas vadītāji un vienkārši zinātkāri klienti visā pasaulē, tostarp milzīgas un mazas pūles, bankas un valdības organizācijas. Tas turpina darboties Linux, Windows un Mac OS X, potenciāli atbalstot arī dažādus posmus.

Iepriekš nepāra dienās šis programmatūras rīks ir daudz populārāks pēc hakeru pasaules pieprasījuma, un pašlaik šis lietojumprogrammas avots nav pieejams oficiāliem bet lietotāji to joprojām var izmantot bez maksas, tas parasti darbojas ar klienta-servera sistēmu, tas palīdz lietotājiem noskaidrot ievainojamību, to ir izmantojuši vairāk nekā 75 000 kompānijas.

Nessus drošības skeneris ir visslavenākais uzņēmumiem, Nessus daudziem lieliem uzņēmumiem palīdzēja analizēt viņu uzņēmējdarbībai proporcionālo audita procesu, kas ļauj efektīvi ietaupīt izmaksas.

Lasiet arī: Kā koplietot ekrānu starp vairākām Android ierīcēm

Ettercap ir bezmaksas un atvērtā koda sistēmas drošības ierīce LAN uzbrukumiem centrā. To var izmantot datoru sistēmas konvencijas pārbaudei un drošības novērtēšanai.

Tas turpina darboties dažādos Unix līdzīgos darba ietvaros, tostarp Linux, Mac OS X, BSD un Solaris, kā arī Microsoft Windows. Tas ir aprīkots ar kustības bloķēšanu sistēmas sadaļā, paroļu uztveršanu un dinamiskas klausīšanās slepenu vadīšanu pret dažādām parastām konvencijām.

Ettercap izpilda cerības, nododot sistēmas interfeisu nevēlamam režīmam un ARP kaitējot objektīvajām mašīnām. Saskaņā ar šīm nostādnēm tas var notikt kā “cilvēks centrā” un izraisīt dažādus upuru uzbrukumus. Ettercap ir spraudņa stiprinājums, lai elementus varētu izstiept, iekļaujot jaunus spraudņus.

Wapiti ir tīmekļa lietojumprogrammu neaizsargātības skenera rīks, kas ļauj jums pārbaudīt savas tīmekļa lietojumprogrammas drošību, skenējot tās izmantoto tīmekļa lietojumprogrammu un programmu “Melnās kastes” skenēšanas veidi, kas skenēs izvietotās tīmekļa lietotnes tīmekļa lapas, bet nepēta tīmekļa lapu avota kodu un no tīmekļa lapas to var skenēt, lai injicētu dati.

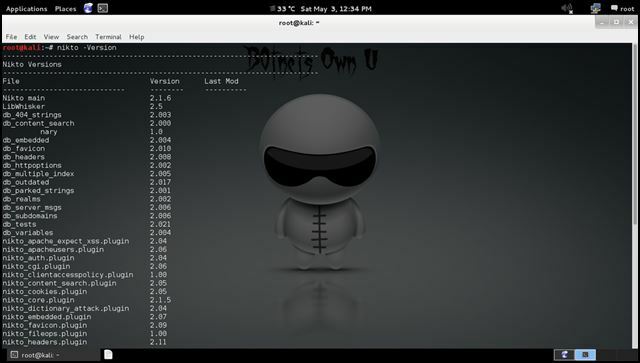

Nikto Web Scanner ir tīmekļa servera skeneris, kas pārbauda tīmekļa serverus, lai atrastu bīstamus failus / CGI, novecojušu servera programmatūru un citas problēmas. Tas veic vispārīgus un servera veida īpašus pārbaudījumus. Tas arī uztver un izdrukā visus saņemtos sīkfailus. Pats Nikto kods ir Open Source (GPL), tomēr datu faili, kurus tā izmanto programmas vadīšanai, nav.

SuperScan ir jaudīgs TCP portu skeneris, pinger, resolver. Uzlabotu resursdatora noteikšanu var iegūt, izmantojot vairākas ICMP metodes, TCP SYN skenēšanu. Turklāt jūs saņemsiet noderīgu rīku izvēli (ping, traceroute, Whois utt.)

Yersinia ir tīkla drošības / uzlaušanas rīks Unix līdzīgām operētājsistēmām, kas paredzēts, lai izmantotu dažu vājību dažādos tīkla protokolos. Jersīniju uzskata par vērtīgu un plaši izmantotu drošības rīku. Tas izliekas par stabilu sistēmu izvietoto tīklu un sistēmu analīzei un testēšanai.

Lasiet arī: Labākie hakeru rīki, kurus izmanto hakeri un Pentesteri

Lielākajai daļai cilvēku ir daži dati, kurus viņi nevēlētos kopīgot ar citiem - paroles, personiskās informācija, klasificēti darba dokumenti, finanšu uzskaite, pašu sacerēti dzejoļi un saraksts turpinās. Dzēšgumija ir logu drošības rīks, kas lietotājiem ļauj vienkārši noņemt sensitīvus datus no cietā diska, vairākas reizes pārrakstot ar atlasītiem modeļiem.

Vairāk nekā 70% vietņu un tīmekļa lietojumprogrammu ir ievainojamības, kas var izraisīt datu zādzību. Acunetix izmantoja, lai pārmeklētu jūsu tīmekļa lapu, un automātiski analizē visas jūsu tīmekļa lietotnes un atrod bīstamu SQL injekciju, vairāku vietņu skriptu izveidi un citas ievainojamības, kas pakļauj jūsu tiešsaistes biznesu.

Šis ir viens no visbiežāk izmantotajiem uzlaušanas rīkiem IP adresēm un portu meklēšanai. Angry IP Scanner ir atvērtā koda rīks, kas pētniekiem sniedz daudz iespēju, lai skenētu IP adreses un porti, lai meklētu ieejas lietotāja sistēmā.

Airsnort ir vēl viens labākais bezvadu uzlaušanas rīks. Šis ir viens no populārākajiem rīkiem, ko izmanto, lai atšifrētu WEP šifrēšanas procesu. AirSnort ir brīvi pieejams un atbalsta operētājsistēmās Windows un Linux. Šis rīks uzrauga pārraides un šifrēšanas atslēgu skaitīšanu, tiklīdz tam ir pietiekami daudz saņemtu pakešu.

Šis ir vēl viens populārs rīks, ko hakeri izmanto, lai atrastu trūkumus tīmekļa lietojumprogrammās. Šis rīks ir pietiekami jaudīgs, lai atrastu tādus trūkumus kā SQL ievadīšana un vietējo failu indukcija. Šis rīks arī nodrošina līdzekļus, kas palīdzēs jums atgūties no jebkāda veida trūkumiem.

Nu, ja jūs joprojām interesējaties par paroles uzlaušanas rīku, tad oclHashcat ir labākais rīks, kāds vien var būt. oclHashcat ir uz CPU balstīts paroles uzlaušanas rīks, un tam ir kāda uzlabota versija, kas izmanto jūsu GPU jaudu. Šis rīks sevi sauc par pasaulē ātrāko paroļu uzlaušanas rīku ar pasaulē pirmo un vienīgo GPGPU balstīto meklētājprogrammu.

Sociālo inženieru rīkkopa tika parādīta arī Mr Robot televīzijas sērijās. Tas ir uzlabots ietvars, lai simulētu vairāku veidu sociālās inženierijas uzbrukumus, piemēram, akreditācijas datu ievākšanu, pikšķerēšanas uzbrukumus un daudz ko citu. Nu, tas būtībā ir Python vadīts rīks, ko izmanto sociālās inženierijas iespiešanās testos ar vairāk nekā diviem miljoniem lejupielāžu.

Ja atradāt kādu rīku, kuru mēs esam palaiduši garām, varat to komentēt zemāk esošajā komentāru lodziņā. Ceru, ka jums patīk ziņa, dalieties arī ar draugiem.