Pēc savas būtības FTP protokols tika izstrādāts kā nedrošs protokols, un visi dati un paroles tiek pārsūtītas vienkāršā tekstā, padarot to par trešo daļu pusei ir ļoti viegli pārtvert visus FTP klienta-servera darījumus, jo īpaši lietotājvārdus un paroles, ko izmanto autentifikācijas procesā.

Šī apmācība palīdzēs jums aizsargāt un šifrēt FTP komunikācija ieslēgta ProFTPd Serveris iekšā CentOS/RHEL 7, izmantojot TLS (Transporta slāņa drošība) ar skaidru FTPS paplašinājumu (domājiet par FTPS kā HTTPS HTTP protokolu).

1. Kā tika apspriests iepriekšējā Proftpd apmācībā par anonīmo kontu, šajā rokasgrāmatā tiks izmantota tāda pati pieeja, kā pārvaldīt Proftpd nākotnes konfigurācijas failus kā moduļus, izmantojot enabled_mod un invalīds_mod katalogi, kuros tiks izvietotas visas servera paplašinātās iespējas.

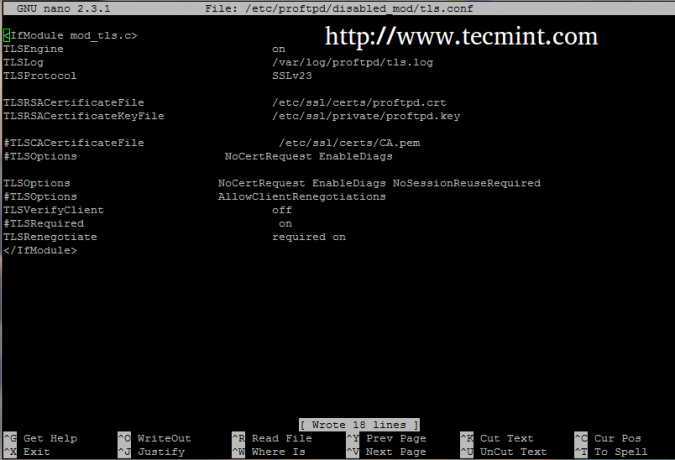

Tātad, izveidojiet jaunu failu ar savu iecienīto teksta redaktoru tls.conf iekšā invalīds_mod Proftpd ceļu un pievienojiet šādas direktīvas.

# nano /etc/proftpd/disabled_mod/tls.conf.

Pievienojiet šādu TLS faila konfigurācijas fragmentu.

TLSEDzinējs ieslēgts. TLSLog /var/log/proftpd/tls.log. TLSProtocol SSLv23 TLSRSACertificateFile /etc/ssl/certs/proftpd.crt. TLSRSACertificateKeyFile /etc/ssl/private/proftpd.key #TLSCACertificateFile /etc/ssl/certs/CA.pem. TLSOptions NoCertRequest EnableDiags NoSessionReuseRequired. TLSVerifyClient izslēgts. Nepieciešams TLSR. TLSRarunas ir nepieciešamas.

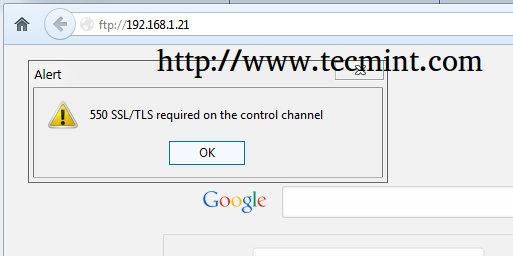

2. Ja izmantojat pārlūkprogrammas vai FTP klientus, kas neatbalsta TLS savienojumus, komentējiet rindiņu Nepieciešams TLSR lai vienlaikus atļautu TLS un ne TLS savienojumus un izvairītos no kļūdas ziņojuma, kā parādīts zemāk esošajā ekrānuzņēmumā.

3. Kad esat izveidojis TLS moduļa konfigurācijas failu. lai Proftpd iespējotu FTP pār TLS, jums ir jāģenerē SSL sertifikāts un atslēga, lai varētu izmantot drošu saziņu, izmantojot ProFTPD serveri, izmantojot OpenSSL iepakojums.

# yum install openssl.

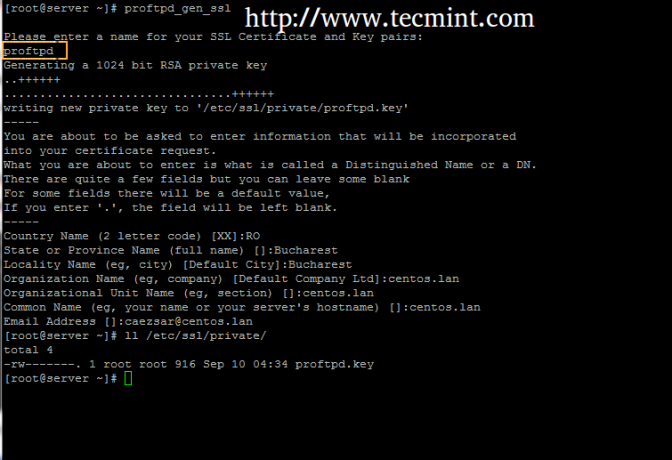

SSL sertifikāta un atslēgu pāru ģenerēšanai varat izmantot vienu garu komandu, bet, lai vienkāršotu lietas, varat izveidot a vienkāršs bash skripts, kas ģenerēs SSL pārus ar vēlamo vārdu un piešķirs atslēgai pareizās atļaujas failu.

Izveidojiet bash failu ar nosaukumu proftpd_gen_ssl uz /usr/local/bin/ vai jebkurā citā izpildāmā sistēmas ceļā (definēts ar $ PATH mainīgais).

# nano/usr/local/bin/proftpd_gen_ssl.

Pievienojiet tam šādu saturu.

#!/bin/bash. echo -e "\ nLūdzu, ievadiet SSL sertifikāta un atslēgu pāru nosaukumu:" lasīt vārdu openssl req -x509 -newkey rsa: 1024 \ -keyout /etc/ssl/private/$name.key -out /etc/ssl/certs/$name.crt \ -nodes -days 365 \ chmod 0600/etc/ ssl/private/$ name.key.

4. Kad esat izveidojis iepriekš minēto failu, piešķiriet tam izpildes atļaujas /etc/ssl/private direktoriju un palaidiet skriptu, lai izveidotu SSL sertifikāta un atslēgu pārus.

# chmod +x/usr/local/bin/proftpd_gen_ssl. # mkdir -p/etc/ssl/private. # proftpd_gen_ssl.

Sniedziet SSL sertifikātam nepieciešamo prasīto informāciju, kas ir pašsaprotama, taču pievērsiet uzmanību Parastais nosaukums lai atbilstu jūsu saimniekam Pilnībā kvalificēts domēna vārds – FQDN.

5. Tā kā iepriekš izveidotais TLS konfigurācijas fails jau norāda uz pareizo SSL sertifikāta un atslēgas failu, atliek vien aktivizēt TLS moduli, izveidojot simboliska saite no tls.conf failu uz iespējots-mod direktoriju un restartēt ProFTPD dēmons, lai piemērotu izmaiņas.

# ln -s /etc/proftpd/disabled_mod/tls.conf/etc/proftpd/enabled_mod/ # systemctl restart proftpd.

6. Lai atspējotu TLS moduli, vienkārši noņemiet to tls.conf symlink no enabled_mod direktoriju un restartējiet ProFTPD serveri, lai piemērotu izmaiņas.

# rm /etc/proftpd/enabled_mod/tls.conf. # systemctl restart proftpd.

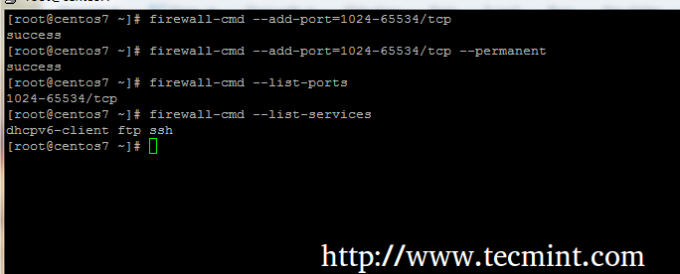

7. Lai klienti varētu piekļūt ProFTPD un drošiem pārsūtīšanas failiem Pasīvais režīms starp tām ir jāatver viss portu diapazons 1024 un 65534 RHEL/CentOS ugunsmūrī, izmantojot šādas komandas.

# firewall-cmd --add-port = 1024-65534/tcp # firewall-cmd --add-port = 1024-65534/tcp --permanent. # firewall-cmd --list-ports. # firewall-cmd --list-services. # firewall-cmd-pārlādēt.

Tieši tā. Tagad jūsu sistēma ir gatava pieņemt FTP sakarus, izmantojot TLS, no klienta puses.

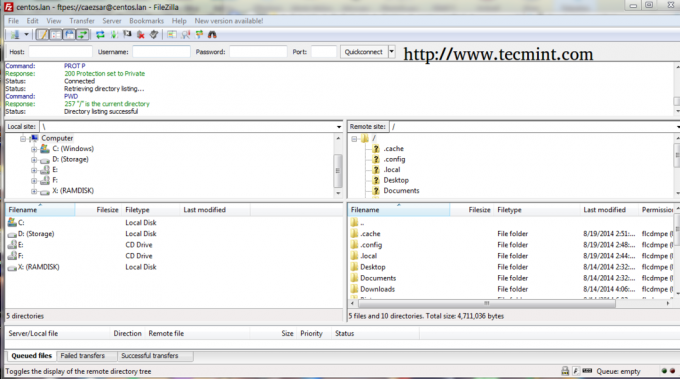

8. Tīmekļa pārlūkprogrammās parasti nav iebūvēta atbalsta FTP pār TLS protokolu, tāpēc visi darījumi tiek piegādāti, izmantojot nešifrētu FTP. Viens no izcilākajiem FTP klientiem ir FileZilla, kas ir pilnībā atvērts avots un var darboties gandrīz visās galvenajās operētājsistēmās.

Lai piekļūtu FTP, izmantojot TLS, atveriet FileZilla Vietnes pārvaldnieks, izvēlieties FTP uz Protokols un Nepieciešams nepārprotams FTP, izmantojot TLS uz Šifrēšana nolaižamajā izvēlnē, izvēlieties jūs Pieteikšanās veids kā Normāli, ievadiet savus FTP akreditācijas datus un nospiediet Savienot lai sazinātos ar serveri.

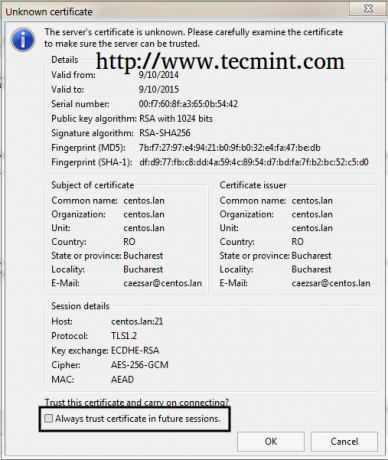

9. Ja pirmo reizi izveidojat savienojumu ar ProFTPD serveri, vajadzētu parādīties uznirstošais logs ar jauno sertifikātu, atzīmējiet izvēles rūtiņu tas saka Turpmākajās sesijās vienmēr uzticieties sertifikātam un sit tālāk labi pieņemt sertifikātu un autentificēties ProFTPD serverī.

Ja plānojat izmantot citus klientus, nevis FileZilla, lai droši piekļūtu FTP resursiem, pārliecinieties, vai tie atbalsta FTP, izmantojot TLS protokolu. Ir daži labi piemēri FTP klientiem, kuri prot runāt FTPS WinSCP Windows platformām un gFTP vai LFTP (komandrinda) NIX.