SSH apzīmē Drošā čaula ir tīkla protokols, ko izmanto, lai piekļūtu attālajai mašīnai, lai tīklā izpildītu komandrindas tīkla pakalpojumus un citas komandas. SSH ir pazīstama ar augstu drošību, kriptogrāfisko uzvedību, un to visplašāk izmanto tīkla administratori, lai galvenokārt vadītu attālos tīmekļa serverus.

Šeit šajā Intervijas jautājumi sērijas rakstu, mēs piedāvājam dažus noderīgus 10 SSH (Secure Shell) jautājumi un viņu atbildes.

Atbilde:Pēc noklusējuma SSH ir konfigurēts 22. portā. Mēs varam mainīt vai iestatīt pielāgotu SSH porta numuru konfigurācijas failā.

Mēs varam pārbaudīt SSH porta numuru, palaižot zemāk esošo līnijpārvadātāju skriptu tieši terminālī.

# grep Port/etc/ssh/sshd_config [Ieslēgts sarkana cepure balstītas sistēmas] # grep Port/etc/ssh/ssh_config [Ieslēgts Debian balstītas sistēmas]

Lai mainītu SSH portu, mums ir jāmaina SSH konfigurācijas fails, kas atrodas “/etc/ssh/sshd_config'Vai'/etc/ssh/ssh_config‘.

# nano/etc/ssh/sshd_config [Ieslēgts sarkana cepure balstītas sistēmas] # nano/etc/ssh/ssh_config [Ieslēgts Debian balstītas sistēmas]

Meklējiet līniju.

22. osta

Un aizstāt '22"Ar jebkuru ANO iesaistīto ostas numuru sakiet"1080‘. Saglabājiet failu un restartējiet SSH pakalpojumu, lai izmaiņas stātos spēkā.

# service sshd restart [Ieslēgts sarkana cepure balstītas sistēmas] # pakalpojuma ssh restartēšana [Ieslēgts Debian balstītas sistēmas]

Atbilde:Iepriekš minēto darbību var īstenot konfigurācijas failā. Mums ir jāmaina parametrs “PermitRootLogin” uz “nē” konfigurācijas failā, lai atspējotu tiešo root pieteikšanos.

Lai atspējotu SSH saknes pieteikšanos, atveriet konfigurācijas failu, kas atrodas “/etc/ssh/sshd_config'Vai'/etc/ssh/ssh_config‘.

# nano/etc/ssh/sshd_config [Ieslēgts sarkana cepure balstītas sistēmas] # nano ports/etc/ssh/ssh_config [Ieslēgts Debian balstītas sistēmas]

Mainiet parametru "PermitRootLogin'Uz'Nē"Un restartējiet SSH pakalpojumu, kā parādīts iepriekš.

Atbilde:Gan SSH, gan Telnet ir tīkla protokols. Abi pakalpojumi tiek izmantoti, lai izveidotu savienojumu un sazinātos ar citu iekārtu tīklā. SSH pēc noklusējuma izmanto portu 22 un Telnet. Telnet sūta datus vienkāršā tekstā un nešifrētā formātā, ko ikviens var saprast, turpretī SSH sūta datus šifrētā formātā. Nemaz nerunājot par to, ka SSH ir drošāks nekā Telnet, un tāpēc SSH ir priekšroka, nevis Telnet.

Atbilde:Jā! Ir iespējams pieteikties attālajā SSH serverī, neievadot paroli. Mums ir jāizmanto ssh-keygen tehnoloģija, lai izveidotu publiskās un privātās atslēgas.

Izveidot ssh-keygen izmantojot zemāk esošo komandu.

$ ssh-keygen

Kopējiet publiskās atslēgas attālajā saimniekdatorā, izmantojot zemāk esošo komandu.

$ ssh-copy-id -i /home/USER/.ssh/id_rsa.pub REMOTE-SERVER

Piezīme: Aizvietot LIETOTĀJS ar lietotājvārdu un TĀLVADĪTĀJS pēc attālā servera adreses.

Nākamreiz, kad mēģināsim pieteikties SSH serverī, tas ļaus pieteikties, neprasot paroli, izmantojot keygen. Lai iegūtu detalizētākus norādījumus, izlasiet kā pieteikties attālajā SSH serverī bez paroles.

Atbilde:Jā! Lietotājiem un grupām ir atļauts piekļūt SSH serverim.

Šeit atkal mums ir jārediģē SSH pakalpojuma konfigurācijas fails. Atveriet konfigurācijas failu un apakšā pievienojiet lietotājus un grupas, kā parādīts zemāk, un pēc tam restartējiet pakalpojumu.

AllowUsers Tecmint Tecmint1 Tecmint2. AllowGroups group_1 group_2 group_3

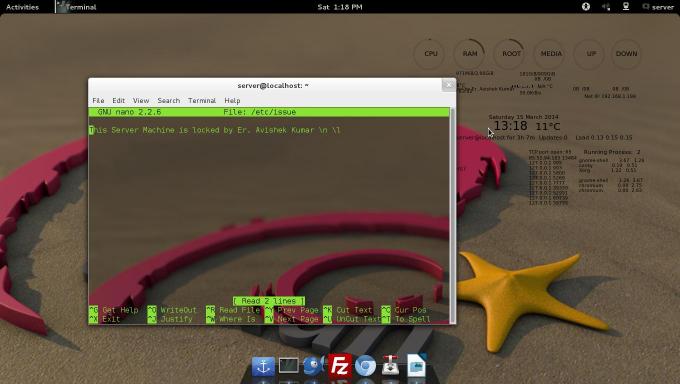

Atbilde:Lai pievienotu apsveikuma/brīdinājuma ziņojumu, tiklīdz lietotājs ir pieteicies SSH serverī, mums ir jārediģē fails ar nosaukumu “/etc/issue” un jāpievieno tur ziņojums.

# nano /etc /jautājums

Un pievienojiet savu pielāgoto ziņojumu šajā failā. Zemāk skatiet ekrānuzņēmumu, kas parāda pielāgotu ziņojumu, tiklīdz lietotājs ir pieteicies serverī.

Atbilde:SSH izmanto divus protokolus - 1. protokolu un 2. protokolu. 1. protokols ir vecāks par 2. protokolu. 1. protokols ir mazāk drošs nekā 2. protokols, un tas ir jāatspējo konfigurācijas failā.

Atkal mums jāatver SSH konfigurācijas fails un jāpievieno/jārediģē rindas, kā parādīts zemāk.

# 2,1 protokols līdz 2

Saglabājiet konfigurācijas failu un restartējiet pakalpojumu.

Atbilde:Jā! neveiksmīgos pieteikšanās mēģinājumus varam atrast žurnāla failā, kas izveidots atrašanās vietā “/var/log/secure”. Mēs varam izveidot filtru, izmantojot komandu grep, kā parādīts zemāk.

# cat/var/log/secure | grep “Parole neizdevās”

Piezīme: Komandu grep var pielāgot jebkurā citā veidā, lai iegūtu tādu pašu rezultātu.

Atbilde:Jā! Mēs varam kopēt failus, izmantojot SSH, izmantojot komandu SCP, apzīmē “Secure CopY”. SCP kopē failu, izmantojot SSH, un tā darbība ir ļoti droša.

Manekena SCP komanda darbībā ir parādīta zemāk:

$ scp text_file_to_be_copied [e -pasts aizsargāts]_Host_server:/Path/To/Remote/Directory

Lai iegūtu vairāk praktisku piemēru, kā kopēt failus/mapes, izmantojot komandu scp, izlasiet 10 SCP komandas failu/mapju kopēšanai Linux.

Atbilde:Jā! Mēs varam nodot ievadi SSH no vietējā faila. Mēs to varam izdarīt vienkārši tāpat kā skriptu valodā. Šeit ir vienkārša viena līnijpārvadātāja komanda, kas nodos ievadi no vietējiem failiem SSH.

# ssh [e -pasts aizsargāts]SSH ir ļoti aktuāla tēma no intervijas brīža, visu laiku. Iepriekš minētie jautājumi noteikti būtu papildinājuši jūsu zināšanas.

Tas pagaidām ir viss. Es drīz būšu šeit ar vēl vienu interesantu rakstu. Līdz tam palieciet un esiet savienots ar Tecmint. Neaizmirstiet sniegt mums savas vērtīgās atsauksmes mūsu komentāru sadaļā.