Šī apmācība aptvers dažas pamata ikdienas komandas jums ir jāizmanto, lai pārvaldītu Samba4 AD domēna kontrolieris infrastruktūru, piemēram, lietotāju un grupu pievienošana, noņemšana, atspējošana vai uzskaitīšana.

Mēs arī apskatīsim, kā pārvaldīt domēna drošības politiku un kā piesaistīt AD lietotājus vietējai PAM autentifikācijai, lai AD lietotāji varētu veikt lokālos pieteikšanās pieteikumus Linux domēna kontrollerī.

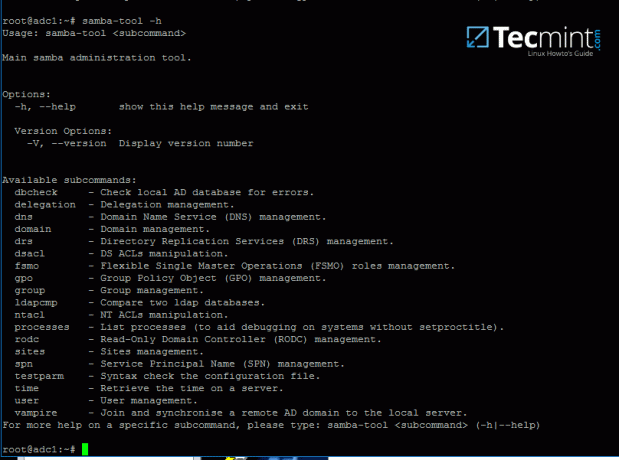

1.Samba AD DC var pārvaldīt caur samba rīks komandrindas utilīta, kas piedāvā lielisku saskarni jūsu domēna administrēšanai.

Ar samba-tool interfeisa palīdzību jūs varat tieši pārvaldīt domēna lietotājus un grupas, domēna grupas politiku, domēna vietnes, DNS pakalpojumus, domēna replikāciju un citas svarīgas domēna funkcijas.

Lai pārskatītu visu samba-tool funkcionalitāti, vienkārši ierakstiet komandu ar root tiesībām bez opcijas vai parametra.

# samba -rīks -h.

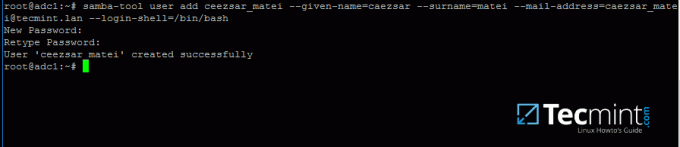

2. Tagad sāksim lietot samba rīks lietderība administrēšanai Samba4 Active Directory un pārvaldīt mūsu lietotājus.

Lai izveidotu lietotāju AD, izmantojiet šādu komandu:

# samba-tool lietotājs pievieno savu_domēna_lietotāju.

Lai pievienotu lietotāju ar vairākiem svarīgiem laukiem, kas nepieciešami AD, izmantojiet šādu sintaksi:

pārskatiet visas iespējas # samba-tool user add -h # samba-tool user add your_domain_user --given-name = your_name-uzvārds = your_username [e -pasts aizsargāts] --login-shell =/bin/bash.

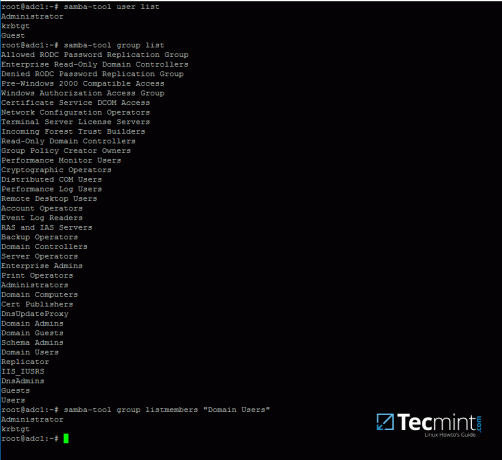

3. Visu samba AD domēna lietotāju sarakstu var iegūt, izdodot šādu komandu:

# samba-tool lietotāju saraksts.

4. Lai dzēstu a samba AD domēna lietotājs izmantojiet zemāk esošo sintaksi:

# samba-tool lietotājs izdzēš jūsu_domēna_lietotāju.

5. Atiestatiet samba domēna lietotāja paroli, izpildot zemāk esošo komandu:

# samba-tool user setpassword your_domain_user.

6. Lai atspējotu vai iespējotu samba AD lietotāja kontu, izmantojiet šādu komandu:

# samba-tool lietotājs atspējo jūsu_domēna_lietotāju. # samba-tool lietotājs iespējo jūsu_domēna_lietotāju.

7. Tāpat samba grupas var pārvaldīt ar šādu komandu sintaksi:

pārskatiet visas iespējas # samba-rīku grupas pievienošana –h # samba-rīku grupa pievieno savu_domēna_grupu.

8. Izdzēsiet samba domēnu grupu, izdodot zemāk esošo komandu:

# samba rīku grupa izdzēš jūsu_domēna_grupu.

9. Lai parādītu visas samba domēnu grupas, izpildiet šādu komandu:

# samba rīku grupu saraksts.

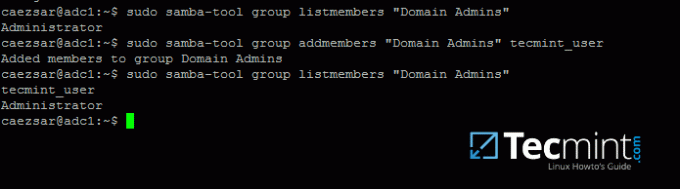

10. Lai uzskaitītu visus samba domēna dalībniekus noteiktā grupā, izmantojiet komandu:

# samba-tool group lists "your_domain group"

11. Dalībnieka pievienošanu/noņemšanu no samba domēnu grupas var veikt, izdodot vienu no šīm komandām:

# samba-rīku grupa pievieno jūsu_domēna_grupu jūsu_domēna_lietotājs. # samba-rīku grupa noņem dalībniekus your_domain_group your_domain_user.

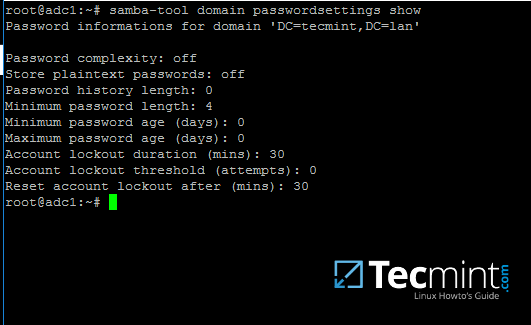

12. Kā minēts iepriekš, samba rīku komandrindas saskarni var izmantot arī, lai pārvaldītu savu samba domēna politiku un drošību.

Lai pārskatītu samba domēna paroles iestatījumus, izmantojiet tālāk norādīto komandu.

Tiek parādīti # samba-tool domēna paroļu iestatījumi.

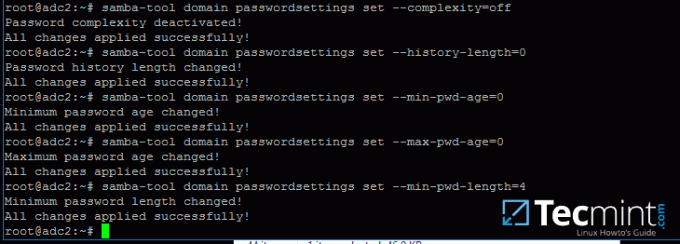

13. Lai mainītu samba domēna paroļu politiku, piemēram, paroles sarežģītības pakāpi, paroles novecošanu, garumu, kā daudzas vecās paroles, kas jāatceras, un citi drošības līdzekļi, kas nepieciešami domēna kontrolierim, izmantojiet zemāk redzamo ekrānuzņēmumu kā vadīt.

Uzskaitiet visas komandu iespējas # samba -tool domēna paroļu iestatījumi -h

Nekad ražošanas vidē neizmantojiet paroles politikas noteikumus, kā parādīts iepriekš. Iepriekš minētie iestatījumi tiek izmantoti tikai demonstrācijas nolūkos.

14. Pēc noklusējuma AD lietotāji nevar veikt lokālas pieteikšanās Linux sistēmā ārpusē Samba AD DC vide.

Lai pieteiktos sistēmā ar Active Directory kontā, Linux sistēmas vidē jāveic šādas izmaiņas un jāmaina Samba4 AD DC.

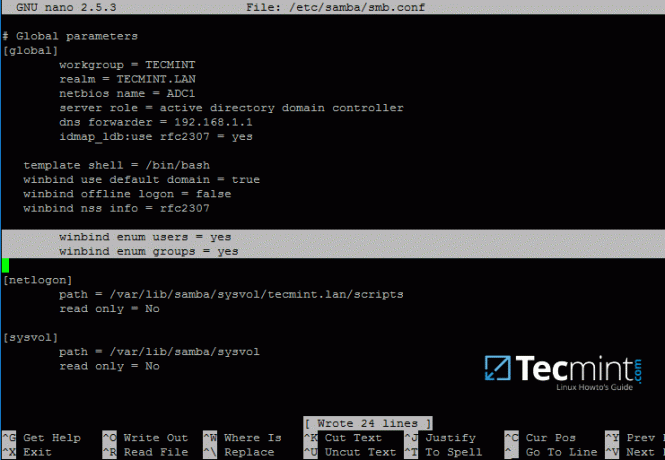

Vispirms atveriet samba galveno konfigurācijas failu un pievienojiet zemāk esošās rindiņas, ja tās trūkst, kā parādīts zemāk esošajā ekrānuzņēmumā.

$ sudo nano /etc/samba/smb.conf.

Pārliecinieties, vai konfigurācijas failā parādās šādi paziņojumi:

winbind enum lietotāji = jā. winbind enum groups = jā.

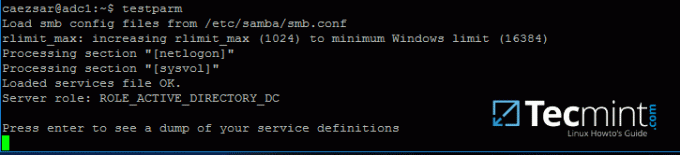

15. Pēc izmaiņu veikšanas izmantojiet testparm utilīta, lai pārliecinātos, ka samba konfigurācijas failā nav atrastas kļūdas, un restartējiet samba dēmonus, izdodot zemāk esošo komandu.

$ testparm. $ sudo systemctl restartējiet samba-ad-dc.service.

16. Tālāk mums ir jāmaina vietējie PAM konfigurācijas faili, lai Samba4 Active Directory kontiem, lai varētu autentificēties un atvērt sesiju vietējā sistēmā un izveidot mājas direktoriju lietotājiem pēc pirmās pieteikšanās.

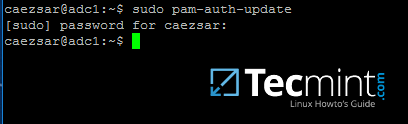

Izmantojiet pam-auth-update komandu, lai atvērtu PAM konfigurācijas uzvedni, un pārliecinieties, vai esat iespējojis visus PAM profilus, izmantojot [atstarpe] taustiņu, kā parādīts zemāk esošajā ekrānuzņēmumā.

Kad esat pabeidzis, sitiet [Tab] atslēga, uz kuru pāriet Labi un piemērot izmaiņas.

$ sudo pam-auth-update.

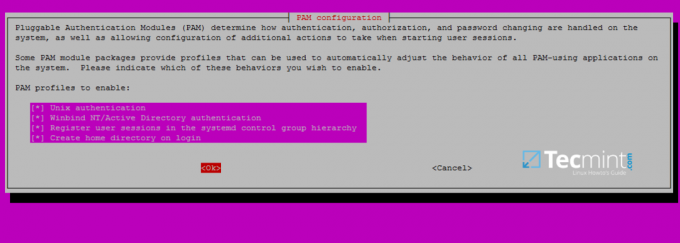

17. Tagad atveriet /etc/nsswitch.conf failu ar teksta redaktoru un pievienojiet winbind paziņojums paroles un grupas rindu beigās, kā parādīts zemāk esošajā ekrānuzņēmumā.

$ sudo vi /etc/nsswitch.conf.

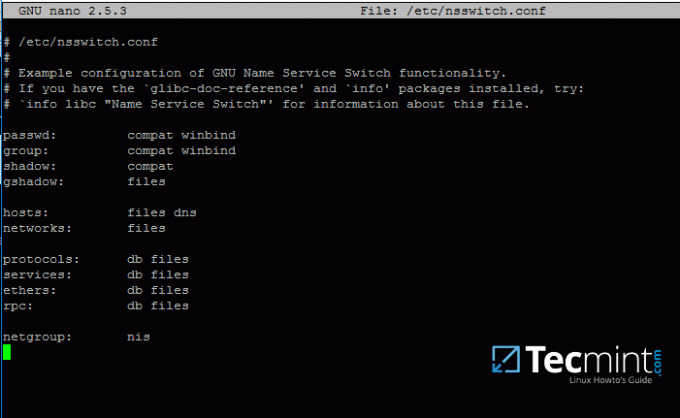

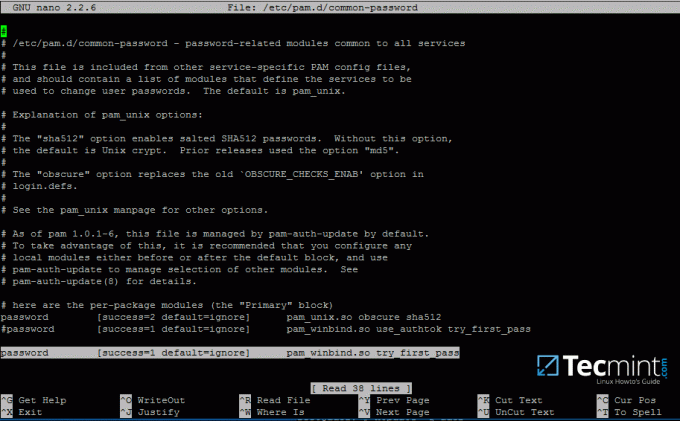

18. Visbeidzot, rediģējiet /etc/pam.d/common-password failu, meklējiet zemāk esošo rindu, kā parādīts zemāk esošajā ekrānuzņēmumā, un noņemiet use_authtok paziņojums, apgalvojums.

Šis iestatījums nodrošina, ka Active Directory lietotāji var mainīt savu paroli no komandrindas, kamēr tā ir autentificēta Linux. Ja šis iestatījums ir ieslēgts, AD lietotāji, kas ir lokāli autentificēti Linux, nevar mainīt paroli no konsoles.

parole [panākumi = 1 noklusējums = ignorēt] pam_winbind.so try_first_pass.

Noņemt use_authtok opciju katru reizi, kad tiek instalēti un piemēroti PAM moduļiem PAM atjauninājumi, vai katru reizi, kad izpildāt pam-auth-update komandu.

19. Samba4 binārie faili tiek piegādāti kopā ar winbindd dēmons ir iebūvēts un iespējots pēc noklusējuma.

Šī iemesla dēļ jums vairs nav jāiespējo un jāpalaiž atsevišķi winbind dēmons, ko nodrošina winbind pakotne no oficiālajām Ubuntu krātuvēm.

Gadījumā, ja vecs un novecojis winbind pakalpojums tiek palaists sistēmā, noteikti to atspējojiet un pārtrauciet pakalpojumu, izdodot tālāk norādītās komandas:

$ sudo systemctl atspējot winbind.service. $ sudo systemctl apturēt winbind.service.

Lai gan mums vairs nav nepieciešams palaist veco Winbind dēmonu, mums joprojām ir jāinstalē Winbind pakotne no krātuvēm, lai instalētu un lietotu wbinfo rīks.

Wbinfo utilītu var izmantot, lai vaicātu Active Directory lietotājiem un grupām no winbindd dēmonu viedoklis.

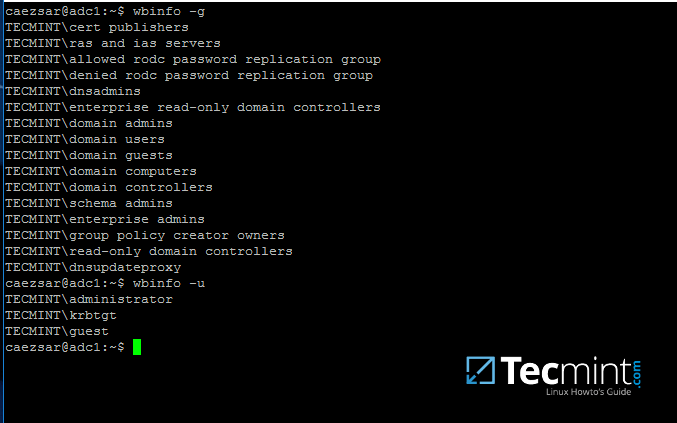

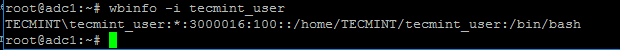

Šīs komandas parāda, kā veikt vaicājumu AD lietotājiem un grupām, izmantojot wbinfo.

$ wbinfo -g. $ wbinfo -u. $ wbinfo -es esmu jūsu_domēna lietotājs.

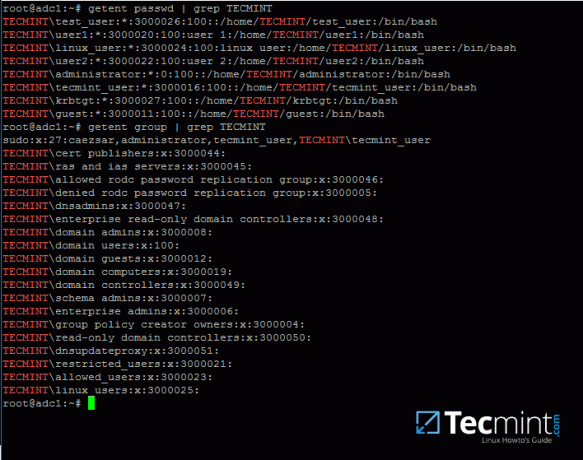

20. Neatkarīgi no wbinfo lietderība, kuru varat arī izmantot nokļuvis komandrindas utilīta, lai vaicātu Active Directory datu bāzi no Name Service Switch bibliotēkām, kas ir attēlotas /etc/nsswitch.conf failu.

Caurule nokļuvis komandu caur a grep filtru, lai sašaurinātu rezultātus tikai par jūsu AD jomas lietotāju vai grupu datu bāzi.

# getent passwd | grep TECMINT. # getent grupa | grep TECMINT.

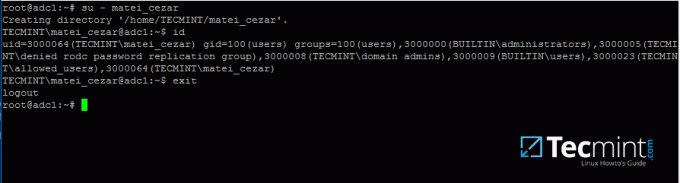

21. Lai autentificētos sistēmā ar Samba4 AD lietotājs, vienkārši izmantojiet AD lietotājvārds parametrs pēc su - komandu.

Pirmās pieteikšanās laikā konsolē tiks parādīts ziņojums, kas informē, ka ir izveidots mājas direktorijs /home/$DOMAIN/ sistēmas ceļš ar jūsu AD lietotājvārda krēpēm.

Izmantot id komanda lai parādītu papildu informāciju par autentificēto lietotāju.

# su - tavs_lietotājs. $ id. $ izeja.

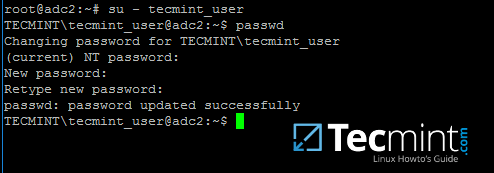

22. Lai mainītu autentificēta AD lietotāja tipa paroli passwd komanda pēc veiksmīgas pieteikšanās sistēmā.

$ su - tavs_lietotājs. $ passwd.

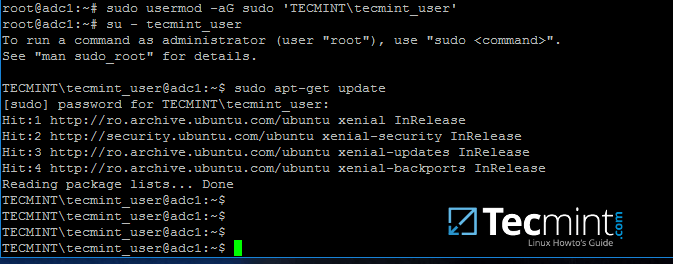

23. Pēc noklusējuma, Active Directory lietotājiem nav piešķirtas root tiesības, lai veiktu administratīvus uzdevumus operētājsistēmā Linux.

Lai piešķirtu saknes pilnvaras AD lietotājam, jums jāpievieno lietotājvārds vietējam sudo grupu, izdodot zemāk esošo komandu.

Noteikti pievienojiet valstība, slīpsvītra un AD lietotājvārds ar vienu ASCII pēdiņas.

# usermod -aG sudo 'DOMAIN \ your_domain_user'

Lai pārbaudītu, vai AD lietotājam ir root tiesības vietējā sistēmā, piesakieties un palaidiet komandu, piemēram, apt-get atjauninājums, ar sudo atļaujām.

# su - tecmint_user. $ sudo apt-get atjauninājums.

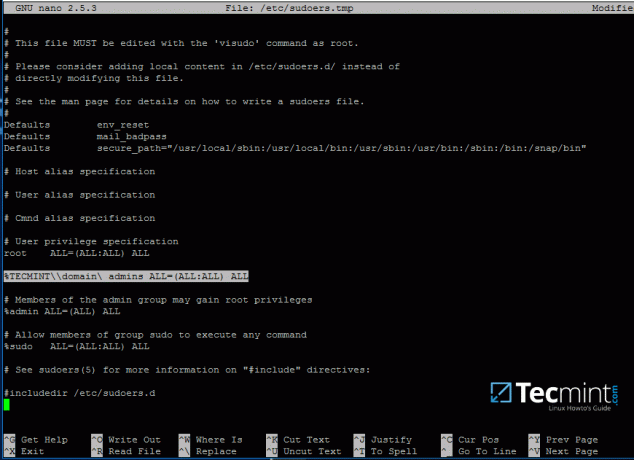

24. Ja vēlaties pievienot saknes privilēģijas visiem Active Directory grupas kontiem, rediģējiet /etc/sudoers failu, izmantojot visudo komandu un pēc saknes privilēģiju rindas pievienojiet zemāk esošo rindu, kā parādīts zemāk esošajā ekrānuzņēmumā:

%DOMAIN \\ jūsu_domēns \ grupa ALL = (ALL: ALL) ALL.

Pievērs uzmanību sudoers sintaksi, lai jūs neizjauktu lietas.

Sudoers fails ļoti labi neizmanto ASCII pēdiņas, tāpēc noteikti izmantojiet % lai apzīmētu, ka jūs atsaucaties uz grupu, un izmantojiet slīpsvītru, lai izvairītos no pirmās slīpsvītras aiz domēna nosaukuma un vēl viens slīpsvītra, lai izvairītos no atstarpēm, ja jūsu grupas nosaukumā ir atstarpes (lielākajā daļā AD iebūvēto grupu ir atstarpes pēc noklusējuma). Turklāt rakstiet valstību ar lielajiem burtiem.

Tas pagaidām ir viss! Samba4 AD pārvaldīšana infrastruktūru var sasniegt arī ar vairākiem Windows vides rīkiem, piemēram, ADUC, DNS pārvaldnieks, GPM vai citu, ko var iegūt, instalējot RSAT pakotni no Microsoft lejupielādes lapas.

Lai administrētu Samba4 AD DC cauri RSAT komunālajiem pakalpojumiem, ir absolūti nepieciešams pievienoties Windows sistēmai Samba4 Active Directory. Tas būs mūsu nākamās apmācības priekšmets, līdz tam sekojiet līdzi TecMint.