Viens svarīgs tīkla uzdevums ir kontrolēt un pārvaldīt personāla tīmekļa sērfošanas trafiku, to ir daudz risinājumus, kas var atrisināt šo problēmu, viens no labākajiem risinājumiem ir kalmāru kešatmiņas izmantošana Linux mašīna. Kalmārs var pārbaudīt, ierobežot un saglabāt kešatmiņā tīmekļa plūsmu no viena tīkla uz citu tīklu, piemēram, no LAN uz internetu.

Ir daži veidi, kā novirzīt klienta tīmekļa pieprasījumus uz kalmāru mašīnu, šajā rakstā mēs parādīsim, kā novirzīt tīmekļa trafiku no CISCO maršrutētāja uz Squid Cache mašīnu, izmantojot WCCP protokols.

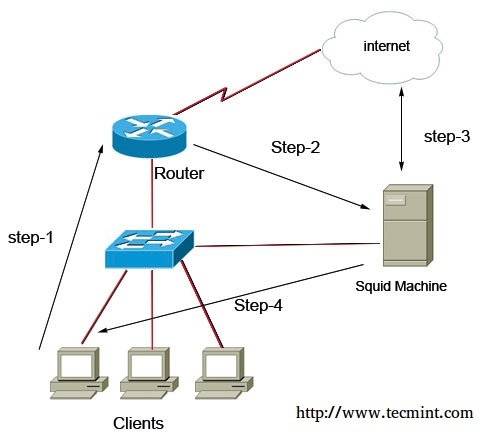

Tālāk redzamais attēls ir pamata scenārija piemērs.

Kā redzat iepriekš attēlā, vispirms tiek novirzīta visa klienta tīmekļa trafika Cisco maršrutētājs (Tā ir viņu noklusējuma vārteja), tad maršrutētājs klusi novirza paketes uz kalmāru mašīnu, tagad kalmārs var spēlēt savas lomas, galvenā loma ir tīmekļa satura kešatmiņā saglabāšana, piekļuves ierobežošana, pamatojoties uz domēniem, laika intervāliem, IP adresēm, failu lielumu utt.

Mēs pārskatām šī scenārija konfigurāciju divos galvenajos posmos: vispirms mums jāinstalē un jākonfigurē kalmārs un Linux, pēc tam jākonfigurē maršrutētājs, lai tīmekļa trafika paketes novirzītu uz kalmāriem, izmantojot WCCP protokols.

Šajā scenārijā es izmantoju CENTOS 6.5 kā mans LINUX serveris un Cisco 2691 kā mana maršrutētāja sistēma.

Operētājsistēma: CENTOS 6.5. Pieteikums: Kalmāri. Maršrutētājs: Cisco 2691.

Kalmāri ir pieejami noklusējuma krātuvē CENTOS, vispirms mēs to instalējam, izmantojot jauku yum komanda un pēc tam sāciet savus pakalpojumus un beidzot iestatiet kalmāru pakalpojuma automātisku palaišanu.

# yum -y instalēt kalmārus. # pakalpojumu kalmāru sākums. # chkconfig kalmārs.

Tagad mums ir jāmaina dažas centos operētājsistēmas noklusējuma darbības, mums jāiespējo pakešu pārsūtīšana un jāatspējo reversā ceļa filtrs (RPF), mēs iespējojam pakešu pārsūtīšanu, lai centos darbotos kā caurspīdīgs ekspeditors (piemēram, a maršrutētājs).

Ļaujiet man sīkāk paskaidrot, kad satiksmei tiek pievienota cento, tai ir avota un galamērķa adrese, piemēram, kad klients ieiet www.example.com viņa/viņas pārlūkprogrammā tiek ģenerēta http pieprasījuma pakete, un tai ir klienta mašīnas avota ip adrese (piemēram 192.168.1.20) un galamērķa IP adresi example.com serveris (piemēram 2.2.2.2).

Tātad, saņemot paketi, ko saņem centos, tā tiek atklāta kā nepareiza pakete, jo centos ip adrese nav galamērķis Paketes adrese, drošības apsvērumu dēļ centos pamet paketi, bet mēs vēlamies, lai kalmāri rīkotos pārredzami režīmu. Mēs pastāstām šo situāciju centos, iespējojot pakešu pārsūtīšanas dzērienu.

Tālāk mums vajadzētu atspējot apgrieztā ceļa filtrēšanu, lai ļautu centos pieņemt paketes, kas nav pieejamas kalmāru mašīnai, vai tās paketes, kurām nav IP adreses tajā pašā kalmāru mašīnas apakštīklā.

# nano /etc/sysctl.conf.

net.ipv4.ip_forward = 1 #set to 1, lai iespējotu pakešu pārsūtīšanas funkciju. net.ipv4.conf.default.rp_filter = 0 # iestatīts uz 0, lai atspējotu reversā ceļa filtra darbību.

Tālāk mums jāizveido a GRE saskarne CENTOS mašīnā, priekš kam?? Ļaujiet man paskaidrot vairāk, WCCP protokols darbojas, izmantojot a GRE Tunelis, tas nozīmē, ka valoda starp maršrutētāju un Squid ir GRE, tāpēc centos ir jābūt GRE interfeisam GRE pakešu atkapsulēšanai.

Mums vajadzētu izveidot GRE saskarnes konfigurācijas failu sadaļā “/etc/sysconfig/network-script/ifcfg-gre0”Ceļš.

Ievadiet tālāk norādītos kodus ifcfg-gre0 konfigurācijas fails.

IERĪCE = gre0. BOOTPROTO = statisks. IPADDR = 10.0.0.2 #neizmantota IP adrese jūsu tīklā. NETMASK = 255.255.255.252. ONBOOT = jā. IPV6INIT = nē.

Pēc izveidošanas a GRE mums ir jārestartē tīkla pakalpojums.

# pakalpojumu tīkla restartēšana.

Mums ir jāpasaka kalmāriem, kas pieņem WCCP paketes no maršrutētāja. Ievadiet tālāk norādītos kodus /etc/squid/squid.conf failu.

http_port 3128 pārtveršana # Definējiet SQUID klausīšanās portu. wccp2_router 192.168.1.254 #maršrutētāja IP adrese. wccp2_forwarding_method gre. wccp2_return_method gre. wccp2_service standarts 0.

Saglabājiet konfigurācijas failu un restartējiet kalmāru pakalpojumu.

# pakalpojumu kalmāru restartēšana.

Kalmāri klausieties paketes 3128 ports, bet mūsu pakešu galamērķa porta numurs ir 80, lai mainītu galamērķa ostu 80 uz 3128, mums ir jāizveido a NAT noteikums par CENTOS integrēto ugunsmūri (ar nosaukumu iptable).

# iptables -t nat -A PREROUTING -i gre0 -p tcp --port 80 -j REDIRECT -uz ostu 3128. # iptables -t nat -A POSTROUTING -j MASQUERADE.

Vispirms mums vajadzētu iespējot WCCP Cisco maršrutētājā.

R1 (konfigurācija)# ip wccp 2. versija. Tad mums jāizmanto ACL, lai maršrutētājam ieviestu SQUID kešatmiņas mašīnu. R1 (konfigurācija)# ip piekļuves saraksta standarta SQUID-MACHINE. R1 (config-std-nacl)# atļaujas resursdators 192.168.1.10.

Tālāk mēs vispirms definējam citu piekļuves sarakstu diviem dažādiem mērķiem, izņemot Kalmārs trafiku no novirzīšanas WCCP protokols (ja nē, mēs iekrītam bezgalīgā cilpā !!) otrkārt, mēs definējam, kuru LAN trafiku, kuram gribam iziet cauri WCCP un Kalmārs.

R1 (konfigurācija) #ip piekļuves saraksts LAN-SATIKSME. R1 (config-ext-nacl) #deny ip host 192.168.1.10 jebkurš #Prevent SQUID, lai iekļūtu cilpā. R1 (config-ext-nacl) #atļauja tcp 192.168.1.0 0.0.0.255 jebkura vienāda www #define LAN Traffics.

Pēc piekļuves saraksta izveides mums maršrutētājā jākonfigurē WCCP protokols.

R1 (konfigurācija)# ip wccp web-cache redirect-list LAN-TRAFFIC grupu saraksts SQUID-MACHINE.

Visas lietas ir gatavas pēdējam solim, mums ir jāpasaka maršrutētājam, ka kurā saskarnē/saskarnēs tam ir jānovirza trafiks, izmantojot to WCCP konfigurāciju.

R1 (konfigurācija)#interfeiss fastEthernet 0/0. R1 ((config-if)# ip wccp web-cache redirect in.

Ir pienācis laiks apkopot visas komandas un tekstus dažās rindās, lai labāk izprastu, saskaņā ar scenāriju, kad mēs novirzām personāla tīmekļa sērfošanas paketes (tas ir, TCP portā 80) no Maršrutētājs (tā ir klientu noklusējuma vārteja) uz kalmāru kešatmiņas mašīnu, izmantojot WCCP protokolu.

Visi šie procesi notika klusi, un klienta pusē nav papildu konfigurācijas. Tātad mēs varam kontrolēt un iestatīt tīmekļa trafika politiku lokālajā tīklā. Piemēram, mēs varam iegūt piekļuvi tīmeklim tikai ierobežotā laikā, ierobežot maksimālo lejupielādes lielumu, definēt pielāgoto melno un balto sarakstu, ģenerēt pilnīgus pārskatus par interneta darbību izmantošanu utt.

viens no interesantākajiem faktiem šajā scenārijā ir tad, kad kalmāru mašīna nolaižas maršrutētājā, lai atklātu šo problēmu un pārtrauktu pakešu novirzīšanu uz to, lai jūs varētu izbaudīt nulles dīkstāvi savā tīklā.

Ja jums ir kādi jautājumi par šo rakstu, lūdzu, atstājiet atbildi zem komentāru lodziņa.