네트워크 성능을 분석하고 문제를 해결하는 데 사용할 수 있는 도구가 몇 가지 있지만 그 중 두 가지는 배우기 매우 쉽고 사용자 친화적입니다.

둘 다 설치하려면 CentOS, 당신은해야 할 것입니다 EPEL 저장소 활성화 첫 번째.

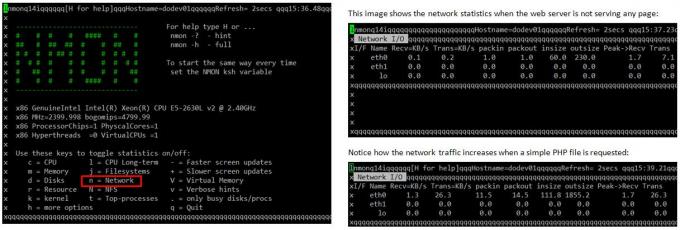

nmon 시스템 튜너 및 벤치마크 도구입니다. 따라서 CPU, 메모리, 네트워크, 디스크, 파일 시스템, NFS, 상위 프로세스 및 리소스(Linux 버전 및 프로세서)를 표시할 수 있습니다. 물론 우리는 주로 네트워크 성능 기능에 관심이 있습니다.

nmon을 설치하려면 선택한 배포판에서 다음 명령을 실행하십시오.

# yum update && yum install nmon [CentOS에서] # aptitude update && aptitude install nmon [우분투에서] # zypper refresh && 및 zypper install nmon [OpenSUSE에서]

네트워크 트래픽을 실시간으로 확인하여 시스템이 정상적인 로드를 지원할 수 있는지 확인하고 불필요한 트래픽이나 의심스러운 활동을 조심하는 습관을 들이십시오.

vnstat 선택한 인터페이스에 대한 시간별(일별 또는 월별) 네트워크 트래픽 로그를 유지하는 콘솔 기반 네트워크 트래픽 모니터입니다.

# yum update && yum install vnstat [CentOS에서] # aptitude update && aptitude install vnstat [우분투에서] # zypper refresh && 및 zypper install vnstat [OpenSUSE에서]

패키지를 설치한 후 다음과 같이 모니터링 데몬을 활성화해야 합니다.

# service vnstat start [SysV 기반 시스템(Ubuntu)에서] # systemctl start vnstat [시스템 기반 시스템(CentOS/openSUSE)]

설치하고 활성화했으면 vnstat, 트래픽을 기록하기 위해 데이터베이스를 초기화할 수 있습니다. eth0 (또는 다른 NIC) 다음과 같이:

# vnstat -u -i eth0.

이 기사를 작성하는 데 사용하는 컴퓨터에 vnstat를 설치했기 때문에 아직 사용 통계를 표시할 만큼 충분한 데이터를 수집하지 못했습니다.

NS vnstatd 데몬은 백그라운드에서 계속 실행되고 트래픽 데이터를 수집합니다. 출력을 생성하기에 충분한 데이터를 수집할 때까지 다음을 참조할 수 있습니다. 프로젝트의 웹사이트 트래픽 분석이 어떻게 보이는지 확인합니다.

네트워크를 통해 파일을 전송하거나 수신하는 동안 보안을 보장해야 하는 경우, 특히 이를 수행해야 하는 경우 인터넷을 통한 작업의 경우 파일 전송을 위해 2가지 안전한 방법을 사용하고 싶을 것입니다(다시 할 생각은 하지 마십시오. 일반 FTP!).

사용 -NS 원격 호스트의 SSH가 기본값 22가 아닌 다른 포트에서 수신 대기하는 경우 플래그입니다. NS -NS 스위치는 다음 권한을 유지합니다. 로컬 파일 양도 후, 원격 사용자 ~에 remote_hosts. 당신은 그것을 확인해야합니다 /absolute/path/to/remote/directory 이 사용자가 쓸 수 있습니다.

# scp -P XXXX -p 로컬 파일 [이메일 보호됨]_호스트:/절대/경로/to/원격/디렉토리.

다음을 사용하여 파일을 다운로드할 수도 있습니다. SCP 원격 호스트에서:

# scp [이메일 보호됨]_host: myFile.txt /absolute/path/to/local/directory.

또는 두 원격 호스트 간에도(이 경우 파일을 복사합니다. myFile.txt ~에서 remote_host1 NS remote_host2):

# scp [이메일 보호됨]_host1:/절대/경로/to/remote/directory1/myFile.txt [이메일 보호됨]_host2:/절대/경로/to/remote/directory2/

잊지말고 이용하세요 -NS SSH가 기본값 22 이외의 포트에서 수신 대기하는 경우 전환합니다.

당신은에 대해 더 읽을 수 있습니다 SCP 명령.

SCP와 달리 SFTP는 다운로드하거나 보내려는 파일의 위치를 미리 알 필요가 없습니다.

다음을 사용하여 원격 호스트에 연결하는 기본 구문입니다. SFTP:

# sftp -oPort=XXXX [이메일 보호됨]

어디에 XXX SSH가 호스트에서 수신 대기하는 포트를 나타내며 호스트 이름 또는 해당 IP 주소가 될 수 있습니다. 무시하셔도 됩니다 -oPort SSH가 기본 포트(22)에서 수신 대기 중인 경우 플래그입니다.

연결에 성공하면 다음 명령을 실행하여 파일을 보내거나 받을 수 있습니다.

get -Pr [원격 파일 또는 디렉터리] # 파일을 받습니다. put -r [로컬 파일 또는 디렉토리] # 파일을 보냅니다.

두 경우 모두, -NS 스위치는 각각 재귀적으로 파일을 받거나 보내는 데 사용됩니다. 첫 번째 경우, -NS 옵션은 원본 파일 권한도 유지합니다.

연결을 닫으려면 "출구" 또는 "안녕”. 당신은에 대해 더 읽을 수 있습니다 sftp 명령.

예를 들어 이 시리즈의 다른 자습서에서 이미 배운 내용으로 이 기사에서 다룬 내용을 보완할 수 있습니다. 8부: Iptables 방화벽을 설정하는 방법.

시스템을 잘 알고 있다면 숫자에 명백한 이유 없이 비정상적인 활동이 표시될 때 악의적이거나 의심스러운 활동을 쉽게 감지할 수 있습니다. 또한 네트워크 리소스 사용량이 갑자기 증가할 것으로 예상되는 경우 미리 계획할 수 있습니다.

마지막으로, 꼭 필요하지 않은 포트를 종료하거나 기본값을 더 높은 숫자(~20000)로 변경하여 포트를 감지하는 일반적인 포트 스캔을 방지하십시오.

항상 그렇듯이 이 기사에 대해 질문이나 우려 사항이 있으면 주저하지 말고 알려주세요.