모든 패킷 교환 네트워크에서 패킷은 컴퓨터 간에 전송되는 데이터 단위를 나타냅니다. 네트워크 엔지니어와 시스템 관리자 모두의 책임입니다. 보안을 위해 패킷 모니터링 및 검사 및 문제 해결 목적.

이를 위해 그들은 다음과 같은 소프트웨어 프로그램에 의존합니다. 네트워크 패킷 분석기, 와 함께 와이어샤크 아마도 가장 인기 있고 사용하기 쉽고 다재다능하기 때문일 것입니다. 이 위에, 와이어샤크 뿐만 아니라 실시간으로 트래픽 모니터링, 그러나 나중에 검사할 수 있도록 파일에 저장합니다.

관련 읽기: 네트워크 사용 분석을 위한 최고의 Linux 대역폭 모니터링 도구

이 기사에서는 사용 방법에 대한 10가지 팁을 공유합니다. 와이어샤크 네트워크의 패킷을 분석하고 요약 섹션에 도달하면 책갈피에 추가하고 싶어질 것입니다.

설치하기 위해서 와이어샤크, 운영 체제/아키텍처에 적합한 설치 프로그램을 선택하십시오. https://www.wireshark.org/download.html.

특히 Linux를 사용하는 경우 편리한 설치를 위해 배포 리포지토리에서 Wireshark를 직접 사용할 수 있어야 합니다. 버전이 다를 수 있지만 옵션과 메뉴는 비슷해야 합니다. 각각이 동일하지 않더라도 비슷해야 합니다.

Debian/Ubuntu 기반 배포판에서 $ sudo apt-get 설치 wireshark CentOS/RHEL 기반 배포판에서 $ sudo yum install wireshark Fedora 22+ 릴리스에서 $ sudo dnf는 wireshark를 설치합니다.

에 알려진 버그가 있습니다. 데비안 귀하가 sudo 사용 Wireshark를 시작합니다. 이 문제를 해결하려면 다음에서 허용되는 답변을 따르세요. 이 게시물.

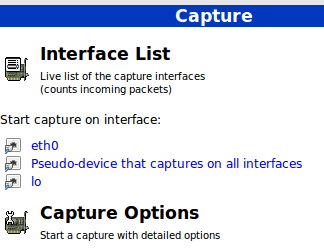

한번 와이어샤크 실행 중인 경우 모니터링할 네트워크 인터페이스를 선택할 수 있습니다. 포착:

이 기사에서 우리는 eth0, 그러나 원하는 경우 다른 것을 선택할 수 있습니다. 아직 인터페이스를 클릭하지 마십시오. 나중에 몇 가지 캡처 옵션을 검토한 후 클릭합니다.

우리가 고려할 가장 유용한 캡처 옵션은 다음과 같습니다.

팁을 진행하기 전에 일부 조직에서는 와이어샤크 그들의 네트워크에서. 즉, 개인 목적으로 Wireshark를 사용하지 않는 경우 조직에서 사용을 허용하는지 확인하십시오.

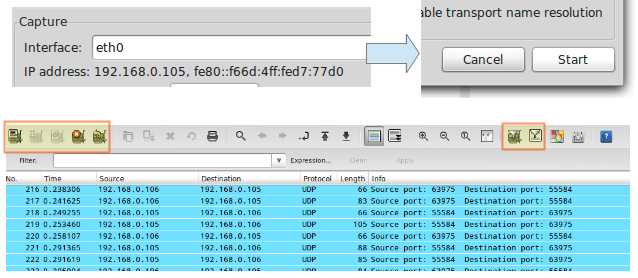

당분간은 그냥 선택 eth0 드롭다운 목록에서 클릭하고 시작 버튼에서. 해당 인터페이스를 통과하는 모든 트래픽이 표시되기 시작합니다. 검사된 패킷의 양이 많기 때문에 모니터링 목적으로는 그다지 유용하지 않지만 시작입니다.

위의 이미지에서 우리는 또한 볼 수 있습니다 아이콘 사용 가능한 인터페이스를 나열하려면 멈추다 현재 캡처 및 재시작 그것 (빨간색 상자에 왼쪽) 및 필터를 구성 및 편집하려면(빨간색 상자 오른쪽). 이러한 아이콘 중 하나에 마우스를 가져가면 해당 아이콘이 수행하는 작업을 나타내는 도구 설명이 표시됩니다.

캡처 옵션을 설명하는 것으로 시작하지만 팁은 #7 ~을 통해 #10 캡처로 실제로 유용한 작업을 수행하는 방법에 대해 설명합니다.

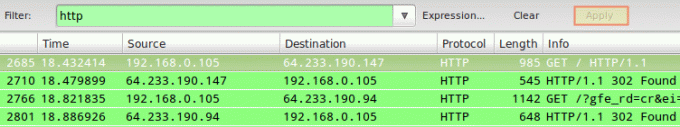

유형 http 필터 상자에서 클릭하고 적용하다. 브라우저를 실행하고 원하는 사이트로 이동합니다.

모든 후속 팁을 시작하려면 라이브 캡처를 중지하고 캡처 필터를 편집하십시오.

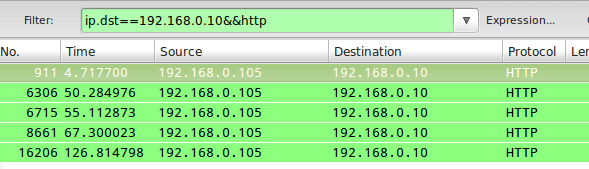

이 특정 팁에서는 IP==192.168.0.10&& 로컬 컴퓨터와 로컬 컴퓨터 사이의 HTTP 트래픽을 모니터링하기 위해 필터 스탠자에 192.168.0.10:

와 밀접한 관련이 있는 #2, 이 경우 우리는 ip.dst 다음과 같이 캡처 필터의 일부로:

ip.dst==192.168.0.10&&http.

팁을 결합하려면 #2 그리고 #3, 당신이 사용할 수있는 ip.addr 대신 필터 규칙에서 IP.src 또는 ip.dst.

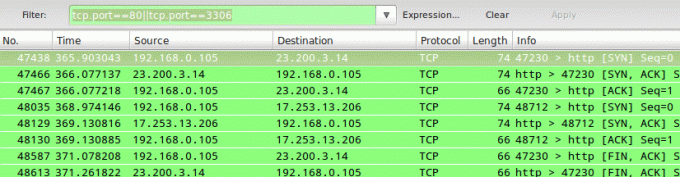

때로는 조건 중 하나(또는 둘 다)와 일치하는 트래픽을 검사하는 데 관심이 있을 것입니다. 예를 들어 TCP 포트의 트래픽을 모니터링하려면 80 (웹 서버) 및 3306 (MySQL / MariaDB 데이터베이스 서버), 당신은 사용할 수 있습니다 또는 캡처 필터의 조건:

tcp.port==80||tcp.port==3306.

팁에서 #2 그리고 #3, || 그리고 단어 또는 동일한 결과를 생성합니다. 와 같다 && 그리고 단어 그리고.

필터 규칙과 일치하지 않는 패킷을 제외하려면 다음을 사용하십시오. ! 규칙을 괄호로 묶습니다. 예를 들어, 지정된 IP 주소에서 시작되거나 지정된 IP 주소로 전달되는 패키지를 제외하려면 다음을 사용할 수 있습니다.

!(ip.addr == 192.168.0.10)

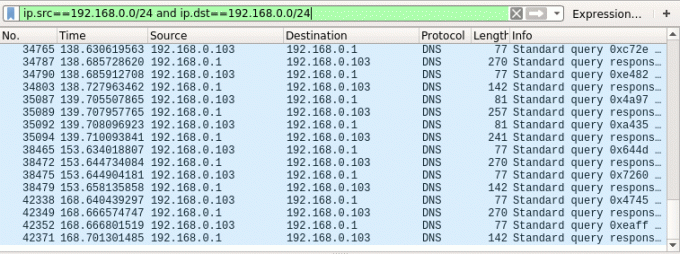

다음 필터 규칙은 로컬 트래픽만 표시하고 인터넷에서 들어오고 나가는 패킷은 제외합니다.

ip.src==192.168.0.0/24 및 ip.dst==192.168.0.0/24.

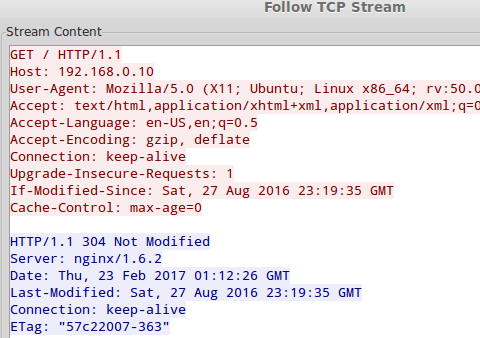

의 내용을 검사하려면 TCP 대화(데이터 교환), 주어진 패킷을 마우스 오른쪽 버튼으로 클릭하고 팔로우 선택 TCP 개울. 대화 내용이 포함된 창이 팝업됩니다.

여기에는 다음이 포함됩니다. HTTP 웹 트래픽을 검사하는 경우 헤더와 프로세스 중에 전송된 모든 일반 텍스트 자격 증명(있는 경우).

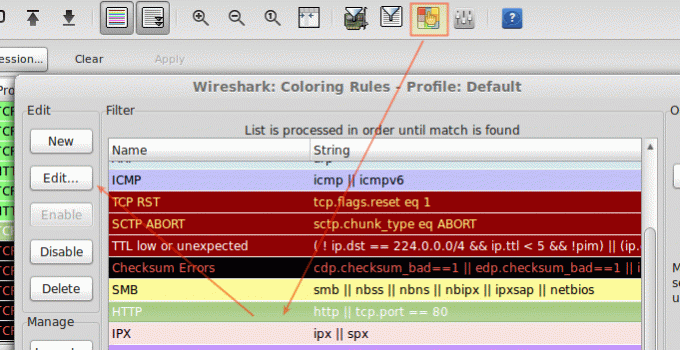

지금쯤이면 캡처 창의 각 행에 색상이 지정되어 있다는 것을 이미 눈치채셨으리라 믿습니다. 기본적으로, HTTP 트래픽이 나타납니다 초록 검은색 텍스트가 있는 배경, 반면 체크섬 오류는 에 표시됩니다. 빨간색 검정색 배경이 있는 텍스트입니다.

이 설정을 변경하려면 편집하다 색칠 규칙 아이콘, 주어진 필터를 선택하고 편집하다.

캡쳐한 내용을 저장하면 더 자세히 확인할 수 있습니다. 이렇게 하려면 다음으로 이동하십시오. 파일 → 내보내기 목록에서 내보내기 형식을 선택합니다.

네트워크가 "지루한", Wireshark는 연습 및 학습에 사용할 수 있는 일련의 샘플 캡처 파일을 제공합니다. 당신은 이것을 다운로드 할 수 있습니다 샘플 캡처 다음을 통해 가져옵니다. 파일 → 가져오기 메뉴.

와이어샤크 에서 볼 수 있듯이 무료 및 오픈 소스 소프트웨어입니다. 자주 묻는 질문 섹션 공식 웹사이트의. 검사를 시작하기 전이나 후에 캡처 필터를 구성할 수 있습니다.

눈치채지 못한 경우를 대비하여 필터에는 나중에 사용자 지정할 수 있는 가장 많이 사용되는 옵션을 쉽게 검색할 수 있는 자동 완성 기능이 있습니다. 그것으로 하늘은 한계입니다!

항상 그렇듯이 이 기사에 대해 질문이나 관찰 사항이 있는 경우 아래 의견 양식을 사용하여 주저하지 말고 문의해 주십시오.