이 튜토리얼에서는 몇 가지 기본적인 일상 명령 관리하기 위해 사용해야 합니다. Samba4 AD 도메인 컨트롤러 사용자 및 그룹 추가, 제거, 비활성화 또는 나열과 같은 인프라.

또한 도메인 보안 정책을 관리하는 방법과 AD 사용자가 Linux 도메인 컨트롤러에서 로컬 로그인을 수행할 수 있도록 AD 사용자를 로컬 PAM 인증에 바인딩하는 방법을 살펴보겠습니다.

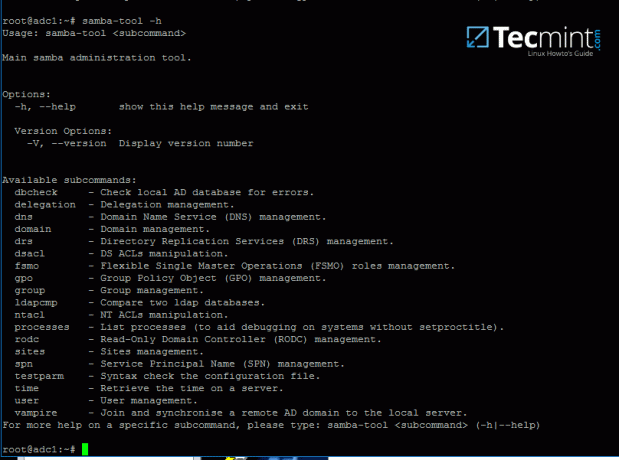

1.삼바 AD DC 통해 관리할 수 있습니다. 삼바 도구 도메인 관리를 위한 훌륭한 인터페이스를 제공하는 명령줄 유틸리티.

samba-tool 인터페이스의 도움으로 도메인 사용자 및 그룹, 도메인 그룹 정책, 도메인 사이트, DNS 서비스, 도메인 복제 및 기타 중요한 도메인 기능을 직접 관리할 수 있습니다.

samba-tool의 전체 기능을 검토하려면 옵션이나 매개변수 없이 루트 권한으로 명령을 입력하기만 하면 됩니다.

# 삼바 도구 -h.

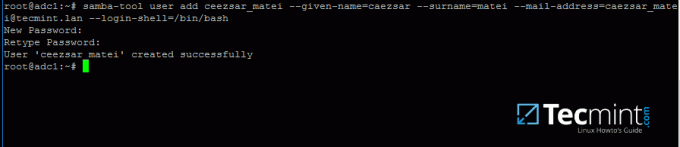

2. 이제 사용을 시작해 보겠습니다. 삼바 도구 관리하는 유틸리티 삼바4 액티브 디렉토리 사용자를 관리합니다.

AD에서 사용자를 생성하려면 다음 명령을 사용하십시오.

# samba-tool 사용자는 your_domain_user를 추가합니다.

AD에 필요한 몇 가지 중요한 필드가 있는 사용자를 추가하려면 다음 구문을 사용하십시오.

모든 옵션 검토 # samba-tool user add -h # samba-tool user add your_domain_user --given-name=your_name --surname=your_username [이메일 보호됨] --login-shell=/bin/bash.

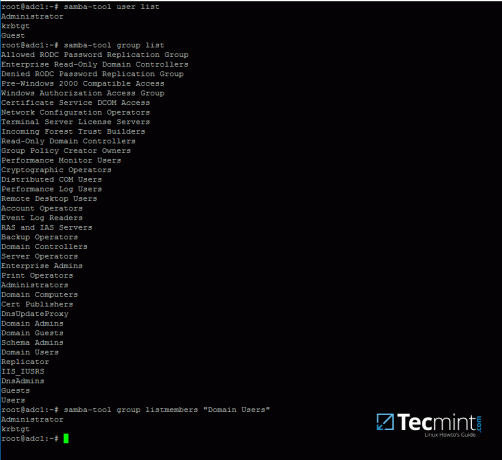

3. 모든 samba AD 도메인 사용자 목록은 다음 명령을 실행하여 얻을 수 있습니다.

# samba-tool 사용자 목록.

4. 삭제하려면 삼바 AD 도메인 사용자 아래 구문을 사용하십시오.

# samba-tool 사용자는 your_domain_user를 삭제합니다.

5. 아래 명령을 실행하여 samba 도메인 사용자 비밀번호를 재설정하십시오.

# samba-tool 사용자 setpassword your_domain_user.

6. samba AD 사용자 계정을 비활성화하거나 활성화하려면 아래 명령을 사용하십시오.

# samba-tool 사용자는 your_domain_user를 비활성화합니다. # samba-tool 사용자는 your_domain_user를 활성화합니다.

7. 마찬가지로 삼바 그룹은 다음 명령 구문으로 관리할 수 있습니다.

모든 옵션 검토 # samba-tool group add –h # samba-tool group add your_domain_group.

8. 아래 명령을 실행하여 삼바 도메인 그룹을 삭제하십시오.

# samba-tool group은 your_domain_group을 삭제합니다.

9. 모든 삼바 도메인 그룹을 표시하려면 다음 명령을 실행하십시오.

# samba-tool 그룹 목록.

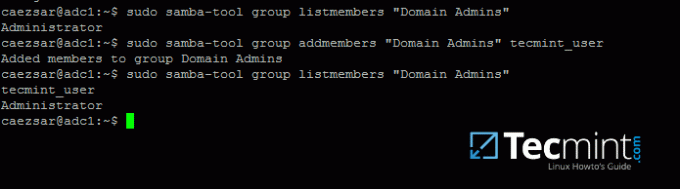

10. 특정 그룹의 모든 삼바 도메인 구성원을 나열하려면 다음 명령을 사용하십시오.

# samba-tool group listmembers "your_domain 그룹"

11. 삼바 도메인 그룹에서 구성원 추가/제거는 다음 명령 중 하나를 실행하여 수행할 수 있습니다.

# samba-tool group addmembers your_domain_group your_domain_user. # samba-tool group your_domain_group your_domain_user 구성원을 제거합니다.

12. 앞서 언급했듯이 samba-tool 명령줄 인터페이스를 사용하여 삼바 도메인 정책 및 보안을 관리할 수도 있습니다.

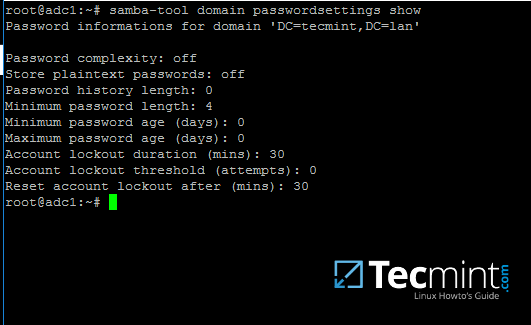

삼바 도메인 암호 설정을 검토하려면 아래 명령을 사용하십시오.

# samba-tool 도메인 비밀번호 설정이 표시됩니다.

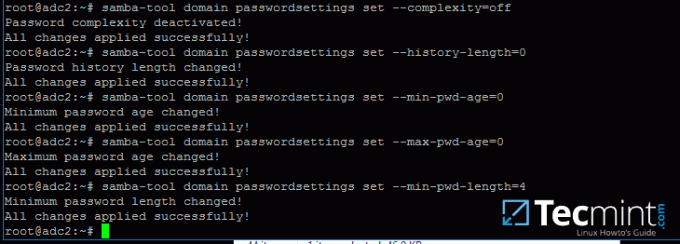

13. 암호 복잡성 수준, 암호 에이징, 길이, 방법 등 삼바 도메인 암호 정책을 수정하려면 기억해야 할 많은 이전 암호 및 도메인 컨트롤러에 필요한 기타 보안 기능은 아래 스크린샷을 가이드.

모든 명령 옵션 나열 # samba-tool 도메인 비밀번호 설정 -h

프로덕션 환경에서 위에 설명된 대로 암호 정책 규칙을 사용하지 마십시오. 위의 설정은 데모용으로만 사용됩니다.

14. 기본적으로 AD 사용자는 외부의 Linux 시스템에서 로컬 로그인을 수행할 수 없습니다. 삼바 AD DC 환경.

로 시스템에 로그인하려면 액티브 디렉토리 계정을 사용하려면 Linux 시스템 환경에서 다음과 같이 변경하고 Samba4 AD DC를 수정해야 합니다.

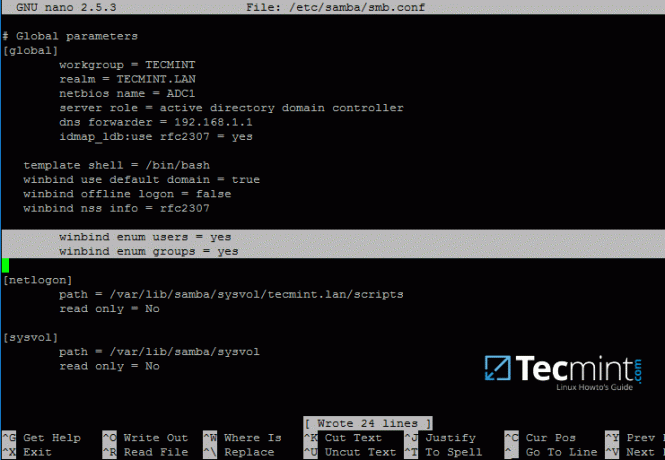

먼저 samba 기본 구성 파일을 열고 아래 라인이 누락된 경우 아래 스크린샷과 같이 추가합니다.

$ sudo nano /etc/samba/smb.conf.

구성 파일에 다음 명령문이 나타나는지 확인하십시오.

winbind 열거형 사용자 = 예. winbind 열거형 그룹 = 예.

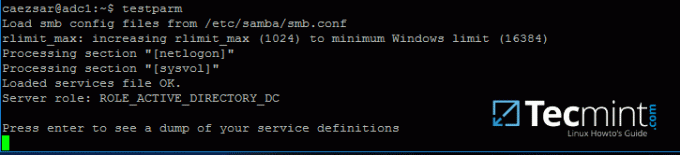

15. 변경한 후 다음을 사용하십시오. 테스트팜 유틸리티를 사용하여 samba 구성 파일에 오류가 없는지 확인하고 아래 명령을 실행하여 samba 데몬을 다시 시작합니다.

$ 테스트팜. $ sudo systemctl samba-ad-dc.service를 다시 시작합니다.

16. 다음으로 로컬 PAM 구성 파일을 수정해야 합니다. 삼바4 액티브 디렉토리 계정을 인증하고 로컬 시스템에서 세션을 열고 처음 로그인할 때 사용자를 위한 홈 디렉토리를 생성할 수 있습니다.

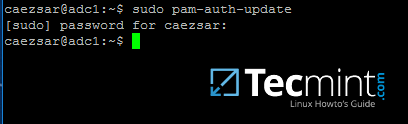

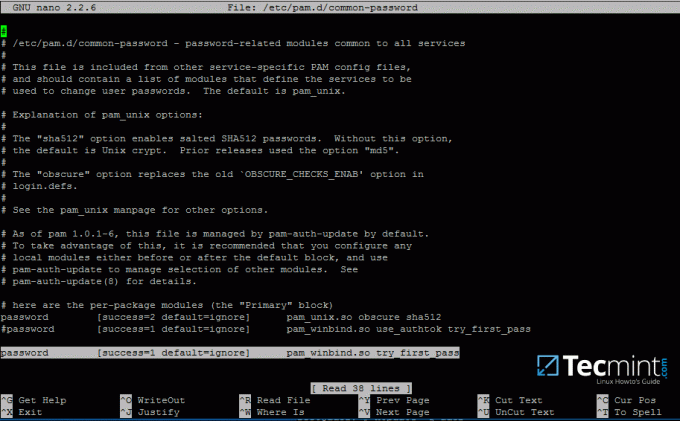

사용 pam-auth-update 명령을 사용하여 PAM 구성 프롬프트를 열고 다음을 사용하여 모든 PAM 프로필을 활성화했는지 확인합니다. [우주] 아래 스크린샷과 같이 키를 누릅니다.

히트 완료 시 [탭] 이동하는 키 확인 변경 사항을 적용합니다.

$ sudo pam-auth-update.

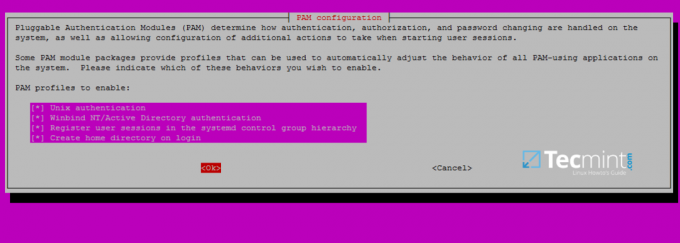

17. 자, 열어 /etc/nsswitch.conf 텍스트 편집기로 파일을 추가하고 윈바인드 문 아래 스크린샷과 같이 암호 및 그룹 줄 끝에

$ sudo vi /etc/nsswitch.conf.

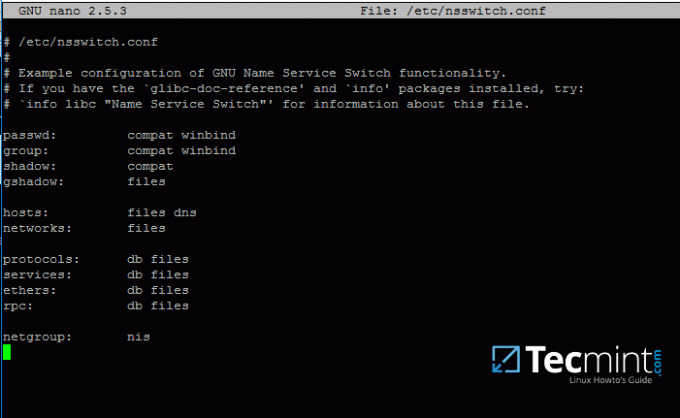

18. 마지막으로 편집 /etc/pam.d/common-password 파일에서 아래 스크린샷과 같이 아래 줄을 검색하고 제거합니다. use_authtok 성명.

이 설정은 Active Directory 사용자가 Linux에서 인증되는 동안 명령줄에서 암호를 변경할 수 있도록 합니다. 이 설정을 켜면 Linux에서 로컬로 인증된 AD 사용자는 콘솔에서 암호를 변경할 수 없습니다.

비밀번호 [success=1 default=ignore] pam_winbind.so try_first_pass.

제거하다 use_authtok PAM 업데이트가 설치되어 PAM 모듈에 적용될 때마다 또는 실행할 때마다 옵션 pam-auth-update 명령.

19. Samba4 바이너리는 윈빈드 데몬이 내장되어 있으며 기본적으로 활성화되어 있습니다.

이러한 이유로 더 이상 별도로 활성화하고 실행할 필요가 없습니다. 윈바인드 데몬 제공 윈바인드 공식 Ubuntu 리포지토리에서 패키지.

오래되고 더 이상 사용되지 않는 경우 윈바인드 서비스가 시스템에서 시작되었는지 확인하고 아래 명령을 실행하여 서비스를 비활성화하고 중지하십시오.

$ sudo systemctl winbind.service를 비활성화합니다. $ sudo systemctl winbind.service를 중지합니다.

더 이상 이전 winbind 데몬을 실행할 필요가 없지만 설치 및 사용을 위해 리포지토리에서 Winbind 패키지를 설치해야 합니다. wbinfo 도구.

Wbinfo 유틸리티를 사용하여 Active Directory 사용자 및 그룹을 쿼리할 수 있습니다. 윈빈드 데몬 관점.

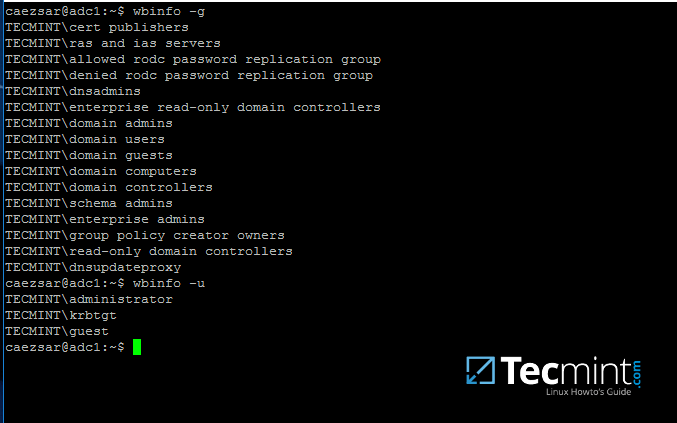

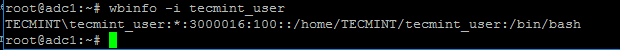

다음 명령은 다음을 사용하여 AD 사용자 및 그룹을 쿼리하는 방법을 보여줍니다. wbinfo.

$ wbinfo -g. $ wbinfo -u. $ wbinfo -i your_domain_user.

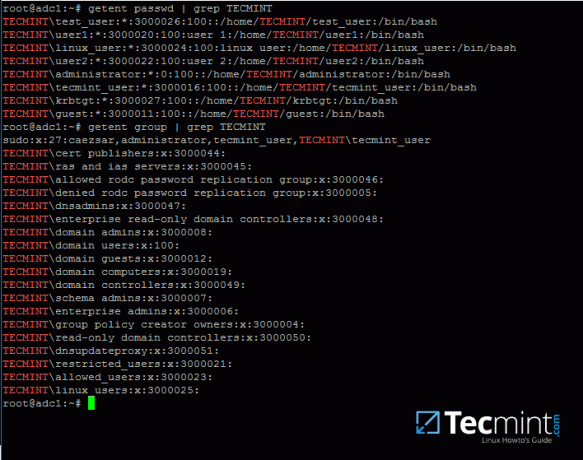

20. 와는 별개로 wbinfo 사용할 수도 있는 유틸리티 게젠트 에 표시된 이름 서비스 스위치 라이브러리에서 Active Directory 데이터베이스를 쿼리하는 명령줄 유틸리티 /etc/nsswitch.conf 파일.

파이프 게젠트 명령을 통해 그렙 AD 영역 사용자 또는 그룹 데이터베이스에 대한 결과를 좁히기 위해 필터를 사용합니다.

# getent 암호 | 그렙 테크민트. # getent 그룹 | 그렙 테크민트.

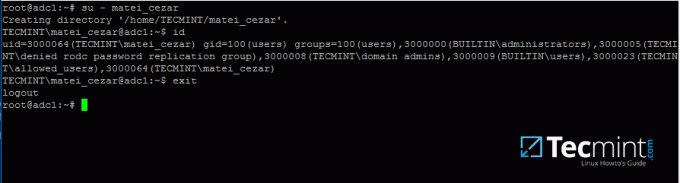

21. 시스템에서 인증하려면 삼바4 광고 사용자, 그냥 사용 광고 사용자 이름 매개변수 수 - 명령.

처음 로그인할 때 콘솔에 홈 디렉토리가 생성되었음을 알리는 메시지가 표시됩니다. /home/$DOMAIN/ AD 사용자 이름의 man이 있는 시스템 경로.

사용 아이디 명령 인증된 사용자에 대한 추가 정보를 표시합니다.

# su - your_ad_user. $ 아이디. $ 출구.

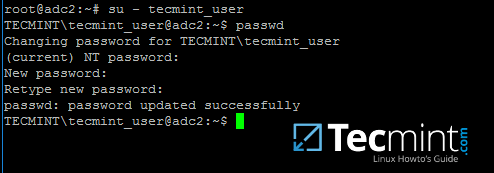

22. 인증된 AD 사용자 유형의 비밀번호를 변경하려면 암호 명령 시스템에 성공적으로 로그인한 후 콘솔에서

$ su - your_ad_user. $암호.

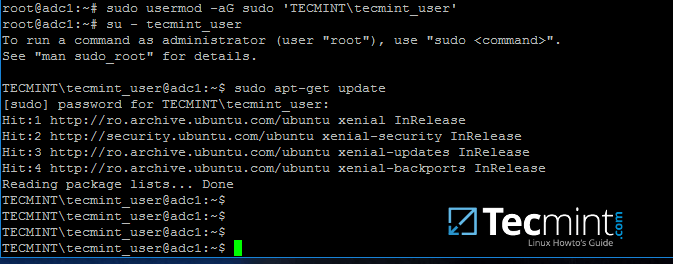

23. 기본적으로, 액티브 디렉토리 사용자는 Linux에서 관리 작업을 수행하기 위해 루트 권한이 부여되지 않습니다.

AD 사용자에게 루트 권한을 부여하려면 로컬에 사용자 이름을 추가해야 합니다. 수도 아래 명령을 실행하여 그룹화하십시오.

동봉했는지 확인 왕국, 삭감 그리고 광고 사용자 이름 싱글과 함께 아스키 인용 부호.

# usermod -aG sudo 'DOMAIN\your_domain_user'

AD 사용자에게 로컬 시스템에 대한 루트 권한이 있는지 테스트하려면 로그인하고 다음과 같은 명령을 실행합니다. apt-get 업데이트, sudo 권한이 있습니다.

# su - tecmint_user. $ sudo apt-get 업데이트.

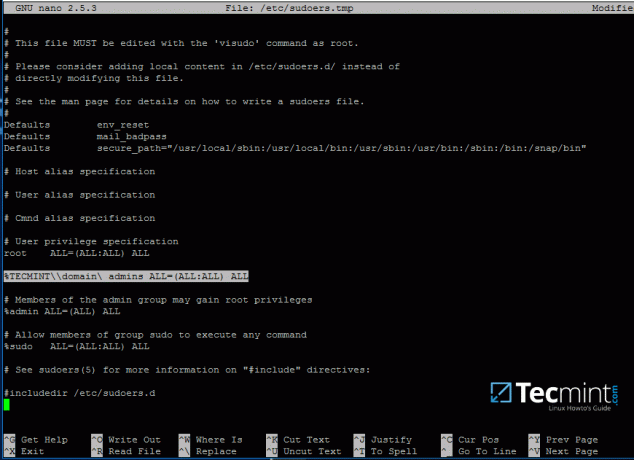

24. Active Directory 그룹의 모든 계정에 대해 루트 권한을 추가하려면 다음을 편집하십시오. /etc/sudoers 파일을 사용하여 비수도 아래 스크린샷과 같이 명령을 실행하고 루트 권한 줄 뒤에 아래 줄을 추가합니다.

%DOMAIN\\your_domain\ 그룹 ALL=(ALL: ALL) ALL.

주의 sudoers 구문을 사용하면 문제가 해결되지 않습니다.

Sudoers 파일은 아스키 따옴표를 사용했는지 확인하십시오. % 그룹을 참조하고 있음을 나타내기 위해 백슬래시를 사용하여 도메인 이름 뒤의 첫 번째 슬래시를 이스케이프하고 그룹 이름에 공백이 포함된 경우 공백을 이스케이프하는 또 다른 백슬래시(대부분의 AD 기본 제공 그룹에는 공백이 포함됨) 기본). 또한 대문자로 영역을 작성하십시오.

지금은 여기까지입니다! Samba4 AD 관리 다음과 같은 Windows 환경의 여러 도구를 사용하여 인프라를 구축할 수도 있습니다. ADUC, DNS 관리자, GPM 또는 기타를 설치하여 얻을 수 있습니다. RSAT Microsoft 다운로드 페이지에서 패키지.

관리하다 삼바4 AD DC ~을 통해 RSAT 유틸리티를 사용하려면 Windows 시스템을 삼바4 액티브 디렉토리. 이것은 다음 튜토리얼의 주제가 될 것입니다. 그때까지 계속 지켜봐 주십시오. 텍민트.