최근 보고서에 따르면, 최근 일부 유명한 연구자들이 공동으로 수행 한 연구 Android 잠금 해제 패턴을 간단하게 사용하여 쉽게 해킹 할 수 있음을 명확하게 보여주는 대학 방법.

수중 음파 탐지기는 수 중에서 음향 신호를 방출하여 작동합니다. 해양 환경과 물체와 충돌하면 튀어 나와 시작으로 돌아갑니다. 포인트. 일반적으로 잠수함이나 배는 단순히 신호를 해석하고 가능한 위험을 인식하기 위해 하단 기록을 매핑합니다.

이 기술은 제 1 차 세계 대전 그리고 수년에 걸쳐 완성되었습니다. 한 세기 후, 랭커스터 대학교 (영국) 및 린 셰핑 (스웨덴) 잠금 해제 패턴을 통해 입력하여 Android 휴대 전화 해킹에 대해 이야기합니다.

이를 위해 이전에는 휴대 전화를 소나로 변환해야했습니다. 스마트 폰이 음파가 아닌 전파를 방출한다는 점을 고려하면 이상한 것은 없습니다.

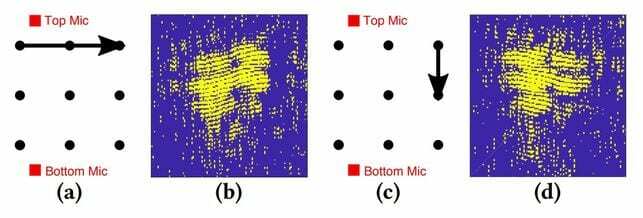

따라서이“문제”를 해결하기 위해 연구자들은 스피커를 통해 소리 (인간에게 들리지 않음)를 보내고 누군가가 잠금 해제 패턴을 그릴 때 발생하는 에코를 (마이크를 통해) 수집합니다. 화면. 그런 다음 데이터를 외부 서버로 전송하고 기계 학습 (자동 학습)으로 훈련하면 몇 분 안에 시스템이 Android 기기에 입력 할 비밀번호를 반환합니다.

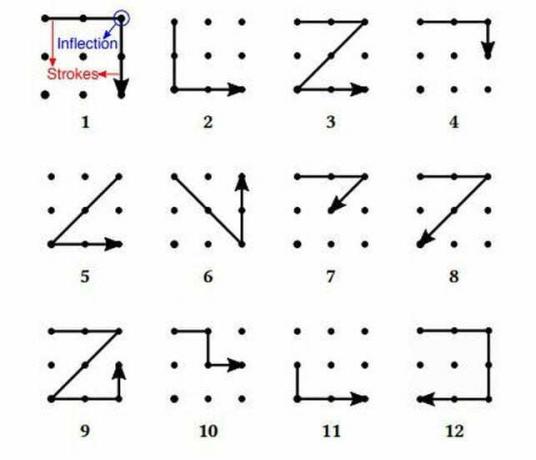

잠금 해제 패턴에는 400,000 개의 가능한 조합이 있습니다. 두 대학의 연구원은 12 개의 조합을 입력함으로써 만 보장하는 이전 연구에 의존했습니다. Android 기기 현재 시장에 나와있는 것은 해킹 가능합니다. 여기에서 그들은 sonarSnoop (소프트웨어에 부여한 이름)을 개발하고 훈련하여 12 가지 조합 중 하나를 추측하기 위해 단 4 번의 시도를합니다. 이를 위해 공격자는 피해자의 전화에 들어가거나 적어도 스피커와 마이크에 대한 액세스 권한을 얻어야합니다.

작년 8 월에만 허용 된 300 개 이상의 앱 DDoS 공격 전 세계의 다른 기기에 대해 Google Play 스토어의 진열대를 가득 채웠습니다. 2017 년 5 월 독립 연구팀은 Play 스토어에 휴대 전화 마이크 액세스를 요청하는 최대 234 개의 애플리케이션이 있다고 발표했습니다.

연구를 수행하기 위해 "좋은 애플리케이션으로 위장한 멀웨어가 피해자의 스마트 폰에 다운로드되었다고 가정했습니다." 펭 쳉, arxiv.org에 게시 된 연구의 저자 중 한 명.

맬웨어는 전화를 차단하거나 속도를 늦추거나 영구적 인 배너를 표시 할 필요가 없으며 마이크와 스피커에 액세스하기 만하면됩니다. "설치된 응용 프로그램이이를 사용하는 것은 드문 일이 아니며 사용자가 공격을 알아 차리지 못할 가능성이 매우 높습니다."라고 그는 계속합니다.

모바일이 감염되면 스피커 피해자가 패턴을 그릴 때마다 결과적인 에코가 오디오 웨이브에서 반사되고 소나 효과가 발생하도록 18 ~ 20KHz 사이의 주파수에서 소리를 내기 시작합니다.

Peng에 따르면 "공격자가 일련의 차단 해제를 관찰해야하기 때문에"즉석 기술이 아닙니다. 그리는 데 몇 초 밖에 걸리지 않더라도 데이터를 분석하는 데 시간이 더 걸립니다. 여기에서 자동 학습이 시작됩니다.

연구원은“데이터가 저장되고 공격자가 제어하는 원격 서버로 전송 된 후에 발생합니다. 이것은 소프트웨어 교육을 받고 향후 공격에 대비하여 효율성이 향상됩니다.

보호 된 휴대폰의 잠금을 해제하기 위해 이미 기술을 시도했는지 물었을 때 잠금 해제 코드, 펭은 아니오라고 말했다. 그렇기 때문에 아직 테스트하지 않은 애플 아이폰. 그러나 기술 대기업 Apple의 iPhone은 불가능하지 않습니다. 중국 연구팀 1 년 전에 초음파를 통해 해킹했습니다.

Ibrahim Ethem Bagci, Utz Roedig 및 Jeff Van은 Peng과 함께 작업에 서명 한 다른 세 명의 연구원입니다. 그의 기술이 실현 가능하고 잠금 해제 패턴을 드러내는 데 기여한다는 사실을 넘어서 그 의미는 더 걱정 스럽습니다.

오늘날과 같은 지능형 스피커를 생각하는 것은 어렵지 않습니다. 구글 홈 또는 아마존 에코 TV, 오븐, 전자 레인지, 냉장고, 시계 및 일상적인 물건에서 구체화 된 사물 인터넷 또는 네트워크에 영구적으로 연결됩니다.

“공격자가 이러한 장치의 오디오 시스템을 제어하면이를 사용하여 사용자를 관찰 할 수 있습니다 (동작, 위치, 제스처 등) 따라서 이것은 고려해야 할 몇 가지 보안 문제가있을 것입니다.”라고 University of University의 연구원은 결론지었습니다. 랭커스터.

그래서, 이것에 대해 어떻게 생각하십니까? 아래 댓글 섹션에서 모든 견해와 생각을 공유하십시오.