ნაგულისხმევად, SSH უკვე იყენებს მონაცემთა უსაფრთხო კომუნიკაციას დისტანციურ მანქანებს შორის, მაგრამ თუ გსურთ დაამატოთ დამატებითი უსაფრთხოების ფენა თქვენს SSH კავშირებს, შეგიძლიათ დაამატოთ Google Authenticator (ორფაქტორიანი ავტორიზაცია) მოდული, რომელიც საშუალებას გაძლევთ შეიყვანოთ შემთხვევითი ერთჯერადი პაროლი (TOTP) გადამოწმების კოდი დაკავშირებისას SSH სერვერები. თქვენ უნდა შეიყვანოთ გადამოწმების კოდი თქვენიდან სმარტფონი ან კომპიუტერი როცა დაუკავშირდები.

Google Authenticator არის ღია კოდის მოდული, რომელიც მოიცავს ერთჯერადი პაროლების განხორციელებას (TOTP) მიერ შემუშავებული გადამოწმების ნიშანი Google. იგი მხარს უჭერს რამდენიმე მობილური პლატფორმას, ასევე PAM (ჩართვის ავთენტიფიკაციის მოდული). ეს ერთჯერადი პაროლები გენერირდება ღია სტანდარტების გამოყენებით ფიციინიციატივა ღია ავთენტიფიკაციისთვის).

ამ სტატიაში მე გაჩვენებთ, თუ როგორ უნდა დააყენოთ და დააკონფიგურიროთ SSH ორფაქტორიანი ავტორიზაციისათვის წითელი ქუდი, CentOS, ფედორა და უბუნტუ, Linux ზარაფხანა და დებიანი.

გახსენით მანქანა, რომლის დაყენებაც გსურთ ორფაქტორიანი ავთენტიფიკაციისთვის და შემდეგ დააინსტალირეთ PAM ბიბლიოთეკები განვითარების ბიბლიოთეკებთან ერთად, რომლებიც საჭიროა PAM მოდული, რომელთანაც სწორად იმუშავებს Google ავთენტიფიკატორი მოდული

ჩართული წითელი ქუდი, CentOS და ფედორა სისტემები აყენებენ "პამ-დეველი'პაკეტი.

# yum დააინსტალირეთ pam-devel გააკეთეთ automake libtool gcc-c ++ wget

ჩართული უბუნტუ, Linux ზარაფხანა და დებიანი სისტემები დამონტაჟებულია "libpam0g-dev'პაკეტი.

# apt-get install libpam0g-dev make automake libtool gcc-c ++ wget.

ახლა კლონირება და ინსტალაცია Google ავთენტიფიკატორი მოდული ქვეშ მთავარი დირექტორია (დავუშვათ, რომ თქვენ უკვე შესული ხართ სახლის დირექტორიაში ფესვი) შემდეგის გამოყენებით git ბრძანება.

# git კლონი https://github.com/google/google-authenticator-libpam.git. # cd google-authenticator-libpam/ # ./bootstrap.sh. # ./ კონფიგურაცია. # გააკეთოს. # გააკეთე ინსტალაცია. # google- ავტორიზატორი.

ერთხელ რომ დარბიხარ 'google- ავტორიზატორი”ბრძანება, ის მოგაწოდებთ სერიოზულ კითხვას. უბრალოდ ჩაწერეთ ”y” (დიახ) როგორც პასუხი უმეტეს სიტუაციაში. თუ რამე არასწორედ წავა, შეგიძლიათ კვლავ აკრიფოთ 'google- ავტორიზატორი"ბრძანება პარამეტრების გადატვირთვისთვის.

ამ კითხვის შემდეგ თქვენ მიიღებთ თქვენს 'საიდუმლო გასაღები'და'გადაუდებელი კოდები‘. სადმე ჩამოწერეთ ეს დეტალები, ჩვენ დაგვჭირდება "საიდუმლო გასაღები"მოგვიანებით დაყენება Google Authenticator აპლიკაცია.

[[ელფოსტა დაცულია] google-authenticator-libpam]# google-authenticator გნებავთ ავტორიზაციის ჟეტონები იყოს დროზე დაფუძნებული (y/n) y https://www.google.com/chart? chs = 200x200 & chld = M | 0 & cht = qr & chl = otpauth: // totp/[ელფოსტა დაცულია]%3Fsecret%3DXEKITDTYCBA2TLPL. შენი ახალი საიდუმლო გასაღები არის: XEKITDTYCBA2TLPL შენი დამადასტურებელი კოდი არის 461618. შენი გადაუდებელი ნაკაწრების კოდები არიან: 65083399 10733609 47588351 71111643 92017550.

შემდეგი, მიჰყევით დაყენების ოსტატს და უმეტეს შემთხვევაში ჩაწერეთ პასუხი, როგორც "y” (დიახ) როგორც ქვემოთაა ნაჩვენები.

გსურს განვაახლო შენი "/root/.google_authenticator" ფაილი (y/n) y გსურთ არ დაუშვათ ერთი და იმავე ავტორიზაციის მრავალჯერადი გამოყენება. ნიშანი? ეს გიზღუდავს ერთ შესვლაზე ყოველ 30 -ში, მაგრამ ის იზრდება. თქვენი შანსი შეამჩნიოთ ან თუნდაც თავიდან აიცილოთ ადამიანებში შუალედური თავდასხმები (y/n) y სტანდარტულად, ჟეტონები კარგია 30 წამის განმავლობაში და კომპენსაციის მიზნით. შესაძლო დროის გადახრა კლიენტსა და სერვერს შორის, ჩვენ დავუშვებთ დამატებით. ნიშანი მიმდინარე დრომდე და მის შემდეგ. თუ თქვენ განიცდით პრობლემებს ღარიბებთან. დროის სინქრონიზაცია, შეგიძლიათ გაზარდოთ ფანჯარა ნაგულისხმევიდან. ზომა 1: 30 წუთიდან დაახლოებით 4 წუთამდე. გსურთ ამის გაკეთება (y/n) y თუ კომპიუტერი, რომელშიც თქვენ შედიხართ, არ არის გამაგრებული უხეში ძალის წინააღმდეგ. შესვლის მცდელობა, თქვენ შეგიძლიათ ჩართოთ განაკვეთის შეზღუდვა ავტორიზაციის მოდულისთვის. სტანდარტულად, ეს ზღუდავს თავდამსხმელებს არა უმეტეს 3 შესვლის მცდელობისა ყოველ 30 წთ -ში. გსურთ ჩართოთ განაკვეთის შეზღუდვა (წ/წ) y

Გააღე PAM კონფიგურაციის ფაილი "/etc/pam.d/sshd'და დაამატეთ შემდეგი ხაზი ფაილის თავში.

ავტორი მოითხოვს pam_google_authenticator.so

შემდეგი, გახსენით SSH კონფიგურაციის ფაილი "/etc/ssh/sshd_config"და გადაახვიეთ ქვემოთ, რომ ნახოთ ის ხაზი, რომელიც ამბობს.

ChallengeResponseAuthentication No.

შეცვალეთ იგი "დიახ“. ასე რომ, ეს ხდება ასე.

ChallengeResponseAuthentication დიახ

საბოლოოდ, გადატვირთეთ SSH სერვისი ახალი ცვლილებების მისაღებად.

# /etc/init.d/sshd გადატვირთვა

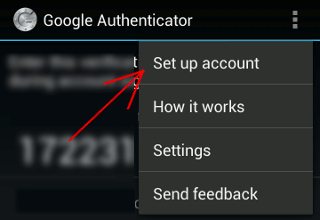

გაშვება Google Authenticator აპლიკაცია თქვენს სმარტფონში. დაჭერა მენიუ და აირჩიე "ანგარიშის დაყენება“. თუ არ გაქვთ ეს პროგრამა, შეგიძლიათ ჩამოტვირთოთ და დააინსტალიროთ Google Authenticator აპლიკაცია თქვენს Android/iPhone/Blackberry მოწყობილობები.

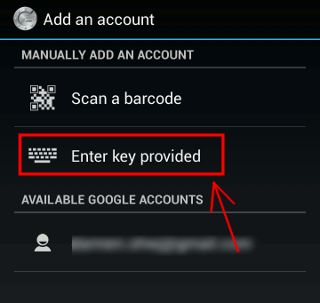

Დაჭერა "შეიყვანეთ მოწოდებული გასაღები”.

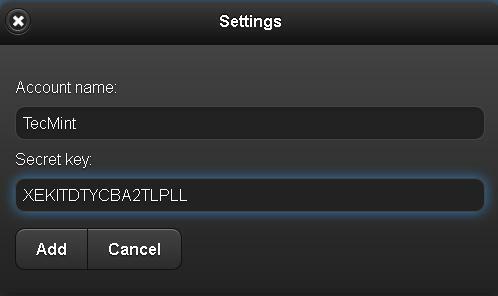

დაამატეთ თქვენი ანგარიში "სახელი"და შედი"საიდუმლო გასაღები‘წარმოიქმნა ადრე.

ის შექმნის ერთჯერად პაროლს (დამადასტურებელი კოდი), რომელიც მუდმივად ცვლის ყველა 30 წმ თქვენს ტელეფონზე

ახლა შეეცადეთ შეხვიდეთ მეშვეობით SSH, თქვენ მოგეთხოვებათ Google Authenticator კოდი (Დამადასტურებელი კოდი) და პაროლი როდესაც თქვენ ცდილობთ შეხვიდეთ მეშვეობით SSH. თქვენ გაქვთ მხოლოდ 30 წამი ამ გადამოწმების კოდის შესასვლელად, თუ გამოტოვებთ, ის განაახლებს ახალ დამადასტურებელ კოდს.

შესვლა როგორც: tecmint. Წვდომა შეზღუდულია. კლავიატურის ინტერაქტიული ავტორიზაციის გამოყენება. Დამადასტურებელი კოდი: კლავიატურის ინტერაქტიული ავტორიზაციის გამოყენება. პაროლი: ბოლო შესვლა: ოთხ აპრილი 23 13:58:29 2013 172.16.25.125. [[ელფოსტა დაცულია] ~]#

თუ არ გაქვთ სმარტფონი, ასევე შეგიძლიათ გამოიყენოთ Firefox დანამატი ე.წ GAuth ავთენტიფიკატორი ორფაქტორიანი ავტორიზაციის გაკეთება.

Მნიშვნელოვანი: ორფაქტორიანი ავთენტიფიკაცია მუშაობს პაროლზე დაფუძნებული SSH ავტორიზაციით. თუ თქვენ იყენებთ რომელიმე პირადი/საჯარო გასაღების SSH სესია, ის იგნორირებას უკეთებს ორფაქტორიან ავთენტიფიკაციას და პირდაპირ შეხვალთ სისტემაში.