ეს გაკვეთილი გაჩვენებთ როგორ დაამატოთ მეორე სამბა 4 დომენის კონტროლერი, გათვალისწინებულია უბუნტუ 16.04 სერვერზე, არსებულზე სამბა AD DC ტყე, რათა უზრუნველყოს დატვირთვის დაბალანსება/ჩავარდნა ზოგიერთი გადამწყვეტი AD სერვისისთვის, განსაკუთრებით ისეთი სერვისებისთვის, როგორიცაა DNS და AD DC LDAP სქემა SAM მონაცემთა ბაზით.

ეს სტატია არის ა ნაწილი -5 -ის Samba4 AD DC სერია შემდეგნაირად:

1. სანამ დაიწყებთ დომენის შეერთებას მეორე DC– სთვის, თქვენ უნდა იზრუნოთ რამდენიმე საწყის პარამეტრზე. პირველი, დარწმუნდით, რომ მასპინძლის სახელი სისტემის, რომელიც იქნება ინტეგრირებული Samba4 AD DC შეიცავს აღწერილ სახელს.

დავუშვათ, რომ მასპინძლის სახელი

პირველი უზრუნველყოფის სფერო ეწოდებაadc1, შეგიძლიათ დაასახელოთ მეორე DC ერთად adc2 თქვენი დომენის კონტროლერების სახელების თანმიმდევრული სქემის უზრუნველსაყოფად.

სისტემის შესაცვლელად მასპინძლის სახელი შეგიძლიათ გასცეს ქვემოთ მოცემული ბრძანება.

# hostnamectl set-hostname adc2.

სხვაგვარად შეგიძლიათ ხელით შეცვალოთ /etc/hostname ფაილი და დაამატეთ ახალი ხაზი სასურველი სახელით.

# nano /etc /hostname.

აქ დაამატეთ მასპინძლის სახელი.

adc2.

2. შემდეგი, გახსენით ადგილობრივი სისტემის გარჩევადობის ფაილი და დაამატეთ ჩანაწერი IP მისამართით ჯადოქრების წერტილებით მოკლე სახელზე და FQDN მთავარი დომენის კონტროლერისგან, როგორც ეს ილუსტრირებულია ქვემოთ მოცემულ ეკრანის სურათზე.

ამ გაკვეთილის საშუალებით, პირველადი DC სახელია adc1.tecmint.lan და ის წყვეტს 192.168.1.254 IP მისამართი.

# nano /etc /host.

დაამატეთ შემდეგი ხაზი:

IP_of_main_DC FQDN_of_main_DC short_name_of_main_DC.

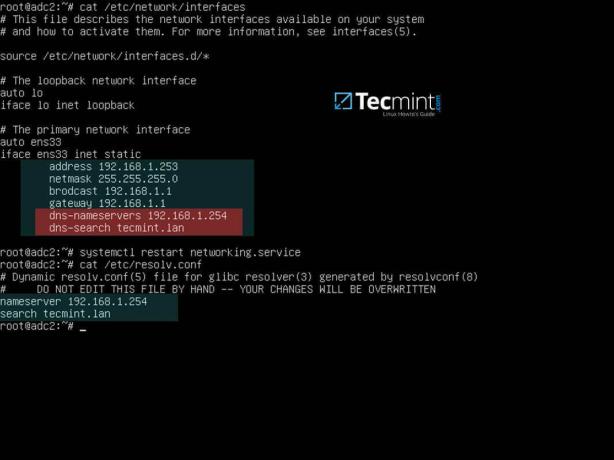

3. შემდეგ ეტაპზე, გახსენით /etc/network/interfaces და მიანიჭეთ თქვენი სისტემის სტატიკური IP მისამართი, როგორც ეს მოცემულია ქვემოთ მოცემულ ეკრანის სურათში.

მიაქციე ყურადღება dns- სახელების სერვერები და dns- ძებნა ცვლადები. ეს მნიშვნელობები უნდა იყოს კონფიგურირებული, რომ მიუთითოს პირველადი IP მისამართი Samba4 AD DC და სფერო, რათა DNS რეზოლუცია სწორად იმუშაოს.

გადატვირთეთ ქსელის დემონი, რათა ასახოს ცვლილებები. გადამოწმება /etc/resolv.conf ფაილი იმის უზრუნველსაყოფად, რომ თქვენი ქსელის ინტერფეისის ორივე DNS მნიშვნელობა განახლდება ამ ფაილში.

# nano/etc/network/interfaces.

შეცვალეთ და შეცვალეთ თქვენი პერსონალური IP პარამეტრები:

ავტომატური ens33. iface ens33 inet სტატიკური მისამართი 192.168.1.253 netmask 255.255.255.0 brodcast 192.168.1.1 gateway 192.168.1.1 dns-nameservers 192.168.1.254 dns- ძიება tecmint.lan.

გადატვირთეთ ქსელის სერვისი და დაადასტურეთ ცვლილებები.

# systemctl გადატვირთეთ networking.service. # cat /etc/resolv.conf.

dns- ძებნა მნიშვნელობა ავტომატურად დაემატება დომენის სახელს, როდესაც თქვენ ჰკითხავთ მასპინძელს მისი მოკლე სახელით (ჩამოყალიბდება FQDN).

4. იმის შესამოწმებლად, მუშაობს თუ არა DNS რეზოლუცია ისე, როგორც მოსალოდნელი იყო, გამოუშვით სერია პინგი ბრძანებები თქვენი დომენის მოკლე სახელის, FQDN და სფეროს წინააღმდეგ, როგორც ეს ნაჩვენებია ქვემოთ მოცემულ ეკრანის სურათზე.

ყველა ამ შემთხვევაში Samba4 AD DC DNS სერვერმა უნდა უპასუხოს თქვენი ძირითადი DC– ის IP მისამართს.

5. საბოლოო დამატებითი ნაბიჯი, რომლის მოვლაც გჭირდებათ, არის დროის სინქრონიზაცია თქვენს მთავარ დომენის კონტროლერთან. ამის მიღწევა შესაძლებელია ინსტალაციით NTP კლიენტის კომუნალური თქვენს სისტემაში შემდეგი ბრძანების გაცემით:

# apt-get დააინსტალირეთ ntpdate.

6. დავუშვათ, რომ გსურთ ხელით აიძულოთ დროის სინქრონიზაცია samba4 AD DC, გაიქეცი ntpdate ბრძანება პირველადი DC– ს წინააღმდეგ შემდეგი ბრძანების გაცემით.

# ntpdate adc1.

7. ჩარიცხვის მიზნით უბუნტუ 16.04 სისტემა თქვენს დომენში, ჯერ დააინსტალირეთ სამბა 4, კერბეროსი კლიენტი და რამდენიმე სხვა მნიშვნელოვანი პაკეტი Ubuntu– ს ოფიციალური საცავებიდან შემდგომი გამოყენებისთვის ქვემოთ მოყვანილი ბრძანების გაცემით:

# apt-get install samba krb5-user krb5-config winbind libpam-winbind libnss-winbind.

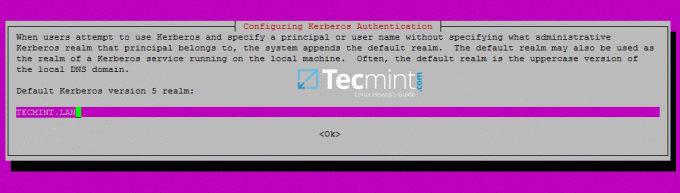

8. ინსტალაციის დროს თქვენ უნდა მიუთითოთ Kerberos სამეფოს სახელი. დაწერეთ თქვენი დომენის სახელი დიდი ასოებით და დააჭირეთ [შეიყვანეთ] ინსტალაციის პროცესის დასრულების გასაღები.

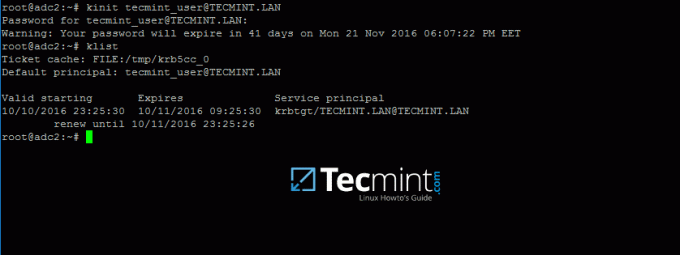

9. პაკეტების ინსტალაციის დასრულების შემდეგ, გადაამოწმეთ პარამეტრები დომენის ადმინისტრატორისთვის Kerberos ბილეთის მოთხოვნით ნათესაობა ბრძანება. გამოყენება klist ბრძანება კერბეროსის მინიჭებული ბილეთის ჩამოთვლის შესახებ.

# ნათესაობა [ელფოსტა დაცულია]_ DOMAIN.TLD. # კლიტის.

10. სანამ გააერთიანებთ თქვენს მანქანას სამბა 4 DC, პირველ რიგში დარწმუნდით, რომ თქვენს სისტემაში გაშვებული Samba4 დემონები გაჩერებულია და, ასევე, გადაარქვით სახელი Samba– ს ნაგულისხმევი კონფიგურაციის ფაილს, რომ დაიწყოთ გაწმენდა. დომენის კონტროლერის უზრუნველყოფისას, samba შექმნის ახალ კონფიგურაციულ ფაილს ნულიდან.

# systemctl stop samba-ad-dc smbd nmbd winbind. # mv /etc/samba/smb.conf /etc/samba/smb.conf.initial.

11. დომენის შეერთების პროცესის დასაწყებად, ჯერ მხოლოდ დაიწყეთ samba-ad-dc დემონი, რის შემდეგაც გაიქცევი სამბა-ინსტრუმენტი ბრძანება შეუერთდეს სფეროს ანგარიშის გამოყენებით ადმინისტრაციული პრივილეგიებით თქვენს დომენზე.

# samba -tool დომენი შეუერთდით თქვენს_დომენს DC -U "your_domain_admin"

დომენის ინტეგრაციის ამონარიდი:

# samba -tool domain შეუერთდით tecmint.lan DC -U "tecmint_user"

დომენის 'tecmint.lan' წერის დასადგენად ნაპოვნია DC adc1.tecmint.lan. პაროლი [WORKGROUP \ tecmint_user]: სამუშაო ჯგუფი არის TECMINT. სფერო არის tecmint.lan. sAMAccountName- ის შემოწმება. წაშლილია CN = ADC2, CN = კომპიუტერები, DC = tecmint, DC = lan. დამატება CN = ADC2, OU = დომენის კონტროლერები, DC = tecmint, DC = lan. დამატება CN = ADC2, CN = სერვერები, CN = ნაგულისხმევი-პირველი საიტის სახელი, CN = საიტები, CN = კონფიგურაცია, DC = tecmint, DC = lan. დამატება CN = NTDS პარამეტრები, CN = ADC2, CN = სერვერები, CN = ნაგულისხმევი-პირველი საიტის სახელი, CN = საიტები, CN = კონფიგურაცია, DC = tecmint, DC = lan. SPN- ების დამატება CN = ADC2, OU = დომენის კონტროლერები, DC = tecmint, DC = lan. ანგარიშის პაროლის დაყენება ADC2 $ ანგარიშის ჩართვა. შიშველი დებულების გამოძახება. ვეძებ IPv4 მისამართებს. ვეძებ IPv6 მისამართებს. IPv6 მისამართი არ იქნება მინიჭებული. Share.ldb- ის დაყენება. საიდუმლოების დაყენება .ldb. რეესტრის დაყენება. პრივილეგიების მონაცემთა ბაზის შექმნა. შექმენით idmap db. SAM db- ის დაყენება. Sam.ldb დანაყოფების და პარამეტრების დაყენება. Sam.ldb rootDSE- ის დაყენება. Samba 4 და AD სქემის წინასწარ ჩატვირთვა. Samba 4 -ისთვის შესაფერისი Kerberos კონფიგურაცია შეიქმნა მისამართზე /var/lib/samba/private/krb5.conf. დებულება OK დომენის DN DC = tecmint, DC = lan. იწყება გამეორება. სქემა-DN [CN = სქემა, CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [402/1550] დაკავშირებული_ფასები [0/0] სქემა-DN [CN = სქემა, CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [804/1550] დაკავშირებული_ფასები [0/0] სქემა-DN [CN = სქემა, CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [1206/1550] დაკავშირებული_ფასები [0/0] სქემა-DN [CN = სქემა, CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [1550/1550] დაკავშირებული_ფასები [0/0] სქემის ობიექტების გაანალიზება და გამოყენება. დანაყოფი [CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [402/1614] დაკავშირებული_ფასები [0/0] დანაყოფი [CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [804/1614] დაკავშირებული_ფასები [0/0] დანაყოფი [CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [1206/1614] დაკავშირებული_ფასები [0/0] დანაყოფი [CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [1608/1614] დაკავშირებული_ფასები [0/0] დანაყოფი [CN = კონფიგურაცია, DC = tecmint, DC = lan] ობიექტები [1614/1614] დაკავშირებული_ფასები [28/0] დომენის ძირითადი DN კრიტიკული ობიექტების გამეორება. დანაყოფი [DC = tecmint, DC = lan] ობიექტები [97/97] დაკავშირებული_ფასები [24/0] დანაყოფი [DC = tecmint, DC = lan] ობიექტები [380/283] დაკავშირებული_ფასები [27/0] შესრულებულია ყოველთვის გამეორებული NC (ბაზა, კონფიგურაცია, სქემა) გამეორება DC = DomainDnsZones, DC = tecmint, DC = lan. დანაყოფი [DC = DomainDnsZones, DC = tecmint, DC = lan] ობიექტები [45/45] დაკავშირებული_ფასები [0/0] გამეორება DC = ForestDnsZones, DC = tecmint, DC = lan. დანაყოფი [DC = ForestDnsZones, DC = tecmint, DC = lan] ობიექტები [18/18] დაკავშირებული_ფასები [0/0] SAM მონაცემთა ბაზის ჩადება. გაგზავნის DsReplicaUpdateRefs ყველა გამეორებული დანაყოფისთვის. პარამეტრი არის სინქრონიზებული და dsServiceName. საიდუმლო მონაცემთა ბაზის შექმნა. შეუერთდა დომენს TECMINT (SID S-1-5-21-715537322-3397311598-55032968) როგორც DC.

12. მას შემდეგ რაც Ubuntu samba4 პროგრამული უზრუნველყოფით ინტეგრირდება დომენში, გახსენით samba ძირითადი კონფიგურაციის ფაილი და დაამატეთ შემდეგი ხაზები:

# nano /etc/samba/smb.conf.

დაამატეთ შემდეგი ნაწყვეტი smb.conf ფაილში.

dns forwarder = 192.168.1.1. idmap_ldb: გამოიყენე rfc2307 = დიახ თარგი shell = /bin /bash winbind გამოიყენე ნაგულისხმევი დომენი = true winbind offline login = false winbind nss info = rfc2307 winbind enum users = yes winbind enum groups = დიახ

შეცვალეთ dns გამგზავნის IP მისამართი თქვენი საკუთარი DNS შემგზავნის IP მისამართით. სამბა გადაუგზავნის DNS– ის რეზოლუციის ყველა მოთხოვნას, რომლებიც თქვენი დომენის ავტორიტეტული ზონის მიღმაა, ამ IP მისამართზე.

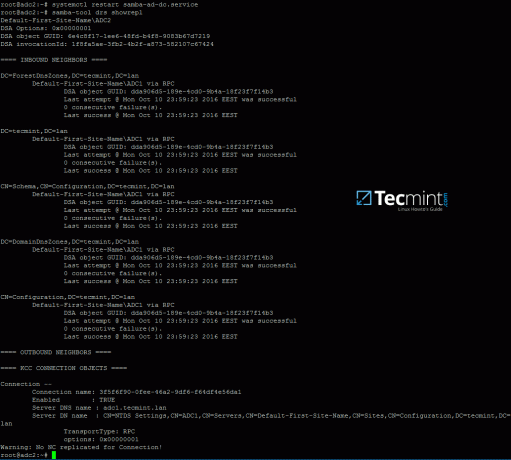

13. დაბოლოს, გადატვირთეთ samba daemon, რათა ასახოს ცვლილებები და შეამოწმოთ აქტიური დირექტორიის გამრავლება შემდეგი ბრძანებების შესრულებით.

# systemctl გადატვირთეთ samba-ad-dc. # samba-tool drs showrepl.

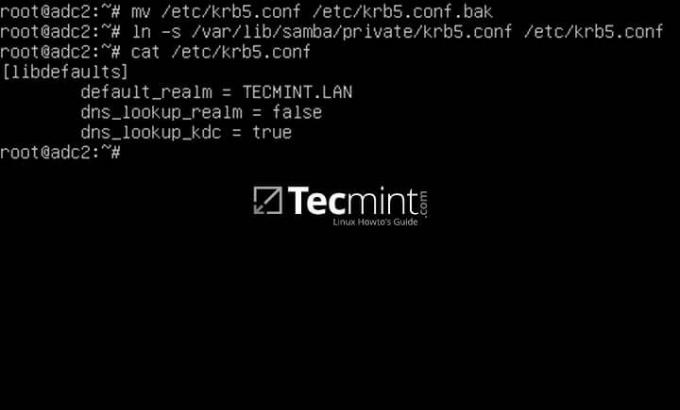

14. გარდა ამისა, გადაარქვით სახელი Kerberos კონფიგურაციის ფაილიდან /etc გზა და შეცვალეთ იგი ახლით krb5.conf კონფიგურაციის ფაილი გენერირდება სამბას მიერ დომენის უზრუნველყოფისას.

ფაილი მდებარეობს /var/lib/samba/private დირექტორია გამოიყენეთ Linux symlink ამ ფაილის დასაკავშირებლად /etc დირექტორია

# mv /etc/krb5.conf /etc/krb5.conf.initial. # ln -s /var/lib/samba/private/krb5.conf/etc/ # კატა /და ა.შ.krb5.conf.

15. ასევე, გადაამოწმეთ კერბეროსის ავტორიზაცია სამბით krb5.conf ფაილი მოითხოვეთ ბილეთი ადმინისტრატორის მომხმარებლისთვის და ჩამოთვალეთ ქეშირებული ბილეთი ქვემოთ მოყვანილი ბრძანებების გაცემით.

# kinit ადმინისტრატორი. # კლიტის.

16. პირველი ტესტი, რომელიც უნდა ჩაატაროთ არის Samba4 DC DNS რეზოლუცია. თქვენი დომენის DNS რეზოლუციის დასადასტურებლად, მოითხოვეთ დომენის სახელი გამოყენებით მასპინძელი ბრძანება AD– ის რამდენიმე გადამწყვეტი ჩანაწერის წინააღმდეგ, როგორც ეს მოცემულია ქვემოთ მოცემულ ეკრანის სურათზე.

DNS სერვერი უნდა განმეორდეს ამ ორი მოთხოვნის წყვილი ორი IP მისამართით.

# უმასპინძლეთ თქვენს_დომენს.ტლდს. # host -t SRV _kerberos._udp.your_domain.tld # UDP Kerberos SRV ჩანაწერი. # host -t SRV _ldap._tcp.your_domain.tld # TCP LDAP SRV ჩანაწერი.

17. ეს DNS ჩანაწერები ასევე უნდა იყოს ხილული რეგისტრირებულიდან Windows მანქანა დაინსტალირებული RSAT ინსტრუმენტებით. გახსენით DNS მენეჯერი და გააფართოვეთ თქვენი დომენის tcp ჩანაწერები, როგორც ეს მოცემულია ქვემოთ მოცემულ სურათზე.

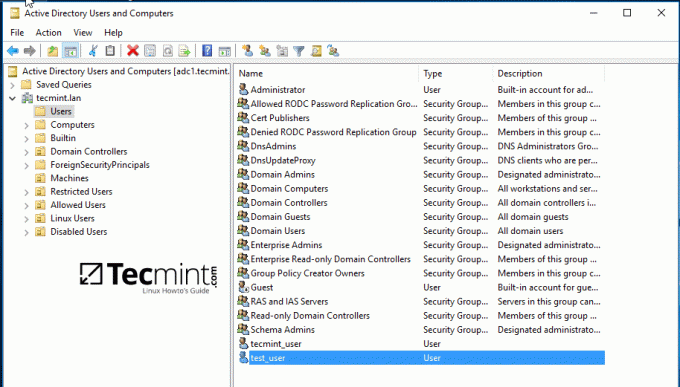

18. შემდეგი ტესტი უნდა მიუთითებდეს, მუშაობს თუ არა დომენის LDAP გამეორება ისე, როგორც მოსალოდნელი იყო. გამოყენება სამბა-ინსტრუმენტი, შექმენით ანგარიში მეორე დომენის კონტროლერზე და გადაამოწმეთ არის თუ არა ანგარიში ავტომატურად გამეორებული პირველ Samba4 AD DC– ში.

# samba-tool მომხმარებელი დაამატა test_user.

# samba-tool მომხმარებლის სია | grep test_user.

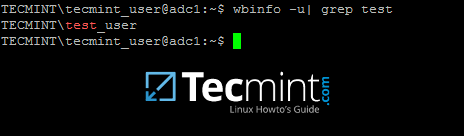

19. თქვენ ასევე შეგიძლიათ შექმნათ ანგარიში ა Microsoft AD UC კონსოლი და გადაამოწმეთ, თუ ანგარიში გამოჩნდება ორივე დომენის კონტროლერზე.

სტანდარტულად, ანგარიში ავტომატურად უნდა შეიქმნას სამბას დომენის კონტროლერებზე. მოითხოვეთ ანგარიშის სახელი საიდან adc1 გამოყენებით wbinfo ბრძანება.

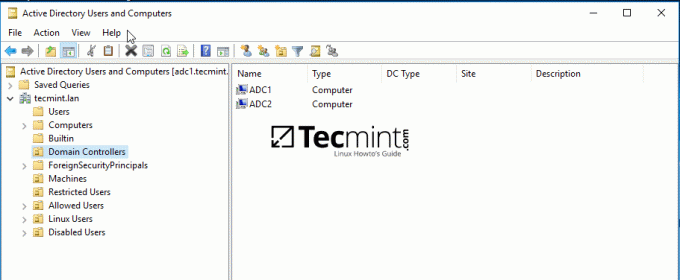

20. როგორც ფაქტი, ღია AD UC კონსოლი Windows– დან, გაფართოება დომენის კონტროლერებზე და თქვენ უნდა ნახოთ ორივე ჩარიცხული DC მანქანა.

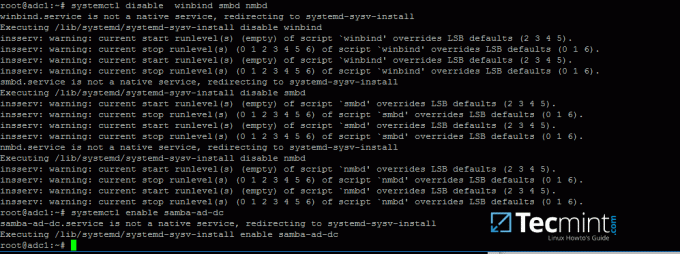

21. იმისათვის, რომ ჩართოთ samba4 AD DC სერვისები სისტემაში, ჯერ გამორთეთ ძველი და გამოუყენებელი სამბა დემონები და ჩართეთ მხოლოდ samba-ad-dc მომსახურება შემდეგი ბრძანებების გაშვებით:

# systemctl გამორთეთ smbd nmbd winbind. # systemctl ჩართეთ samba-ad-dc.

22. თუ თქვენ დისტანციურად მართავთ Samba4 დომენის კონტროლერს Microsoft– ის კლიენტიდან ან გაქვთ სხვა Linux ან Windows კლიენტები ინტეგრირებული თქვენს დომენში, დარწმუნდით, რომ აღნიშნავთ IP მისამართს adc2 მათი ქსელის ინტერფეისის DNS სერვერის IP პარამეტრები, რათა მიიღონ ზედმეტი დონე.

ქვემოთ მოყვანილი ეკრანის ანაბეჭდები ასახავს კონფიგურაციებს, რომლებიც საჭიროა Windows ან Debian/Ubuntu კლიენტისთვის.

დავუშვათ, რომ პირველი DC თან 192.168.1.254 გადის ხაზგარეშე, გადახედეთ DNS სერვერის IP მისამართების თანმიმდევრობას კონფიგურაციის ფაილში, ასე რომ ის არ შეეცდება ჯერ გამოუყენებელი DNS სერვერის გამოკითხვას.

დაბოლოს, იმ შემთხვევაში, თუ გსურთ შეასრულოთ ადგილობრივი ავტორიზაცია Linux სისტემაზე Samba4 Active– ით დირექტორია ანგარიში ან მიანიჭეთ root პრივილეგიები AD LDAP ანგარიშებისთვის Linux– ში, წაიკითხეთ 2 და 3 ნაბიჯები სამეურვეო მართეთ Samba4 AD ინფრასტრუქტურა Linux სარდლობის ხაზიდან.