私たちは、かなり前からオペレーティングシステムの継続的な不具合を経験してきました。 最近、マイクロソフトはユーザーにエクスプロイトについて警告しました。ゼロデイ脆弱性」 Windowsオペレーティングシステムで。 抜け穴は、OSに組み込まれているAdobe TypeManagerライブラリに直接関係しています。

Windows PCに影響を及ぼし、ゼロデイ脆弱性は3月23日にMicrosoftによって認識されていました。 この問題は、現在Windows7からWindows10まで使用しているすべてのWindowsバージョンで確認されています。

また読む: Windows 10の不適切なインストールを修正する方法は?

問題を解決するには、まず問題の内外を知る必要があります。 正確な問題が何であるかがわかれば、途中で完了です。 それでは、ゼロデイエクスプロイトがどのようにして生まれたのかを理解しましょう。

このエクスプロイトを呼んでいる人はほとんどいません Windows10ゼロデイ パッチが適用されていない脆弱性を活用しているため アドビ タイプマネージャーライブラリ。

⚠️警告!

のすべてのバージョン #Microsoft Windows(7、8.1、10、Server 2008、2012、2016、2019)オペレーティングシステムには、次の2つの新しいフォント解析ライブラリRCEの脆弱性が含まれています。

-クリティカル

-パッチなし

-アクティブなゼロデイ攻撃の下詳細➤ https://t.co/PXfkKFY250#サイバーセキュリティpic.twitter.com/USFNpCcQ5t

—ハッカーニュース(@TheHackersNews) 2020年3月23日

ADV200006 は、Adobe Type Managerライブラリに起因し、Windowsがフォントを処理する方法を処理するType1フォント解析のリモートコード実行の脆弱性です。 「WindowsAdobeType Manager Libraryは、特別に細工されたマルチマスターフォント– Adobe Type 1PostScript形式を不適切に処理します」。

また読む: サイバー脅威:最新のコンピューターウイルス

「攻撃者がこの脆弱性を悪用する可能性のある方法は複数あります。たとえば、特別に細工されたドキュメントを開くようにユーザーを説得したり、Windowsプレビューペインで表示したりします。

マイクロソフトは、限定されたWindows 7ベースの攻撃を認識しており、セキュリティ更新プログラムがリリースされるまで顧客のリスクを軽減するために次のガイダンスを提供しています。 業界パートナーの努力に感謝し、これらの限定的な攻撃に関する情報を開示するための7日間のタイムラインを順守しています。」

Microsoftはこの脆弱性を認識しており、修正に取り組んでいます。 マイクロソフトソフトウェアのセキュリティの脆弱性に対処する更新プログラムは、通常、毎月第2火曜日の更新火曜日にリリースされます。 この予測可能なスケジュールにより、パートナーの品質保証とIT計画が可能になり、Windowsエコシステムをお客様にとって信頼できる安全な選択肢として維持するのに役立ちます。 この脆弱性の影響を受けるオペレーティングシステムのバージョンを以下に示します。 リスクを軽減する方法のガイダンスについては、軽減策と回避策を参照してください。」

病気の解毒剤はすべての人間で同じではないため、同様にゼロデイエクスプロイトを修正する方法はすべてのWindowsバージョンで同じであるとは限りません。 最新バージョンのWindowsといくつかの古いバージョンから始めましょう。

また読む: 最高のPCクリーナーソフトウェア

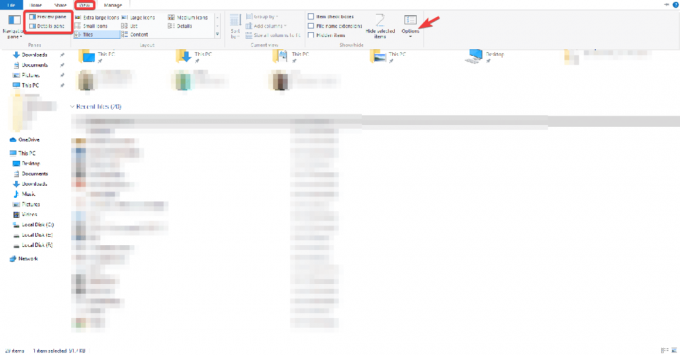

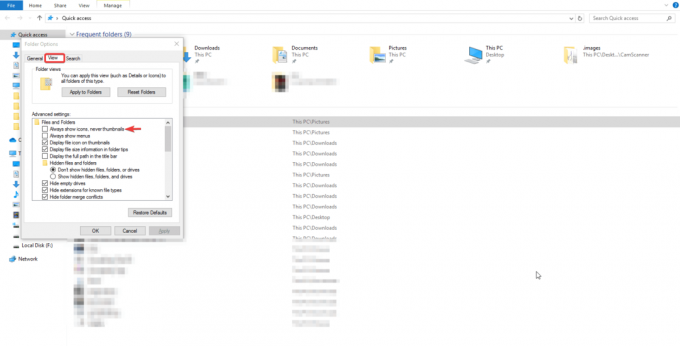

上記の機能を有効にすると、Windows 10、8.1、および8バージョンのPCのゼロデイ脆弱性が修正されます。 これで、Windows10のゼロデイエクスプロイトの出入り口が正常に封印されました。

Windows 10でゼロデイエクスプロイトを修正するプロセスも、Windows10の範囲と同様です。 唯一の違いは、最新のWindowsバージョンで変更されたユーザーインターフェイスです。 他には何もありません。

上記は、システムの脆弱性の犠牲になるのを防ぐのに役立つ簡単な4つのステップを備えた非常に単純な方法でもあります。 あなたの Windows 7 バージョンPCは安全でグリッチがありません。

「プレビューと詳細ペイン」を無効にする以外に、抜け穴がないように、より積極的なアクションを実行する必要があります。

また読む:Windows10はハッキングに対して脆弱です

Microsoft Windows PCにプリインストールされているサービスであるWebClientサービスは、WebDAVサーバーに接続するための前提条件です。 Web分散オーサリングとバージョニングは、クライアントがリモートWebコンテンツオーサリング操作を実行できるようにする「HTTP」の拡張です。

したがって、WebDAVサーバーを無効にすると、リモートWebコンテンツオーサリング操作を実行する要求が停止し、システムにアクセスできなくなります。 攻撃者(ハッカー/スヌーパー).

1. 押す "Windows + R"、 書く "services.mscテキストボックスに「」と入力し、「Enter」を押します

2. ウィンドウがポップアップし、リストから「WebClient」を見つける必要があります(用語のいずれかをクリックし、キーボードの「W」を押すだけです」とビンゴ!!

3. 「WebClient」を右クリックし、「プロパティ」をタップして、スタートアップの種類をから切り替えます。 「手動」から「無効」

クリック 適用、 ヒット はい &追加の保護手順が正常に処理されました。

上記は、非常に効率的に機能しているWindowsPCのゼロデイ脆弱性を修正するための最も簡単な手順です。 Windowsバージョン7からバージョン10まで、3〜4ステップで、攻撃者がゲートにアクセスするのを防ぐことができます。

このエクスプロイトは現時点ではパッチが適用されていないため、同社は4月中旬にパッチを適用するために最善を尽くしています。 それまでは、上記の方法を使用して、Microsoftゼロデイ脆弱性を修正できます。