パスワードはシステムの唯一の基準です 安全 ほとんどの場合 システム. そしてそれは Linux、あなたが知っているなら rootパスワード あなたは機械を所有しています。 パスワード として 安全 のための測定 BIOS, ログイン, ディスク, 申し込み、 NS。

Linux 最も多いと考えられています 安全なオペレーティングシステム ハッキングまたはクラックされる可能性がありますが、実際にはそうですが、それでも、いくつかのループホールとエクスプロイトについて説明します。 Linuxシステム. 使用します CentOS Linux 記事全体を通して、私たち自身のマシンのセキュリティを破る記事として。

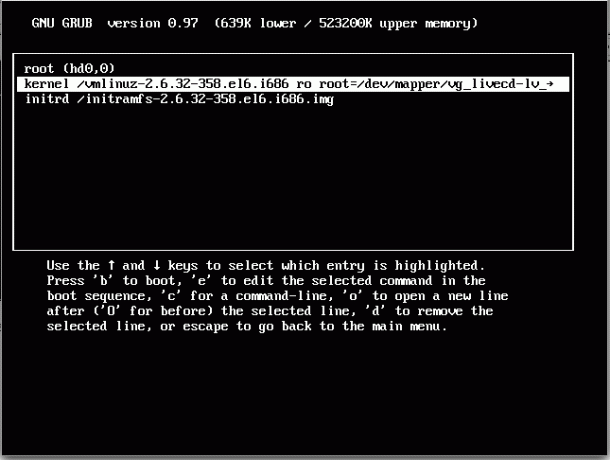

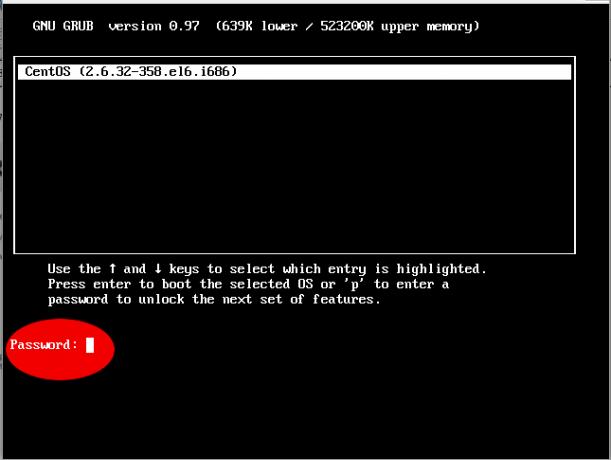

すぐに任意のキーを押して起動を中断します Linux マシンが起動すると、 GRUB メニュー。

プレス 'e‘を編集して、カーネルで始まる行に移動します(一般的に2行目).

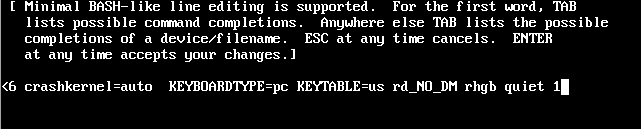

今度は ‘を押しますe‘カーネルを編集して‘を追加します1‘行末(1つの空白スペースの後)で、シングルユーザーモードでの起動を強制し、デフォルトのランレベルへの移行を禁止します。 プレス '入力' カーネル編集を閉じてから、変更されたオプションで起動します。 起動するには「」を押す必要がありますNS‘

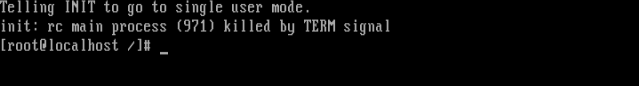

今、あなたはにログインしています シングルユーザー モード。

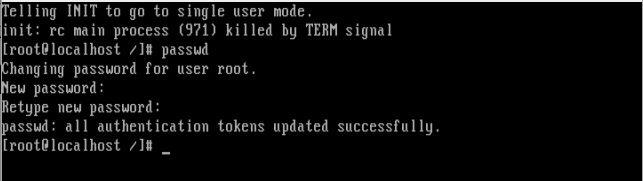

うん! 現在、「passwd‘コマンドを変更できます rootパスワード. そして、rootパスワードを取得したら、 Linuxマシン –覚えていませんか? これで、グラフィカル画面に切り替えて、あらゆるものを編集できます。

ノート:上記の場合passwd‘コマンドが機能せず、出力が得られなかった、それは単にあなたの SELinux は強制モードであり、先に進む前に、まず無効にする必要があります。 プロンプトで次のコマンドを実行します。

#setenforce 0

次に、「passwd‘コマンド、変更する rootパスワード. さらにコマンド。

コマンド「init 5” (Fedora ベースの)システムと「gdm3” (Debian ベースの)システム。

だから、これはハックするためのケーキウォークではありませんでした

Linuxボックス? 誰かがあなたのサーバーにこれをした場合のシナリオを考えてください、 パニック! 今、私たちは私たちを守る方法を学びます Linuxマシン シングルユーザーモードを使用して変更されないようにします。どのようにしてシステムに侵入したのですか? 使用する シングルユーザー モード。 わかった、つまり、ここでの抜け穴は–パスワードを入力せずにシングルユーザーモードにログインすることでした。

この抜け穴を修正する、つまり、 パスワード保護 NS シングルユーザー モード。

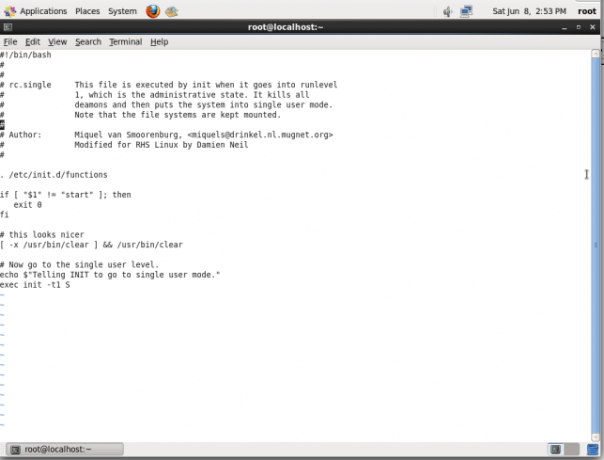

ファイルを開く「/etc/rc1.d/S99single」をお気に入りのエディタで検索し、行を検索します。

exec init -t1 s

その上に次の行を追加するだけです。 出口を保存します。

exec sbin / sulogin

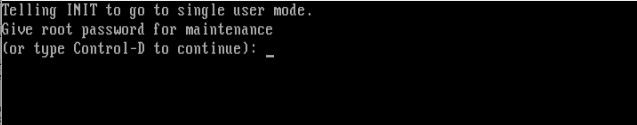

シングルユーザーモードに入る前に、続行するにはrootパスワードを入力する必要があります。 上記のファイルを変更した後、シングルユーザーモードに入ろうとしていることをもう一度確認してください。

自分でチェックしてみませんか。

これで、システムが安全であると感じるようになります。 しかし、これは部分的に真実です。 あなたの Linuxボックス シングルユーザーモードを使用してクラックすることはできませんが、それでも他の方法でハッキングすることができます。

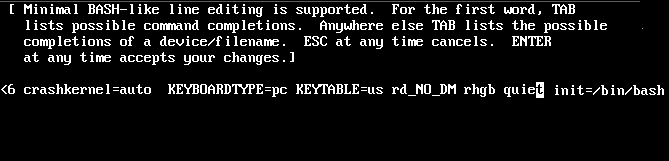

上記の手順では、シングルユーザーモードに入るようにカーネルを変更しました。 今回もカーネルを編集しますが、パラメーターが異なるので、その方法を見てみましょう。

カーネルパラメータとして、「1‘上記のプロセスで、ただし今度は‘を追加しますinit = / bin / bash ’ ‘を使用して起動しますNS‘.

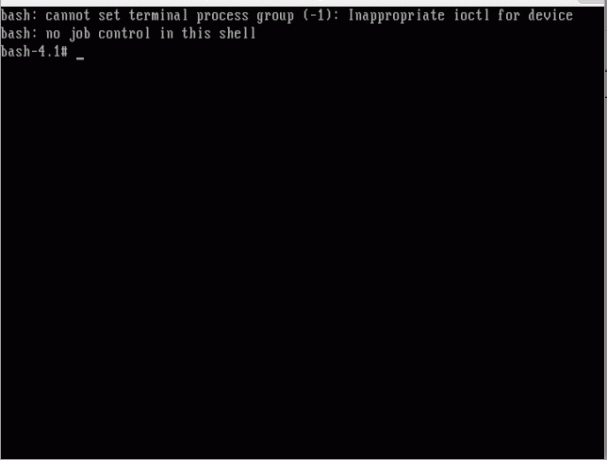

と おっとっと あなたは再びあなたのシステムにハッキングしました、そしてプロンプトはこれを正当化するのに十分です。

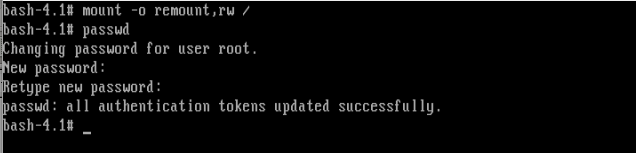

今変更しようとしています rootパスワード ‘を使用する最初の方法で述べたのと同じプロセスを使用するpasswd「コマンド、私たちは次のようなものを手に入れました。

マウントするには ルートパーティション と 読み書き 許可。 次のコマンドを正確に入力してください。

#mount -o remount、rw /

もう一度、 ‘を使用してrootのパスワードを変更してみてくださいpasswd' 指図。

万歳! あなたはあなたにハッキングしました Linuxシステム もう一度。 ああ manは、悪用しやすいシステムです。 番号! 答えはノーです。 必要なのは、システムを構成することだけです。

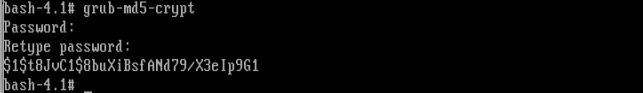

上記の2つのプロセスはすべて、パラメーターを微調整してカーネルに渡すことを含みました。 したがって、カーネルの微調整を停止するために何かを行うと、明らかにLinuxボックスは安全になり、簡単に壊すことはできません。 また、起動時にカーネルの編集を停止するには、次のパスワードを入力する必要があります。 ブートローダー、 NS。、 パスワード保護 NS グラブ (リロ の別のブートローダーです Linux ただし、ここでは説明しません)ブートローダー。

暗号化されたパスワードを ブートローダー を使用してgrub-md5-crypt‘の後にパスワードを入力します。 最初にパスワードを暗号化します

上記の暗号化されたパスワードをそのままコピーし、安全に保管して、次のステップで使用します。 今あなたの ‘を開きますgrub.conf‘お気に入りのエディタを使用したファイル(場所は次のようになります: /etc/grub.conf)そして行を追加します。

パスワード--md5 $ 1 $ t8JvC1 $ 8buXiBsfANd79 / X3elp9G1

変化 "$ 1 $ t8JvC1 $ 8buXiBsfANd79 / X3elp9G1」を上で生成し、他の場所に安全にコピーした暗号化されたパスワードを使用します。

NS "grub.conf上記の行を挿入した後、」ファイルを保存して終了します。

クロスチェックを行い、起動時にカーネルを編集しました。

これで、システムが完全に安全になり、ハッキングされにくくなったことを実感できますが、それでもゲームは終了していません。

あなたはあなたができることをよりよく知っています レスキューモードを適用する に 削除する と 変更 起動可能なイメージを使用したパスワード。

インストールするだけです CD / DVD ドライブで選択します インストールされたシステムをレスキューする または他のレスキュー画像を使用する場合は、 ライブLinuxディストリビューション、マウントします HDD ‘を編集しますgrub.conf‘ファイルを使用してパスワード行を削除し、再起動すると、再度ログインします。

ノート: の レスキューモード あなたの HDD ‘の下にマウントされています/mnt/sysimage‘.

#chroot / mnt / sysimage。 #vi grub.conf(パスワード行を削除) #再起動

私はあなたが尋ねるであろうことを知っています-それで終わりはどこにありますか。 まあ私はそうだと思います。

このガイドは、事実を認識し、システムを保護する方法を説明するためのものです。 Tecmint.com そしてその 作家 この記事の中で、他のシステムを悪用するベースとしてこのガイドを強くお勧めしません。 彼らがそのような活動に従事し、そのような種類の行為のために書き込みも書き込みもしない場合、それは読者の唯一の責任です Tecmint.com 責任を負います。

あなたの 肯定的なコメント 私たちになります いい感じ と 私たちを励ます そしてそれは常にあなたから求められています。 楽しみ と 乞うご期待.