SSH を意味する セキュアシェル はネットワークプロトコルであり、ネットワークを介してコマンドラインネットワークサービスやその他のコマンドを実行するためにリモートマシンにアクセスするために使用されます。 SSHは、その高いセキュリティと暗号化動作で知られており、主にリモートWebサーバーを制御するためにネットワーク管理者によって最も広く使用されています。

ここでこれで 面接の質問 シリーズ記事、私たちはいくつかの有用なものを提示しています 10個のSSH(セキュアシェル)の質問 とその答え。

答え :SSHは、デフォルトでポート22に設定されています。 構成ファイルでSSHのカスタムポート番号を変更または設定できます。

以下のワンライナースクリプトをターミナルで直接実行することで、SSHのポート番号を確認できます。

#grepポート/ etc / ssh / sshd_config [On Red Hat ベースのシステム] #grepポート/ etc / ssh / ssh_config [On Debian ベースのシステム]

SSHのポートを変更するには、「」にあるSSHの構成ファイルを変更する必要があります。/etc/ssh/sshd_config' また '/etc/ssh/ssh_config‘.

#nano / etc / ssh / sshd_config [On Red Hat ベースのシステム] #nano / etc / ssh / ssh_config [On Debian ベースのシステム]

ラインのためのSearh。

ポート22

そして、「22‘UNが関与しているポート番号を使用すると、‘1080‘. ファイルを保存し、SSHサービスを再起動して、変更を有効にします。

#service sshd restart [On Red Hat ベースのシステム] #service ssh restart [On Debian ベースのシステム]

答え :上記のアクションは、構成ファイルに実装できます。 直接rootログインを無効にするには、構成ファイルのパラメーター「PermitRootLogin」を「no」に変更する必要があります。

SSHルートログインを無効にするには、「」にある構成ファイルを開きます。/etc/ssh/sshd_config' また '/etc/ssh/ssh_config‘.

#nano / etc / ssh / sshd_config [On Red Hat ベースのシステム] #nanoポート/ etc / ssh / ssh_config [On Debian ベースのシステム]

パラメータ ‘を変更しますPermitRootLogin' に 'いいえ‘そして上記のようにSSHサービスを再起動します。

答え :SSHとTelnetはどちらもネットワークプロトコルです。 両方のサービスは、ネットワークを介して別のマシンに接続して通信するために使用されます。 SSHはデフォルトでポート22を使用し、Telnetはポート23を使用します。 Telnetはデータをプレーンテキストと暗号化されていない形式で送信しますが、SSHはデータを暗号化された形式で送信します。 言うまでもなく、SSHはTelnetよりも安全であるため、TelnetよりもSSHが優先されます。

答え :はい! パスワードを入力せずにリモートSSHサーバーにログインすることが可能です。 公開鍵と秘密鍵を作成するには、ssh-keygenテクノロジーを使用する必要があります。

作成 ssh-keygen 以下のコマンドを使用します。

$ ssh-keygen

以下のコマンドを使用して、公開鍵をリモートホストにコピーします。

$ ssh-copy-id -i /home/USER/.ssh/id_rsa.pub REMOTE-SERVER

ノート: 交換 ユーザー ユーザー名と リモートサーバー リモートサーバーアドレスによる。

次回SSHサーバーにログインしようとすると、keygenを使用してパスワードを要求せずにログインできるようになります。 詳細な手順については、以下をお読みください。 パスワードなしでリモートSSHサーバーにログインする方法.

答え :はい! ユーザーとグループがSSHサーバーにアクセスできるようにすることができます。

ここでも、SSHサービスの構成ファイルを編集する必要があります。 以下に示すように、構成ファイルを開き、下部にユーザーとグループを追加してから、サービスを再起動します。

AllowUsers Tecmint Tecmint1Tecmint2。 AllowGroups group_1 group_2 group_3

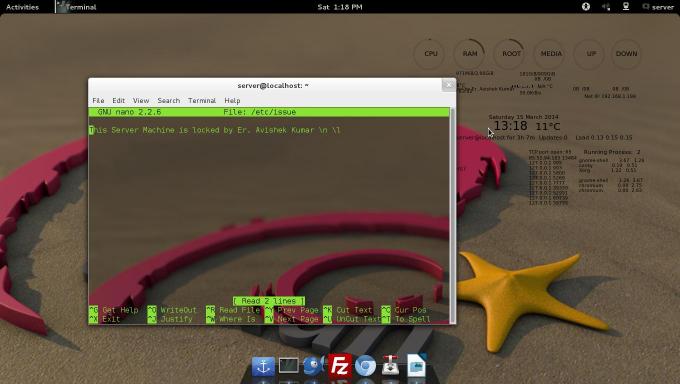

答え :ユーザーがSSHサーバーにログインするとすぐにウェルカム/警告メッセージを追加するには、「/ etc / issue」というファイルを編集してそこにメッセージを追加する必要があります。

#nano / etc / issue

そして、このファイルにカスタムメッセージを追加します。 以下の、ユーザーがサーバーにログインするとすぐにカスタムメッセージを表示するスクリーンショットを参照してください。

答え :SSHは、プロトコル1とプロトコル2の2つのプロトコルを使用します。 プロトコル1はプロトコル2よりも古いです。 プロトコル1はプロトコル2よりも安全性が低いため、構成ファイルで無効にする必要があります。

ここでも、SSH構成ファイルを開き、以下に示すように行を追加/編集する必要があります。

#プロトコル2、1からプロトコル2

構成ファイルを保存して、サービスを再起動します。

答え :はい! 失敗したログイン試行は、「/ var / log / secure」の場所に作成されたログファイルで確認できます。 以下に示すように、grepコマンドを使用してフィルターを作成できます。

#cat / var / log / secure | grep「失敗したパスワード」

ノート:grepコマンドは、他の方法で微調整して同じ結果を生成できます。

答え :はい! コマンドSCPを使用してSSH経由でファイルをコピーできます。これは「SecureCopY」の略です。 SCPはSSHを使用してファイルをコピーし、機能する上で非常に安全です。

動作中のダミーSCPコマンドを以下に示します。

$ scp text_file_to_be_copied [メール保護]_Host_server:/ Path / To / Remote / Directory

scpコマンドを使用してファイル/フォルダーをコピーする方法のより実用的な例については、 Linuxでファイル/フォルダをコピーするための10個のSCPコマンド.

答え :はい! ローカルファイルからSSHに入力を渡すことができます。 スクリプト言語の場合と同じように、これを簡単に行うことができます。 これは、ローカルファイルからSSHに入力を渡す単純なワンライナーコマンドです。

#ssh [メール保護]SSHは、常にインタビューの観点から非常にホットなトピックです。 上記の質問は確かにあなたの知識に追加されたでしょう。

それは今のところすべてです。 もうすぐ興味深い記事をお届けします。 その後、調整を続け、Tecmintに接続します。 コメントセクションで貴重なフィードバックをお寄せください。