In termini equi, l'hacking è solitamente autorizzato dai funzionari del governo per rintracciare il colpevole o qualche sospetto. Ci sono molti strumenti disponibili su Internet e menzioneremo i 25 migliori strumenti di hacking per hacker.

Nel mondo della sicurezza informatica, ci sono molti strumenti disponibili su Internet, molti sono gratuiti e altri sono a pagamento. siamo abbastanza sicuri che le persone in tutto il mondo stiano utilizzando questi strumenti per farsi infami in vari aspetti, ma anche la parola hacking considera i termini di illegale che significa senza la previa autorizzazione del rappresentante, quindi così facendo potresti affrontare la legge rinforzo.

Leggi anche: Come proteggere il tuo Android dagli hacker

Aircrack-ng.org è un programma di violazione delle chiavi 802.11 WEP e WPA-PSK in grado di risolvere le chiavi una volta che ci sono sufficienti informazioni sul termine rubato. Esegue l'attacco FMS standard insieme ad alcuni miglioramenti come la violazione di KoreK e inoltre il nuovissimo attacco PTW, in questo modo rendendo l'assalto molto più rapido rispetto ad altri dispositivi di divisione WEP. In realtà, Aircrack-ng è un arrangiamento di software per la valutazione di sistemi remoti.

sqlmap è un dispositivo di test di infiltrazione open source che ha robotizzato la procedura per riconoscere e abusare delle imperfezioni dell'infusione SQL e assumere il controllo dei server di database. Supporto completo per i sistemi di gestione di database MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase, SAP MaxDB e HSQLDB.

Accompagna un efficace programma di identificazione, numerosi elementi d'angolo per un analizzatore di infiltrazione definitivo e un'ampia gamma di modifiche che durano dal database fingerprinting, oltre l'acquisizione di informazioni dal database per arrivare al framework di registrazione di base ed esecuzione degli ordini sul framework di lavoro attraverso un fuori banda Rete.

Leggi anche: Incontra i 5 hacker di bambini più pericolosi del mondo

John the Ripper è uno strumento gratuito per decifrare password segrete. Inizialmente, è stato creato per il framework di lavoro Unix, ora continua a funzionare su quindici distinti fasi (undici delle quali stanno costruendo adattamenti particolari di progettazione di Unix, DOS, Win32, BeOS e OpenVMS).

È uno dei più importanti test di parole d'ordine e progetti di rottura mentre si unisce most vari wafer di parole segrete in un unico pacchetto, rileva automaticamente i tipi di hash delle parole d'ordine e incorpora un regolabile. Può essere mantenuto in esecuzione contro diverse organizzazioni di parole segrete criptate, tra cui alcuni tipi di hash di parole d'ordine sepolcrali più comunemente trovato su diverse varianti Unix (in vista di DES, MD5 o Blowfish), Kerberos AFS e Windows NT/2000/XP/2003 LM hash. I moduli aggiuntivi hanno esteso la sua capacità di incorporare hash di chiavi segrete basate su MD4 e password archiviate in LDAP, MySQL e altri.

Nmap è una contrazione di "System Mapper", proprio come un dispositivo di programmazione open source gratuito eccezionalmente compreso. Nmap è utilizzato per la divulgazione del sistema e l'esame della sicurezza. Numerosi amministratori di framework utilizzano Nmap per le scorte di sistema, le porte aperte, la supervisione degli orari di aggiornamento dell'amministrazione e l'osservazione del tempo di attività dell'host o dell'amministrazione.

L'apparato utilizza pacchetti IP grezzi come parte di approcci innovativi per capire quali host sono accessibili sul sistema, quali amministrazioni (nome e modulo dell'applicazione) questi host stanno proponendo, quali framework funzionanti (e versioni del sistema operativo e patch concepibili) e quale tipo e forma di bundle di canali/firewall vengono utilizzati dal obbiettivo.

Nmap continua a funzionare su tutti i framework di lavoro del PC reale e i bundle paralleli di autorità sono accessibili per Linux, Windows e Mac OS X. Nonostante la fantastica linea di carica eseguibile Nmap, la suite Nmap incorpora una GUI propulsiva e risulta dal visualizzatore, un programma adattabile scambio di informazioni, reindirizzamento e apparato investigativo, un'utilità per guardare i risultati di output e un'era del pacchetto e l'esame delle reazioni dispositivo.

Leggi anche: Come proteggere il PC dagli hacker che tiene traccia delle tue attività

THC Hydra è un altro esemplare apparato per dividere le parole d'ordine. Nel complesso, Hydra è un apparato di divisione delle parole d'ordine di accesso al sistema, che è molto veloce. Un elemento straordinario di Hydra è che puoi aggiungere moduli per espandere l'utilità di questo strumento di hacking.

Quando devi rompere il potere selvaggio di un'amministrazione di un'associazione remota, Hydra è regolarmente lo strumento di una decisione. Può eseguire attacchi rapidi di riferimento di parole contro più di 50 convenzioni, tra cui telnet, FTP, HTTP, https, smb, alcuni database e molto altro. Come THC Amap, questo scarico proviene dalle brave persone di THC. Altri wafer online sono Medusa e Ncrack. Nmap Security Scanner contiene inoltre numerosi moduli online per la suddivisione delle chiavi segrete di potere selvaggio.

Burp Suite è uno stage incorporato che è stato fabbricato per aggredire (pentest) applicazioni web. Lo stage contiene molti dispositivi di hacking con varie interfacce GUI che incoraggiano e accelerano la procedura di attacco a un'applicazione. Come sempre, l'apparato è pensato per avere una visione simile a quella di un programmatore dark cap.

Burp Suite è una fase coordinata per l'esecuzione di test di sicurezza delle applicazioni web. I suoi diversi strumenti lavorano insieme in modo coerente per sostenere l'intera procedura di test, dall'inizio della mappatura e l'indagine sulla superficie di attacco di un'applicazione, fino alla scoperta e all'uso improprio della sicurezza vulnerabilità.

Caino e Abele (regolarmente abbreviati in Caino) sono uno strumento segreto di recupero delle chiavi per Microsoft Windows. Può recuperare numerosi tipi di password utilizzando tecniche, ad esempio, il pacchetto di sistema utilizzando per annusare, violare diverse routine di hash di chiavi segrete, ad esempio aggressioni al lessico, alimentazione animale e crittoanalisi aggressioni.

Gli assalti di analisi crittografica vengono effettuati tramite tabelle arcobaleno che possono essere create con il progetto winrtgen.exe fornito da Caino e Abele. Caino e Abele sono tenuti da Massimiliano Montoro e Sean Babcock. Registrazione di discussioni VoIP, traduzione di password miste, recupero di chiavi di sistema remoto, scoperta di cassette chiave segrete, rivelazione di password memorizzate e eliminazione delle convenzioni di guida.

Il sistema non abusa di vulnerabilità o bug del prodotto che non possono essere modificati con poco sforzo. Copre alcuni punti di vista/carenze di sicurezza presenti nelle norme della convenzione, nelle routine di verifica e nei componenti di riserva; il suo progetto principale è il recupero districato di password e qualifiche da diversi sorgenti, d'altra parte, invia anche alcune utilità "non standard" per Microsoft Windows clienti.

Leggi anche: Come creare una password super sicura per sconfiggere gli hacker

L'OWASP Zed Attack Proxy (ZAP) è uno strumento di test di penetrazione integrato semplice da utilizzare per trovare vulnerabilità nelle applicazioni web. Lo Zed Attack Proxy (ZAP) è attualmente uno dei più importanti progetti OWASP. Questo strumento di hacking e pentesting è un programma eccezionalmente competente e "semplice da usare" che scopre le vulnerabilità nelle applicazioni web.

È destinato ad essere utilizzato da individui con una vasta gamma di esperienza di sicurezza e come essendo ciò che è indicato è perfetto per progettisti e analizzatori utili che sono nuovi all'ingresso test. ZAP è un dispositivo mainstream per il fatto che ha un sacco di sostegno e il gruppo OWASP è davvero una risorsa sbalorditiva per coloro che lavorano nella sicurezza informatica. ZAP offre scanner robotizzati e una disposizione di strumenti che consente di scoprire fisicamente le vulnerabilità della sicurezza.

Maltego è uno stage di scienze giuridiche informatizzato che nasce per trasmettere un'immagine digitale di pericolo alla terra in cui opera un'associazione. Il punto di vista unico nel suo genere che Maltego offre sia alle sostanze di sistema che a quelle basate su risorse è l'accumulo di dati pubblicati ovunque nel web, sia che si tratti del disposizione attuale di un interruttore bilanciato sul bordo del tuo sistema o l'attuale posizione del tuo vicepresidente durante le sue visite globali, Maltego può trovare, totale e immagine questo dato.

Maltego è un palcoscenico unico nel suo genere creato per trasmettere un'inconfondibile immagine di pericolo all'ambiente che un'associazione possiede e opera. L'interessante margine di manovra di Maltego è quello di esibire la multiforme qualità e serietà dei singoli scopi di delusione e anche le connessioni di fiducia che esistono attualmente all'interno dell'estensione della vostra base.

Metasploit è uno strumento molto più popolare. La sicurezza informatica consente a un tester di penetrazione e agli hacker di utilizzare questo strumento, la sua funzione è quella di cercare la sicurezza della rete creando anche una vulnerabilità insieme al sistema. Inoltre, Metasploit obbliga anche all'amministrazione produttiva e al test dei sistemi di rilevamento delle intrusioni.

La "divisione" più nota di questo "dispositivo di hacking multi-ragione" è il Metasploit Framework Project open source, comunemente indicato come essenzialmente "Metasploit".

Questo apparato aiuta il cliente a creare ed eseguire codice di avventura (conosciuto o generalmente) su una macchina di destinazione remota. Numerosi client Metasploit utilizzano l'apparato per scopi ostili a criminologia ed evitamento, molti dei quali sono incorporati nel Framework Metasploit.

Wireshark è forse lo "Strumento per programmatori" più noto in circolazione. Wireshark è in circolazione da un po' di tempo ed è utilizzato da un numero enorme di esperti di sicurezza per risolvere i problemi e abbattere i sistemi. Wireshark è un favoloso miglioramento e istruzione della convenzione di programmazione e corrispondenza. Inizialmente chiamato Ethereal, nel maggio 2006 l'attività è stata ribattezzata Wireshark a causa di problemi di marchio. È un analizzatore di pacchi gratuito e open source.

Angry IP Scanner, d'altra parte noto come ipscan, è uno scanner di sistema open source e cross-stage concepito per essere rapido e facile da utilizzare. Esamina gli indirizzi IP e le porte e ha numerosi elementi diversi.

È generalmente utilizzato da dirigenti di sistema e clienti semplicemente curiosi in tutto il mondo, inclusi grandi e piccoli sforzi, banche e organizzazioni governative. Continua a funzionare Linux, Windows e Mac OS X, supportando potenzialmente anche diverse fasi.

Nei giorni dispari in precedenza questo strumento software è molto più popolare per la domanda del mondo dell'hacking, attualmente questa fonte dell'applicazione non è disponibile per l'ufficiale ma gli utenti possono ancora usarlo gratuitamente, di solito funziona con un sistema client-server, aiuta gli utenti a scoprire la vulnerabilità, è stato utilizzato da più di 75.000 aziende.

Nessus Security Scanner è il più famoso per le aziende, Nessus ha aiutato molte grandi aziende ad analizzare il loro processo di audit proporzionale aziendale che è efficiente in termini di risparmio sui costi.

Leggi anche: Come condividere lo schermo tra più dispositivi Android

Ettercap è un dispositivo di sicurezza di sistema gratuito e open source per attacchi man-in-the-center su LAN. Può essere utilizzato per l'esame della convenzione del sistema PC e la valutazione della sicurezza.

Continua a funzionare su diversi framework di lavoro simili a Unix tra cui Linux, Mac OS X, BSD e Solaris e su Microsoft Windows. È dotato di blocco del movimento su una sezione di sistema, cattura di password e conduce l'ascolto dinamico furtivamente contro varie convenzioni normali.

Ettercap soddisfa le aspettative mettendo l'interfaccia del sistema in una modalità sfrenata e danneggiando l'ARP delle macchine obiettivo. Lungo queste linee, può agire come un "uomo al centro" e scatenare diversi assalti alle vittime. Ettercap ha un supporto per plug-in in modo che gli elementi possano essere ampliati includendo nuovi plug-in.

Wapiti è uno strumento di scansione delle vulnerabilità delle applicazioni web che ti consente di controllare la sicurezza della tua applicazione web attraverso la scansione dell'applicazione e del programma del web che funziona tipi di scansione "black-box" che eseguiranno la scansione delle pagine Web dell'app Web distribuita ma non studieranno il codice sorgente delle pagine Web e dalla pagina Web possono scansionarlo per iniettare dati.

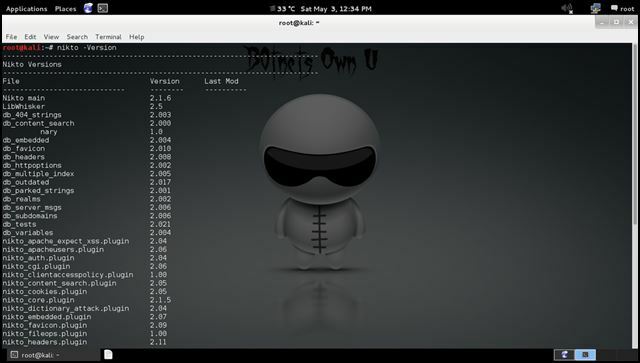

Nikto Web Scanner è uno scanner per server Web che testa i server Web alla ricerca di file/CGI pericolosi, software server obsoleto e altri problemi. Esegue controlli specifici di tipo generico e server. Cattura e stampa anche i cookie ricevuti. Il codice Nikto stesso è Open Source (GPL), tuttavia, i file di dati che utilizza per guidare il programma non lo sono.

SuperScan è un potente scanner per porte TCP, pinger, resolver. È possibile ottenere un rilevamento host migliorato utilizzando più metodi ICMP, scansione TCP SYN. Inoltre, avrai una selezione di strumenti utili (ping, traceroute, Whois, ecc.)

Yersinia è uno strumento di sicurezza/hacking di rete per sistemi operativi simili a Unix, progettato per sfruttare alcuni punti deboli in diversi protocolli di rete. Yersinia è considerato uno strumento di sicurezza prezioso e ampiamente utilizzato. Si finge una solida struttura per l'analisi e il test delle reti e dei sistemi implementati.

Leggi anche: I migliori strumenti di hacking utilizzati da hacker e pentester

La maggior parte delle persone ha alcuni dati che preferirebbe non condividere con gli altri: password, dati personali informazioni, documenti classificati dal lavoro, documenti finanziari, poesie scritte da sé e l'elenco continua. Una gomma è uno strumento di sicurezza per Windows che consente semplicemente agli utenti di rimuovere i dati sensibili dal proprio disco rigido sovrascrivendo più volte con modelli selezionati.

Oltre il 70% dei siti Web e delle applicazioni Web contiene vulnerabilità che potrebbero portare al furto di dati. Acunetix era solito scansionare la tua pagina web e analizzare automaticamente tutte le tue app web e trova pericolose SQL injection, cross-site scripting e altre vulnerabilità che espongono la tua attività online.

Questo è uno degli strumenti di hacking più utilizzati per la ricerca di indirizzi IP e porte. Angry IP Scanner è uno strumento open source che offre ai ricercatori numerose funzionalità per scansionare indirizzi IP e porte per cercare le porte nel sistema di un utente.

Airsnort è un altro strumento migliore per l'hacking wireless. Questo è uno degli strumenti più diffusi che viene utilizzato per decrittografare il processo di crittografia WEP. AirSnort è disponibile gratuitamente e supporta i sistemi operativi Windows e Linux. Questo strumento monitora le trasmissioni e calcola le chiavi di crittografia una volta che ha ricevuto abbastanza pacchetti.

Questo è un altro strumento popolare utilizzato dagli hacker per trovare difetti nelle applicazioni web. Lo strumento è abbastanza potente da trovare difetti come l'iniezione SQL e l'induzione di file locali. Lo strumento fornisce anche rimedi per aiutarti a recuperare da qualsiasi tipo di difetto.

Bene, se mantieni grande interesse per lo strumento di cracking delle password, allora oclHashcat è lo strumento migliore che puoi avere. oclHashcat è uno strumento di cracking delle password basato sulla CPU e viene fornito con alcune versioni avanzate che utilizzano la potenza della tua GPU. Lo strumento si definisce lo strumento di cracking delle password più veloce al mondo con il primo e unico motore di ricerca basato su GPGPU.

Social-Engineer Toolkit è apparso anche nella serie TV Mr. Robot. Si tratta di un framework avanzato per la simulazione di più tipi di attacchi di ingegneria sociale come raccolte di credenziali, attacchi di phishing e altro ancora. Bene, questo è fondamentalmente uno strumento basato su Python che viene utilizzato per test di penetrazione di ingegneria sociale con oltre due milioni di download.

Se hai trovato uno strumento che ci è sfuggito, puoi commentarlo nella casella dei commenti qui sotto. Spero che il post vi piaccia, condividetelo anche con i vostri amici.