I malware con payload distruttivi esistono da molto tempo. Ma le loro tattiche di consegna e il livello di distruzione si sono evoluti in modo esponenziale. Se consideriamo gli ultimi cinque anni, possiamo concludere che i malware più distruttivi come il ransomware con CryptoLocker e TeslaCrypt e molti altri hanno fatto la loro comparsa. Con questi, gli aggressori hanno guadagnato molto dagli utenti e nonostante siano dotati di uno strumento di rimozione malware, non sono riusciti a contrattaccare!

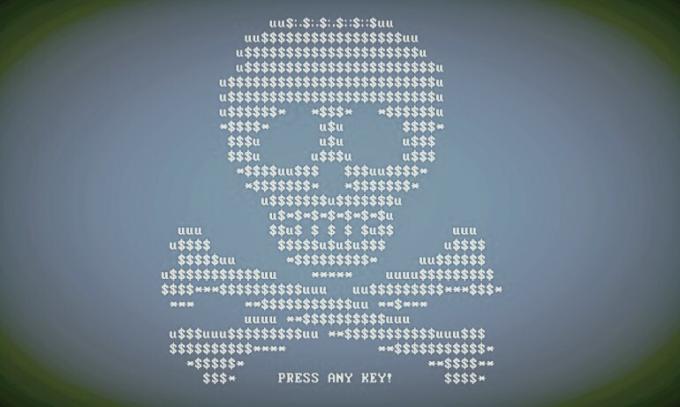

Tenere i dati come riscatto e chiedere denaro è diventato troppo comune, ora gli aggressori si stanno concentrando maggiormente sull'attacco tramite malware wiper. Ma cos'è questo malware wiper comunque?

Questo è un tipo speciale di malware che ha una sola intenzione, cancellare completamente i dati nei sistemi in modo che non ci sia più speranza per il recupero dei dati. Questo è stato creato e progettato per assomigliare al ransomware Petya, ma invece di contenere il riscatto dei dati, questo cancella solo le tracce dei dati. Tuttavia, le capacità distruttive del malware wiper possono variare. Può variare dalla sostituzione, sovrascrittura o eliminazione di file specifici alla distruzione dell'intero sistema. Questa distruzione dipende direttamente dalla tecnica utilizzata. Il malware Wiper è stato visto per la prima volta nel 2012, dopo di che sono state osservate diverse istanze dello stesso.

Scaviamo un po' più a fondo e conosciamo l'anatomia di un tergicristallo! Il percorso e le attività svolte da un malware wiper dipendono interamente dall'intensità e dalla tecnica utilizzata. Tuttavia, di solito ha tre vettori di attacco: file di dati, sezione di avvio del sistema operativo e backup del sistema e dei dati in essi contenuti. La pratica più comune di distruzione consiste nell'eliminare volumi di dati insieme alle relative ombre e backup. Gli hacker hanno due opzioni per questo, possono cancellare i primi 10 settori del disco rigido o sovrascriverli. In entrambi i casi, il sistema operativo diventa non avviabile e, in alcuni casi, anche la console di ripristino viene distrutta. Ma per eseguirli, il malware richiede un bootloader personalizzato che scatena la distruzione aggirando le protezioni del sistema operativo. Tuttavia, lo scenario non è sempre lo stesso e dipende interamente dall'attaccante!

Leggi anche: Tutto quello che devi sapere su VPNFilter Malware

Ci viene ripetutamente ricordato che le tecnologie che utilizziamo per prevenire e mitigare gli attacchi non sono efficienti. Si suggerisce alle organizzazioni e alle persone di adottare le seguenti misure:

Poiché il meccanismo di difesa per questo non varia molto dal ransomware petya, CSIRP è utile. È necessario implementarlo per determinare quale dovrebbe essere il passaggio successivo e chi completerà l'attività assegnata. Questo piano si concentra sul fatto che la sicurezza dei dati non è responsabilità esclusiva del team IT. Ogni membro coinvolto è ugualmente responsabile e dovrebbe conoscere il proprio ruolo. Inoltre, i professionisti devono conoscere le ultime normative che sono state implementate.

La maggior parte delle organizzazioni dispone di piani di continuità operativa che possono essere utilizzati in caso di calamità naturali o di trasferimento dell'ufficio. Questi piani dovrebbero essere aggiornati e tenere conto della perdita di dati in modo che sia possibile eseguire almeno un ripristino parziale. Inoltre, è necessario intraprendere azioni per evitare colli di bottiglia durante il ripristino. Bene, questo sembra abbastanza noioso, ma può essere ottenuto usando semplici trucchi come avere un software in background in esecuzione continuamente per il backup, segmentare la rete di backup e molti altri.

L'applicazione di patch è fondamentale quando è coinvolto il ripristino dei dati. Ma questo è molto complicato e quindi è necessaria una priorità. Bene, i parametri per decidere la priorità possono variare, ma di solito devono essere correlati al rischio e al business. Inoltre, dovrebbe essere preparata un'analisi dettagliata in modo che sia chiaro se i sistemi possono essere isolati o meno. Questo alla fine aiuterà nel processo di recupero. Inoltre, il patching deve essere eseguito in sequenza. Il processo è piuttosto intricato e quindi è necessario un team di professionisti altamente qualificati per questo!

Non possiamo negare il fatto che la segmentazione di una rete limita l'attacco in un ramo e la mitigazione diventa molto più semplice. Pertanto, si raccomanda alle organizzazioni di utilizzare questa tattica! Anche se le cose sono fatte in modo logico, la rete dei sistemi utilizzati deve essere frammentata!

A meno che tu non viva sotto una roccia, devi sapere che oggi una tecnologia non può difendere i sistemi. Pertanto, abbiamo bisogno di più livelli per garantire la sicurezza dell'organizzazione. Dovrebbe essere implementata una nuova generazione di strumenti per l'analisi del traffico crittografato e la ricerca di modelli di malware.

Devi leggere: Malware che minaccia di divulgare le tue foto agli amici – LeakerLocker

Il malware Wiper continuerà ad evolversi, così come le pratiche degli aggressori. Abbiamo bisogno di tecnologie e sistemi più efficienti che possono aiutare è con lo stesso. Fino ad allora, dovresti ricordare e mettere in pratica le misure di sicurezza standard. Non dimenticare di installare un antivirus affidabile nel tuo sistema e rimani vigile per assistere a comportamenti anomali nel tuo sistema. Ci auguriamo che presto saremo dotati di uno strumento di rimozione malware efficiente per difenderci anche dai malware più distruttivi. Cosa ne pensi?