Samba è un software Open Source gratuito che fornisce un'interoperabilità standard tra Sistema operativo Windows e Linux/Unix Sistemi operativi.

Samba può funzionare come server di stampa e file autonomo per client Windows e Linux tramite il PMI/CIFS suite di protocolli o può fungere da Controller di dominio Active Directory o uniti in a Regno come un Membro del dominio. Il più alto AD DC dominio e livello di foresta che attualmente Samba4 può emulare è Windows 2008 R2.

La serie si intitolerà Configurazione del controller di dominio Active Directory di Samba4, che tratta i seguenti argomenti per Ubuntu, CentOS, e finestre:

Parte 1: Installa l'infrastruttura di Active Directory con SAMBA4 su Ubuntu

Questo tutorial inizierà spiegando tutti i passaggi necessari per l'installazione e la configurazione Samba4 come un Controller di dominio sopra Ubuntu 16.04 e Ubuntu 14.04.

Questa configurazione fornirà un punto di gestione centrale per utenti, macchine, condivisioni di volumi, autorizzazioni e altre risorse in un'infrastruttura mista Windows – Linux.

1. Prima di procedere il tuo Samba4 AD DC prima installazione eseguiamo alcuni passaggi pre-richiesti. Innanzitutto assicurati che il sistema sia aggiornato con le ultime funzionalità di sicurezza, kernel e pacchetti emettendo il comando seguente:

$ sudo apt-get update $ sudo apt-get upgrade. $ sudo apt-get dist-upgrade.

2. Quindi, apri la macchina /etc/fstab file e assicurati che il file system delle tue partizioni abbia ACL abilitato come illustrato nella schermata sottostante.

Di solito, i comuni file system Linux moderni come ext3, ext4, xfs o btrfs supporto e avere gli ACL abilitati per impostazione predefinita. Se questo non è il caso con il tuo file system, apri semplicemente /etc/fstab file da modificare e aggiungere acl stringa alla fine della terza colonna e riavviare la macchina per applicare le modifiche.

3. Finalmente imposta il nome host della tua macchina con un nome descrittivo, come adc1 usato in questo esempio, modificando /etc/hostname file o mediante emissione.

$ sudo nomehostctl set-nomehost adc1.

UN riavviare è necessario dopo aver modificato il nome della macchina per applicare le modifiche.

4. Per trasformare il tuo server in un Controller di dominio Active Directory, installa Samba e tutti i pacchetti richiesti sulla tua macchina emettendo il comando seguente con radice privilegi in una console.

$ sudo apt-get install samba krb5-user krb5-config winbind libpam-winbind libnss-winbind.

5. Durante l'esecuzione dell'installazione, il programma di installazione richiederà una serie di domande per configurare il controller di dominio.

Nella prima schermata dovrai aggiungere un nome per Kerberos predefinito REGNO in maiuscolo. Inserisci il nome che utilizzerai per il tuo dominio in maiuscolo e premi accedere continuare..

6. Quindi, inserisci il Nome host di Kerberos server per il tuo dominio. Usa lo stesso nome del tuo dominio, questa volta con lettere minuscole e premi accedere continuare.

7. Infine, specificare il Nome host per il server amministrativo del tuo Kerberos regno. Usa lo stesso del tuo dominio e premi accedere per completare l'installazione.

8. Prima di iniziare a configurare Samba per il tuo dominio, esegui prima i comandi seguenti per fermare e disabilitare tutti i demoni samba.

$ sudo systemctl stop samba-ad-dc.service smbd.service nmbd.service winbind.service. $ sudo systemctl disabilita samba-ad-dc.service smbd.service nmbd.service winbind.service.

9. Quindi, rinomina o rimuovi la configurazione originale di samba. Questo passaggio è assolutamente necessario prima del provisioning Samba AD perché al momento della disposizione Samba creerà un nuovo file di configurazione da zero e genererà alcuni errori nel caso in cui trovi un vecchio smb.conf file.

$ sudo mv /etc/samba/smb.conf /etc/samba/smb.conf.initial.

10. Ora, avvia il provisioning del dominio in modo interattivo emettendo il comando seguente con i privilegi di root e accetta le opzioni predefinite fornite da Samba.

Inoltre, assicurati di fornire l'indirizzo IP per un server d'inoltro DNS presso la tua sede (o esterno) e scegli una password complessa per l'account amministratore. Se scegli una password settimanale per l'account amministratore, la fornitura del dominio non riuscirà.

$ sudo samba-tool fornitura del dominio --use-rfc2307 --interactive.

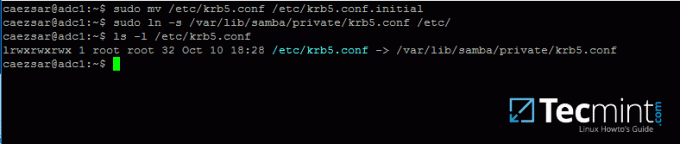

11. Infine, rinomina o rimuovi il file di configurazione principale di Kerberos da /etc directory e sostituirla utilizzando un collegamento simbolico con il file Kerberos appena generato da Samba che si trova in /var/lib/samba/private percorso emettendo i seguenti comandi:

$ sudo mv /etc/krb5.conf /etc/krb5.conf.initial. $ sudo ln -s /var/lib/samba/private/krb5.conf /etc/

12. Avvia e abilita Controller di dominio Active Directory di Samba demoni.

$ sudo systemctl start samba-ad-dc.service. $ sudo systemctl status samba-ad-dc.service. $ sudo systemctl abilita samba-ad-dc.service.

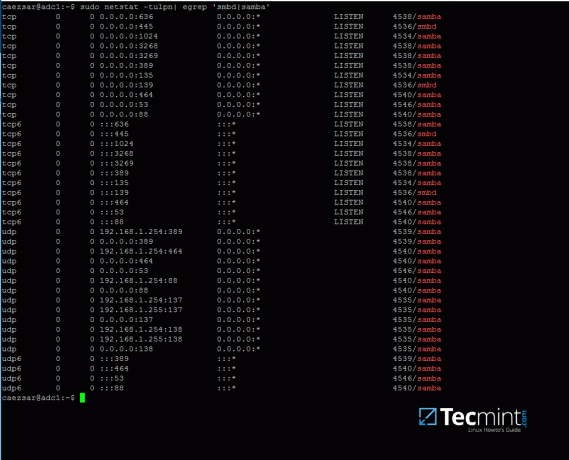

13. Prossimo, usa il comando netstat al fine di verificare l'elenco di tutti i servizi richiesti da an Directory attiva per funzionare correttamente.

$ sudo netstat –tulpn| egrep 'smbd|samba'

14. In questo momento Samba dovrebbe essere pienamente operativo presso la vostra sede. Il livello di dominio più alto Samba sta emulando dovrebbe essere Windows AD DC 2008 R2.

Può essere verificato con l'aiuto di strumento di samba utilità.

$ sudo samba-tool livello di dominio mostra.

15. In ordine per DNS risoluzione per funzionare localmente, è necessario aprire la modifica delle impostazioni dell'interfaccia di rete e puntare la risoluzione DNS modificando dns-nameserver dichiarazione all'indirizzo IP del tuo Controller di dominio (utilizzo 127.0.0.1 per la risoluzione DNS locale) e dns-ricerca dichiarazione per indicare il tuo regno.

$ sudo cat /etc/network/interfaces. $ sudo cat /etc/resolv.conf.

Al termine, riavviare il tuo server e dai un'occhiata al tuo file resolver per assicurarti che punti ai server dei nomi DNS corretti.

16. Infine, testa il risolutore DNS emettendo query e ping su alcuni AD DC record cruciali, come nell'estratto seguente. Sostituisci il nome di dominio di conseguenza.

$ ping -c3 tecmint.lan #Nome del dominio $ ping -c3 adc1.tecmint.lan #FQDN $ ping -c3 adc1 #Ospite

Esegui dopo alcune query su Samba Active Directory Domain Controller..

$ host -t A tecmint.lan. $ host -t A adc1.tecmint.lan. $ host -t SRV _kerberos._udp.tecmint.lan # UDP Kerberos SRV record. $ host -t SRV _ldap._tcp.tecmint.lan # Record TCP LDAP SRV.

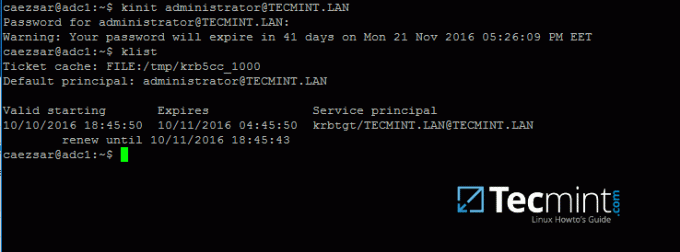

17. Inoltre, verifica Kerberos autenticazione richiedendo un ticket per l'account amministratore di dominio ed elencando il ticket memorizzato nella cache. Scrivi la parte del nome di dominio in maiuscolo.

$ kinit [e-mail protetta]

$ klista.

È tutto! Ora sei completamente operativo Controller di dominio AD installato nella tua rete e puoi iniziare a integrare finestre o Linux macchine in Samba AD.

Nella prossima serie ne tratteremo altre Samba AD argomenti, ad esempio come gestire il controller di dominio dalla riga di comando di Samba, come integra Windows 10 nel nome di dominio e gestisci Samba AD in remoto utilizzando RSAT e altro argomenti importanti.