Nei sistemi Unix/Linux, il radice account utente è l'account super utente e può quindi essere utilizzato per fare qualsiasi cosa possibile sul sistema.

Tuttavia, questo può essere molto pericoloso in tanti modi: uno potrebbe essere che il radice l'utente potrebbe inserire un comando sbagliato e danneggiare l'intero sistema o un utente malintenzionato ottiene l'accesso all'account utente root e prende il controllo dell'intero sistema e chissà cosa può fare.

Sulla base di questo sfondo, in Ubuntu e i suoi derivati, the radice l'account utente è bloccato per impostazione predefinita, gli utenti regolari (amministratori di sistema o meno) possono ottenere privilegi di super utente solo utilizzando il sudo comando.

E una delle cose peggiori che può capitare a un amministratore di sistema Ubuntu è perdere i privilegi per usare il sudo comando, una situazione comunemente indicata come "sudo rotto”. Questo può essere assolutamente devastante.

Un rotto sudo può essere causato da uno dei seguenti:

Per eseguire attività cruciali sul sistema come la visualizzazione o la modifica di file di sistema importanti o l'aggiornamento del sistema, è necessario il sudo comando per ottenere i privilegi di super utente. Cosa succede se ti viene negato l'uso di sudo per uno o più dei motivi sopra citati.

Di seguito è riportata un'immagine che mostra un caso in cui all'utente di sistema predefinito viene impedita l'esecuzione sudo comando:

[e-mail protetta] ~ $ sudo visudo. [ sudo ] password per aaronkilik: aaronkilik non è nel file sudoers. Questo incidente verrà segnalato. [e-mail protetta] ~ $ sudo apt install vim. [ sudo ] password per aaronkilik: aaronkilik non è nel file sudoers. Questo incidente verrà segnalato.

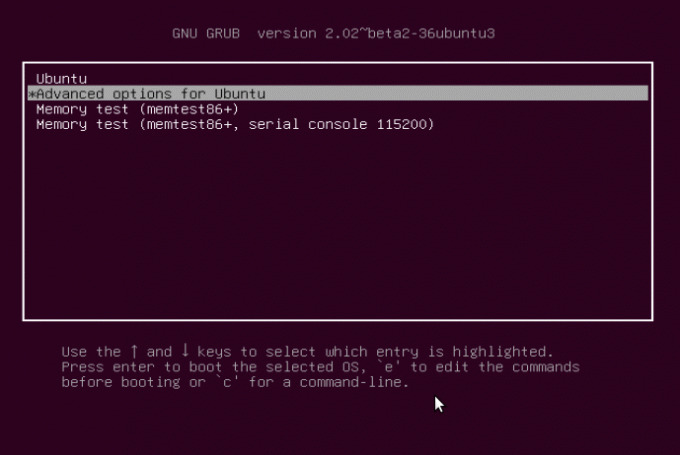

Se ti capita di correre solo Ubuntu sulla tua macchina, dopo averla alimentata, premi il tasto Spostare tasto per alcuni secondi per ottenere il Grub menu di avvio. D'altra parte, se stai eseguendo un dual-boot (Ubuntu insieme a Windows o Mac OS X), quindi dovresti vedere il menu di avvio di Grub per impostazione predefinita.

Usando il Freccia in giù, Selezionare "Opzioni avanzate per Ubuntu” e premere accedere.

Sarai nell'interfaccia sottostante, seleziona il kernel con "modalità di recupero” come sotto e premere accedere per avanzare al “Menu di ripristino”.

Di seguito è riportato il "Menu di ripristino", indicando che il filesystem di root è montato in sola lettura. Passa alla riga "root Drop al prompt della shell di root", quindi premi accedere.

Quindi, premere accedere per manutenzione:

A questo punto dovresti essere al radice prompt della shell. Come avevamo visto prima, il filesystem è montato in sola lettura, quindi per apportare modifiche al sistema dobbiamo rimontare è come lettura/scrittura eseguendo il comando seguente:

# mount -o rw, rimonta /

Supponendo che un utente sia stato rimosso dal gruppo sudo, per aggiungere nuovamente l'utente al gruppo sudo eseguire il comando seguente:

# nome utente adduser sudo.

Nota: Ricorda di utilizzare il nome utente effettivo sul sistema, nel mio caso è aaronkilik.

Oppure, a condizione che un utente sia stato rimosso dal gruppo admin, eseguire il seguente comando:

# adduser nome utente admin.

Partendo dal presupposto che /etc/sudoers il file è stato modificato per impedire agli utenti di sudo o amministratore gruppo dall'elevare i propri privilegi a quelli di un super utente, quindi eseguire un backup dei sudoers file come segue:

# cp /etc/sudoers /etc/sudoers.orginal.

Successivamente, aprire il sudoers file.

# visudo.

e aggiungi il contenuto di seguito:

# # Questo file DEVE essere modificato con il comando 'visudo' come root. # # Considera di aggiungere contenuto locale in /etc/sudoers.d/ invece di. # modificando direttamente questo file. # # Vedi la pagina man per i dettagli su come scrivere un file sudoers. # Impostazioni predefinite env_reset. Predefinito mail_badpass. Default secure_path="/usr/local/sbin:/usr/local/bin:/usr/sbi$ # Specifica dell'alias dell'host # Specifica dell'alias dell'utente # Specifica dell'alias del comando # Specifica dei privilegi dell'utente. root ALL=(ALL: ALL) ALL # I membri del gruppo admin possono ottenere i privilegi di root. %admin ALL=(ALL) ALL # Consenti ai membri del gruppo sudo di eseguire qualsiasi comando. %sudo ALL=(ALL: ALL) ALL # Vedere sudoers (5) per maggiori informazioni sulle direttive "#include": #includedir /etc/sudoers.d.

Supponendo che il permesso su /etc/sudoers il file non è impostato su 0440, quindi esegui il seguente comando per renderlo corretto:

# chmod 0440 /etc/sudoers.

Ultimo ma non meno importante, dopo aver eseguito tutti i comandi necessari, digita Uscita comando per tornare al "Menu di ripristino”:

# Uscita

Usa il Freccia destra selezionare e colpisci accedere:

stampa per continuare con la normale sequenza di avvio:

Questo metodo dovrebbe funzionare bene soprattutto quando è coinvolto un account utente amministrativo, dove non c'è altra opzione se non quella di utilizzare la modalità di ripristino.

Tuttavia, se non funziona per te, prova a contattarci esprimendo la tua esperienza tramite la sezione feedback di seguito. Puoi anche offrire suggerimenti o altri modi possibili per risolvere il problema o migliorare del tutto questa guida.