Le password sono gli unici criteri del sistema Sicurezza per la maggior parte dei Sistema. E quando si tratta di Linux, se conosci il password di root tu possiedi la macchina. Le password sono come un Sicurezza misura per BIOS, Login, Disco, Applicazione, eccetera.

Linux è considerato il più Sistema operativo sicuro essere hackerato o craccato e in realtà lo è, discuteremo ancora alcune delle scappatoie e degli exploit di un Sistema Linux. Useremo CentOS Linux in tutto l'articolo come un articolo per violare la sicurezza della nostra macchina.

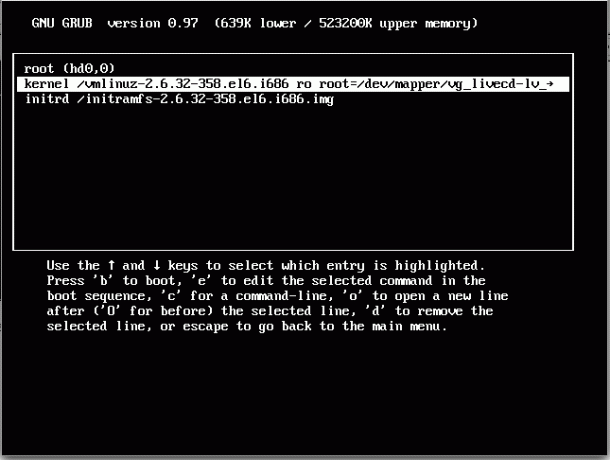

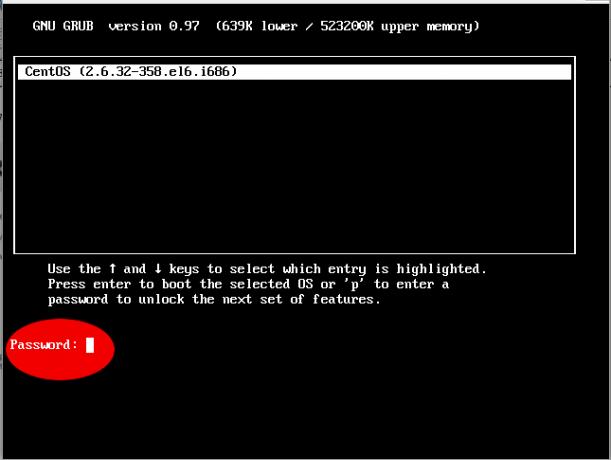

Premere un tasto qualsiasi per interrompere l'avvio, non appena Linux la macchina si avvia e otterrai un GRUB menù.

Stampa 'e‘ per modificare e andare alla riga che inizia con kernel (Generalmente 2a riga).

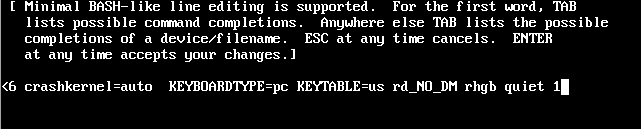

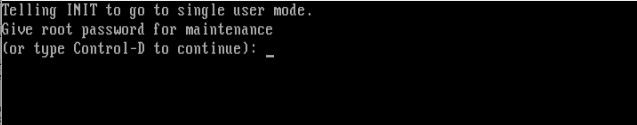

Ora premi 'e' per modificare il kernel e aggiungere '1' alla fine della riga (dopo uno spazio vuoto) costringendolo ad avviarsi in modalità utente singolo e quindi vietandogli di entrare nel livello di esecuzione predefinito. Stampa '

Accedere' per chiudere la modifica del kernel e quindi avviare l'opzione modificata. Per l'avvio è necessario premere 'B‘

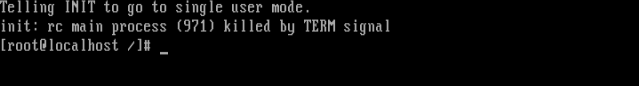

Ora hai effettuato l'accesso a singolo utente modalità.

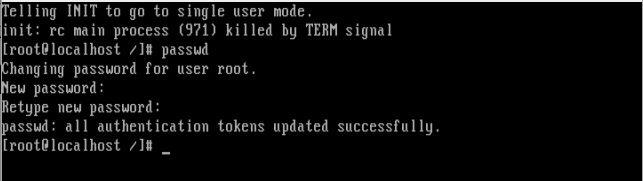

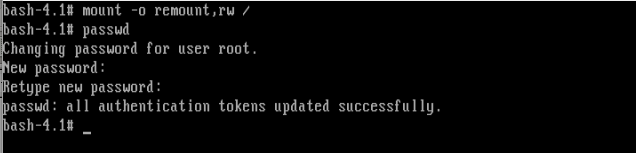

si! Ora usando 'passwd' comando possiamo cambiare il password di root. E una volta che hai la password di root, possiedi il Macchina Linux – Non ti ricordi? Ora puoi passare alla schermata grafica per modificare qualsiasi cosa.

Nota: Nel caso in cui quanto sopra 'passwd' il comando non funziona per te e non hai ottenuto alcun output, significa semplicemente che il tuo SELinux è in modalità di applicazione ed è necessario prima disabilitarlo, prima di procedere ulteriormente. Esegui il seguente comando al tuo prompt.

# setenforce 0

E poi eseguire il 'passwd‘comando, cambiare password di root. Inoltre comando.

Usa il comando "inizia 5” (Fedora Basato) sistemi e “gdm3” (Debian sistemi basati).

Quindi non è stata una passeggiata per hackerare un? Linux box? Pensa allo scenario se qualcuno ha fatto questo al tuo server, Panico! Ora impareremo come salvaguardare il nostro Macchina Linux dall'essere modificato utilizzando la modalità utente singolo.

Come siamo entrati nel sistema? Usando Singolo utente modalità. ok, quindi la scappatoia qui era: accedere alla modalità utente singolo senza la necessità di inserire alcuna password.

Risolvere questa scappatoia, cioè protezione con password il singolo utente modalità.

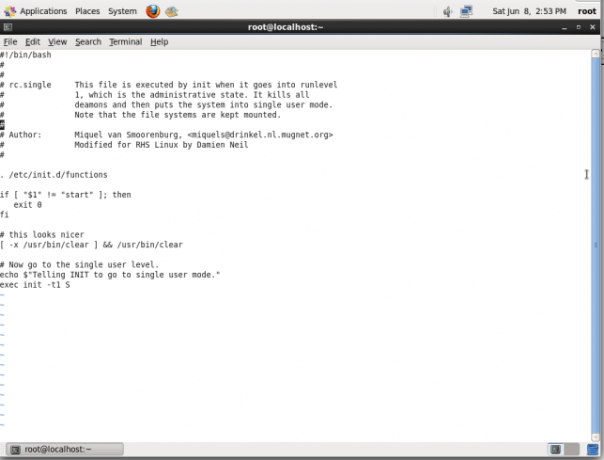

apri il file "/etc/rc1.d/S99single" nel tuo editor preferito e cerca riga.

exec init -t1 s

Basta aggiungere la seguente riga sopra di essa. salva un'uscita.

exec sbin/sulogin

Ora prima di accedere alla modalità utente singolo dovrai fornire la password di root per procedere. Ricontrolla provando ad accedere alla modalità utente singolo dopo aver modificato il suddetto file.

Perché non lo controlli tu stesso.

OK, ora ti sentirai meglio che il tuo sistema è sicuro. Tuttavia questo è parzialmente vero. È vero che il tuo Linux Box non può essere violato utilizzando la modalità utente singolo, ma può comunque essere violato nell'altro modo.

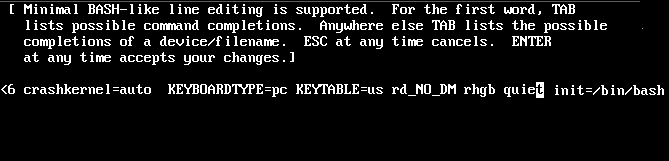

Nel passaggio precedente abbiamo modificato il kernel per entrare in modalità utente singolo. Anche questa volta modificheremo il kernel ma con un parametro diverso, vediamo come ?

Come parametro del kernel abbiamo aggiunto '1'nel processo di cui sopra tuttavia ora aggiungeremo'init=/bin/bash' e avvia usando 'B‘.

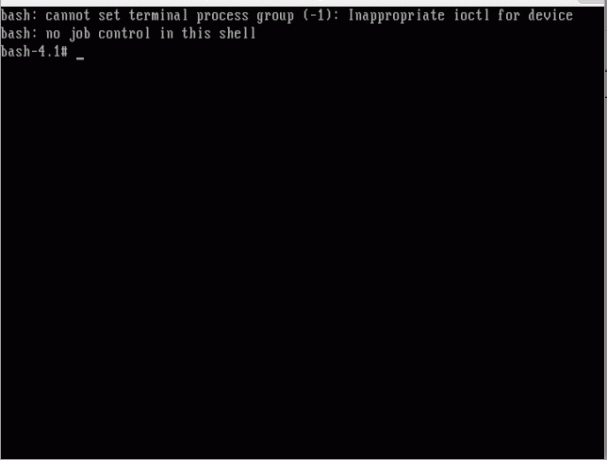

e OOPS hai nuovamente violato il tuo sistema e il prompt è sufficiente per giustificarlo.

Ora provo a cambiare il password di root utilizzando lo stesso processo indicato nel primo metodo utilizzando "passwd' comando, abbiamo qualcosa del tipo.

Per montare il partizione di root insieme a leggere scrivere autorizzazione. Digita esattamente il seguente comando.

# mount -o remount, rw /

Ora prova di nuovo a cambiare la password di root usando 'passwd' comando.

evviva! Hai hackerato il tuo Sistema Linux di nuovo. Ohhh l'uomo è il sistema così facile da sfruttare. No! la risposta è no. Tutto ciò di cui hai bisogno è configurare il tuo sistema.

Tutti i due processi precedenti hanno coinvolto il tweaking e il passaggio dei parametri al kernel. Quindi, se facciamo qualcosa per fermare il tweaking del kernel, ovviamente, la nostra Linux box sarebbe sicura e non così facile da rompere. E per interrompere la modifica del kernel all'avvio, dobbiamo fornire la password a boot loader, cioè., proteggere con password il grub (Lilo è un altro bootloader per Linux ma non ne parleremo qui) boot loader.

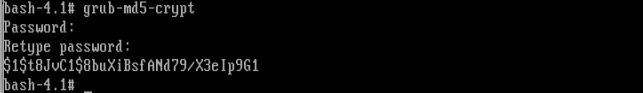

Fornire password crittografata a boot loader usando 'grub-md5-crypt' seguito dalla tua password. Prima crittografa la password

Copia la password crittografata sopra, esattamente così com'è e tienila al sicuro, la useremo nel prossimo passaggio. Ora apri il tuo 'grub.conf' utilizzando il tuo editor preferito (la posizione potrebbe essere: /etc/grub.conf) e aggiungere la riga.

password --md5 $1$t8JvC1$8buXiBsfAND79/X3elp9G1

Modificare "$1$t8JvC1$8buXiBsfAND79/X3elp9G1" con la tua password crittografata che hai generato sopra e l'hai copiata in modo sicuro in un'altra posizione.

Il "grub.conf” dopo aver inserito la riga sopra, salva ed esci.

Ora il controllo incrociato, la modifica del kernel all'avvio, abbiamo ottenuto.

Ora respireresti che il tuo sistema è completamente sicuro e non soggetto a hacking, tuttavia il gioco non è ancora finito.

Faresti meglio a sapere che puoi applicare la modalità di salvataggio a rimuovere e modificare la password utilizzando un'immagine avviabile.

Metti semplicemente la tua installazione CD/DVD nell'unità e seleziona Sistema installato di salvataggio o usare qualsiasi altra immagine di salvataggio, potresti anche usare a Distribuzione Linux live, monta il disco fisso e modificare il 'grub.conf'file per rimuovere la riga della password, riavviare e di nuovo si è effettuato l'accesso.

Nota: Nel modalità di salvataggio Il tuo disco fisso è montato sotto '/mnt/sysimage‘.

# chroot /mnt/sysimage. # vi grub.conf (rimuove la riga della password) # riavviare

So che te lo starai chiedendo, quindi dov'è la fine. Beh, direi che lo è.

Questa guida era solo per renderti consapevole dei fatti e dirti come proteggere il tuo sistema. Tecmint.com e il scrittore di questo articolo scoraggia fortemente questa guida come base per sfruttare il sistema di altri. È responsabilità esclusiva del lettore se si impegna in tale attività e per tale tipo di atto né la scrittura né il Tecmint.com sarà responsabile.

Il tuo commenti positivi ci rende sentirsi bene e ci incoraggia e questo è sempre cercato da te. Godere e Rimani sintonizzato.