Masquerade noto anche come Network Address Translation (NAT), che è fondamentalmente un metodo semplice per consentire a un computer di connettersi a Internet con l'aiuto della macchina di base, solo un lavoro intermedio.

Qui, vedremo come inoltrare una porta a una rete esterna. Ad esempio, se voglio eseguire un ssh nella mia macchina virtuale domestica da qualsiasi luogo, devo inoltrare la mia porta ssh 22 a una porta diversa (ad esempio 2222).

Prima di eseguire un port forwarding, assicurati di controllare se Masquerade è abilitato per la zona esterna, perché accederemo alla macchina dalla rete esterna.

# firewall-cmd --zone=external --query-masquerade.

Se non è abilitato, puoi abilitarlo seguendo il comando.

# firewall-cmd --zone=external --add-masquerade.

Ora inoltriamo tutte le connessioni della porta ssh 22 alla porta 2222 per l'indirizzo IP 192.168.0.132.

# firewall-cmd --zone=external --add-forward-port=port=22:proto=tcp: toport=2222:toaddr=192.168.0.132. # firewall-cmd --zone=external --list-all.

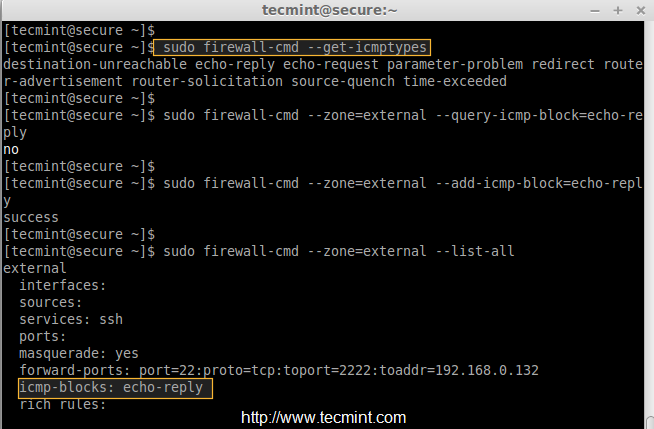

Innanzitutto, controlla il tipo di icmp che stiamo utilizzando con il comando seguente.

# firewall-cmd --get-icmptypes.

Per aggiungere il blocco icmp su qualsiasi zona, puoi utilizzare il seguente comando. Ad esempio, qui aggiungerò il blocco icmp sulla zona esterna, prima di bloccare, basta eseguire un ping icmp per confermare lo stato del blocco icmp.

# firewall-cmd --zone=public --query-icmp-block=echo-reply.

Se ottieni 'no', ciò significa che non è stato applicato alcun blocco icmp, abilitiamo (blocco) icmp.

# firewall-cmd --zone=public --add-icmp-block=echo-reply.

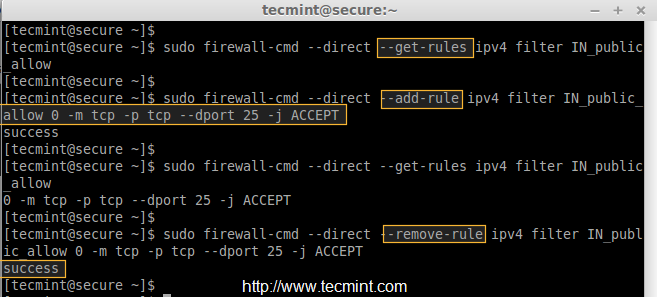

Per aggiungere una regola dell'interfaccia diretta personalizzata, possiamo usare '-diretto‘ opzione in qualsiasi catena (Pubblica, Lavoro, Interna, Esterna). Ad esempio, qui aggiungeremo una regola in Public Zone.

Prima di aggiungere qualsiasi regola, assicurati di elencare tutte le regole correnti nella zona pubblica usando "–get-regole‘.

# irewall-cmd --direct --get-rules filtro ipv4 IN_public_allow.

Per aggiungere le regole usa '–aggiungi-regole'come mostrato di seguito.

# firewall-cmd --direct --add-rule ipv4 filter IN_public_allow 0 -m tcp -p tcp --dport 25 -j ACCEPT.

Per rimuovere le regole basta sostituire '–aggiungi-regola' insieme a '–rimuovi-regola‘.

# firewall-cmd --direct --remove-rule ipv4 filter IN_public_allow 0 -m tcp -p tcp --dport 25 -j ACCEPT.

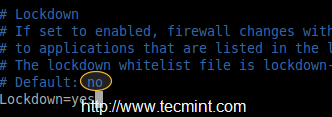

È possibile modificare le regole di firewalld da qualsiasi applicazione locale, che abbia i privilegi di root. Per evitare di apportare modifiche alle regole di firewalld, dobbiamo mettere un blocco in 'firewalld.conf' file. Questo è usato principalmente per proteggere il firewalld da eventuali modifiche alle regole indesiderate da parte di qualsiasi applicazione.

# vim /etc/firewalld/firewalld.conf.

Cambia no in sì

Blocco=sì.

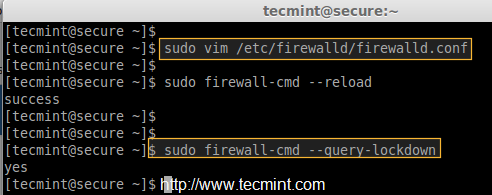

Per renderlo permanente ricaricare le modifiche utilizzando '-ricaricare‘.

# firewall-cmd --reload.

Dopo aver apportato le modifiche precedenti, assicurati di verificare se firewalld è stato bloccato utilizzando query.

# firewall-cmd --query-lockdown.

Per attivare/disattivare la modalità di blocco, utilizzare la seguente combinazione.

# firewall-cmd --lockdown-on. # firewall-cmd --lockdown-off.

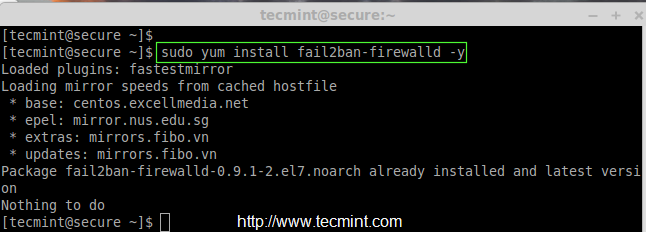

Per abilitare il supporto di fail2ban in firewalld, dobbiamo installare il pacchetto chiamato 'fail2ban-firewalld' di abilitare il repository epel sotto sistemi RHEL/CentOS. Il supporto fail2ban fornisce alcune regole di sicurezza aggiuntive per SSH, SSH-DDOS, MariaDB, Apache ecc.

Dopo aver abilitato epel, installiamo il 'fail2ban-firewalld' pacchetto utilizzando il seguente comando.

# yum install fail2ban-firewalld -y.

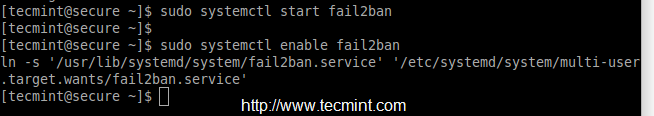

Dopo aver installato il pacchetto, avvia il 'fail2ban'servizio e abilitare per renderlo persistente.

# systemctl avvia fail2ban. # systemctl abilita fail2ban.

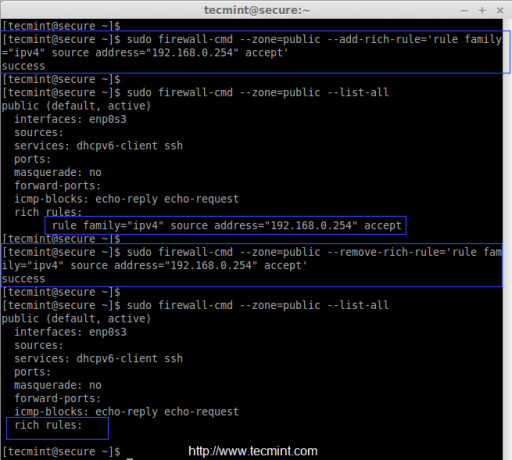

Per aggiungere un indirizzo IP specifico (192.168.0.254) alla zona pubblica attendibile, utilizzare il comando seguente.

# firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.0.254" accept'

Dopo aver aggiunto la regola sopra, non dimenticare di elencare tutte le regole della zona pubblica attendibile.

# firewall-cmd --zone=public --list-all.

Per rimuovere qualsiasi regola aggiunta, basta sostituire il '–aggiungi-ricco-regola'con rimuovi'–rimuovere-ricco-regola'come mostrato nel comando sottostante.

# firewall-cmd --zone=public --remove-rich-rule='rule family="ipv4" source address="192.168.0.254" accept'

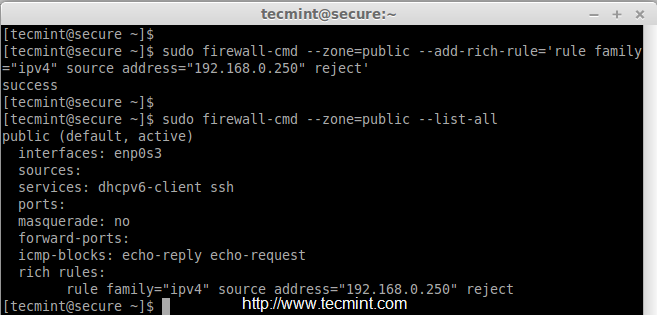

Per rifiutare o eliminare un indirizzo IP dalle zone attendibili, basta sostituire "accettare' insieme a 'rifiutare'come mostrato nel comando seguente.

# firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.0.250" rifiuto' # firewall-cmd --zone=public --list-all.

Qui abbiamo visto come configurare alcune delle regole e dei servizi predefiniti in firewalld. Se ci sono domande riguardanti le regole di firewalld sopra, sentiti libero di lasciare i tuoi preziosi commenti qui sotto.