Questa è la nostra serie in corso su Auditing Linux, in questa quarta parte di questo articolo, spiegheremo come configurare PAM per il controllo di Linux TTY input (Logging Shell User Activity) per utenti specifici che utilizzano pam_tty_audit attrezzo.

Linux PAM (Moduli di autenticazione collegabili) è un metodo altamente flessibile per implementare servizi di autenticazione in applicazioni e vari servizi di sistema; è emerso dall'originale Unix PAM.

Divide le funzioni di autenticazione in quattro moduli di gestione principali, vale a dire: moduli account, moduli di autenticazione, moduli password e moduli di sessione. La spiegazione dettagliata di questi gruppi di gestione va oltre lo scopo di questa esercitazione.

Il auditd strumento utilizza il pam_tty_audit Modulo PAM per abilitare o disabilitare il controllo di TTY input per utenti specificati. Una volta che un utente è configurato per essere verificato, pam_tty_audit funziona in combinazione con il auditd per tenere traccia delle azioni di un utente sul terminale e, se configurato, acquisire le esatte sequenze di tasti eseguite dall'utente, quindi registrarle nel

/var/log/audit/audit.log file.Puoi configurare PAM per il controllo di un particolare utente TTY ingresso in /etc/pam.d/system-auth e /etc/pam.d/password-auth file, utilizzando l'opzione di abilitazione. D'altra parte, come previsto, la disabilitazione lo disattiva per gli utenti specificati, nel formato seguente:

sessione richiesta pam_tty_audit.so disable=username, username2... enable=nomeutente, nomeutente2..

Per attivare la registrazione delle sequenze di tasti effettive dell'utente (inclusi spazi, backspace, tasti di ritorno, tasto Ctrl, tasto Canc e altri), aggiungere il log_passwd opzione insieme alle altre opzioni, utilizzando questo modulo:

sessione richiesta pam_tty_audit.so disable=username, username2... enable=nome utente log_passwd.

Ma prima di eseguire qualsiasi configurazione, tieni presente che:

Diamo un'occhiata a un esempio di seguito, dove configureremo pam_tty_audit per registrare le azioni dell'utente tecnica comprese le sequenze di tasti, su tutti i terminali, mentre disattiviamo il controllo TTY per tutti gli altri utenti del sistema.

Apri questi due seguenti file di configurazione.

# vi /etc/pam.d/system-auth. # vi /etc/pam.d/password-auth.

Aggiungi la seguente riga ai file di configurazione.

sessione richiesta pam_tty_audit.so disable=* enable=tecnica

E per catturare tutte le sequenze di tasti immesse dall'utente tecnica, possiamo aggiungere il log_passwd opzione a mostrata.

sessione richiesta pam_tty_audit.so disable=* enable=tecmint log_passwd

Ora salva e chiudi i file. Successivamente, visualizza il auditd file di registro per qualsiasi ingresso TTY registrato, utilizzando il utilità aureport.

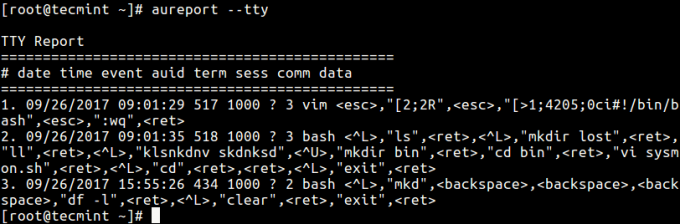

# aureport --tty.

Dall'output sopra, puoi vedere l'utente tecnica il cui, di chi UID è 1000 usato il editor vi/vim, ha creato una directory chiamata bidone e si è trasferito in esso, ha cancellato il terminale e così via.

Per cercare i registri di input TTY registrati con timestamp uguali o successivi a un'ora specifica, utilizzare il tasto -ts per specificare la data/ora di inizio e -te per impostare la data/ora di fine.

Di seguito sono riportati alcuni esempi:

# aureport --tty -ts 25/09/2017 00:00:00 -te 26/09/2017 23:00:00. # aureport --tty -ts questa settimana.

Puoi trovare maggiori informazioni, nel pam_tty_audit pagina man.

# uomo pam_tty_audit.

Dai un'occhiata ai seguenti articoli utili.

In questo articolo abbiamo descritto come configurare PAM per il controllo dell'input per utenti specifici su CentOS/RHEL. Se hai domande o altre idee da condividere, usa il commento qui sotto.