Per impostazione predefinita, SSH utilizza già una comunicazione dati sicura tra macchine remote, ma se desideri aggiungere un ulteriore livello di sicurezza alle tue connessioni SSH, puoi aggiungere un Google Authenticator (autenticazione a due fattori) modulo che consente di inserire una password monouso casuale (TOTP) codice di verifica durante la connessione a SSH server. Dovrai inserire il codice di verifica dal tuo smartphone o PC quando ti connetti.

Il Google Authenticator è un modulo open source che include implementazioni di passcode monouso (TOTP) token di verifica sviluppato da Google. Supporta diverse piattaforme mobili, nonché PAM (modulo di autenticazione plug-in). Questi codici di accesso una tantum sono generati utilizzando standard aperti creati da GIURAMENTOIniziativa per l'autenticazione aperta).

In questo articolo ti mostrerò come impostare e configurare SSH per l'autenticazione a due fattori sotto cappello rosso, CentOS, Fedora e Ubuntu, Linux Mint e Debian.

Aprire la macchina su cui si desidera configurare l'autenticazione a due fattori e installare quanto segue PAM librerie insieme alle librerie di sviluppo necessarie per il PAM modulo con cui lavorare correttamente Autenticatore di Google modulo.

Su cappello rosso, CentOS e Fedora sistemi installano il 'pam-devel' pacchetto.

# yum install pam-devel make automake libtool gcc-c++ wget

Su Ubuntu, Linux Mint e Debian i sistemi installano 'libpam0g-dev' pacchetto.

# apt-get install libpam0g-dev make automake libtool gcc-c++ wget.

Ora clona e installa il Autenticatore di Google modulo sotto Casa directory (supponiamo che tu sia già connesso alla home directory di radice) utilizzando il seguente comando git.

# git clone https://github.com/google/google-authenticator-libpam.git. # cd google-authenticator-libpam/ # ./bootstrap.sh. # ./configura. # fare. # effettua l'installazione. # google-autenticatore.

Una volta eseguito 'google-autenticatore' comando, ti verrà chiesto con una seria domanda. Digita semplicemente "sì” (sì) come risposta nella maggior parte delle situazioni. Se qualcosa va storto, puoi digitare di nuovo "google-autenticatore' comando per ripristinare le impostazioni.

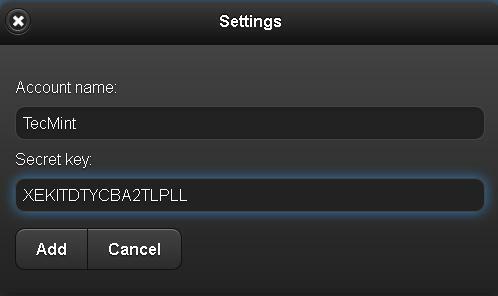

Dopo questa domanda, otterrai il tuo "chiave segreta' e 'codici di emergenza‘. Scrivi questi dettagli da qualche parte, ci serviranno 'chiave segreta'più tardi per l'installazione Google Authenticator app.

[[e-mail protetta] google-authenticator-libpam]# google-authenticator Vuoi che i token di autenticazione siano basati sul tempo (s/n) sì https://www.google.com/chart? chs=200x200&chld=M|0&cht=qr&chl=otpauth://totp/[e-mail protetta]%3Fsecret%3DXEKITDTYCBA2TLPL. Il tuo nuovo chiave segreta è: XEKITDTYCBA2TLPL Il tuo codice di verifica è 461618. Il tuo codici da grattare di emergenza sono: 65083399 10733609 47588351 71111643 92017550.

Quindi, segui la procedura guidata di installazione e nella maggior parte dei casi digita la risposta come "sì” (sì) come mostrato di seguito.

Vuoi che aggiorni il tuo file "/root/.google_authenticator" (s/n) sì Vuoi non consentire più utilizzi della stessa autenticazione. gettone? Questo ti limita a un accesso ogni 30 circa, ma aumenta. le tue possibilità di notare o addirittura prevenire attacchi man-in-the-middle (s/n) sì Per impostazione predefinita, i token sono validi per 30 secondi e per compensare. possibile sfasamento temporale tra il client e il server, permettiamo un extra. token prima e dopo l'ora corrente. Se riscontri problemi con i poveri. sincronizzazione dell'ora, è possibile aumentare la finestra rispetto a quella predefinita. dimensione di 1:30 min a circa 4 min. Vuoi farlo (s/n) sì Se il computer a cui stai effettuando l'accesso non è protetto contro la forza bruta. tentativi di accesso, è possibile abilitare la limitazione della velocità per il modulo di autenticazione. Per impostazione predefinita, questo limita gli aggressori a non più di 3 tentativi di accesso ogni 30 secondi. Vuoi abilitare il rate-limiting (s/n) y.

Apri il PAM file di configurazione '/etc/pam.d/sshd' e aggiungi la seguente riga all'inizio del file.

auth richiesto pam_google_authenticator.so

Quindi, apri il SSH file di configurazione '/etc/ssh/sshd_config' e scorri verso il basso per trovare la riga che dice.

ChallengeResponseAuthentication no

Cambialo in "sì“. Quindi, diventa così.

SfidaRispostaAutenticazione sì

Infine, riavvia SSH servizio per apportare nuove modifiche.

# /etc/init.d/sshd restart

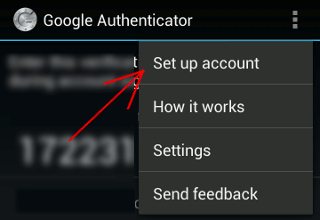

Lancio Google Authenticator app nel tuo smartphone. stampa Menù e scegli "Crea un account“. Se non hai questa app, puoi scaricarla e installarla Google Authenticator app sul tuo Android/iPhone/Blackberry dispositivi.

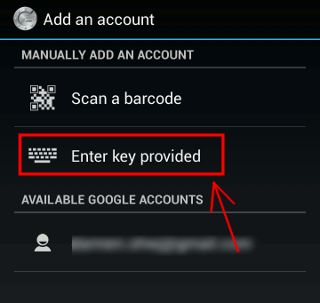

Stampa "Inserisci la chiave fornita”.

Aggiungi il tuo account 'Nome' e inserisci il 'chiave segreta‘ generato in precedenza.

Genererà una password unica (codice di verifica) che cambierà costantemente ogni 30 sec sul tuo telefono.

Ora prova ad accedere tramite SSH, ti verrà chiesto con Codice Google Authenticator (Codice di verifica) e Parola d'ordine ogni volta che tenti di accedere tramite SSH. hai solo 30 secondi per inserire questo codice di verifica, se lo manca verrà rigenerato un nuovo codice di verifica.

accedi come: tecmint. Accesso negato. Utilizzo dell'autenticazione interattiva da tastiera. Codice di verifica: Utilizzo dell'autenticazione interattiva da tastiera. Password: Ultimo accesso: Mar Apr 23 13:58:29 2013 da 172.16.25.125. [[e-mail protetta] ~]#

Se non hai uno smartphone, puoi anche usare un Firefox add-on chiamato Autenticatore GAuth per eseguire l'autenticazione a due fattori.

ImportanteNota: l'autenticazione a due fattori funziona con l'accesso SSH basato su password. Se ne stai usando qualcuno sessione SSH con chiave privata/pubblica, ignorerà l'autenticazione a due fattori e ti consentirà di accedere direttamente.