UN Ingegnere certificato dalla Linux Foundation (LFCE) è predisposto per l'installazione, la configurazione, la gestione e la risoluzione dei problemi dei servizi di rete nei sistemi Linux ed è responsabile della progettazione e dell'implementazione dell'architettura di sistema.

Presentazione del programma di certificazione Linux Foundation.

In questa serie di 12 articoli, intitolata Preparazione per il LFCE (Ingegnere certificato dalla Linux Foundation), tratteremo i domini e le competenze richiesti in Ubuntu, CentOS e openSUSE:

Parte 1: Installazione dei servizi di rete e configurazione dell'avvio automatico all'avvio

Quando si tratta di configurare e utilizzare qualsiasi tipo di servizio di rete, è difficile immaginare uno scenario di cui Linux non possa far parte. In questo articolo mostreremo come installare i seguenti servizi di rete in Linux (ogni configurazione sarà trattata nei prossimi articoli separati):

Inoltre, vorremo assicurarci che tutti questi servizi vengano avviati automaticamente all'avvio o su richiesta.

Dobbiamo notare che anche quando è possibile eseguire tutti questi servizi di rete nella stessa macchina fisica o server privato virtuale, uno dei primi cosiddetti "regole” della sicurezza della rete dice agli amministratori di sistema di evitare di farlo per quanto possibile. Qual è il giudizio che sostiene tale affermazione? È piuttosto semplice: se per qualche motivo un servizio di rete viene compromesso in una macchina che ne esegue più di uno, può essere relativamente facile per un utente malintenzionato compromettere anche il resto.

Ora, se hai davvero bisogno di installare più servizi di rete sulla stessa macchina (in un laboratorio di prova, ad esempio), assicurati di abilitare solo quelli di cui hai bisogno in un determinato momento e disabilitarli dopo.

Prima di iniziare, dobbiamo chiarire che l'articolo corrente (insieme al resto del LFCS e LFCE serie) è focalizzato su una prospettiva basata sulle prestazioni, e quindi non può esaminare ogni dettaglio teorico sugli argomenti trattati. Tuttavia, introdurremo ogni argomento con le informazioni necessarie come punto di partenza.

Per utilizzare i seguenti servizi di rete, sarà necessario disabilitare il firewall per il momento finché non impareremo come consentire il traffico corrispondente attraverso il firewall.

Si prega di notare che questo è NON consigliato per una configurazione di produzione, ma lo faremo solo a scopo di apprendimento.

In un'installazione predefinita di Ubuntu, il firewall non dovrebbe essere attivo. In openSUSE e CentOS, dovrai disabilitarlo esplicitamente:

# systemctl interrompe firewalld. # systemctl disabilita firewalld o. # o systemctl mask firewalld.

Detto questo, cominciamo!

NFS di per sé è un protocollo di rete, la cui ultima versione è NFSv4. Questa è la versione che useremo in questa serie.

Un server NFS è la soluzione tradizionale che consente ai client Linux remoti di montare le proprie condivisioni su una rete e interagiscono con quei file system come se fossero montati localmente, consentendo di centralizzare le risorse di archiviazione per il Rete.

# yum update && yum install nfs-utils.

# aptitude update && aptitude install nfs-kernel-server.

# zypper refresh && zypper install nfsserver.

Per istruzioni più dettagliate, leggi il nostro articolo che spiega come Configurazione di server e client NFS su sistemi Linux.

Il Apache il server web è un'implementazione FOSS robusta e affidabile di un server HTTP. Alla fine di ottobre 2014, Apache ha potenziato 385 milioni di siti, dandogli un 37.45% quota di mercato. Puoi utilizzare Apache per servire un sito Web autonomo o più host virtuali in una macchina.

# yum update && yum install httpd [Su CentOS] # aptitude update && aptitude installa apache2 [Su Ubuntu] # zypper refresh && zypper install apache2 [Su openSUSE]

Per istruzioni più dettagliate, leggi i nostri articoli seguenti che mostrano come creare host virtuali Apache basati su IP e nome e come proteggere il server Web Apache.

Calamaro è un server proxy e un demone della cache web e, come tale, funge da intermediario tra diversi computer client e Internet (o un router connesso a Internet), velocizzando le richieste frequenti memorizzando nella cache i contenuti web e contemporaneamente la risoluzione DNS. Può anche essere utilizzato per negare (o concedere) l'accesso a determinati URL per segmento di rete o in base a parole chiave vietate e mantiene un file di registro di tutte le connessioni effettuate al mondo esterno per utente.

Squidguard è un redirector che implementa le blacklist per migliorare i calamari e si integra perfettamente con esso.

# yum update && yum installa squid squidGuard [su CentOS] # aptitude update && aptitude installa squid3 squidguard [su Ubuntu] # zypper aggiorna && zypper installa squid squidGuard [Su openSUSE]

suffisso è un agente di trasporto della posta (MTA). È l'applicazione responsabile dell'instradamento e della consegna dei messaggi di posta elettronica da un server di posta di origine a un server di destinazione, mentre dovecot è un server di posta IMAP e POP3 ampiamente utilizzato che preleva i messaggi dall'MTA e li consegna all'utente giusto cassetta postale.

Sono inoltre disponibili plugin Dovecot per diversi sistemi di gestione di database relazionali.

# yum update && yum install postfix dovecot [Su CentOS] # aptitude update && aptitude postfix dovecot-imapd dovecot-pop3d [Su Ubuntu] # zypper refresh && zypper postfix dovecot [Su openSUSE]

In poche parole, a firewall è una risorsa di rete utilizzata per gestire l'accesso a o da una rete privata e per reindirizzare il traffico in entrata e in uscita in base a determinate regole.

iptables è uno strumento installato di default in Linux e funge da frontend per il modulo del kernel netfilter, che è il massimo responsabile dell'implementazione di un firewall per eseguire il filtraggio/reindirizzamento dei pacchetti e la traduzione degli indirizzi di rete funzionalità.

Poiché iptables è installato in Linux per impostazione predefinita, devi solo assicurarti che sia effettivamente in esecuzione. Per fare ciò, dovremmo controllare che i moduli iptables siano caricati:

# lsmod | grep ip_tables.

Se il comando precedente non restituisce nulla, significa che ip_tables modulo non è stato caricato. In tal caso, eseguire il comando seguente per caricare il modulo.

# modprobe -a ip_tables.

Leggi anche: Guida di base a Linux Iptables Firewall

Come discusso in Gestione del processo e dei servizi di avvio del sistema - Parte 7 della serie di 10 articoli sul LFCS certificazione, ci sono diversi gestori di sistemi e servizi disponibili in Linux. Qualunque sia la tua scelta, devi sapere come avviare, arrestare e riavviare i servizi di rete su richiesta e come abilitarli per l'avvio automatico all'avvio.

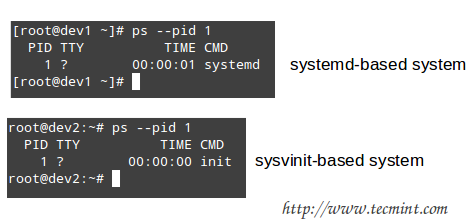

Puoi controllare qual è il tuo sistema e gestore dei servizi eseguendo il seguente comando:

# ps --pid 1.

A seconda dell'output del comando precedente, utilizzerai uno dei seguenti comandi per configurare se ciascun servizio deve avviarsi automaticamente all'avvio o meno:

Abilita il servizio per l'avvio all'avvio # systemctl enable [servizio]

Impedisci al servizio di avviarsi all'avvio # systemctl disable [servizio] # impedisce a [servizio] di avviarsi all'avvio.

Avvia servizio all'avvio nei runlevel A e B # chkconfig --level AB [servizio] on

Non avviare il servizio all'avvio nei runlevel C e D # chkconfig --level CD service off

Assicurati che /etc/init/[service].conf script esiste e contiene la configurazione minima, come ad esempio:

# Quando avviare il servizio. avvia su runlevel [2345] # Quando interrompere il servizio. ferma su runlevel [016] # Riavvia automaticamente il processo in caso di crash. rigenerarsi. # Specifica il processo/comando (aggiungi argomenti se necessario) da eseguire. exec /absolute/path/to/network/service/binary arg1 arg2.

Potresti anche voler controllare Parte 7 della serie LFCS (a cui abbiamo appena accennato all'inizio di questa sezione) per altri comandi utili per gestire i servizi di rete su richiesta.

A questo punto dovresti avere tutti i servizi di rete descritti in questo articolo installati e possibilmente in esecuzione con la configurazione predefinita. Negli articoli successivi esploreremo come configurarli in base alle nostre esigenze, quindi assicurati di rimanere sintonizzato! E sentiti libero di condividere i tuoi commenti (o postare domande, se ne hai) su questo articolo utilizzando il modulo sottostante.