Nella nostra prima parte di questo articolo, abbiamo spiegato in dettaglio come installare e configurare l'ultima Nagios 4.4.5 su RHEL/CentOS 8/7 e Fedora 30 server. In questo articolo, ti mostreremo come aggiungere Linux remoto macchina e i suoi servizi per Monitoraggio Nagios host usando NRPE agente.

Speriamo che tu l'abbia già fatto Nagios installato e funzionante correttamente. In caso contrario, utilizzare la seguente guida all'installazione per installarlo sul sistema.

Una volta installato, puoi procedere ulteriormente con l'installazione NRPE agente sul tuo Linux remoto ospite. Prima di andare oltre, ti diamo una breve descrizione di NRPE.

Il NRPE (Esecutore plug-in remoto Nagios) plug-in ti consente di monitorare qualsiasi telecomando Linux/Unix servizi o dispositivi di rete. Questo NRPE il componente aggiuntivo consente Nagios per monitorare eventuali risorse locali come

Carico della CPU, Scambio, Utilizzo della memoria, Utenti online, eccetera. su macchine Linux remote. Dopotutto, queste risorse locali non sono per lo più esposte a macchine esterne, e NRPE l'agente deve essere installato e configurato sui computer remoti.Nota: Il NRPE l'addon lo richiede Plugin Nagios deve essere installato sulla macchina Linux remota. Senza questi, il NRPE il demone non funzionerà e non controllerà nulla.

Per usare il NRPE, sarà necessario eseguire alcune attività aggiuntive su entrambi i Host di monitoraggio Nagios e Host Linux remoto su cui è installato NRPE. Copriremo separatamente entrambe le parti dell'installazione.

Supponiamo che tu stia installando il NRPE su un host che supporta Wrapper TCP e Xinted demone installato su di esso. Oggi, la maggior parte delle moderne distribuzioni Linux ha queste due installate per impostazione predefinita. In caso contrario, lo installeremo in seguito durante l'installazione, quando richiesto.

Si prega di utilizzare le istruzioni di seguito per l'installazione Plugin Nagios e NRPE demone sul Host Linux remoto.

Dobbiamo installare le librerie richieste come gcc, glibc, glibc-comune e GD e le sue librerie di sviluppo prima dell'installazione.

[[e-mail protetta]]# yum install -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-develSu Fedora [[e-mail protetta]]# dnf install -y gcc glibc glibc-common gd gd-devel make net-snmp openssl-devel

Crea un nuovo account utente nagios e imposta una password.

[[e-mail protetta]]# useradd nagios. [[e-mail protetta]]# passwd nagios

Crea una directory per l'installazione e tutti i suoi download futuri.

[[e-mail protetta]]# cd /root/nagios

Ora scarica l'ultima Plugin Nagios 2.1.2 pacchetto con comando wget.

[[e-mail protetta] nagios~]# wget https://www.nagios-plugins.org/download/nagios-plugins-2.1.2.tar.gz

Esegui quanto segue comando tar per estrarre il tarball del codice sorgente.

[[e-mail protetta] nagios~]# tar -xvf nagios-plugins-2.1.2.tar.gz

Dopo, l'estrazione di una nuova cartella apparirà in quella directory.

[[e-mail protetta] nagios ~]# ls -l totale 2640. drwxr-xr-x. 15 radice radice 4096 1 agosto 21:58 nagios-plugin-2.1.2

-rw-r--r--. 1 radice radice 2695301 1 agosto 21:58 nagios-plugins-2.1.2.tar.gz.

Quindi, compila e installa usando i seguenti comandi

[[e-mail protetta] nagios]# cd nagios-plugins-2.1.2. [[e-mail protetta] nagios-plugins-2.1.2]# ./configure [[e-mail protetta] nagios-plugins-2.1.2]# make. [[e-mail protetta] nagios-plugins-2.1.2]# make install.

Imposta i permessi nella directory dei plugin.

[[e-mail protetta] nagios-plugins-2.1.2]# chown nagios.nagios /usr/local/nagios. [[e-mail protetta] nagios-plugins-2.1.2]# chown -R nagios.nagios /usr/local/nagios/libexec

La maggior parte dei sistemi è installata per impostazione predefinita. In caso contrario, installa xinetd pacchetto utilizzando il seguente yum comando.

[[e-mail protetta] nagios-plugins-2.1.2]# yum install xinetd Su Fedora [[e-mail protetta] nagios-plugins-2.1.2]# dnf installa xinetd.

Scarica l'ultima Plugin NRPE 3.2 pacchetti con wget comando.

[[e-mail protetta] nagios-plugins-2.1.2]# cd /root/nagios. [[e-mail protetta] nagios]# wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz.

Decomprimere il tarball del codice sorgente NRPE.

[[e-mail protetta] nagios]# tar xzf nrpe-3.2.1.tar.gz. [[e-mail protetta] nrpe-3.2]# cd nrpe-3.2.1.

Compilare e installare l'addon NRPE.

[[e-mail protetta] nrpe-3.2.1]# ./configure. [[e-mail protetta] nrpe-3.2.1]# crea tutto

Successivamente, installa il demone del plugin NRPE e il file di configurazione del demone di esempio.

[[e-mail protetta] nrpe-3.2]# make install-plugin. [[e-mail protetta] nrpe-3.2.1]# make install-daemon. [[e-mail protetta] nrpe-3.2.1]# make install-daemon-config

Installa il demone NRPE sotto xinetd come servizio.

[[e-mail protetta] nrpe-3.2.1]# make install-xinetd. O. [[e-mail protetta] nrpe-3.2.1]# make install-inetd.

Ora aperto /etc/xinetd.d/nrpe file e aggiungi il localhost e indirizzo IP del Server di monitoraggio Nagios.

solo_da = 127.0.0.1 localhost

Avanti, apri /etc/services file aggiungere la seguente voce per il NRPE demone in fondo al file.

nrpe 5666/tcp NRPE

Riavvia il servizio xinetd.

[[e-mail protetta]]# service xinetd riavvio

Eseguire il comando seguente per verificare che il demone NRPE funzioni correttamente in xinetd.

[[e-mail protetta]]# netstat -at | grep nrpe tcp 0 0 *:nrpe *:* ASCOLTA

Se ottieni un output simile a quello sopra, significa che funziona correttamente. In caso contrario, assicurati di controllare le seguenti cose.

Quindi, verifica che il demone NRPE funzioni correttamente. Corri il "check_nrpe" comando che è stato installato in precedenza a scopo di test.

[[e-mail protetta]]# /usr/local/nagios/libexec/check_nrpe -H localhost

Otterrai una seguente stringa sullo schermo, che ti mostra quale versione di NRPE è installata:

NRPE v3.2

Assicurati che il Firewall sulla macchina locale consentirà il NRPE demone a cui accedere da server remoti. Per fare ciò, esegui il seguente comando iptables.

Su RHEL/CentOS 6/5 e Fedora [[e-mail protetta]]# iptables -A INPUT -p tcp -m tcp --dport 5666 -j ACCETTA Su RHEL/CentOS 8/7 e Fedora 19 in poi [[e-mail protetta]]# firewall-cmd --permanent --zone=public --add-port=5666/tcp.

Esegui il seguente comando per salvare la nuova regola iptables in modo che sopravviva al riavvio del sistema.

Su RHEL/CentOS 6/5 e Fedora [[e-mail protetta]]# servizio iptables salva.

Il file di configurazione NRPE predefinito che è stato installato ha diverse definizioni di comandi che verranno utilizzate per monitorare questa macchina. Il file di configurazione di esempio che si trova in.

[[e-mail protetta]]# vi /usr/local/nagios/etc/nrpe.cfg

Le seguenti sono le definizioni dei comandi predefinite che si trovano nella parte inferiore del file di configurazione. Per il momento, supponiamo che tu stia usando questi comandi. Puoi controllarli usando i seguenti comandi.

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_users USERS OK - 1 utenti attualmente connessi |users=1;5;10;0

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_load OK - media del carico: 3.90, 4.37, 3.94|load1=3.900;15.000;30.000;0; carico5=4.370;10.000;25.000;0; carico15=3.940;5.000;20.000;0;

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_hda1 DISK OK - spazio libero: /boot 154 MB (84% inode=99%);| /boot=29MB; 154;173;0;193

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_total_procs PROCS CRITICO: 297 processi

# /usr/local/nagios/libexec/check_nrpe -H localhost -c check_zombie_procs PROCS OK: 0 processi con STATE = Z

È possibile modificare e aggiungere nuove definizioni di comandi modificando il file di configurazione NRPE. Infine, hai installato e configurato correttamente l'agente NRPE sul Host Linux remoto. Ora è il momento di installare un NRPE componente e aggiungi alcuni servizi sul tuo Server di monitoraggio Nagios…

Ora accedi al tuo Server di monitoraggio Nagios. Qui dovrai fare le seguenti cose:

Vai alla directory di download di nagios e scarica l'ultima Plugin NRPE insieme a wget comando.

[[e-mail protetta]]# cd /root/nagios. [[e-mail protetta]]# wget https://github.com/NagiosEnterprises/nrpe/releases/download/nrpe-3.2.1/nrpe-3.2.1.tar.gz

Decomprimere il tarball del codice sorgente NRPE.

[[e-mail protetta]]# tar xzf nrpe-3.2.1.tar.gz. [[e-mail protetta]]# cd nrpe-3.2

Compilare e installare l'addon NRPE.

[[e-mail protetta]]# ./configura. [[e-mail protetta]]# fai tutto. [[e-mail protetta]]# make install-daemon

Assicurati che il check_nrpe il plugin può comunicare con il NRPE demone sul telecomando Linux ospite. Aggiungi il indirizzo IP nel comando sottostante con l'indirizzo IP del tuo Remoticon Linux ospite.

[[e-mail protetta]]# /usr/local/nagios/libexec/check_nrpe -H

Riceverai una stringa che ti mostra quale versione di NRPE è installata sull'host remoto, in questo modo:

NRPE v3.2

Se ricevi un errore di timeout del plugin, controlla le seguenti cose.

Per aggiungere un host remoto è necessario creare due nuovi file “host.cfg" e "servizi.cfg" sotto "/usr/local/nagios/etc/" Posizione.

[[e-mail protetta]]# cd /usr/local/nagios/etc/ [[e-mail protetta]]# tocca host.cfg. [[e-mail protetta]]# touch services.cfg

Ora aggiungi questi due file al file di configurazione principale di Nagios. Aprire nagios.cfg file con qualsiasi editor.

[[e-mail protetta]]# vi /usr/local/nagios/etc/nagios.cfg

Ora aggiungi i due file appena creati come mostrato di seguito.

# È possibile specificare file di configurazione dei singoli oggetti come mostrato di seguito: cfg_file=/usr/local/nagios/etc/hosts.cfg. cfg_file=/usr/local/nagios/etc/services.cfg

Ora aperto host.cfg file e aggiungi il nome del modello host predefinito e definire host remoti come mostrato di seguito. Assicurati di sostituire Nome host, alias e indirizzo con i dettagli del server host remoto.

[[e-mail protetta]]# vi /usr/local/nagios/etc/hosts.cfg

## Modello host Linux predefinito ## definire host{ nome linux-box; Nome di questo modello. usa generic-host; Eredita i valori predefiniti. check_period 24x7 check_interval 5 retry_interval 1 max_check_attempts 10 check_command check-host-alive. Notification_period 24x7 Notification_interval 30 Notification_options d, r contact_groups admins register 0; NON REGISTRARE QUESTO - È UN MODELLO. } ## Predefinito. definire host{ usa linux-box; Eredita i valori predefiniti da un modello.nome_host tecmint; Il nome che diamo a questo serveralias CentOS 6; Un nome più lungo per il serverindirizzo 5.175.142.66; Indirizzo IP dell'host Linux remoto

}

Prossima apertura servizi.cfg file e aggiungere i seguenti servizi da monitorare.

[[e-mail protetta]]# vi /usr/local/nagios/etc/services.cfg

define service{ usa generic-service host_name tecmint service_description CPU Load check_command check_nrpe!check_load } define service{ usa generic-service host_name tecmint service_description Processi totali check_command check_nrpe!check_total_procs } define service{ use generic-service host_name tecmint service_description Utenti correnti check_command check_nrpe!check_users } define service{ use generic-service host_name tecmint service_description SSH Monitoraggio check_command check_nrpe!check_ssh } define service{ use generic-service host_name tecmint service_description Monitoraggio FTP check_command check_nrpe!check_ftp }

Ora la definizione del comando NRPE deve essere creata in comandi.cfg file.

[[e-mail protetta]]# vi /usr/local/nagios/etc/objects/commands.cfg

Aggiungi la seguente definizione di comando NRPE in fondo al file.

############################################################################### # COMANDO DI VERIFICA NRPE. # # Comando per utilizzare NRPE per controllare i sistemi host remoti. ################################################# ############################# define command{ nome_comando check_nrpe riga_comando $USER1$/check_nrpe -H $HOSTADDRESS$ -c $ARG1$ }

Infine, verifica i file di configurazione di Nagios per eventuali errori.

[[e-mail protetta]]# /usr/local/nagios/bin/nagios -v /usr/local/nagios/etc/nagios.cfg Avvisi totali: 0. Errori totali: 0

Riavvia Nagios:

[[e-mail protetta]]# service nagios riavvio

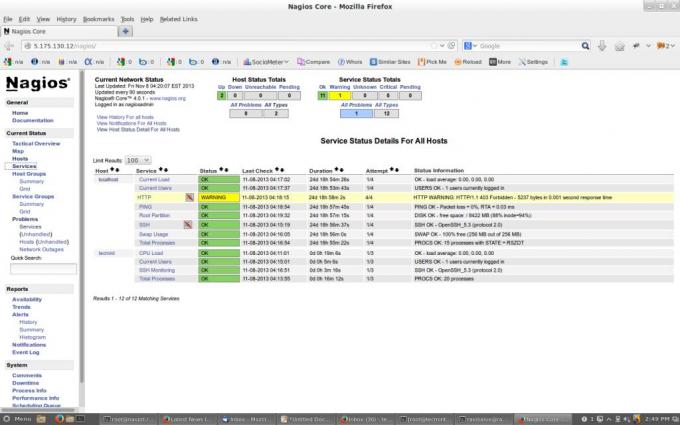

Questo è tutto. Ora vai a Nagios Monitoraggio Web interfaccia in "http://Your-server-IP-address/nagios" o "http://FQDN/nagios” e fornire il nome utente "nagiosadmin" e parola d'ordine. Controlla che il Host Linux remoto è stato aggiunto ed è monitorato.

Questo è tutto! per ora, nel nostro prossimo articolo ti mostrerò come aggiungere host di Windows a Server di monitoraggio Nagios. In caso di difficoltà durante l'aggiunta dell'host remoto a Nagios. Si prega di commentare le vostre domande o problemi tramite la sezione commenti, fino ad allora rimanete sintonizzati su Tecmint.com per altri articoli così preziosi.