SSH sta per Secure Shell è un protocollo di rete, utilizzato per accedere alla macchina remota per eseguire servizi di rete a riga di comando e altri comandi su una rete. SSH è noto per la sua elevata sicurezza, comportamento crittografico ed è più ampiamente utilizzato dagli amministratori di rete per controllare principalmente i server Web remoti.

qui in questo Domande di un'intervista articolo della serie, stiamo presentando alcuni utili 10 domande su SSH (Secure Shell) e le loro risposte.

Risposta :SSH è configurato sulla porta 22, per impostazione predefinita. Possiamo modificare o impostare il numero di porta personalizzato per SSH nel file di configurazione.

Possiamo controllare il numero di porta di SSH eseguendo lo script di linea sottostante, direttamente sul terminale.

# grep Porta /etc/ssh/sshd_config [On cappello rosso sistemi basati] # grep Port /etc/ssh/ssh_config [On Debian sistemi basati]

Per cambiare la porta di SSH, dobbiamo modificare il file di configurazione di SSH che si trova in '/etc/ssh/sshd_config' o '/etc/ssh/ssh_config‘.

# nano /etc/ssh/sshd_config [On cappello rosso sistemi basati] # nano /etc/ssh/ssh_config [On Debian sistemi basati]

Cerca la linea.

Porta 22

E sostituisci '22' con qualsiasi numero di porta impegnato dall'ONU dire '1080‘. Salva il file e riavvia il servizio SSH per rendere effettive le modifiche.

# service sshd riavvio [On cappello rosso sistemi basati] # service ssh restart [On Debian sistemi basati]

Risposta :L'azione di cui sopra può essere implementata nel file di configurazione. Dobbiamo cambiare il parametro "PermitRootLogin" su "no" nel file di configurazione per disabilitare l'accesso root diretto.

Per disabilitare l'accesso root SSH, apri il file di configurazione che si trova in "/etc/ssh/sshd_config' o '/etc/ssh/ssh_config‘.

# nano /etc/ssh/sshd_config [On cappello rosso sistemi basati] # nano Port /etc/ssh/ssh_config [On Debian sistemi basati]

Modificare il parametro 'PermessoRootLogin' a 'no' e riavvia il servizio SSH come mostrato sopra.

Risposta :Sia SSH che Telnet sono protocollo di rete. Entrambi i servizi vengono utilizzati per connettersi e comunicare con un'altra macchina in rete. SSH utilizza la porta 22 e Telnet utilizza la porta 23 per impostazione predefinita. Telnet invia dati in formato testo e non crittografato che tutti possono comprendere mentre SSH invia dati in formato crittografato. Per non parlare di SSH è più sicuro di Telnet e quindi SSH è preferito su Telnet.

Risposta :Sì! È possibile accedere a un server SSH remoto senza inserire la password. Abbiamo bisogno di usare la tecnologia ssh-keygen per creare chiavi pubbliche e private.

Creare ssh-keygen usando il comando qui sotto.

$ ssh-keygen

Copia le chiavi pubbliche sull'host remoto utilizzando il comando seguente.

$ ssh-copy-id -i /home/USER/.ssh/id_rsa.pub SERVER-REMOTO

Nota: Sostituire UTENTE con nome utente e SERVER REMOTO per indirizzo del server remoto.

La prossima volta che proveremo ad accedere al server SSH, consentirà l'accesso senza chiedere la password, utilizzando il keygen. Per istruzioni più dettagliate, leggi come accedere al server SSH remoto senza password.

Risposta :Sì! È possibile consentire a utenti e gruppi di accedere al server SSH.

Anche in questo caso è necessario modificare il file di configurazione del servizio SSH. Apri il file di configurazione e aggiungi utenti e gruppi in basso come mostrato di seguito, quindi riavvia il servizio.

ConsentiUtenti Tecmint Tecmint1 Tecmint2. ConsentiGruppi gruppo_1 gruppo_2 gruppo_3

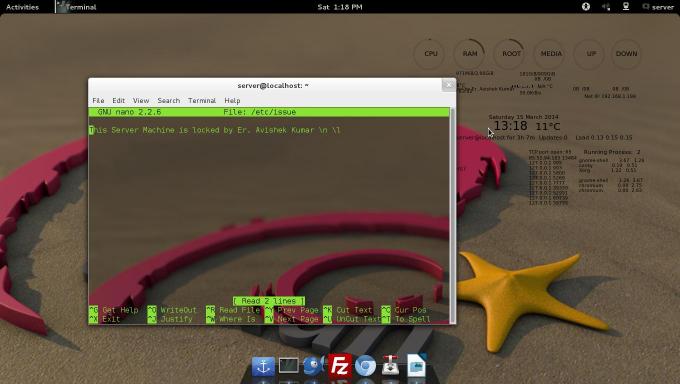

Risposta :Per aggiungere un messaggio di benvenuto/avviso non appena un utente ha effettuato l'accesso al server SSH, dobbiamo modificare il file chiamato "/etc/issue" e aggiungere il messaggio lì.

# nano /etc/issue

E aggiungi il tuo messaggio personalizzato in questo file. Vedi, sotto una schermata che mostra un messaggio personalizzato non appena l'utente ha effettuato l'accesso al server.

Risposta :SSH utilizza due protocolli: Protocollo 1 e Protocollo 2. Il protocollo 1 è precedente al protocollo 2. Il protocollo 1 è meno sicuro del protocollo 2 e dovrebbe essere disabilitato nel file di configurazione.

Ancora una volta, dobbiamo aprire il file di configurazione SSH e aggiungere/modificare le righe come mostrato di seguito.

# protocollo 2,1 al protocollo 2

Salva il file di configurazione e riavvia il servizio.

Risposta :Sì! possiamo trovare i tentativi di accesso falliti nel file di registro creato nella posizione "/var/log/secure". Possiamo creare un filtro usando il comando grep come mostrato di seguito.

# cat /var/log/secure | grep “Password non riuscita per”

Nota: Il comando grep può essere modificato in qualsiasi altro modo per produrre lo stesso risultato.

Risposta :Sì! Possiamo copiare i file su SSH usando il comando SCP, acronimo di "Secure CopY". SCP copia il file utilizzando SSH ed è molto sicuro nel funzionamento.

Di seguito è illustrato un comando SCP fittizio in azione:

$ scp file_di_testo_da_copiare [e-mail protetta]_Server_host:/Percorso/A/Remoto/Directory

Per esempi più pratici su come copiare file/cartelle usando il comando scp, leggi il 10 comandi SCP per copiare file/cartelle in Linux.

Risposta :Sì! Possiamo passare l'input a SSH da un file locale. Possiamo farlo semplicemente come nel linguaggio di scripting. Ecco un semplice comando di linea, che passerà l'input dai file locali a SSH.

# ssh [e-mail protetta] < file_locale.txt

SSH è un argomento molto caldo dal punto di vista dell'intervista, di tutti i tempi. Le domande di cui sopra avrebbero sicuramente aggiunto alla tua conoscenza.

È tutto per ora. Sarò presto qui con un altro articolo interessante. Fino ad allora resta sintonizzato e connesso a Tecmint. Non dimenticare di fornirci il tuo prezioso feedback nella nostra sezione commenti.