Mantenersi al passo con le minacce vulnerabili è difficile, ma non comprendere quei gerghi tecnici lo rende ancora più difficile.

Ottobre è segnato come il National Cybersecurity Awareness Month (NCSAM). Poiché gli attacchi informatici sono in aumento negli ultimi dieci anni e non mostrano segni di cedimento. NCSAM sta commemorando i suoi 15 anni il prossimo mese da quando sta sensibilizzando sull'importanza della sicurezza informatica. Quindi, attraverso il nostro blog, aspiriamo a contribuire allo stesso!

La guida è utile per le persone che non sono fluenti nei comuni termini di sicurezza informatica e si ritrovano per lo più perse in discussioni ardue.

Prima di iniziare con il nostro glossario sulla sicurezza informatica più comune, comprendiamo i due termini più diffusi.

Attacco informatico è un'azione deliberata per sfruttare i sistemi informatici, le imprese dipendenti dalla tecnologia e le reti. Con l'intenzione di danneggiare, danneggiare, violare le informazioni di un individuo o di un'organizzazione, vengono tentati attacchi informatici.

Ricorda: nessuna azienda è troppo grande o la rete domestica è troppo piccola per essere vittima.

Per dirla semplicemente, sicurezza informatica è una protezione contro questi attacchi informatici. Più livelli di sicurezza sono distribuiti tra i sistemi, i programmi e le reti al fine di proteggere individui e organizzazioni dallo sfruttamento non autorizzato.

Sebbene l'implementazione di efficaci scudi di sicurezza informatica sia oggi un compito impegnativo e gli utenti dovrebbero sempre essere un passo avanti per battere i criminali informatici.

Imparare questi termini di sicurezza informatica ti aiuterà a capire meglio l'importanza della sicurezza digitale.

1. adware

adware può essere definito come un pacchetto di programmi progettato per bombardare gli utenti con annunci pubblicitari. L'obiettivo principale è reindirizzare le richieste di ricerca dell'utente a siti Web pubblicitari e raccogliere dati di marketing.

L'adware tiene traccia dell'attività online dell'utente, rallenta le prestazioni del dispositivo, visualizza annunci personalizzati e scarica malware nel back-end e consuma anche molti costi dei dati.

2. Botnet

UN botnet è un insieme di diversi dispositivi connessi a Internet come PC, cellulari, server e dispositivi IoT che sono infettivi e controllati da un tipo specifico di malware.

Come suggerisce il nome, è una miscela di due termini, Robot e rete. Ed è esattamente quello che sono, una rete di robot utilizzati per commettere crimini nel mondo cibernetico.

Ecco un'anatomia di come funziona Botnet!

3. Frode sui clic

La frode sui clic si verifica quando vengono utilizzati clic fasulli creati artificialmente per manipolare la pubblicità Pay-Per-Click (PPC). L'idea alla base di questa pratica è aumentare il numero di clic pagabili, al fine di generare entrate per gli inserzionisti.

I cybercriminali utilizzano Botnet per creare questi tipi di truffe. Questa pratica può essere seguita dagli individui per fare clic manualmente sui collegamenti ipertestuali AD o utilizzando software automatizzati o bot online per fare clic su questi collegamenti AD.

4. Spionaggio informatico

Quando senti parlare di Cyber Espionage, potrebbero venirti in mente personaggi come James Bond, che fingono di essere qualcuno che non sono, infiltrandosi nelle organizzazioni e rubando anche segreti.

Simile a quel personaggio immaginario, Cyber Espionage è il termine che descrive la pratica di spiare qualcuno per ottenere l'accesso illecito a informazioni riservate. L'obiettivo principale di questo crimine informatico sono in genere le grandi istituzioni e le organizzazioni governative. Ma ciò non significa che gli individui siano troppo piccoli per essere vittime.

5. Rete oscura

Con così tanto che accade attraverso Internet, c'è molto di più nel World Wide Web di quanto sembri. E il Dark Web è quella parte di Internet che non è visibile agli utenti regolari. Per capire cos'è il Dark Web, devi prima capire cos'è il Deep Web.

È una vasta rete di siti Web e portali che non sono classificati dai motori di ricerca. Allo stesso modo, il Dark Web è solo una piccola parte del Deep Web che ha migliaia di siti oscuri in cui vengono eseguite tutte le attività illegali.

6. Difesa in profondità

DiD è un approccio utilizzato per creare più livelli di sicurezza per proteggere risorse/asset di informazioni e dati preziosi in un'azienda dagli attacchi. Se in qualche modo un meccanismo fallisce, un altro livello di sicurezza si attiva immediatamente per contrastare un attacco.

Nessuna organizzazione può rimanere protetta con un singolo livello di sicurezza. Pertanto, questo approccio a più livelli alla sicurezza viene applicato a ogni livello dei sistemi IT.

7. Zona demilitarizzata

La zona demilitarizzata è nota come impostazione del firewall che separa la LAN di un'organizzazione dalla rete esterna. DMZ rende disponibili determinati server a tutti mantenendo l'accesso LAN interno privato e accessibile solo alle persone autorizzate.

8. Deficit di rilevamento

Il deficit di rilevamento è il divario tra i tempi necessari per "scoprire" una violazione dal momento del "compromesso".

9. Uovo di Pasqua

È una sorpresa non dannosa incorporata in un programma o in un media che è divertente e accessibile a chiunque. Può essere trovato in ogni software in questi giorni, specialmente nei videogiochi. È uno scherzo intenzionale, un messaggio nascosto o un'immagine che di solito si trova nella schermata del menu.

10. Crittografia end-to-end

La crittografia end-to-end è un metodo di protezione e protezione della comunicazione che impedisce a terzi di accedere ai dati quando vengono trasferiti da un dispositivo a un altro.

Ad esempio, ogni volta che fai acquisti online utilizzando la tua carta di credito. Il tuo telefono cellulare deve inviare la carta di credito al commerciante. È un metodo di crittografia end-to-end che fa in modo che solo tu e il dispositivo del commerciante possiate accedere alle credenziali riservate.

Leggi anche:Assicurazione sulla sicurezza informatica: una truffa New Age?

11. Gemello cattivo

Un gemello malvagio è un falso hotspot Wi-Fi o punto di accesso che si propone come originale e sicuro, ma in realtà è impostato per curiosare su un'altra rete wireless.

12. Kit di exploit

Gli exploit kit sono fondamentalmente il pacchetto di minacce automatizzate che vengono utilizzate dagli aggressori per lanciare exploit contro programmi vulnerabili. Gli exploit sono progettati per causare comportamenti imprevisti che un utente malintenzionato può sfruttare per eseguire azioni dannose.

13. Firewall

Un firewall è una tecnologia difensiva focalizzata per tenere i cattivi fuori dalla propria rete. Agisce come una barriera virtuale che protegge gli attacchi informatici interni ed esterni che potrebbero attaccare il tuo personal computer.

Mantiene un controllo su tutti gli accessi non autorizzati da o verso una rete privata e determina anche quale voce deve essere consentita o meno per interagire con il tuo computer.

14. FTP

Se esci con i fanatici della tecnologia o soprattutto con gli sviluppatori web, potresti aver sentito molto parlare di FTP. Se stai annuendo, probabilmente sai cosa significa. FTP è l'abbreviazione di File Transfer Protocol che è pensato per caricare e scaricare file.

Ad esempio, due sistemi qualsiasi che utilizzano la stessa rete possono trasmettere file utilizzando il protocollo FTP.

15. Gateway

Il gateway funge da ponte tra due reti che si collegano utilizzando protocolli diversi.

16. Indovinare l'entropia

È una misura della difficoltà che un utente malintenzionato deve indovinare per decifrare la password media utilizzata in un sistema. Generalmente, l'entropia è espressa in bit.

Quando una password ha n bit di Guessing Entropy, maggiore è la difficoltà per un utente malintenzionato nell'indovinare la password media.

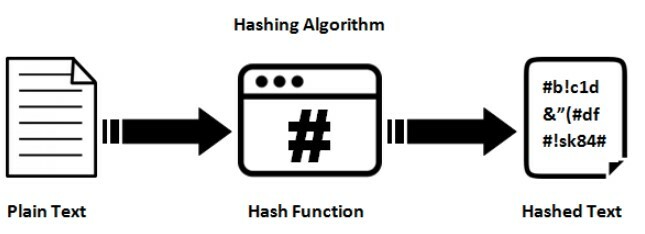

17. Hashing

L'hashing è un algoritmo di crittografia che converte la password in chiaro in hash. È una forma di metodo di sicurezza crittografica che viene utilizzata per trasformare stringhe di caratteri in un valore di lunghezza fissa più breve che si pone come stringa originale.

Ad esempio: quando un utente desidera inviare un messaggio sicuro, viene generato un hash e crittografato per il messaggio previsto e inviato insieme. Quando il messaggio viene inviato alla fine, il destinatario decodifica l'hash e il messaggio per leggerlo.

18. Procedure di stretta di mano

Il processo mediante il quale due sistemi di informazione stabiliscono un canale di comunicazione. L'handshaking inizia quando un dispositivo invia contenuto a un altro dispositivo per l'identificazione, la sincronizzazione e l'autenticazione reciproca.

19. Furto d'identità

A volte indicato anche come Frode di identità, comporta la sottrazione non autorizzata di beni personali di qualcuno e il loro successivo utilizzo in modo illecito a proprio vantaggio.

20. IDS

Il sistema di rilevamento delle intrusioni è un software o un dispositivo che funziona per monitorare il traffico di rete per attività dannose. Questi sistemi di rilevamento aiutano a identificare attività sospette, registrare le informazioni correlate e tentare di bloccarle e segnalarle.

21. Spoofing IP

IP spoofing o la falsificazione dell'indirizzo IP è una tecnica di dirottamento in cui un cracker finge di essere un host attendibile per mascherare l'identità di qualcuno, dirottare i browser o accedere a una rete. Anche se non è illegale falsificare un indirizzo IP, poiché stai solo falsificando il tuo indirizzo per nascondere le tue attività online ed essere anonimo.

Tuttavia, se qualcuno usa la tecnica per mascherarsi da qualcun altro e si dedica ad attività criminali come il furto di identità, allora è illegale.

22. Registratore di tasti

Spesso indicato come registrazione dei tasti, Registratore di tasti è un programma per computer che tiene un registro dei tasti premuti sulla tastiera. L'intero registro viene salvato in un file di registro crittografato e può essere condiviso con diversi destinatari per scopi diversi. Può essere utilizzato sia per mezzi legali che illegali. Può tenere traccia di tutte le informazioni sensibili come password e PIN (numero di identificazione personale) in tempo reale e può essere utilizzato per dirottare i tuoi account personali.

23. Virus macro

Un virus macro è un piccolo pezzo di codice che è alloggiato nelle macro di diversi programmi di documentazione e software come fogli di calcolo e documenti di Word. Ogni volta che un utente apre il documento affetto da un virus macro, inizia automaticamente una serie di azioni. Il virus macro si replica rapidamente dopo aver condiviso il documento con più nodi.

24. Malware

Il malware è una troupe di tutti i programmi dannosi come virus, cavalli di Troia e spyware. È un programma dannoso che raggiunge un computer di destinazione ed esegue gli script che assumono l'intero controllo su tutte le funzioni di elaborazione del computer di destinazione. Può rubare e dirottare tutti i dati sensibili archiviati nei file crittografati decrittografandoli.

25. Trojan bancari per dispositivi mobili

Gli utenti che utilizzano frequentemente gadget elettronici per scopi bancari sono più soggetti a essere colpiti dal Mobile Banking trojan. L'influenza inizia con la sovrapposizione dell'interfaccia di Trojan sull'interfaccia dell'app Banking. Quando l'utente inserisce le proprie credenziali per accedere al proprio account, Trojan le depreda e impersona l'account dell'utente.

La famiglia Acecard e i Trojan Faketone sono stati molto efficaci in una piaga informatica nel 2016 che ha rilevato dozzine di applicazioni bancarie in Russia.

Devi leggere: Attacco cyber-cinetico: realtà o mito?

26. Crittografia unidirezionale

Hashing e crittografia hanno lo stesso scopo, ovvero una trasmissione sicura di dati tra il mittente e il destinatario. La differenza principale tra i due è che, in Hashing, non è possibile invertire il processo per il recupero della stringa originale senza hash, ma nella crittografia è possibile. L'hashing è una sorta di crittografia unidirezionale che è un processo irreversibile, motivo per cui è definito unidirezionale.

27. Wi-Fi aperto

Un Wi-Fi aperto la rete è una connessione non protetta che non richiede alcuna autenticazione per connettersi ad essa. Anche se per un laico è un piacere, piuttosto è una minaccia per le tue informazioni personali poiché ti stai esponendo a tutti i nodi collegati all'interno di quella rete. Gli hacker possono monitorare tutto il traffico non crittografato.

28. Sniffare password Password

Parola d'ordine annusando è il processo di intrusione tra un trasferimento di pacchetti di dati che comprende la password. Il processo viene eseguito da un'applicazione software chiamata Password Sniffer che cattura i pacchetti di dati che contengono la password e la memorizza per scopi illegali e dannosi.

29. farmaceutico

farmaceutico è un altro meccanismo dannoso che reindirizza falsamente un utente a un sito fasullo che sembra essere autentico. Un utente inserisce tutte le credenziali nel sito duplicato considerandolo quello legittimo. Il Pharming è una sorta di Phishing che è diventato una grave minaccia per tutti i siti di e-commerce e di e-tailor.

30. phishing

Di phishing, un hacker si sforza di rubare le tue informazioni personali come password ed e-mail. Il phishing viene effettuato principalmente tramite e-mail false che sembrano essere inviate tramite un sito legittimo come Amazon o e-bay. L'e-mail ti chiede di aggiornarti o convalidarti fornendo il nome utente e la password per leggere le informazioni. I truffatori prendono quindi il controllo totale del tuo account e rubano le tue informazioni come le informazioni del conto bancario ecc.

31. QAZ

QAZ è un famoso trojan backdoor che lancia la versione non manomessa di notepad.exe nei sistemi, che consente agli hacker di collegarsi e accedere al computer interessato.

32. ransomware

ransomware può essere qualsiasi software dannoso che crittografa i dati trovati sul sistema di un individuo o aziendale. Una volta che i dati vengono crittografati nelle mani sbagliate, alla vittima viene richiesta un'enorme quantità di denaro, ad esempio un riscatto.

33. Ingegneria inversa

Il Reverse Engineering è un meccanismo di manutenzione e improvvisazione del software nel tempo. Viene utilizzato per trovare bug e vulnerabilità nel software analizzando i blocchi di codice sottostanti. Questo meccanismo aiuta anche a ridurre la replica di codice non intenzionale, riducendo i costi complessivi per il test e la manutenzione. Hacker e cracker utilizzano il Reverse Engineering per trovare le vulnerabilità in qualsiasi sistema operativo.

34. Rootkit

La parola Rootkit è stato derivato da due parole, "root" che significa controllo totale sul sistema o ottenere i diritti di amministratore bypassando il processo di autenticazione e "kit" indica l'insieme di strumenti come applicazioni e pacchetti software che devono subire questa intrusione per i privilegiati accesso. Una volta che l'intruso ottiene il controllo totale del sistema come quello di un amministratore, può modificare ed eliminare gli elementi delle applicazioni software che non sono altrimenti accessibili.

35. Script Kiddie

Uno script kiddie è un termine usato per i neofiti dell'hacking e del cracking. Non portano le proprie abilità per scrivere uno script da soli, usano script sviluppati da altri hacker. Non richiede abilità o esperienza per essere uno script kiddie.

36. Ingegneria sociale

Ingegneria sociale accade quando un truffatore manipola un utente per fargli cedere i propri dati personali. Un ingegnere sociale è un uomo che interagisce con gli individui al fine di raccogliere le loro informazioni sensibili e alla fine derubarli.

L'esempio più comune di ingegneria sociale è quando un utente malintenzionato induce gli utenti a fornire le proprie credenziali bancarie e altre informazioni sulle transazioni.

37. Cavallo di Troia

cavallo di Troia è un programma dannoso che è stato segnalato per la prima volta nel 19744 nel rapporto dell'aeronautica statunitense. Il carico utile di questo può essere qualsiasi cosa ma, in molti casi, funge da backdoor per l'attaccante. Una volta che l'attaccante ha il controllo del sistema host, può mettere le mani sulle informazioni personali come le credenziali bancarie o infettare anche la rete.

38. Vishing

Questo è l'ennesimo tentativo degli aggressori di accedere ai dettagli finanziari di una vittima. Il vishing o il phishing vocale è speciale perché gli aggressori cercano di farlo tramite telefonata.

39. Zero-Day

Giorno zero è una vulnerabilità del software per computer sconosciuta ai professionisti della sicurezza ma nota agli hacker. Prima che le parti interessate possano rilevare e mitigare questo, gli hacker sfruttano questa scappatoia.

Leggi anche: Che cos'è l'assicurazione informatica e perché ne hai bisogno?

40. Computer zombi

Zombie Computer si verifica quando il cavallo di Troia ad accesso remoto lascia codici nascosti in un sistema che consente a un criminale di controllare il computer da remoto. Gli aggressori si affidano a varie reti di robot che aiutano a creare computer zombie in modo che possano compiere crimini nel mondo cibernetico.

Indipendentemente da ciò che capisci e impari da questo glossario sulla sicurezza informatica, almeno oggi la tua mente è stata aperta a qualche nuovo modo di pensare!