Recentemente è stato scoperto un nuovo malware che invece di sottrarre i dati dell'utente preferisce semplicemente attaccare i router a cui l'utente si connette modificando il DNS.

I buchi di sicurezza in Android non sono più una novità e sono diventati qualcosa di quasi "normale". Questo non è un sistema perfetto, è il più utilizzato e questo permette una maggiore esposizione alla sicurezza i problemi.

È stato scoperto un nuovo malware e, invece di rubare i dati dell'utente, preferisce attaccare i router a cui l'utente si connette modificando il DNS.

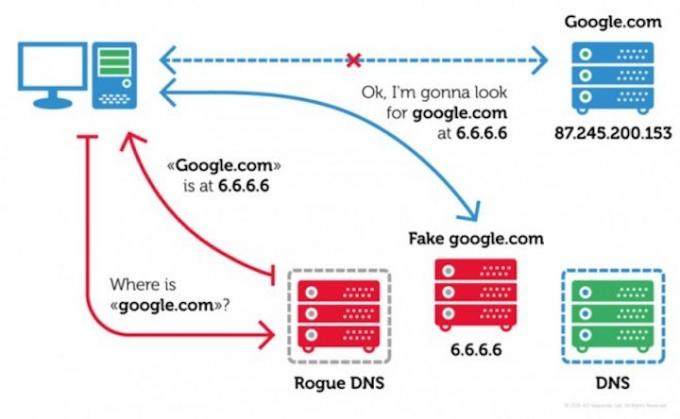

Questo nuovo malware di Android, chiamato Switcher, ha un approccio completamente diverso da quello che ha visto fino ad oggi. Non si concentra sui dati dell'utente o sul sistema operativo stesso. Preferisce attaccare altri elementi della rete a cui è connesso lo smartphone, preferendo prendere di mira i router di accesso a Internet, dove tenta di modificare i server DNS definiti.

In questo modo, ottiene un maggiore controllo sulle apparecchiature rimanenti e garantisce un impatto molto maggiore su tutti coloro che si connettono alla rete infetta iniziano a utilizzare questi nuovi server DNS.

Questo attacco funziona su Android?

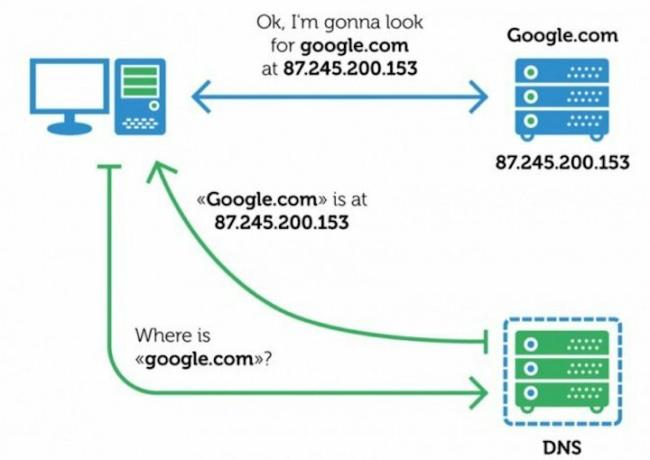

Come abbiamo detto prima, lo Switcher non guarda ad Android e preferisce usarlo come mezzo per arrivarci i router che danno accesso a Internet, propagandosi nelle reti wireless dove Android si connette. L'idea di questo malware è quella di cambiare i server DNS definiti, iniziando a usarne un altro, controllato dall'attaccante.

Per poter accedere a questi router, lo Switcher utilizza una tecnica a forza bruta, cercando di scoprire i dati di accesso, ricorrendo a dizionari noti.

Dopo aver effettuato l'accesso ai router, può rilevare l'apparecchiatura e modificare i server DNS definiti utilizzando javascript e l'accesso web. La marca di router che lo Switcher cerca di più è il TP-Link.

Quando ottieni questa modifica, avrai questi server definiti su tutti i dispositivi che si connettono a quella rete, poiché la maggior parte di essi riceve questi server tramite il servizio DHCP.

Il risultato sarà quello di indirizzare gli utenti a siti che non hanno nulla a che fare con quelli che vogliono visitare, dove riceveranno pubblicità indesiderata e persino nuovi malware e infezioni da virus.

Per quanto ne sappiamo, questo malware viene propagato attraverso un'applicazione di ricerca falsa in Baidu e un'altra dedicata alla condivisione dell'accesso alle reti wireless.

Questo è un motivo in più per fare molta attenzione e non lasciare i tuoi dispositivi configurati con password di fabbrica o password semplici e facili da indovinare. Finora non c'è ancora una soluzione a questo problema.