Google è appena riuscito a violare la crittografia SHA-1. Google è riuscita a modificare un PDF senza modificarne il valore hash SHA-1. Questo tipo di collisione potrebbe costringere le persone a credere che il documento modificato fosse quello originale.

Ci sono voluti due anni di duro lavoro e ricerca per i ricercatori e Google per violare la crittografia SHA-1. Lascia che ti parli della crittografia SHA-1. SHA sta per Secure Hash Algorithm. È una funzione di hash crittografica progettata dalla National Security Agency (NSA) degli Stati Uniti e questo algoritmo è stato pubblicato per la prima volta nel 1995.

Bene, la crittografia SHA-1 viene utilizzata per i certificati HTTPS che sono in questo momento utilizzati per proteggere la cronologia di navigazione e nei repository Git. La crittografia SHA-1 viene utilizzata per dimostrare che i dati, che si tratti di e-mail, password, PDF o altre credenziali, non sono stati interferiti dall'hacker di alcun tipo.

Ora, la cosa più orribile è che Google è appena riuscita a capovolgere tutti questi fatti creando una collisione di hash. Google è riuscita a modificare un PDF senza modificarne il valore hash SHA-1. Questo tipo di collisione potrebbe costringere le persone a credere che il documento modificato fosse quello originale.

Google sul suo blog sulla sicurezza ha scritto “Oggi, 10 anni dopo l'introduzione di SHA-1, annunciamo la prima tecnica pratica per generare una collisione. Questo rappresenta il culmine di due anni di ricerca scaturiti da una collaborazione tra il CWI Institute di Amsterdam e Google”.

L'intero sforzo era solo per mostrare alla comunità tecnologica che la crittografia SHA-1 ora non è più sicura. Sebbene Google abbia sempre ammortizzato SHA-1 per molti anni, soprattutto quando si tratta di firmare certificati TLS. Anche Google Chrome ha gradualmente eliminato l'uso di SHA-1 dal 2014.

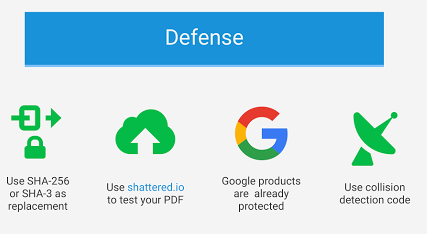

Il blog sulla sicurezza di Google ha scritto "Speriamo che il nostro attacco pratico a SHA-1 consolidi che il protocollo dovrebbe non essere più considerato sicuro" e ha raccomandato all'industria di passare all'alternativa più sicura come SHA-256.

Bene, ora potreste pensare tutti a come Google ha dimostrato la prima collisione di hash SHA-1 in assoluto? Google aveva creato due diversi file PDF che presentano lo stesso hash SHA1 e poi ha utilizzato la sua infrastruttura cloud su un computer per la collisione. Lascia che ti dica che Google aveva calcolato la collisione che è uno dei calcoli più grandi mai completati.

Secondo Google Security Blog, ecco alcuni numeri che danno un'idea di quanto fosse grande questo calcolo:

Google aveva anche detto che avrebbero divulgato il codice dopo 90 giorni "Seguendo la politica di divulgazione delle vulnerabilità di Google, aspetteremo 90 giorni prima di rilasciare il codice che consente a chiunque di creare una coppia di PDF che eseguono l'hash sulla stessa somma SHA-1 date due immagini distinte con alcune pre-condizioni. Per impedire l'utilizzo attivo di questo attacco, abbiamo aggiunto protezioni per gli utenti di Gmail e GSuite che rilevano la nostra tecnica di collisione PDF".

Google ha creato un sito web per mostrare l'attacco completo. Puoi leggere il documento di ricerca. Allora, cosa ne pensi di questo? Condividi le tue opinioni nella casella dei commenti qui sotto.