Secara default, SSH sudah menggunakan komunikasi data yang aman antara mesin jarak jauh, tetapi jika Anda ingin menambahkan beberapa lapisan keamanan tambahan ke koneksi SSH Anda, Anda dapat menambahkan Google Authenticator (otentikasi dua faktor) modul yang memungkinkan Anda memasukkan kata sandi satu kali secara acak (TOTP) kode verifikasi saat menghubungkan ke SSH server. Anda harus memasukkan kode verifikasi dari smartphone atau komputer saat Anda terhubung.

NS Google Authenticator adalah modul sumber terbuka yang mencakup implementasi kode sandi satu kali (TOTP) token verifikasi yang dikembangkan oleh Google. Ini mendukung beberapa platform seluler, serta PAM (Modul Otentikasi yang Dapat Dicolokkan). Kode sandi satu kali ini dibuat menggunakan standar terbuka yang dibuat oleh SUMPAHInisiatif untuk Otentikasi Terbuka).

Pada artikel ini saya akan menunjukkan kepada Anda cara mengatur dan mengkonfigurasi SSH untuk otentikasi dua faktor di bawah topi merah, CentOS, Fedora dan Ubuntu, Linux Mint dan Debian.

Buka mesin yang ingin Anda atur otentikasi dua faktor dan instal berikut: PAM perpustakaan bersama dengan perpustakaan pengembangan yang diperlukan untuk PAM modul untuk bekerja dengan benar dengan Pengautentikasi Google modul.

Pada topi merah, CentOS dan Fedora sistem menginstal 'pam-devel' kemasan.

# yum install pam-devel make automake libtool gcc-c++ wget

Pada Ubuntu, Linux Mint dan Debian sistem menginstal 'libpam0g-dev' kemasan.

# apt-get install libpam0g-dev make automake libtool gcc-c++ wget.

Sekarang kloning dan instal Pengautentikasi Google modul di bawah Rumah direktori (anggap Anda sudah masuk ke direktori home dari akar) menggunakan berikut perintah git.

# git klon https://github.com/google/google-authenticator-libpam.git. # cd google-authenticator-libpam/ # ./bootstrap.sh. # ./konfigurasi. # membuat. # lakukan pemasangan. # google-authenticator.

Setelah Anda menjalankan 'google-authenticator', itu akan meminta Anda dengan pertanyaan serius. Cukup ketik “kamu” (ya) sebagai jawaban di sebagian besar situasi. Jika terjadi kesalahan, Anda dapat mengetik lagi ‘google-authenticator' perintah untuk mengatur ulang pengaturan.

Setelah pertanyaan ini, Anda akan mendapatkan 'kunci rahasia' dan 'kode darurat‘. Tuliskan detail ini di suatu tempat, kita akan membutuhkan 'kunci rahasia' nanti untuk setup Google Authenticator aplikasi.

[[dilindungi email] google-authenticator-libpam]# google-authenticator Apakah Anda ingin token autentikasi berbasis waktu (y/n) kamu https://www.google.com/chart? chs=200x200&chld=M|0&cht=qr&chl=otpauth://totp/[dilindungi email]%3Frahasia%3DXEKITDTYCBA2TLPL. Milikmu yang baru kunci rahasia adalah: XEKITDTYCBA2TLPL Milikmu Kode verifikasi adalah 461618. Milikmu kode gores darurat adalah: 65083399 10733609 47588351 71111643 92017550.

Selanjutnya, ikuti wizard pengaturan dan dalam kebanyakan kasus ketik jawaban sebagai “kamu” (ya) seperti yang ditunjukkan di bawah ini.

Apakah Anda ingin saya memperbarui file "/root/.google_authenticator" Anda (y/n) kamu Apakah Anda ingin melarang beberapa penggunaan otentikasi yang sama. token? Ini membatasi Anda untuk satu login setiap 30-an, tetapi meningkat. peluang Anda untuk memperhatikan atau bahkan mencegah serangan man-in-the-middle (y/n) kamu Secara default, token baik selama 30 detik dan untuk mengimbanginya. kemungkinan perbedaan waktu antara klien dan server, kami mengizinkan tambahan. token sebelum dan sesudah waktu saat ini. Jika Anda mengalami masalah dengan miskin. sinkronisasi waktu, Anda dapat meningkatkan jendela dari default. ukuran 1:30 menit sampai sekitar 4 menit. Apakah kamu ingin melakukannya (y/n) kamu Jika komputer yang Anda masuki tidak dikeraskan terhadap kekerasan. upaya login, Anda dapat mengaktifkan pembatasan kecepatan untuk modul otentikasi. Secara default, ini membatasi penyerang untuk tidak lebih dari 3 upaya login setiap 30 detik. Apakah Anda ingin mengaktifkan pembatasan kecepatan (y/n) y.

Buka PAM berkas konfigurasi'/etc/pam.d/sshd' dan tambahkan baris berikut ke bagian atas file.

auth diperlukan pam_google_authenticator.so

Selanjutnya, buka SSH berkas konfigurasi'/etc/ssh/sshd_config' dan gulir ke bawah untuk menemukan baris yang mengatakan.

ChallengeResponseAuthentication no

Ubah menjadi “ya“. Jadi, menjadi seperti ini.

ChallengeResponseAuthentication ya

Akhirnya, restart SSH layanan untuk mengambil perubahan baru.

# /etc/init.d/sshd restart

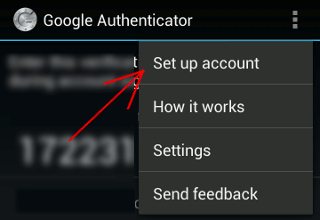

Meluncurkan Google Authenticator aplikasi di ponsel cerdas Anda. tekan Tidak bisa dan pilih “Siapkan akun“. Jika Anda tidak memiliki aplikasi ini, Anda dapat mengunduh dan menginstal Google Authenticator aplikasi di Anda Android/iPhone/Blackberry perangkat.

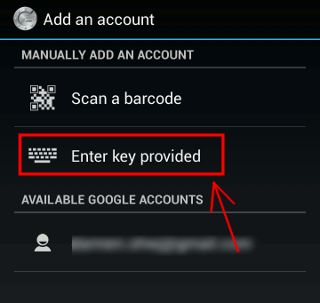

Tekan "Masukkan kunci yang disediakan”.

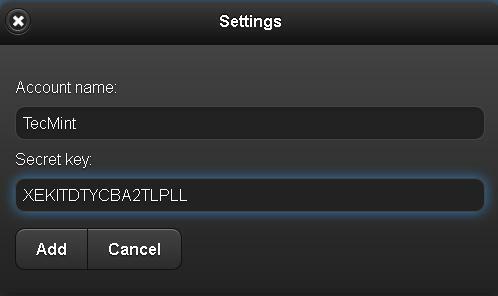

Tambahkan akun Anda ‘Nama' dan masukkan 'kunci rahasia' yang dihasilkan sebelumnya.

Ini akan menghasilkan kata sandi satu kali (Kode verifikasi) yang akan terus berubah setiap 30 detik di ponsel Anda.

Sekarang coba masuk melalui SSH, Anda akan diminta dengan Kode Google Authenticator (Kode verifikasi) dan Kata sandi setiap kali Anda mencoba masuk melalui SSH. Anda hanya memiliki 30 detik untuk memasukkan kode verifikasi ini, jika Anda melewatkannya akan membuat ulang kode verifikasi baru.

login sebagai: tecmint. Akses ditolak. Menggunakan otentikasi keyboard-interaktif. Kode verifikasi: Menggunakan otentikasi keyboard-interaktif. Kata sandi: Login terakhir: Sel 23 Apr 13:58:29 2013 dari 172.16.25.125. [[dilindungi email] ~]#

Jika Anda tidak memiliki ponsel cerdas, Anda juga dapat menggunakan Firefox tambahan disebut Pengautentikasi GAuth untuk melakukan otentikasi dua faktor.

Penting: Otentikasi dua faktor berfungsi dengan login SSH berbasis kata sandi. Jika Anda menggunakan apapun sesi SSH kunci pribadi/publik, itu akan mengabaikan otentikasi dua faktor dan memasukkan Anda secara langsung.