Filter bersih seperti yang kita semua tahu itu adalah firewall di Linux. Firewalld adalah daemon dinamis untuk mengelola firewall dengan dukungan untuk zona jaringan. Pada versi sebelumnya, RHEL & CentOS 6 kami telah menggunakan iptables sebagai daemon untuk kerangka penyaringan paket. Di dalam RHEL/CentOS 7/8, Fedora dan bukaSUSE – rong>antarmuka iptables digantikan oleh firewalld.

Disarankan untuk mulai menggunakan Firewalld dari pada iptables karena ini dapat berhenti di masa depan. Namun, iptables masih didukung dan dapat diinstal dengan perintah yum. Kami tidak bisa menjaga Firewalld dan iptables keduanya dalam sistem yang sama yang dapat menimbulkan konflik.

Di dalam iptables, kami biasa mengonfigurasi sebagai RANTAI INPUT, OUTPUT & FORWARD tapi di sini Firewalld, konsep menggunakan Zona. Secara default, ada zona berbeda yang tersedia di firewalld, yang akan dibahas dalam artikel ini.

Zona dasar yang seperti zona publik dan zona pribadi. Untuk menyelesaikan masalah dengan zona ini, kita perlu menambahkan antarmuka dengan dukungan zona yang ditentukan dan kemudian kita dapat menambahkan layanan ke firewalld.

Secara default, ada banyak layanan yang tersedia, salah satu fitur terbaik dari firewalld adalah, ia hadir dengan layanan yang telah ditentukan sebelumnya dan kami dapat mengambil layanan ini sebagai contoh untuk menambahkan layanan kami hanya dengan menyalinnya.

Firewalld bekerja sangat baik dengan IPv4, IPv6, dan Jembatan Ethernet juga. Kita dapat memiliki run-time dan konfigurasi permanen yang terpisah di firewalld.

Mari kita mulai tentang cara bekerja dengan zona dan membuat layanan kita sendiri dan penggunaan firewalld yang jauh lebih menarik.

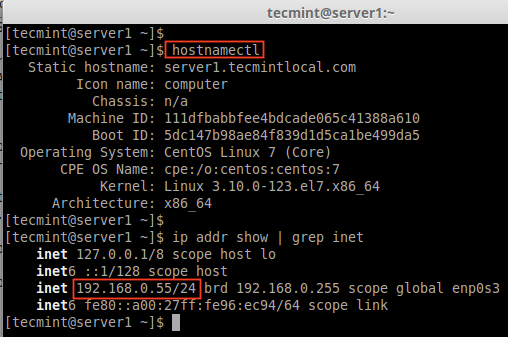

Sistem operasi: CentOS Linux rilis 7.0.1406 (Inti) Alamat IP: 192.168.0.55. Nama tuan rumah: server1.tecmintlocal.com.

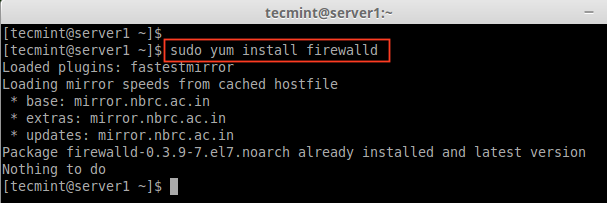

1.Firewalld paket diinstal secara default di RHEL/CentOS 7/8, Fedora dan bukaSUSE. Jika tidak, Anda dapat menginstalnya menggunakan yang berikut ini: perintah yum.

# yum instal firewalld -y.

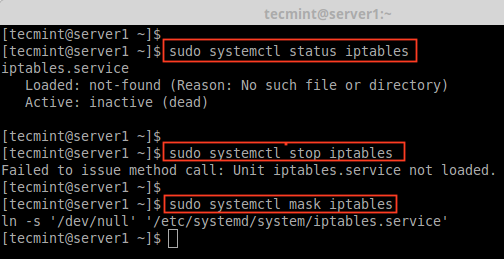

2. Setelah firewalld paket telah diinstal, saatnya untuk memverifikasi apakah iptables service sedang berjalan atau tidak, jika berjalan, Anda harus menghentikan dan menutupi (tidak menggunakan lagi) layanan iptables dengan perintah di bawah ini.

# systemctl status iptables. # systemctl stop iptables. # systemctl mask iptables.

3. Sebelum menuju ke konfigurasi firewalld, saya ingin membahas masing-masing zona. Secara default, ada beberapa zona yang tersedia. Kita perlu menetapkan antarmuka ke zona. Sebuah zona mendefinisikan bahwa zona yang dipercaya atau ditolak tingkat ke antarmuka untuk mendapatkan koneksi. Sebuah zona dapat berisi layanan & port.

Di sini, kami akan menjelaskan setiap zona yang tersedia di Firewalld.

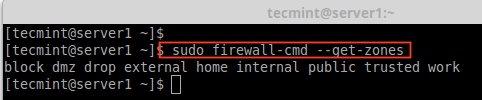

Sekarang Anda sudah mendapatkan ide yang lebih baik tentang zona, sekarang mari kita cari tahu zona yang tersedia, zona default, dan daftar semua zona menggunakan perintah berikut.

# firewall-cmd --get-zones.

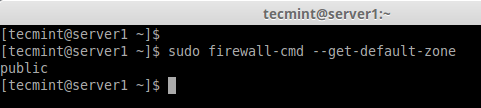

# firewall-cmd --get-default-zone.

# firewall-cmd --daftar-semua-zona.

Catatan: Output dari perintah di atas tidak akan masuk ke dalam satu halaman karena ini akan mencantumkan setiap zona seperti blok, dmz, drop, eksternal, rumah, internal, publik, tepercaya, dan kerja. Jika zona memiliki aturan kaya, layanan atau port yang diaktifkan juga akan dicantumkan dengan informasi zona masing-masing.

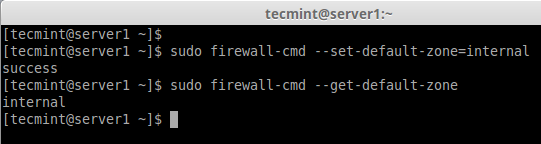

4. Jika Anda ingin mengatur zona default sebagai internal, eksternal, drop, work atau zona lainnya, Anda dapat menggunakan perintah di bawah ini untuk mengatur zona default. Disini kita menggunakan “intern” zona sebagai default.

# firewall-cmd --set-default-zone=internal.

5. Setelah mengatur zona, verifikasi zona default menggunakan perintah di bawah ini.

# firewall-cmd --get-default-zone.

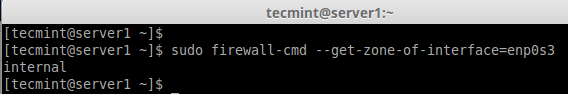

6. Di sini, Antarmuka kami adalah enp0s3, Jika kita perlu memeriksa zona kita di mana antarmuka dibatasi, kita dapat menggunakan perintah di bawah ini.

# firewall-cmd --get-zone-of-interface=enp0s3.

7. Fitur lain yang menarik dari firewalld adalah 'tipe icmp' adalah salah satu jenis icmp yang didukung oleh firewalld. Untuk mendapatkan daftar jenis icmp yang didukung, kita dapat menggunakan perintah di bawah ini.

# firewall-cmd --get-icmptypes.

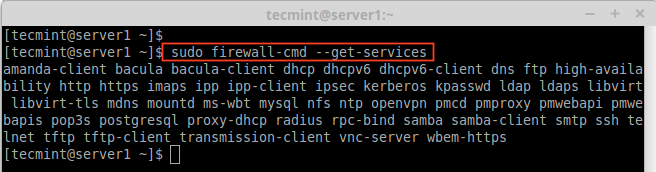

8. Layanan adalah seperangkat aturan dengan port dan opsi yang digunakan oleh Firewalld. Layanan yang diaktifkan, akan dimuat secara otomatis ketika Firewalld layanan dan berjalan.

Secara default, banyak layanan yang tersedia, untuk mendapatkan daftar semua layanan yang tersedia, gunakan perintah berikut.

# firewall-cmd --get-services.

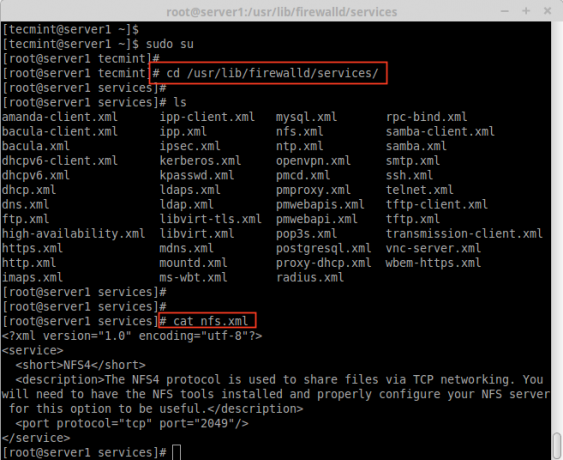

9. Untuk mendapatkan daftar semua layanan default yang tersedia, buka direktori berikut, di sini Anda akan mendapatkan daftar layanan.

# cd /usr/lib/firewalld/services/

10. Untuk membuat layanan Anda sendiri, Anda perlu menentukannya di lokasi berikut. Misalnya, di sini saya ingin menambahkan layanan untuk RTMP Pelabuhan 1935, pertama-tama buat salinan dari salah satu layanan.

# cd /etc/firewalld/services/ # cp /usr/lib/firewalld/services/ssh.xml /etc/firewalld/services/

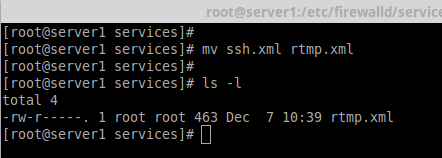

Dan kemudian, arahkan ke lokasi di mana file layanan kami disalin, selanjutnya ganti nama file 'ssh.xml' ke 'rtmp.xml' seperti yang ditunjukkan pada gambar di bawah ini.

# cd /etc/firewalld/services/

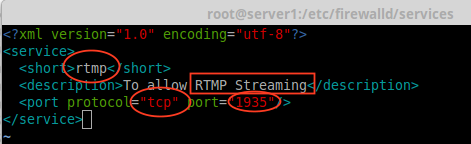

11. Selanjutnya buka dan edit file sebagai Judul, Deskripsi, Protokol, dan nomor Port, yang perlu kita gunakan untuk layanan RTMP seperti yang ditunjukkan pada gambar di bawah ini.

12. Untuk mengaktifkan perubahan ini, mulai ulang layanan firewalld atau muat ulang pengaturan.

# firewall-cmd --reload.

13. Untuk mengonfirmasi, apakah layanan ditambahkan atau tidak, jalankan perintah di bawah ini untuk mendapatkan daftar layanan yang tersedia.

# firewall-cmd --get-services.

14. Di sini kita akan melihat cara mengelola firewall menggunakan perintah firewall-cmd. Untuk mengetahui status firewall saat ini dan semua zona aktif, ketik perintah berikut.

# firewall-cmd --state. # firewall-cmd --get-active-zones.

15. Untuk mendapatkan zona publik untuk antarmuka enp0s3, ini adalah antarmuka default, yang didefinisikan dalam /etc/firewalld/firewalld.conf mengajukan sebagai DefaultZone=publik.

Untuk membuat daftar semua layanan yang tersedia di zona antarmuka default ini.

# firewall-cmd --get-service.

16. Dalam contoh di atas, kita telah melihat cara membuat layanan kita sendiri dengan membuat rtmp layanan, di sini kita akan melihat cara menambahkan rtmp layanan ke zona juga.

# firewall-cmd --add-service=rtmp.

17. Untuk menghapus zona yang ditambahkan, ketik.

# firewall-cmd --zone=public --remove-service=rtmp.

Langkah di atas hanya bersifat sementara. Untuk membuatnya permanen, kita perlu menjalankan perintah di bawah ini dengan opsi -permanen.

# firewall-cmd --add-service=rtmp --permanen. # firewall-cmd --reload.

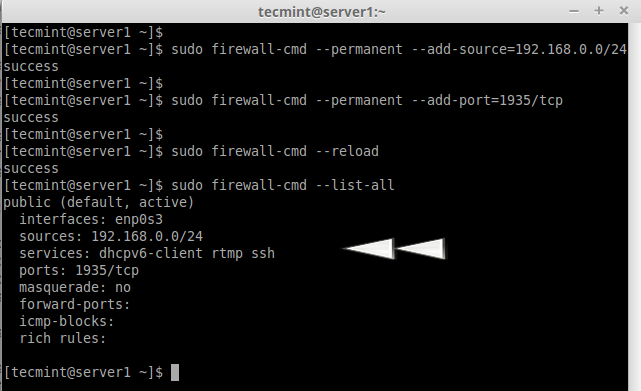

18. Tetapkan aturan untuk rentang sumber jaringan dan buka salah satu port. Misalnya, jika Anda ingin membuka jangkauan jaringan, katakan '192.168.0.0/24'dan pelabuhan'1935' gunakan perintah berikut.

# firewall-cmd --permanen --add-source=192.168.0.0/24. # firewall-cmd --permanen --add-port=1935/tcp.

Pastikan untuk memuat ulang layanan firewalld setelah menambahkan atau menghapus layanan atau port apa pun.

# firewall-cmd --reload # firewall-cmd --list-all.

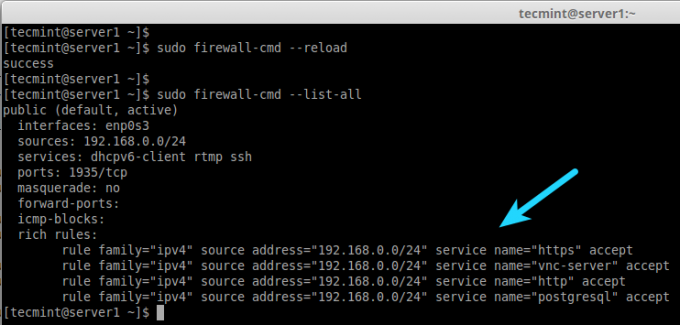

19. Jika saya ingin mengizinkan layanan seperti http, https, vnc-server, PostgreSQL, Anda menggunakan aturan berikut. Pertama, tambahkan aturan dan buat permanen dan muat ulang aturan dan periksa statusnya.

# firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="http" accept' # firewall-cmd --add-rich-rule 'rule family sumber = "ipv4" address="192.168.0.0/24" service name="http" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" nama layanan = "https" menerima' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="https" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" alamat sumber="192.168.0.0/24" nama layanan="vnc-server" menerima' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="vnc-server" accept' --permanent # firewall-cmd --add-rich-rule 'rule family="ipv4" alamat sumber="192.168.0.0/24" nama layanan="postgresql" menerima' # firewall-cmd --add-rich-rule 'rule family="ipv4" source address="192.168.0.0/24" service name="postgresql" accept' --permanent.

Sekarang, jangkauan Jaringan 192.168.0.0/24 dapat menggunakan layanan di atas dari server saya. Pilihan -permanen dapat digunakan di setiap aturan, tetapi kita harus mendefinisikan aturan dan memeriksa dengan akses klien setelah itu kita harus membuatnya permanen.

20. Setelah menambahkan aturan di atas, jangan lupa untuk memuat ulang aturan firewall dan daftar aturan menggunakan:

# firewall-cmd --reload. # firewall-cmd --daftar-semua.

Untuk mengetahui lebih banyak tentang Firewalld.

# orang firewalld.

Itu saja, kita telah melihat cara mengatur filter bersih menggunakan Firewalld di RHEL/CentOS dan Fedora.

Net-filter adalah kerangka kerja untuk firewall untuk setiap distribusi Linux. Kembali di setiap RHEL dan CentOS edisi, kami menggunakan iptables tetapi dalam versi yang lebih baru, mereka telah memperkenalkan Firewalld. Lebih mudah untuk memahami dan menggunakan firewalld. Semoga Anda menikmati tulisannya.