Salah satu tugas penting dalam jaringan adalah mengontrol dan mengatur lalu lintas penjelajahan web staf, ada banyak: solusi yang dapat menangani masalah ini, salah satu solusi terbaik adalah menggunakan cache squid di Linux mesin. Squid dapat memeriksa, membatasi dan men-cache arus lalu lintas web dari satu jaringan ke jaringan lain misalnya dari LAN ke Internet.

Ada beberapa cara untuk mengarahkan permintaan web klien ke mesin squid, dalam artikel ini kami akan menunjukkan cara mengarahkan lalu lintas web dari router CISCO ke mesin Squid Cache menggunakan WCCP protokol.

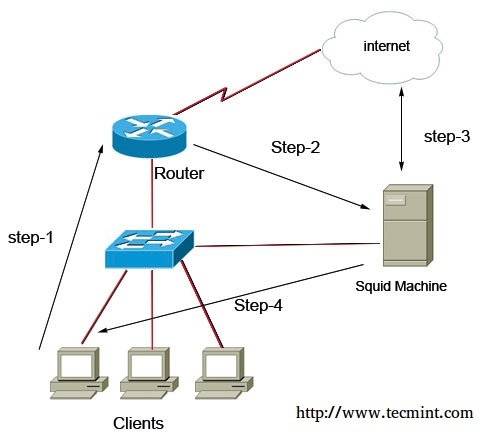

Gambar di bawah ini adalah contoh skenario dasar.

Seperti yang Anda lihat pada gambar di atas, semua lalu lintas web klien pertama-tama pergi ke Cisco Router (Itu adalah gateway default mereka), lalu router secara diam-diam mengarahkan paket ke mesin squid, sekarang squid dapat memainkan perannya, peran utama adalah caching konten web, membatasi akses berdasarkan domain, interval waktu, alamat ip, ukuran file, dll.

Kami meninjau konfigurasi skenario ini dalam dua langkah utama, pertama kita harus menginstal dan mengkonfigurasi squid dan Linux, kemudian mengkonfigurasi router untuk mengarahkan ulang paket lalu lintas web ke squid menggunakan WCCP protokol.

Dalam skenario ini saya menggunakan SENTO 6.5 sebagai server LINUX saya dan Cisco 2691 sebagai sistem Router saya.

Sistem operasi: SENTO 6.5. Aplikasi: Cumi-cumi. Router: Cisco2691.

Squid tersedia di repositori default SENTO, kita install dulu menggunakan Lovely perintah yum dan kemudian memulai layanan mereka dan akhirnya mengatur mulai otomatis layanan squid.

# yum -y instal squid. # layanan squid dimulai. # chkconfig cumi aktif.

Sekarang kita harus mengubah beberapa perilaku default sistem operasi centos, kita perlu mengaktifkan penerusan paket dan menonaktifkan filter Jalur terbalik (RPF), kami mengaktifkan penerusan paket untuk membiarkan centos bertindak sebagai penerus transparan (seperti a router).

Mari saya jelaskan lebih detail, ketika lalu lintas masuk centos, ia memiliki alamat sumber dan tujuan, misalnya ketika klien masuk www.contoh.com di browsernya, paket permintaan http dibuat dan memiliki alamat ip sumber mesin klien (seperti 192.168.1.20) dan alamat ip tujuan dari contoh.com server (seperti 2.2.2.2).

Jadi, ketika paket diterima oleh centos, ia mendeteksi sebagai paket yang salah karena alamat ip centos bukan sebagai tujuan alamat paket, untuk alasan keamanan centos menjatuhkan paket, tetapi kami ingin dari squid untuk bertindak secara transparan mode. Kami memberi tahu situasi ini kepada centos dengan mengaktifkan ramuan penerusan paket.

Selanjutnya kita harus menonaktifkan Reverse path Filtering agar centos menerima paket yang tidak dapat diakses oleh mesin squid atau paket yang tidak memiliki alamat ip di subnet yang sama dari mesin squid.

# nano /etc/sysctl.conf.

net.ipv4.ip_forward = 1 #set ke 1 untuk mengaktifkan fitur penerusan paket. net.ipv4.conf.default.rp_filter = 0 # set ke 0 untuk menonaktifkan perilaku filter jalur terbalik.

Selanjutnya kita perlu membuat GRE antarmuka pada mesin CENTOS, untuk apa?? Biar saya jelaskan lebih lanjut, WCCP protokol bekerja melalui a GRE Tunnel, artinya bahasa antara router dan Squid adalah GRE, jadi centos perlu memiliki antarmuka GRE untuk De-encapsulate paket GRE.

Kita harus membuat file konfigurasi untuk antarmuka GRE di “/etc/sysconfig/network-script/ifcfg-gre0" jalur.

Masukkan kode di bawah ini di ifcfg-gre0 berkas konfigurasi.

PERANGKAT=gre0. BOOTPROTO=statis. IPADDR=10.0.0.2 #alamat ip yang tidak digunakan di jaringan Anda. NETMASK=255.255.255.252. ONBOOT = ya. IPV6INIT=tidak.

Setelah membuat GRE antarmuka kita perlu me-restart layanan jaringan.

# jaringan layanan dimulai ulang.

Kita perlu memberi tahu cumi-cumi yang menerima WCCP paket dari router. Masukkan kode di bawah ini di /etc/squid/squid.conf mengajukan.

http_port 3128 intersep # Tentukan port mendengarkan SQUID. wccp2_router 192.168.1.254 #alamat ip router. wccp2_forwarding_method gr. wccp2_return_method gr. wccp2_standar layanan 0.

Simpan file konfigurasi dan restart layanan squid.

# layanan squid restart.

Squid mendengarkan paket di 3128 port, tetapi nomor port tujuan paket kami adalah 80, jadi untuk mengubah port tujuan 80 ke 3128, kita perlu membuat NAT aturan pada firewall terintegrasi CENTOS (yang bernama iptable).

# iptables -t nat -A PREROUTING -i gre0 -p tcp --dport 80 -j REDIRECT --to-port 3128. # iptables -t nat -A POSTINGAN -j MASQUERADE.

Pertama kita harus mengaktifkan WCCP pada router cisco.

R1(config)# ip wccp versi 2. Kemudian kita harus menggunakan ACL untuk memperkenalkan mesin cache SQUID ke router. R1(config)# ip access-list standar SQUID-MACHINE. R1(config-std-nacl)# izinkan host 192.168.1.10.

Selanjutnya kita mendefinisikan daftar akses lain untuk dua tujuan yang berbeda terlebih dahulu kita harus kecuali CUMI-CUMI lalu lintas dari pengalihan oleh WCCP protokol (jika tidak kita jatuh ke dalam infinite loop!!) kedua kita tentukan yang LAN lalu lintas yang ingin kita lewati WCCP dan CUMI-CUMI.

R1(config)#ip access-list LAN-TRAFFICS. R1(config-ext-nacl)#deny ip host 192.168.1.10 #Cegah SQUID untuk masuk ke loop. R1(config-ext-nacl)#permit tcp 192.168.1.0 0.0.0.255 sama dengan www #define LAN Traffic.

Setelah membuat daftar akses kami, kami harus mengkonfigurasi protokol WCCP di router.

R1(config)# ip wccp web-cache redirect-list LAN-TRAFFIC group-list SQUID-MACHINE.

Semuanya siap untuk langkah terakhir, kita harus memberitahu router bahwa di interface/antarmuka mana ia harus mengarahkan lalu lintas menggunakan konfigurasi WCCP mereka.

R1(config)#interface fastEthernet 0/0. R1((config-if)# ip wccp web-cache redirect in.

Saatnya untuk meringkas semua perintah dan teks dalam beberapa baris untuk pemahaman yang lebih baik, sesuai dengan skenario kami mengarahkan ulang paket penjelajahan web staf (yaitu pada port TCP 80) dari ROUTER (yang merupakan gateway default dari klien) menuju mesin cache squid menggunakan protokol WCCP.

Semua proses ini terjadi secara diam-diam dan tidak ada konfigurasi tambahan di sisi klien. Jadi kita bisa mengontrol dan mengatur kebijakan lalu lintas web di LAN. Misalnya, kita dapat memperoleh akses berselancar web hanya dalam waktu terbatas, membatasi ukuran unduhan maksimum, menentukan daftar hitam dan daftar putih khusus kita, menghasilkan laporan lengkap tentang penggunaan aktivitas internet, dan lain-lain.

salah satu fakta menarik dalam skenario ini adalah ketika mesin squid mati, router mendeteksi masalah ini dan berhenti mengarahkan paket ke arah itu, sehingga Anda dapat menikmati dari nol-downtime di jaringan Anda.

Jika Anda memiliki pertanyaan tentang artikel ini, silakan tinggalkan balasan melalui kotak komentar di bawah ini.